本文主要是介绍安全防御------防病毒网关,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

一、什么是恶意软件?

二、恶意软件有哪些特征?

三、恶意软件可以分为哪几类?

1.按照传播方式分类

2. 按照功能分类

四、恶意软件的免杀技术有哪些?

1.文件免杀原理

2.改特征码免杀原理

3.花指令免杀原理

4.加壳免杀原理

5.内存免杀原理

6.行为免杀原理

五、反病毒技术有哪些?

六、反病毒网关的工作原理是什么?

七、反病毒网关的工作过程是什么?

八、反病毒网关的配置流程是什么?

一、什么是恶意软件?

恶意软件是任何软件故意设计造成损害到计算机、服务器、客户端或计算机网络(相比之下,软件导致无意的伤害由于一些缺陷通常被描述为一个软件错误)。各种各样的类型的恶意软件存在的,包括计算机病毒、蠕虫、特洛伊木马、勒索、间谍软件、广告软件、流氓软件和恐吓软件。

二、恶意软件有哪些特征?

-

后门程序及很多木马、蠕虫和间谍软件会在受感染的系统中开启 并侦听某个端口,允许远程恶意用户来对该系统进行远程操控;

-

某些情况下,病毒还会自动连接到某IRC站点某频道中,使得该频道中特定的恶意用户远程访问受感染的计算机。

-

QQ密码和聊天记录;

-

网络游戏帐号密码;

-

网上银行帐号密码;

-

用户网页浏览记录和上网习惯;

- 病毒会将恶意代码插入到系统中正常的可执行文件中,使得系统正常文件被破坏而无法运行,或使系统正常文件感染病毒而成为病毒体;

-

有的文件型病毒会感染系统中其他类型的文件。

- Wannacry 就是一种典型的文件型病毒,它分为两部分,一部分是蠕虫部分,利用 windows 的 “ 永恒之蓝” 漏洞进行网络传播。一部分是勒索病毒部分,当计算机感染 wannacry 之后,勒索病毒部分就会自动安装并且加密计算机中包括音频、图像、文档等各种类型的文件。与此同时弹出勒索框进行勒索。

- 木马和蠕虫病毒会修改计算机的网络设置,使该计算机无法访问网络;

- 木马和蠕虫还会向网络中其他计算机攻击、发送大量数据包以阻塞网络,甚至通过散布虚假网关地址的广播包来欺骗网络中其他计算机,从而使得整个网络瘫痪。

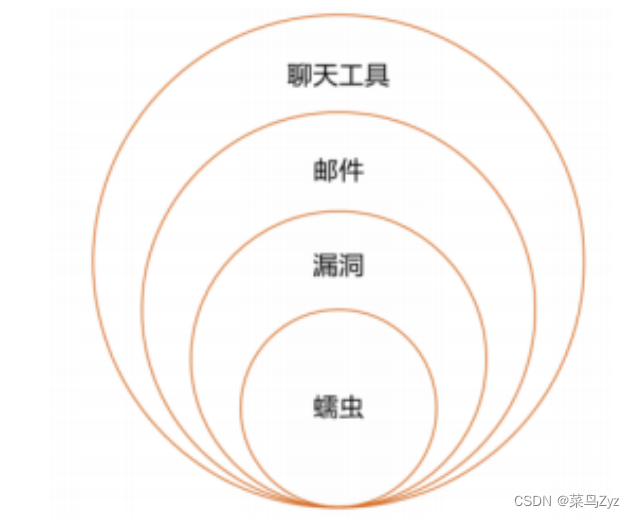

- 爱虫病毒是一种利用 Windows outlook 邮件系统传播的蠕虫病毒,将自己伪装成一封情书,邮件主题设置为“I LOVE YOU” ,诱使受害者打开,由此得名。当爱虫病毒运行后迅速找到邮箱通信簿里的50个联系人再进行发送传播。传播速度非常之快,致使大量电子邮件充斥了整个网络,不仅会导致邮件服务器崩溃,也会让网络受影响变慢。从而达到攻击网络的目的。

三、恶意软件可以分为哪几类?

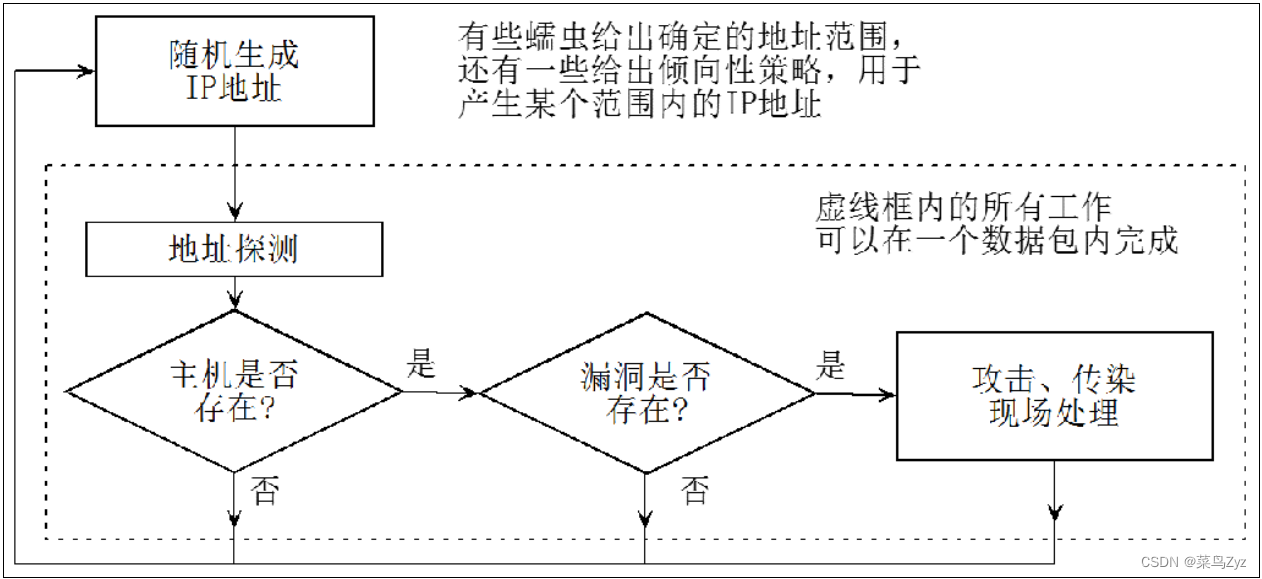

1.按照传播方式分类

病毒

例:

原理:

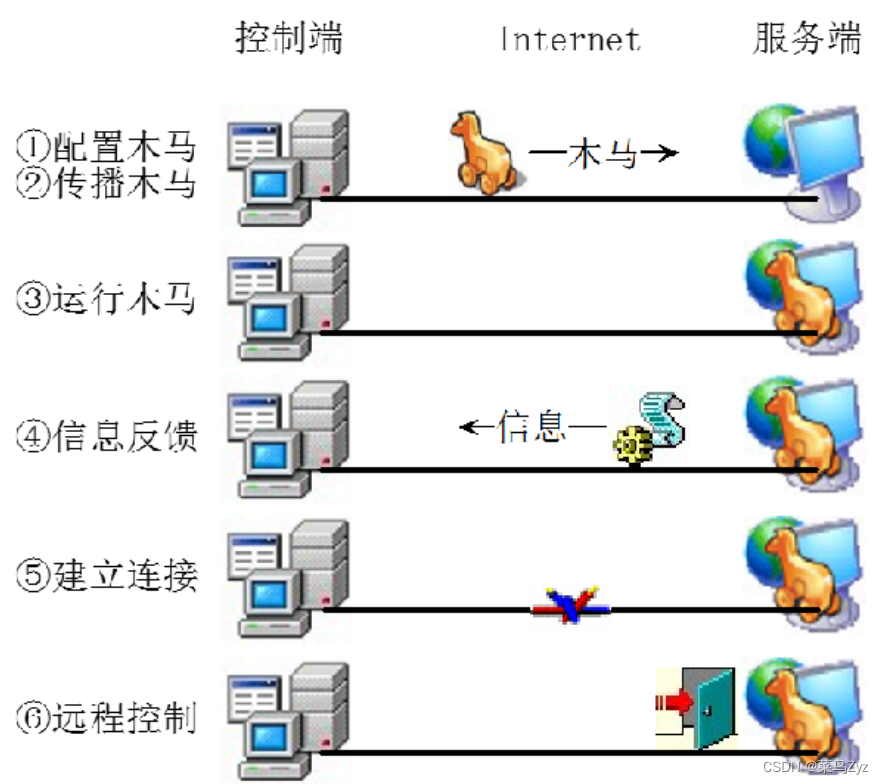

2. 按照功能分类

四、恶意软件的免杀技术有哪些?

1.文件免杀原理

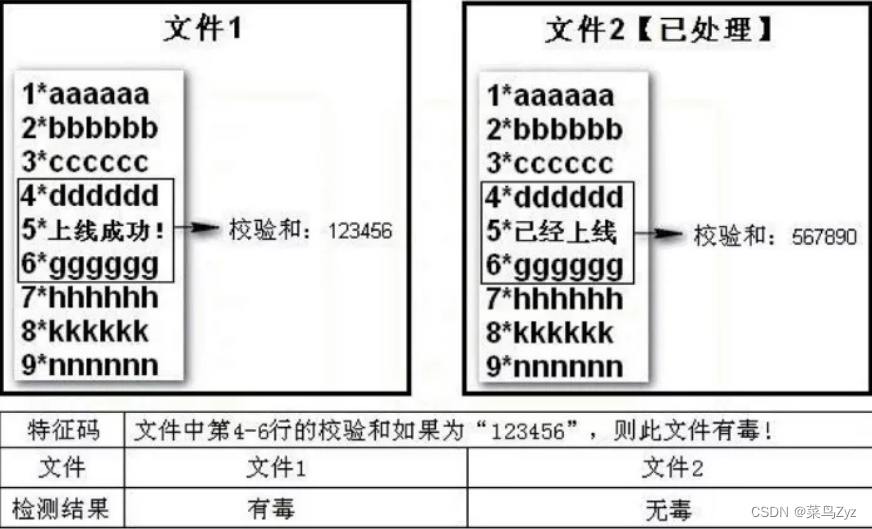

2.改特征码免杀原理

3.花指令免杀原理

4.加壳免杀原理

5.内存免杀原理

6.行为免杀原理

五、反病毒技术有哪些?

反病毒技术是指用于检测、防御和清除计算机病毒的技术手段和方法。

以下是一些常见的反病毒技术:

1.病毒扫描:病毒扫描是最常见的反病毒技术之一。它通过对计算机系统、文件和网络流量进行扫描,检测和识别已知的病毒特征模式,以识别和隔离潜在的病毒。

2.行为监测:行为监测是一种动态的反病毒技术,它监视计算机系统的行为和活动,以检测异常或可疑的行为。例如,它可以监测程序的文件访问、网络通信和注册表修改等,以检测潜在的恶意活动。

3.堆栈保护:堆栈保护技术旨在防止缓冲区溢出漏洞被利用。它通过监控和限制程序对内存堆栈的访问,防止恶意代码覆盖关键数据或执行恶意操作。

4.虚拟化技术:虚拟化技术可以将计算机系统划分为多个独立的虚拟环境,每个环境都可以运行独立的操作系统和应用程序。这种隔离可以防止病毒在不同的虚拟环境之间传播,并限制其对主机系统的影响。

5.补丁管理:及时应用操作系统和应用程序的安全补丁是防止病毒传播的重要措施。补丁可以修复已知的安全漏洞,并增强系统的安全性。

6.异常检测:异常检测技术用于监测和识别异常活动或行为模式,以便及早发现病毒攻击。它可以基于机器学习算法或行为分析来检测未知的恶意活动。

7.隔离与沙盒:隔离和沙盒技术可以将可疑文件、应用程序或进程限制在受限的环境中运行,以防止其对系统造成伤害。隔离环境通常是虚拟化的,使得恶意活动无法影响到真正的系统环境。

需要注意的是,病毒和恶意软件的不断演化意味着反病毒技术也需要不断更新和改进。同时,采取多层次的防御策略,并结合安全意识培训和合理的网络安全实践,可以提高计算机系统的抵抗能力并降低受到病毒攻击的风险。

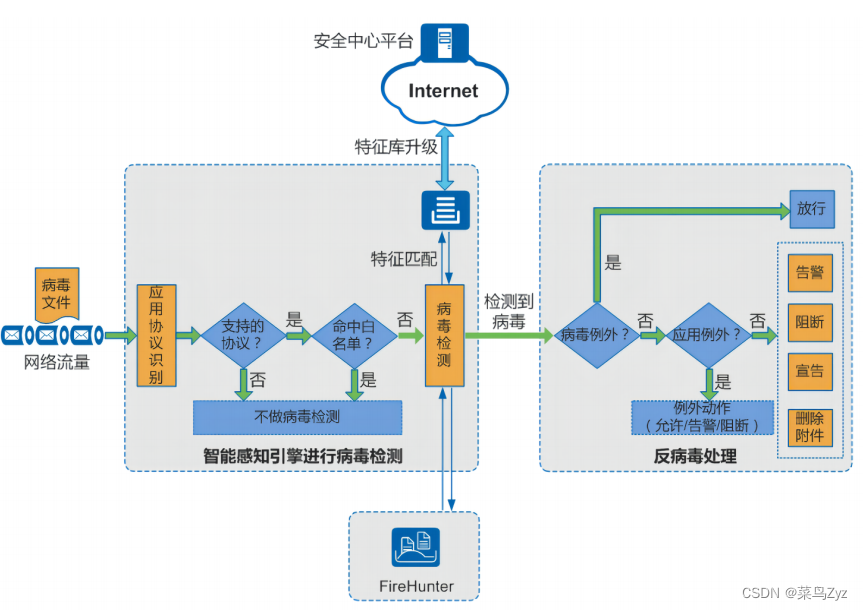

六、反病毒网关的工作原理是什么?

反病毒网关是一种广泛应用于网络安全中的设备,它的主要工作是检测、过滤和阻止通过网络传输的恶意软件和病毒。反病毒网关通常位于网络边界,监控进出网络的数据流量,并使用多种技术来保护网络免受病毒和恶意软件的威胁。

下面是反病毒网关的一般工作原理:

1.流量监测和分析:反病毒网关实时监测进出网络的数据流量。它可以分析网络流量的源和目标、传输协议、文件类型等信息,以便对潜在的威胁进行检测和处理。

2.病毒扫描:反病毒网关使用病毒扫描引擎对传入和传出的文件和数据进行扫描。扫描引擎会比对已知的病毒特征库,以识别已知的病毒和恶意软件。

3.异常行为检测:反病毒网关还可以使用行为分析技术来检测和识别恶意活动。它监视网络流量中的行为模式,比如文件操作、网络通信等,以便发现不符合正常行为的异常活动。

4.网络过滤和阻断:一旦发现病毒或恶意软件,反病毒网关会采取相应的阻断措施,例如阻止恶意文件传输、阻断恶意代码执行等。它可以在多个层面进行过滤,包括网络层、应用层和文件层。

5.更新和管理:反病毒网关需要定期更新病毒特征库和扫描引擎,以保持对新出现的威胁的识别能力。这包括安全厂商提供的病毒定义更新和软件补丁。

总体而言,反病毒网关通过结合多种技术手段,如病毒扫描、行为分析和流量过滤,对网络传输的数据进行实时监测和分析,以识别和防御潜在的病毒和恶意软件。它在保护企业网络和用户安全方面起着重要的作用。

七、反病毒网关的工作过程是什么?

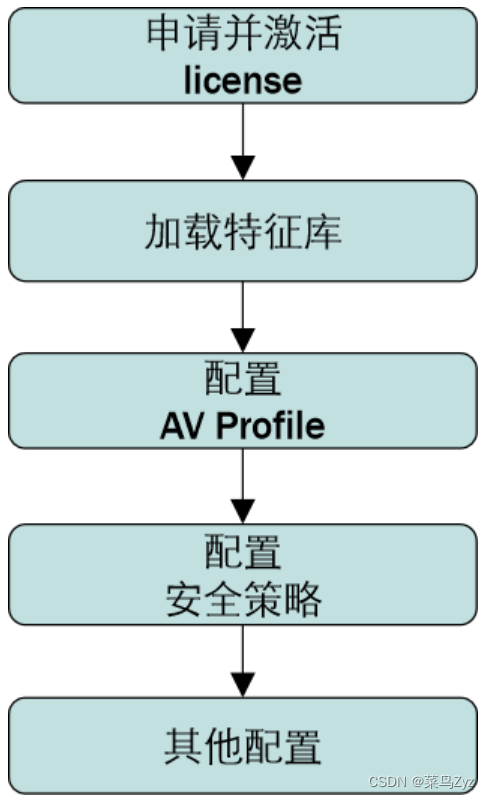

八、反病毒网关的配置流程是什么?

反病毒网关的配置流程可能因设备和厂商而异,但一般而言,以下是一个典型的反病毒网关配置流程的示例:

1.确定需求和目标:首先,明确你的需求和目标。了解你的网络规模、流量特征、安全需求以及预算限制等信息,以便选择适合的反病毒网关设备和配置方案。

2.设计网络架构:根据你的网络拓扑和部署要求,设计反病毒网关的网络架构。确定反病毒网关的位置,通常位于网络与互联网之间的边界位置,以监控流入和流出的数据流量。

3.选择反病毒网关设备:根据你的需求,选择适合的反病毒网关设备。考虑设备的性能、吞吐量、功能、可扩展性、管理接口等因素,并与供应商进行沟通,以获取适当的设备建议和报价。

4.网络连接和配置:连接反病毒网关设备到网络拓扑中的合适位置。确保网络连接可靠,并为反病毒网关分配一个合适的IP地址。

5.初始设置:通过管理接口登录反病毒网关设备,并进行初始设置。这可能涉及设置管理员凭据、网络接口、系统日期和时间、系统日志等基本配置。

6.安全策略配置:定义安全策略以保护网络免受病毒和恶意软件的威胁。配置病毒扫描选项,如扫描类型(实时扫描、定期扫描等)、扫描范围(传入、传出、特定协议等)、病毒特征库更新频率等。

7.流量监测和过滤配置:配置反病毒网关以实时监测和分析进出网络的数据流量。根据需要设置行为分析规则,并定义恶意活动的阻断和警报策略。

8.更新和维护:确保定期更新反病毒网关的病毒特征库和软件补丁。设置自动更新或手动更新选项,并定期审查设备的性能和日志,以确保其正常运行。

9.监测和优化:设置适当的监控措施,以监测反病毒网关的性能和安全事件。根据需要进行调整和优化,以提高网关的效能和保护能力。

这篇关于安全防御------防病毒网关的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!