本文主要是介绍攻防世界reverse进阶区1分题总结_逆向之旅013,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

文章目录

- 前言

- 一、Revering-x64Elf-100

- 二、answer-to-everything

- 三、tt3441810

- 四、lgniteMe

- 五、srm-50

- 总结

前言

一、Revering-x64Elf-100

1.使用exeinfo查看程序,得知:64位的ELF文件

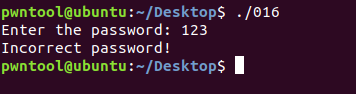

2.在ubuntu虚拟机上运行

发现字符串Incorrect password,以及Enter the password:

3.使用IDA中的String窗口(快捷键是shift+F12)查看字符串,然后根据字符串“Enter the password:”定位主函数,然后F5反编译得到下图

4.可以得知函数sub_4006FD 藏着我们需要的flag

然后呢,写个逆过程python脚本:

v = [ [68, 117, 102, 104, 98, 109, 102],[112, 71, 96, 105, 109, 111, 115],[101, 119, 85, 103, 108, 112, 116] ]

print(v[0][2])

print(v[1])

print(v[2])

f = []

for i in range(12):x = v[i%3][2 * int(i/3)] - 1f.append(x)

print(f)

flag = ""

for j in f:flag = flag + chr(j)

print(flag)

运行得到:

二、answer-to-everything

1.注意题目描述: sha1 得到了一个神秘的二进制文件。寻找文件中的flag,解锁宇宙的秘密。注意:将得到的flag变为flag{XXX}形式提交。

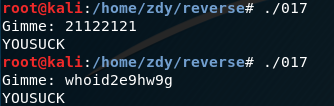

2.使用exeinfo查看然后运行

64位ElF文件,然后在ubuntu虚拟机上运行一下:

会输出“YOUSUCK”

3.用IDA打开,使用(Shift+F12)z字符串参考,找到YOUSUCK,然后定位到一个函数,然后F5:

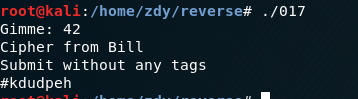

4.然后再运行一下程序,输入42

此时注意到提示,然后结合题目描述中提到的SHA1,然后找个网站(https://1024tools.com/hash)把求出“kdudpeh”的sha1哈希值:

然后就得到了flag,注意将得到的flag变为flag{XXX}形式提交。

三、tt3441810

1.使用exeinfo查看

得知,这个文件是一个二进制文件,但是不能运行。然后我一开始也比较懵,最后不想做这种题,就找了个博客看了以下解法,我把链接贴上:

https://www.cnblogs.com/DirWang/p/11491914.html

四、lgniteMe

1.exeinfo

32位 exe文件、然后运行一下:

2.使用IDA,定位到主函数(名字就是main,比较好找),然后F5

int __cdecl main(int argc, const char **argv, const char **envp)

{int result; // eaxsize_t i; // [esp+4Ch] [ebp-8Ch]char v5[8]; // [esp+50h] [ebp-88h] BYREFchar Str[128]; // [esp+58h] [ebp-80h] BYREFprint_str((int)&unk_446360, "Give me your flag:");((void (__stdcall *)(这篇关于攻防世界reverse进阶区1分题总结_逆向之旅013的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!