本文主要是介绍使用luks2对ceph rbd进行加密,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

微信公众号:运维开发故事,作者:wanger

书接上回,上篇文章我们介绍了luks对libvirt本地磁盘的加密以及ceph rbd作为libvirt后端存储的使用,本篇介绍luks对ceph rbd的加密

背景

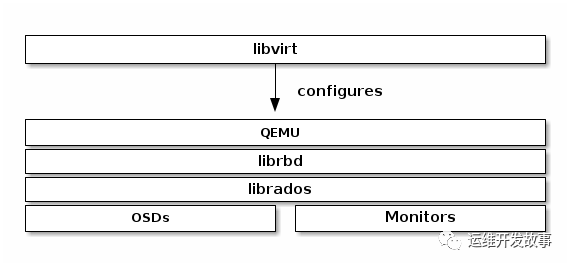

多个行业(例如金融行业)越来越需要在主机上使用租户/用户提供的加密密钥以卷粒度加密数据。这是由国家法规和对安全性的日益重视所推动的。迄今为止,Ceph RBD 不提供任何此类解决方案,现有的替代方案是在 libRBD 之前添加一个加密层。此类解决方案的示例是使用 QEMU LUKS 加密或依赖 DM-Crypt。但是,在与 RBD 层中实现的存储功能接口时,使用 RBD 之上的加密层有局限性。当我们进行镜像克隆时,只有在父子节点使用相同的加密密钥加密时才会起作用。通过将加密向下移动到 libRBD,就可以灵活地使用 Ceph RBD 克隆了。

关于luks加密

还是再介绍下luks吧,虽然上篇文章已经介绍过,但还是没有刨根问底。LUKS 有两个版本,LUKS2 具有对标头损坏的弹性等功能,并且默认使用Argon2加密算法,而 LUKS1 使用PBKDF2。LUKS2支持4KB 加密块大小,而QEMU 中的luks1加密以加密单元扇区为 512 字节的加密块粒度工作,效率较低。目前libvirt只支持luks1和luks2格式的磁盘加密,从qemu4.5版本开始已经不支持qcow的磁盘加密。

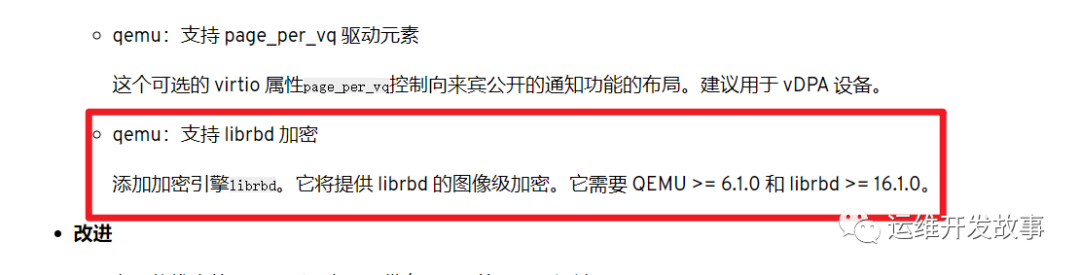

加密标签支持可选的引擎标签,当前定义的引擎值是qemu和librbd。qemu和librbd都 需要使用 qemu 驱动程序。librbd引擎要求qemu版本>=6.1.0, ceph集群和librbd1>=16.1.0,仅适用于RBD network disk。如果未指定引擎标签,则默认使用qemu引擎。luks2格式目前只有librbd引擎支持,只能应用于RBD network disk(RBD镜像)。

我们现在使用的是Ubuntu20.04系统,对应的qemu版本为4.2,libvirt版本为6.0版本,这个版本只能使用luks格式加密,如果想要使用luks2格式进行加密,那就必须把qemu版本升级至6.1以上,libvirt版本升级至7.9以上,升级目前只能通过编译升级,但是很可惜,没升级成功,不过Ubuntu22.04的libvirt版本是8.0,qemu版本是6.2,这里我安装了一个Ubuntu22.04的系统对rbd镜像加密进行验证。

# virsh version

Compiled against library: libvirt 8.0.0

Using library: libvirt 8.0.0

Using API: QEMU 8.0.0

Running hypervisor: QEMU 6.2.0查阅libvirt版本列表,发现从2021.11.1发布的7.9版本开始支持librbd加密引擎。

加密格式

默认情况下,RBD 镜像不会加密。要加密 RBD 镜像,需要将其格式化为受支持的加密格式之一(luks1或者luks2)。格式化操作会将加密的元数据写到rbd镜像中。加密元数据通常包括加密格式和版本、密码算法和模式规范等信息,以及用于保护加密密钥的信息。

目前只能格式化镜像。加密镜像的克隆本质上使用相同的格式和密码进行加密。在格式化之前写入图像的任何数据都可能变得不可读,尽管它仍可能占用存储资源。目前,仅支持 AES-128 和 AES-256 加密算法。此外,xts-plain64 是目前唯一支持的加密模式。

不过可以导入在 RBD 之外的现有 LUKS 镜像。

使用luks2格式对rbd镜像加密

使用luks对ceph rbd加密我就不介绍了,上篇文章已经介绍过了,这里介绍使用luks2对rbd进行加密

格式化镜像

rbd encryption format {pool-name}/{image-name} {luks1|luks2} {passphrase-file} [–cipher-alg {aes-128 | aes-256}]

例如

root@node1:/yyds# rbd encryption format libvirt-pool/288 luks2 passphrase-file

root@node1:/yyds# cat passphrase-file

123456加密格式操作生成一个 LUKS 头并将其写入图像的开头。标头附加了一个包含随机生成的加密密钥的密钥槽,并受从 passphrase-file读取的密码保护。默认情况下,将使用 xts-plain64 模式下的 AES-256,格式化操作也允许选择 AES-128。

定义secret

# vim secret.xml

<secret ephemeral='no' private='yes'><uuid>548dff81-a251-4702-90c0-0fc7d0c7754e</uuid>

</secret>

# virsh secret-define luks-secret.xml

Secret 548dff81-a251-4702-90c0-0fc7d0c7754e created设置密码

virsh secret-set-value 548dff81-a251-4702-90c0-0fc7d0c7754e --interactive #下面输入磁盘加密的密码,要与上面格式化镜像的密码相同

Enter new value for secret:

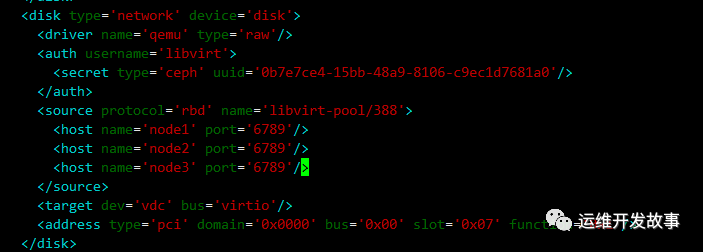

Secret value set编辑虚拟机disk字段,添加encryption

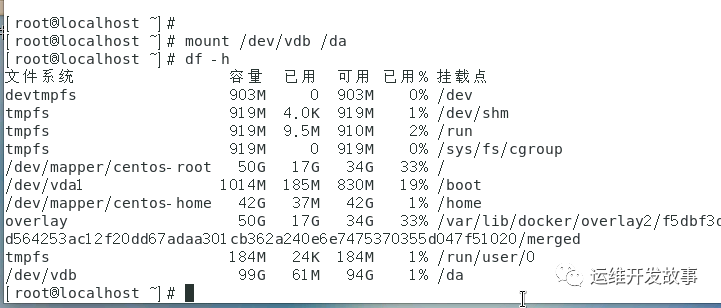

<disk type='network' device='disk'><driver name='qemu' type='raw'/><auth username='libvirt'><secret type='ceph' uuid='0b7e7ce4-15bb-48a9-8106-c9ec1d7681a0'/></auth><source protocol='rbd' name='libvirt-pool/288'><host name='node1' port='6789'/><host name='node2' port='6789'/><host name='node3' port='6789'/></source><target dev='vdc' bus='virtio'/><encryption format='luks2' engine='librbd'><secret type='passphrase' uuid='548dff81-a251-4702-90c0-0fc7d0c7754e'/></encryption><address type='pci' domain='0x0000' bus='0x00' slot='0x07' function='0x1'/></disk>启动虚拟机

virsh start vm

image.png

加密rbd镜像克隆后子镜像挂载

root@node1:~# rbd snap create libvirt-pool/288@snapshot_61

Creating snap: 100% complete...done.

root@node1:~# rbd snap protect libvirt-pool/288@snapshot_61

root@node1:~# rbd clone libvirt-pool/288@snapshot_61 libvirt-pool/388

root@node1:~# rbd info libvirt-pool/388

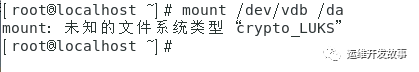

rbd image '388':size 100 GiB in 25600 objectsorder 22 (4 MiB objects)snapshot_count: 0id: 2c2aea7815e969block_name_prefix: rbd_data.2c2aea7815e969format: 2features: layering, exclusive-lock, object-map, fast-diff, deep-flattenop_features: flags: create_timestamp: Wed Jun 1 08:56:37 2022access_timestamp: Wed Jun 1 08:56:37 2022modify_timestamp: Wed Jun 1 08:56:37 2022parent: libvirt-pool/288@snapshot_61overlap: 100 GiB这里我将镜像名称换成克隆后的388,encryption字段去掉,发现不能挂载了,克隆的子镜像说明也是加密的。

克隆的镜像不支持luks加密

克隆的镜像不支持luks加密

root@node1:~# rbd encryption format libvirt-pool/388 luks2 passphrase-file

rbd: encryption format error: 2022-06-01T06:39:32.691+0000 7fc65aba7340 -1 librbd::api::Image: encryption_format: cannot format a cloned image

(95) Operation not supported

公众号:运维开发故事

github:https://github.com/orgs/sunsharing-note/dashboard

博客**:https://www.devopstory.cn**

爱生活,爱运维

我是wanger,《运维开发故事》公众号团队中的一员,一线运维农民工,这里不仅有硬核的技术干货,还有我们对技术的思考和感悟,欢迎关注我们的公众号,期待和你一起成长!

这篇关于使用luks2对ceph rbd进行加密的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!