本文主要是介绍C/C++ IAT HOOK MessageBoxW,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

IATHook(Import Address Table Hook)是一种用于修改函数导入表的技术,常用于动态链接库(DLL)注入和函数钩子。它通过修改目标程序的导入表中的函数地址,实现对目标函数的劫持和重定向。

IATHook的过程包括以下几个步骤:

-

获取目标进程中目标模块的基地址(通常是目标DLL)。

-

定位目标模块的导入表(Import Address Table)所在的内存地址。

-

遍历导入表,找到目标函数的导入项。

-

修改导入项中的函数地址为自定义的函数地址,实现对目标函数的劫持。

-

可选:备份原始的函数地址,以便后续恢复或调用原始函数。

IATHook常用于以下场景:

-

动态链接库(DLL)注入:通过将自定义的DLL注入到目标进程中,修改目标进程的导入表,使目标函数指向自定义的函数,从而实现对目标进程的功能扩展或修改。

-

函数钩子:通过劫持目标函数的导入项,将目标函数的调用重定向到自定义的函数。这样可以在目标函数执行前后注入自定义逻辑,用于实现调试、日志记录、行为监控等功能。

读者需要注意,IATHook技术涉及到操作目标进程的内存,并进行函数地址的修改,属于高级技术,需要谨慎使用,遵守法律法规,并确保对目标进程的修改不会引起系统崩溃或安全漏洞。此外,不同操作系统和编程语言的实现方式可能会有所差异,开发人员需要根据具体情况进行适配和实现。

总结起来,IATHook是一种在目标进程中修改函数导入表的技术,通过劫持和重定向目标函数的调用,实现对目标进程的功能扩展和修改。它在动态链接库注入和函数钩子等场景中具有广泛应用。

开始实践

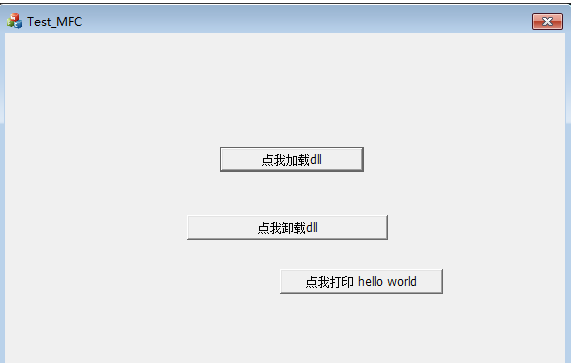

首先 IAT HOOK 需要使用 DLL , 这里有两个项目工程,一个是 MFC窗体应用(用来测试),一个是我们的 DLL (主要功能)。

DLL 代码如下所示,在代码中实现Hook即可。

// dllmain.cpp : 定义 DLL 应用程序的入口点。

#include "stdafx.h"

#include <iostream>

#include "windows.h"

#include "process.h"

#include "tlhelp32.h"

#include <Winsock2.h>

#include "stdio.h"using namespace std;#pragma region 全局变量HMODULE Current_Handle; // 进程句柄

PBYTE pfile; // 指向 PE 入口地址

PIMAGE_DOS_HEADER Dos_Header; // Dos 头

PIMAGE_NT_HEADERS Nt_Header; // NT 头

DWORD IATSection_Base; // IAT 段基址

DWORD IATSection_Size; // IAT 段大小

DWORD oldFuncAddress; // 原 API 地址

DWORD newFuncAddress; // 新 API 地址#pragma endregion#pragma region 依赖函数// 判断字符数组是否相等

BOOL str_cmp(char *a,char *b){while(*a==*b && *a!='\0' && *b!='\0'){a++;b++;}if(*a=='\0' && *b=='\0') return true;return false;

}// 自己的 API函数

int WINAPI NewMessageBoxW(HWND hWnd, LPCWSTR lpText, LPCWSTR lpCaption, UINT uType) {return MessageBoxW(NULL,L"IAT HOOK",L"HOOK", NULL);

}#pragma endregion#pragma region 功能函数// HOOK 指定 dll 内的 API

bool IatHook(LPCSTR DllName,LPCSTR ProcName,DWORD NewFuncAddress) {DWORD oldprotect = 0; // 原来的内存保护属性// 从 dll 中查找函数地址oldFuncAddress = (DWORD)GetProcAddress(GetModuleHandleA(DllName), // dll名ProcName // 函数名);PIMAGE_THUNK_DATA pthunk = NULL; // 由 IMAGE_IMPORT_DESCRIPTOR.FirstThunk 给出// 定位 IATPIMAGE_IMPORT_DESCRIPTOR Current_IID = (PIMAGE_IMPORT_DESCRIPTOR)(pfile + IATSection_Base);// 遍历 IATwhile (Current_IID){// 找到想要的 dll(此处为 User32.dll)if (str_cmp((char *)DllName,(char *)(pfile + Current_IID->Name))){// 定位到 IMAGE_THUNK_DATA 结构体pthunk = (PIMAGE_THUNK_DATA)(pfile+Current_IID->FirstThunk);// 遍历被输入的函数地址while (pthunk->u1.Function){// 找到想要的函数(这里为 MessageBoxW)if (pthunk->u1.Function == (DWORD)oldFuncAddress){ // 修改内存保护属性为可读可写VirtualProtect((LPVOID)&pthunk->u1.Function, 4, PAGE_EXECUTE_READWRITE, &oldprotect);// 替换原 APIpthunk->u1.Function = NewFuncAddress;// 记录原 API 地址newFuncAddress = pthunk->u1.Function;// 恢复内存保护属性VirtualProtect((LPVOID)&pthunk->u1.Function, 4, oldprotect, &oldprotect);return true;}pthunk++;}}Current_IID++;}return false;

}// UNHOOK 指定 dll 内的 API

bool IatUnHook(LPCSTR DllName,DWORD OldFuncAddress) {DWORD oldprotect = 0; // 原来的内存保护属性PIMAGE_THUNK_DATA pthunk = NULL; // 由 IMAGE_IMPORT_DESCRIPTOR.FirstThunk 给出// 定位 IATPIMAGE_IMPORT_DESCRIPTOR Current_IID = (PIMAGE_IMPORT_DESCRIPTOR)(pfile + IATSection_Base);// 遍历 IATwhile (Current_IID){// 找到想要的 dll(此处为 User32.dll)if (str_cmp((char *)DllName,(char *)(pfile + Current_IID->Name))){// 定位到 IMAGE_THUNK_DATA 结构体pthunk = (PIMAGE_THUNK_DATA)(pfile+Current_IID->FirstThunk);// 遍历被输入的函数地址while (pthunk->u1.Function){// 找到想要的函数(这里为 MessageBoxW)if (pthunk->u1.Function == newFuncAddress){ // 修改内存保护属性为可读可写VirtualProtect((LPVOID)&pthunk->u1.Function, 4, PAGE_EXECUTE_READWRITE, &oldprotect);// 替换原来的函数pthunk->u1.Function = OldFuncAddress;// 恢复内存保护属性VirtualProtect((LPVOID)&pthunk->u1.Function, 4, oldprotect, &oldprotect);return true;}pthunk++;}}Current_IID++;}return false;

}// 获取 PE信息

void PeInit(){Current_Handle = GetModuleHandle(NULL); // 获取 dll 注入进程的句柄(基地址)pfile = (PBYTE)Current_Handle; // 类型转换,初始化 PE头Dos_Header = (PIMAGE_DOS_HEADER)pfile; // 类型转换,初始化 DOS头// 判断是否定位到 NT头if (Dos_Header->e_magic != IMAGE_DOS_SIGNATURE){OutputDebugString("Is Not PE");return;}// 计算 NT头 的地址Nt_Header = (PIMAGE_NT_HEADERS)(pfile + Dos_Header->e_lfanew);// 判断是否定位到 NT头if (Nt_Header->Signature != IMAGE_NT_SIGNATURE) {OutputDebugString("Is Not PE");return;}// 获取 IAT地址、IAT大小IMAGE_DATA_DIRECTORY IAT_Section = (IMAGE_DATA_DIRECTORY)(Nt_Header->OptionalHeader.DataDirectory[IMAGE_DIRECTORY_ENTRY_IMPORT]);IATSection_Base = IAT_Section.VirtualAddress;IATSection_Size = IAT_Section.Size;

}#pragma endregionBOOL APIENTRY DllMain( HMODULE hModule,DWORD ul_reason_for_call,LPVOID lpReserved)

{switch (ul_reason_for_call){case DLL_PROCESS_ATTACH:{// 还原数据Current_Handle = NULL;pfile = NULL;Dos_Header = NULL;Nt_Header = NULL;IATSection_Base = 0;IATSection_Size = 0;oldFuncAddress = 0;newFuncAddress = 0;// 获取 PE信息PeInit();// Hook MessageBoxWif(IatHook("USER32.dll","MessageBoxW",(DWORD)NewMessageBoxW)){MessageBox(NULL,"HOOK成功","LYSM",NULL);}else{MessageBox(NULL,"HOOK失败","LYSM",NULL);}break; }case DLL_THREAD_ATTACH:case DLL_THREAD_DETACH:case DLL_PROCESS_DETACH:{// UnHook MessageBoxWif(IatUnHook("USER32.dll",oldFuncAddress)){MessageBox(NULL,"UNHOOK成功","LYSM",NULL);}else{MessageBox(NULL,"UNHOOK失败","LYSM",NULL);}break;}}return TRUE;

}下面是界面 MFC 实现;

当用户点击加载DLL按钮时,会自动装载我们的DLL模块,此时即可实现Hook注入的效果;

HMODULE hDllLib;// 加载 dll 按钮

void CTest_MFCDlg::OnBnClickedButton1()

{// TODO: 在此添加控件通知处理程序代码// 方便测试使用了绝对路径,建议使用相对路径hDllLib = LoadLibrary("E:\\MyFiles\\Programing\\vs2012\\MyPrograms\\lyshark\\Debug\\Test_Dll.dll");

}// 卸载 dll 按钮

void CTest_MFCDlg::OnBnClickedButton2()

{// TODO: 在此添加控件通知处理程序代码FreeLibrary(hDllLib);

}// 打印 hello world 按钮

void CTest_MFCDlg::OnBnClickedButton3()

{// TODO: 在此添加控件通知处理程序代码MessageBoxW(NULL,L"hello lyshark",L"lyshark",NULL);

}这篇关于C/C++ IAT HOOK MessageBoxW的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!