本文主要是介绍听专家的,不如听国家的,网络安全究竟值不值得报?,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

考学选专业,或者跳槽选行业的,看这篇!

如果你什么都不懂,家里也没有矿,那就紧跟国家大事和地方政策。

关于网络安全专业究竟是否值得报考?

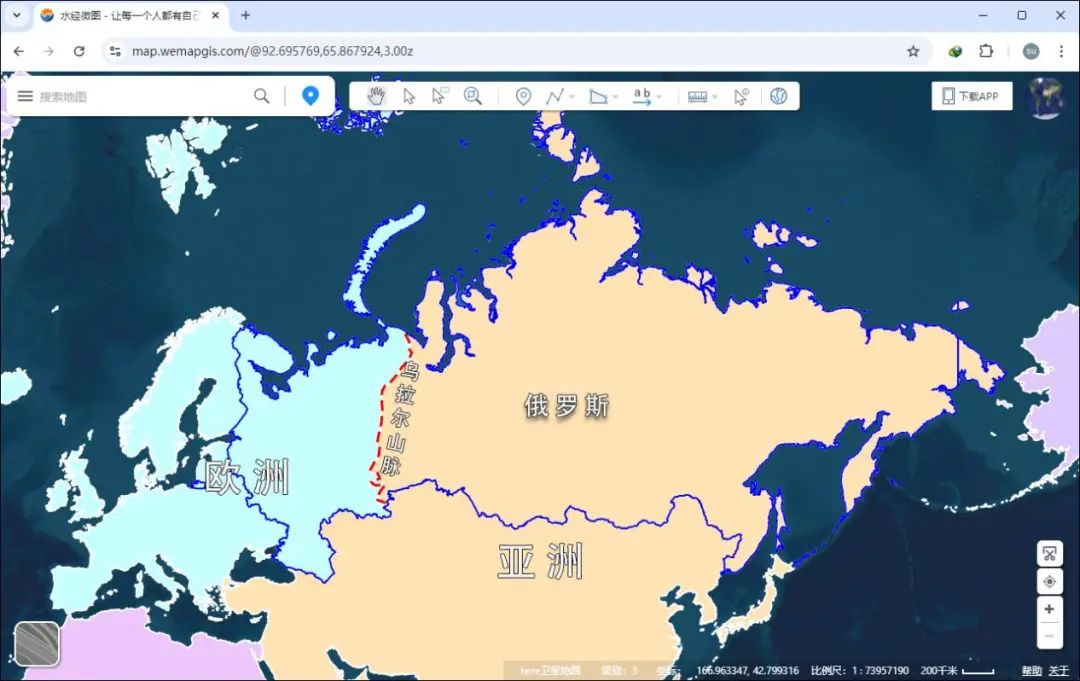

要知道“二十大”、“十四五”等大会一直在提一个词叫做“数字中国建设”,数字化的进程也必然会带来很多风口。5G带来物联网和人工智能的风口,网络安全作为基础和挑战,就是风口中的风口。

网安包含硬件、软件、系统开发和维护等板块,就业面非常广,

加之国内高校每年只能培养3万人才,可行业缺口已达140万。人才非常之紧缺。所以发展网络安全不仅是国家战略,更是企业刚需!

现在国内院校已经开始全面建设网络安全专业,如果你对网安有强烈的兴趣,那么欢迎。若你只是单纯想混混,那完全可以去隔壁软工或电子。

网安知识点繁多,不是随便看看就能会的。

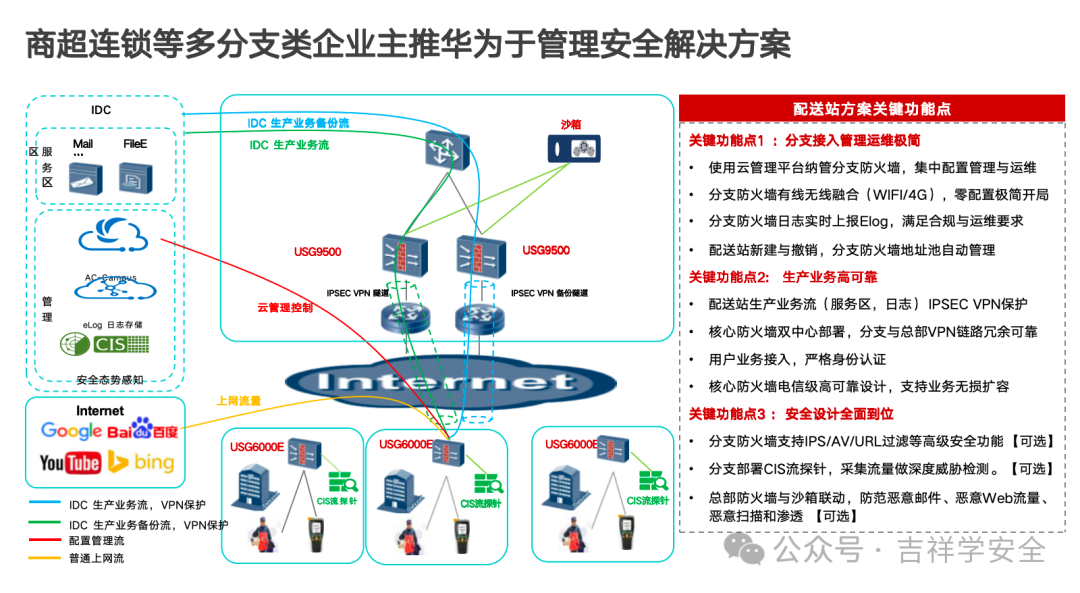

想提升技术和薪资的,可以对标这些高层梯队的企业,祝愿大家都能成功就业涨薪!

如果你是准备学习网络安全或者正在学习,下面这些你应该能用得上:

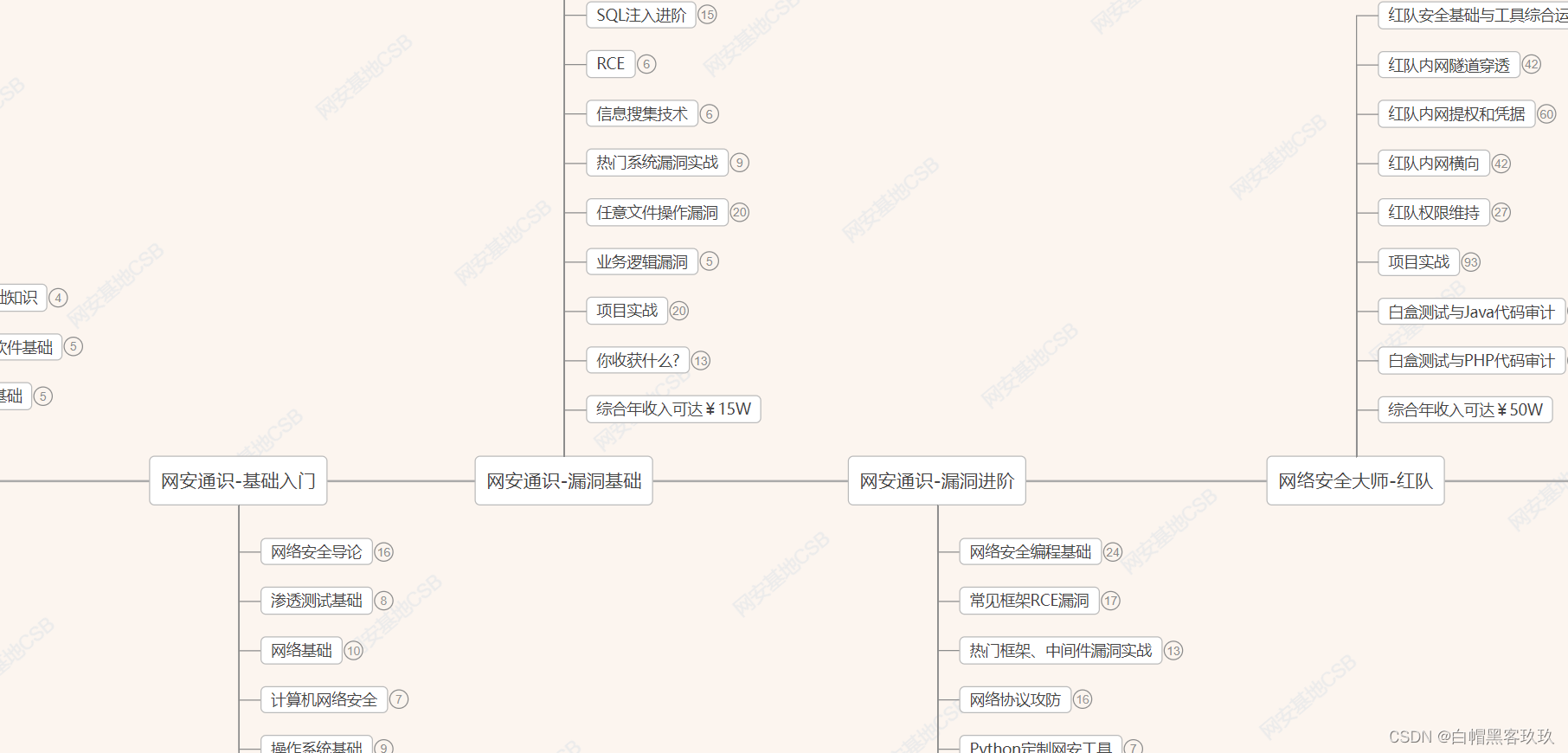

①网络安全学习路线

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

小白成长路线图

许多入门者转行网络安全,或者是有一定基础想进一步深化学习,却发现不知从何下手。接下来我将从成长路线开始一步步带大家揭开网安的神秘面纱。

1.成长路线图

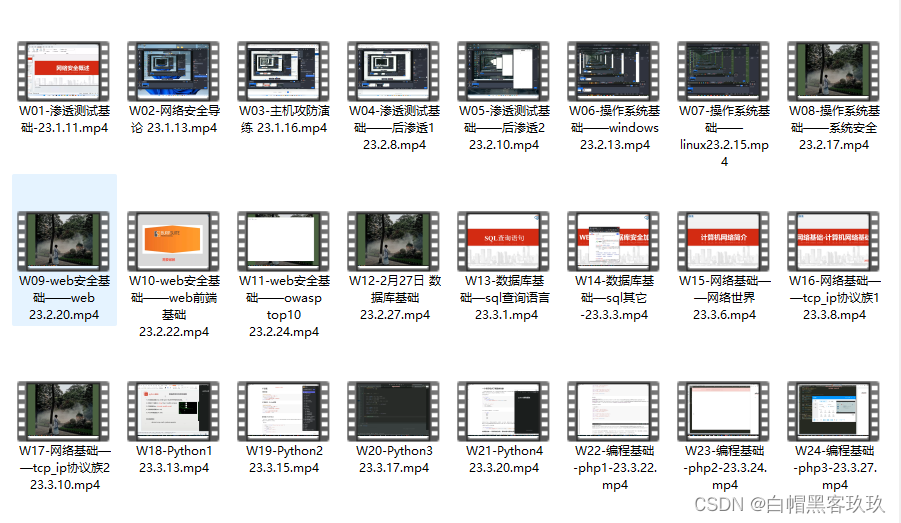

同时每个成长路线对应的板块都有配套的视频提供:

视频配套资料&国内外网安书籍、文档

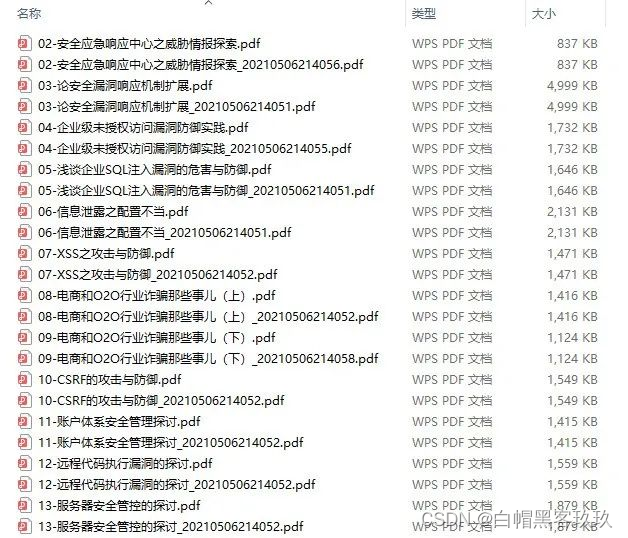

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

SRC技术文档汇总

SRC技术文档汇总

还有大家最喜欢的黑客技术、

绿盟护网行动

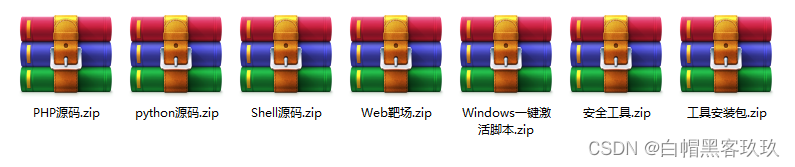

网络安全源码合集+工具包

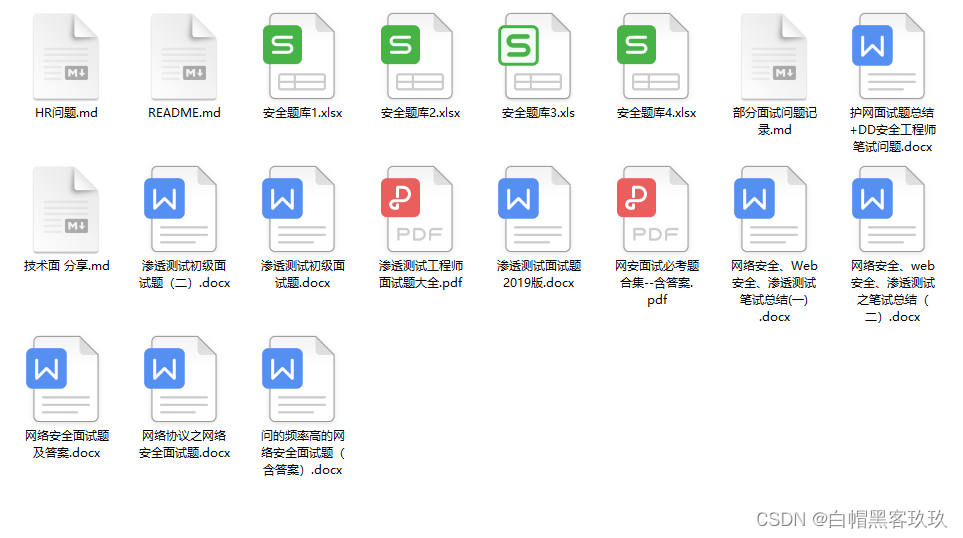

网络安全面试题

最后就是大家最关心的网络安全面试题板块

所有资料共87.9G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方CSDN官方合作二维码免费领取哦~

这篇关于听专家的,不如听国家的,网络安全究竟值不值得报?的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!