本文主要是介绍u盘文件保密的方法有哪些?关于U盘的使用你要知道这些!,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

U盘作为便携式的存储设备,被广泛应用于日常工作和生活中。

然而,U盘的丢失或被盗可能导致敏感数据泄露,因此,掌握U盘文件保密的方法至关重要。

本文将介绍几种有效的U盘文件保密方法,并分享关于U盘使用的关键知识,帮助您更好地保护数据安全。

一、U盘文件保密方法

1,使用文档加密功能:

无论是Word、Excel还是PPT文件,都自带文档加密功能。加密后的文档只有输入正确的密码才能打开,大大提高了文件的安全性。

2,选购硬件级加密U盘:

这类U盘通过物理方法实现加解密功能,并内置硬件加密芯片,专业防破解。即使U盘丢失,也能有效防止数据泄露。

3,安装加密软件进行U盘保护:

市面上有许多第三方U盘加密工具,如VeraCrypt、域智盾、DiskCryptor等,这些工具可以帮助用户轻松设置密码保护,确保U盘内文件的安全。

我们通过域智盾来了解一下:

域智盾软件是一款专注于企业数据安全防护的软件,它提供了多种功能和措施来确保企业数据的安全。官网直通车![]() https://www.yzdsaas.com点击获取软件

https://www.yzdsaas.com点击获取软件![]() https://work.weixin.qq.com/ca/cawcde06a33907e60a以下是几种措施:

https://work.weixin.qq.com/ca/cawcde06a33907e60a以下是几种措施:

-

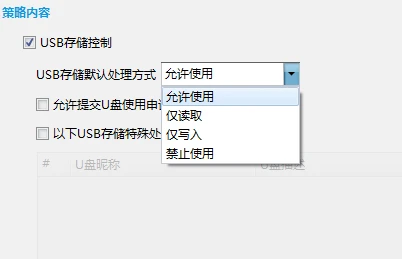

USB端口控制:USB端口是文件拷贝的常见途径之一。可以对USB端口的使用进行严格控制,包括禁用USB存储设备、只读模式、白名单模式等,以防止员工通过USB存储设备非法拷贝文件。

-

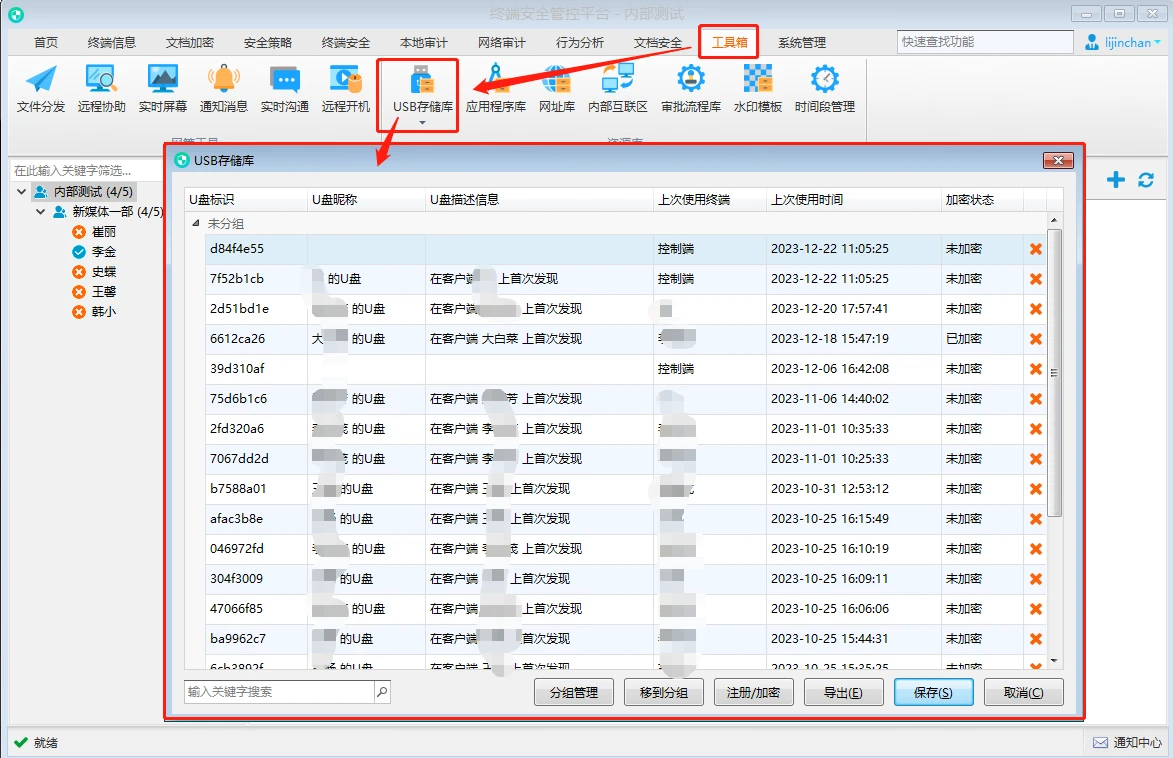

U盘加密:对于允许使用的U盘,提供加密功能。

加密后的U盘会有两个区:明区和暗区。

当电脑允许加密U盘使用时,插入U盘,用户就能看到两个盘符;若电脑没有使用加密U盘的权限,则只能看到一个明区。

这种加密方式可以有效防止文件被复制和盗窃,保护个人和商业机密信息的安全。

-

U盘插入记录:每当U盘被插入到计算机上时,软件都会自动记录相关信息,如插入时间、U盘名称等。这些记录可以帮助管理员了解U盘的使用情况,及时发现并处理潜在的安全风险。

-

U盘文件操作记录:除了记录U盘的插入行为外,还可以记录对U盘文件的操作记录。

这些记录包括文件的打开、修改、删除等操作,可以帮助管理员了解员工对U盘文件的使用情况,及时发现并处理异常行为。

-

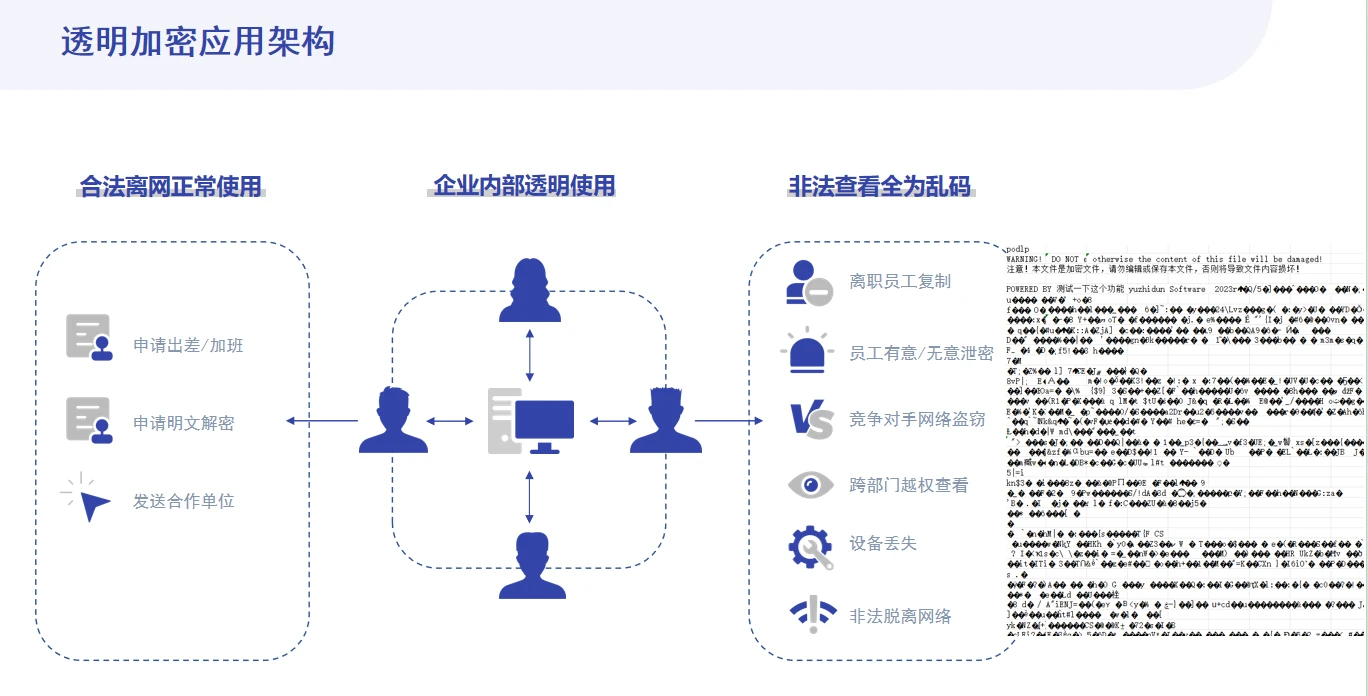

文件透明加密:采用多缓存文件过滤驱动对企业重要的文档数据进行透明加密处理。

这种加密方式在不影响企业业务正常运转和员工日常操作习惯的前提下,对重要文档数据从创建、修改、存储、交互分享及删除销毁进行全周期管控,从根本上保护企业知识产权及商业机密。

透明加密意味着文件在加密前后对用户来说是无感知的,用户无需手动进行解密操作即可正常使用文件。

4,使用追踪器绑定U盘:

如果U盘不幸丢失,通过追踪器可以快速定位并找回,降低数据泄露的风险。

二、关于U盘使用的关键知识

-

规范操作:在读写数据时,避免进行插拔操作,以免损坏数据或芯片。如果无法确认是否正在读写数据,建议采用安全删除硬件的方式断开连接。

-

携带方式要稳妥:避免将U盘随意装在易受挤压的口袋或包中,以防变形或损坏2。可以考虑选购带挂圈或钥匙环设计的U盘,将其与钥匙等常用物品连接,减少丢失的可能性。

-

保持清洁:定期清理U盘上的灰尘和污垢,确保接口清洁,避免接触不良导致的数据传输问题。

-

不拔长时间插在电脑上:长时间插在电脑上不仅影响U盘的使用寿命,还容易被不小心碰坏。不使用时应拔下并妥善存放。

-

定期备份数据:为了防止U盘内数据因各种原因丢失或损坏,建议定期备份重要文件。

-

安全拔出U盘:在移除U盘前,应确保所有操作都已完成,并通过操作系统提供的“安全弹出”或“安全移除”功能进行卸载,以避免数据遗失或损坏。

以上就是小编木子分享的全部内容了,如果还想了解更多内容,可以私信评论小编木子哦~

这篇关于u盘文件保密的方法有哪些?关于U盘的使用你要知道这些!的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!