本文主要是介绍openflow协议抓包分析,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

1、准备实验拓扑:

在Mininet环境中创建一个简单的SDN拓扑,包括控制器、交换机、主机等。

确保拓扑能够正常运行,SDN交换机与控制器建立连接。

采用主机Ubuntu22.04主机,IP地址是192.168.87.130,安装opendaylight控制器,mininet虚拟系统

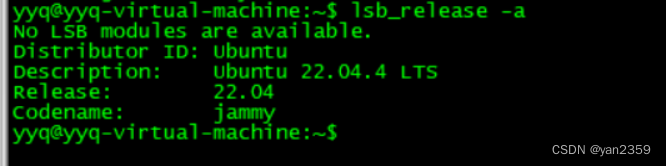

1主机信息

查看系统版本

查看系统内核版本

root@yyq-virtual-machine:/home/yyq# uname -a

Linux yyq-virtual-machine 6.5.0-28-generic #29~22.04.1-Ubuntu SMP PREEMPT_DYNAMIC Thu Apr 4 14:39:20 UTC 2 x86_64 x86_64 x86_64 GNU/Linux

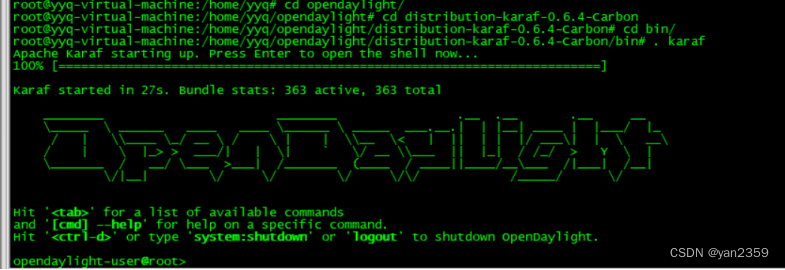

2启动opendayligh

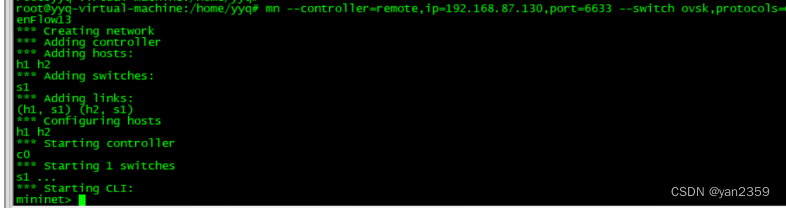

3创建mininet拓扑

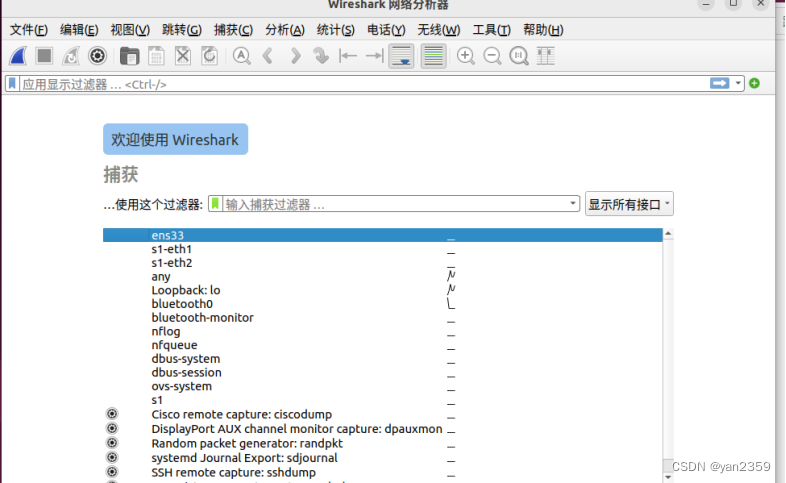

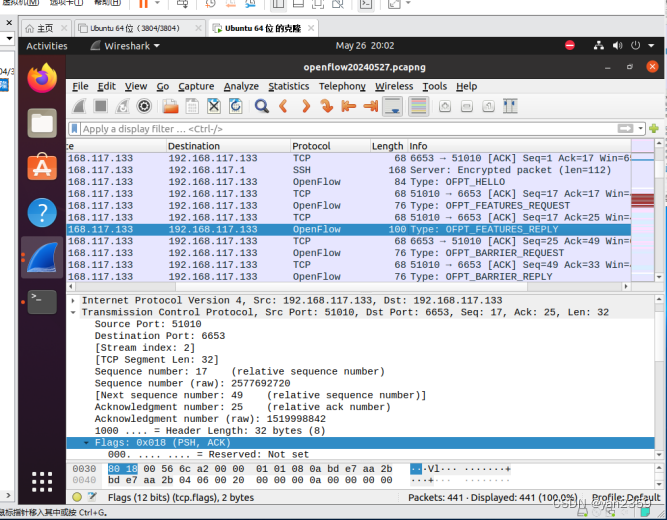

2、启动Wireshark:

在SDN控制器所在的机器上,启动Wireshark抓包工具。

3、选择网络接口:

在Wireshark中选择用于抓包的网络接口,确保捕获SDN通信流量。

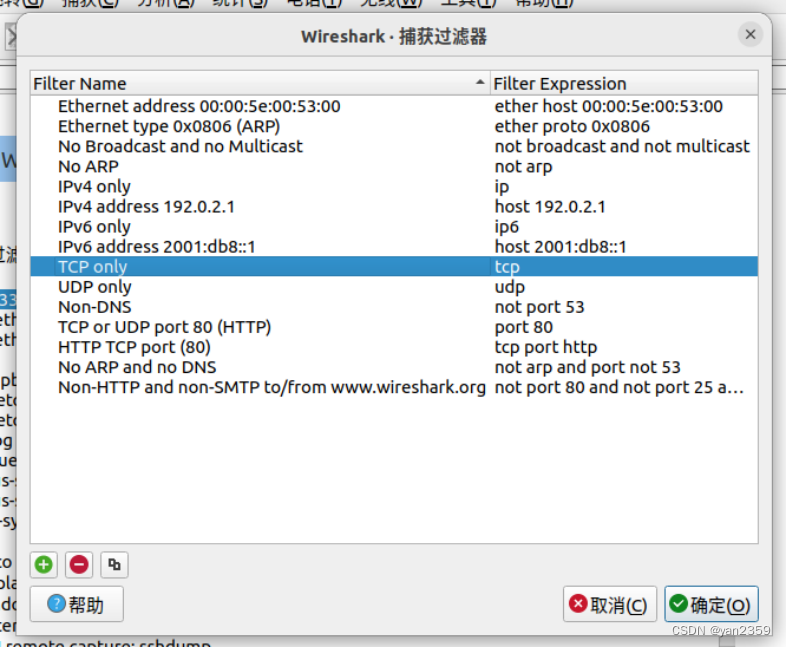

4、过滤OpenFlow流量:

使用Wireshark的过滤功能,仅显示与OpenFlow协议相关的数据包。

5、进行OpenFlow通信:

Pingall

在Mininet环境中执行一些操作,如添加流表规则、修改拓扑结构等。

观察Wireshark中捕获到的OpenFlow通信过程。

6、分析OpenFlow消息:

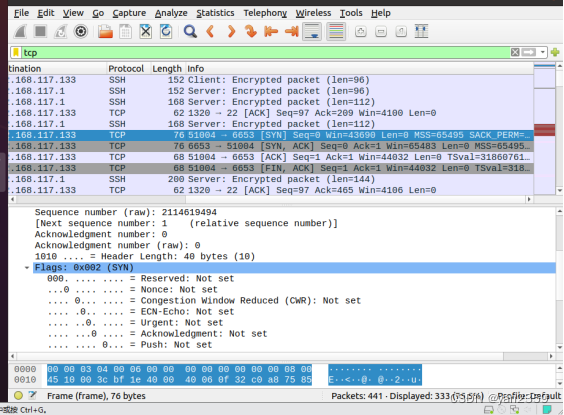

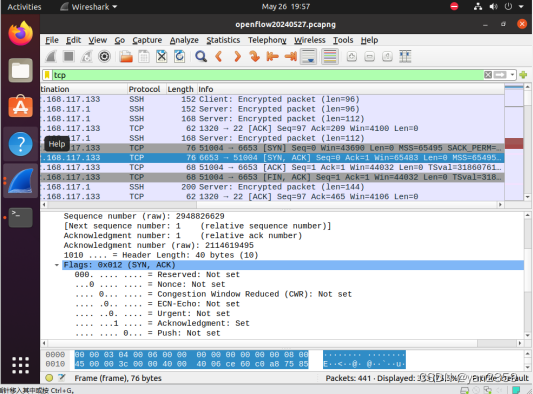

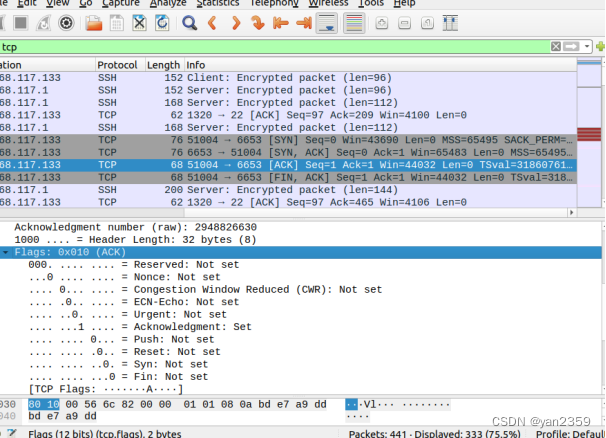

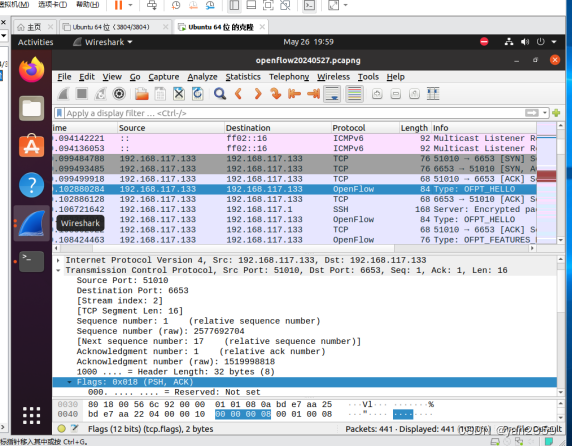

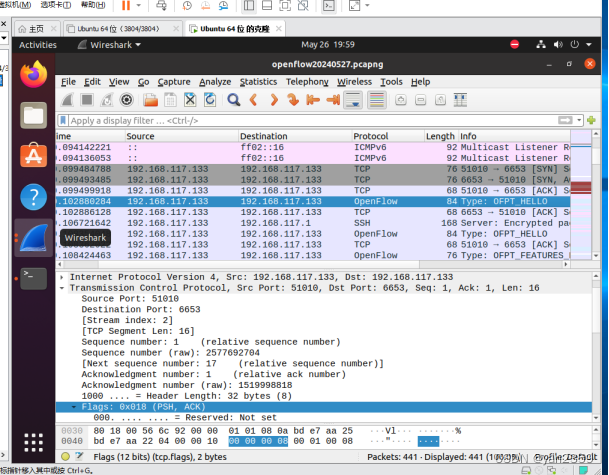

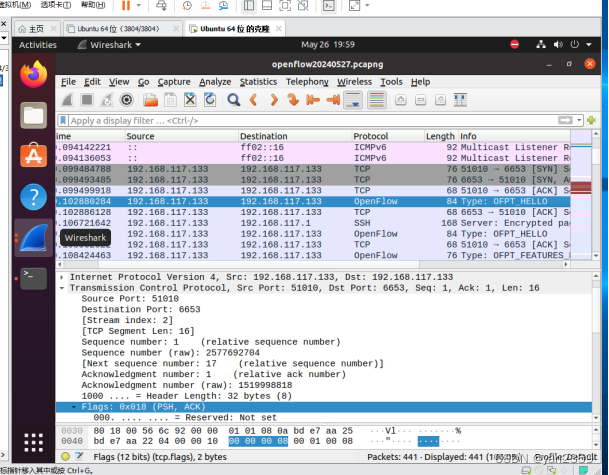

1 三次握手

第一次握手:

第二次握手:

第三次握手:

Openflow协议的hello消息

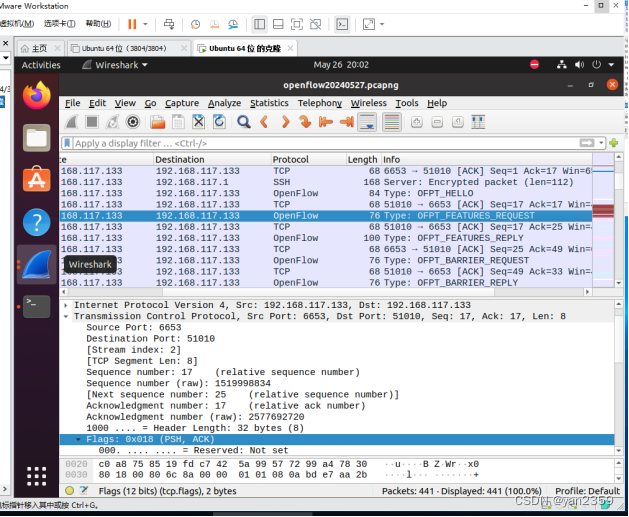

3.featur

4. multipart_reply

![]()

5. echo_request

![]()

这篇关于openflow协议抓包分析的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!