通告专题

H3C SR-MPLS通过OSPF通告SID配置

首先在配置前理解几个基本概念 Prefix SID配置 统一分配和配置(全局规划)loopback和prefix sidPrefix SID=SRGB Base(16000)+index Adj SID自动生成 对应SR节点间的互联链路SR节点本地标识,从设备本地Segment池中动态分配设备会为其IGP中的链路自动分配Adj SID,并通过IGP进行广播 IGP SID的分发与传递

筛斗数据:如何利用数据提取技术通告能源利用效率

在当前的数字时代,数据提取技术已成为推动能源利用效率提升的重要工具。随着技术的进步和数据分析方法的创新,我们现在能够更精确地监测、分析和优化能源使用,从而实现节能减排和经济效益的双重目标。以下是几种关键的方法来展示如何利用数据提取技术提高能源利用效率: 1. 智能监测与诊断系统: - 通过安装传感器和智能计量设备,实时收集能源消耗数据(如电力、燃气和水)。这些数据可以提供对能源使用情况的

「 网络安全常用术语解读 」通用安全通告框架CSAF详解

1. 简介 通用安全通告框架(Common Security Advisory Framework,CSAF)通过标准化结构化机器可读安全咨询的创建和分发,支持漏洞管理的自动化。CSAF是OASIS公开的官方标准。开发CSAF的技术委员会包括许多公共和私营部门的技术领导者、用户和影响者。CSAF最新版本为2022年11月18日发布的2.0版本。点此获取 (访问密码: 6277) 提供商可以

链路代价信息、链路状态信息(链路状态通告LSA)

链路代价信息"link cost information" 通常指的是**在网络中,数据包从一个节点传输到另一个节点所需承担的“成本”或者“开销”,这个概念常用于路由算法和网络设计中**。以下是一些关键要点: 1. **路径开销**:路径开销是衡量到达目标位置的代价,其值是两点之间某条路径上所有链路开销的总和。 2. **链路状态**:链路状态描述了路由器接口与相邻路由器接口之间的关系,即路由

腾讯蓝军安全通告|XStream远程代码执行漏洞(CVE-2021-29505)

前言 上周五XStream官方发布安全更新,由于官方把需要公告的CVE-2021-29505(任意代码执行漏洞)链接贴错成了CVE-2020-26258(SSRF漏洞)链接,导致很多人没有重视这次安全更新。 这次修复的CVE-2021-29505(任意代码执行漏洞),漏洞利用复杂度低,风险高,建议尽快修复,详情如下。 1. 漏洞概述 5月14日,XStream官方发布安全更新,修复了一个由

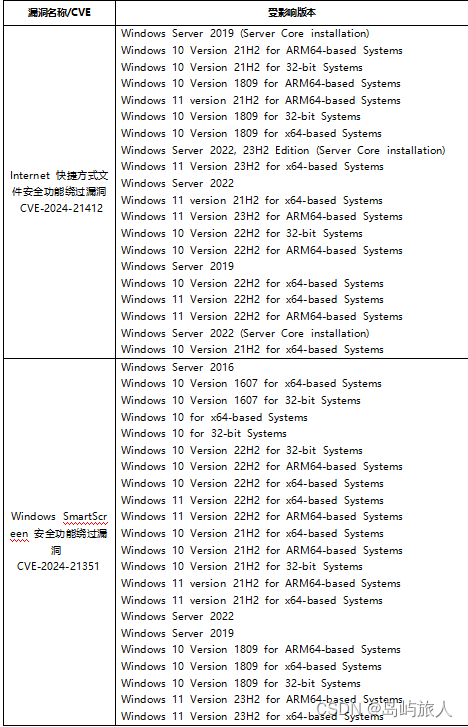

2024年2月份微软安全通告

文章目录 (一) 漏洞概要(二) 漏洞数据分析1、漏洞数量趋势2、历史微软补丁日二月漏洞对比3、漏洞数量分析 (三) 重要漏洞分析1、漏洞分析2、影响范围3、修复建议 (一) 漏洞概要 2024 年 2月14日(北京时间),微软发布了安全更新,共发布了79个CVE的补丁程序,同比上月增多了26个。 在漏洞安全等级方面,存在5个标记等级为“Critical”的漏洞,71个漏

BGP路由协议通告原则

1仅将自己最优的路由发给BGP邻居 一般情况下,如果BGP Speaker学到去往同一网段的路由多于一条时,只会选择一条最优的路由给自己使用,即用来发布给邻居,同时上送给IP路由表。但是,由于路由器也会选择最优的路由给自己使用,所以BGP Speaker本身选择的最优的路由也不一定被路由器使用。例如,一条去往相同网段的BGP优选路由与一条静态路由,这时,由于BGP路由优先级要低,所以路由器会把这

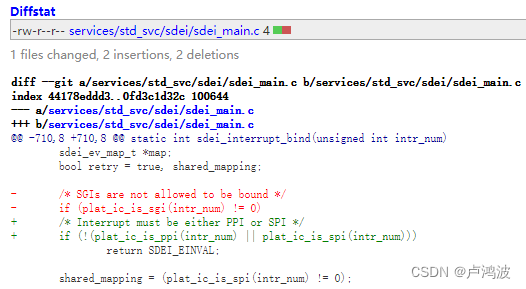

ATF(TF-A)安全通告TF-V11——恶意的SDEI SMC可能导致越界内存读取(CVE-2023-49100)

目录 一、ATF(TF-A)安全通告TFV-11 (CVE-2023-49100) 二、透过事务看本质SDEI是干啥的呢? 三、CVE-2023-49100 1、GICv2 systems 2、GICv3 systems 四、漏洞修复 一、ATF(TF-A)安全通告TFV-11 (CVE-2023-49100) Title 恶意的SDEI SMC可能导致越界内存读取(out

【安全风险通告】Windows Type 1字体解析远程代码执行漏洞安全风险通告

微软官方今天发布了编号为ADV200006的安全通告,其中包含两枚Adobe字体管理库相关的严重远程代码执行漏洞,其中一枚漏洞为奇安信代码安全实验室提交,公告中指出这两枚漏洞已遭在野利用。 鉴于漏洞危害很大,建议客户关注微软通告并采取缓解措施。 奇安信 CERT 漏洞描述 微软官方今天发布了编号为ADV200006的安全通告,其中包含两枚Adobe字体管理库(Adobe Type Manag

紧急通告!知名办公软件 Teamviewer 被黑,请立即采取应对措施!

关注 “GitHubDaily” 设为 “星标”,每天带你逛 GitHub! 今天早上,网上流传出疑似深圳市网络与信息安全信息通报中心发布的紧急通告。报告中称,知名办公软件 TeamViewer 被境外黑客组织 APT41 攻击,并成功拿下管理后台,使得黑客组织可以访问并控制任何安装了 TeamViewer 的客户端。 本来我对这则消息心存疑惑,直到看见江苏网警也出来转发了这则通

到期提醒,阻止上网通告页面教程

到期提醒,阻止通告页面 金字塔智能路由器为管理员提供了自定义 WEB 认证界面的功能, 要想自定义提醒页面的内容只需要对现有模板进行修改即可。 一、自定义 WEB认证界面文件要求: WEB认证界 面文件格式为*.htm格式,文件大小不要大于 8K。否则会弹出以下界面:二、修改界面效果: 1. 自定义弹出通告的界面内容 2. 点击立即申请也可以显示管理员的联系方式; 3. 若用户名或者

实施业务规则 - 更改通告条件

更改通告工作流具有两个条件句,这两个条件句所含的代码可用于调用相关业务规则。 更改通告具有两个含业务规则代码的条件句。 最左侧的条件句用于调用业务规则并记录违反条件的情况。这样,收到 “ 审计更改通告 ” 任务的 用户便可以查看相关违反情况。但是,第一个 OR 条件句仅用于提供信息。工作流将继续以相 同的方式前进至下一个节点,无论是否符合业务规则条件。

实施业务规则 - 更改通告代码

OR 条件句中的代码可使用特定键来调用相关业务规则。 该代码即第二个 OR 条件句中的代码。请注意: • 该代码用于调用 CHANGEABLE_PRE_RELEASE 。该键即业务规则集的键,用于定义要运行的 规则集 ( 关于业务规则集的更多详细信息,本课程将在稍后进行讨论。 ) • 若业务规则验证失败,则条件句的结果为 NOT_READY

SaltStack 多个高危漏洞通告

报告编号:B6-2021-022601 报告来源:360CERT 报告作者:360CERT 更新日期:2021-02-26 0x01事件简述 2021年02月26日,360CERT监测发现SaltStack发布了2月份安全更新的风险通告 ,事件等级:高危,事件评分:8.1。 SaltStack在本次更新中修复了 10 个漏洞,其中包含6个高危漏洞。 对此,360CERT建议广大用

王力宏《恋爱通告》首映式 力宏刘亦菲情侣抢镜头

our home 大陆歌迷会! http://www.leehom-cn.com 转载于:https://blog.51cto.com/professor/1573483

王力宏《恋爱通告》首映式 力宏刘亦菲情侣抢镜头

our home 大陆歌迷会! http://www.leehom-cn.com 转载于:https://blog.51cto.com/professor/1573483

【高危安全通告】Oracle 10月月度安全漏洞预警

近日,安全狗应急响应中心关注到Oracle官方发布安全公告,共披露出在Oracle Weblogic中存在的6个高危漏洞。 漏洞描述 CVE-2023-22069:Oracle Weblogic 远程代码执行漏洞 Oracle WebLogic Server存在远程代码执行漏洞,该漏洞的CVSSv3评分为9.8分。成功利用该漏洞可导致WebLogic Server被攻击者接管。该漏洞暂未

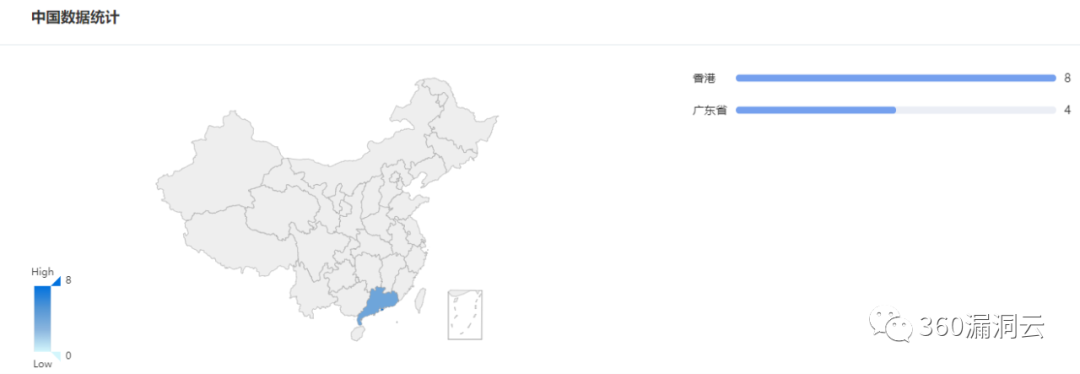

漏洞情报 | SonicWall SMA100 多个漏洞通告

0x01 漏洞简介 Sonicwall:成立于 1991 年,主要进行全面互联网安全解决方案的设计、开发和生产,为广大的市场提供访问安全、增值安全服务和交易安全产品。 近日,360漏洞云监测到Sonicwall官方发布了旗下SonicWall SMA100产品多个漏洞的安全通告,CVE编号包括CVE-2021-20017,CVE-2021-20018。 0x02 漏洞详情 CVE-

自检代码中trustmanager漏洞_微软多个产品严重漏洞安全通告

漏洞背景 5月12日,Microsoft补丁日发布了111个漏洞的补丁更新,这些补丁涵盖了Microsoft Windows,Edge(基于EdgeHTML和Chromium),ChakraCore,Internet Explorer(IE),Office and Office Services和其他软件。在这111个漏洞补丁中,严重漏洞有16个,高危漏洞有95。 漏洞描述 16个严重漏洞如

vb 解析ini文件_漏洞通告 | PHPStudy nginx解析漏洞

漏洞背景 山石网科安全研究院监测发现PHPStudy Windows最新版本存在nginx解析漏洞,可以造成任意代码执行。 漏洞描述 由于配置错误,导致可以解析任意文件为php文件并执行,比如:http://ip/image.jpg/.php 漏洞原因在于php.ini中的cgi.fix_pathinfo选项,如果其值为1(默认为1),fastcgi在处理文件时如果文件不存在就会以解析上层路

6 基于BGP EVPN实现Cisco VxLAN控制层面之MAC-IP学习和主机路由通告

一、说明 本篇主要描述BGP EVPN VxLAN VNI间(同租户,不同VNI)互通的控制层面操作,同时也描述了BGP EVPN VxLAN相同VNI内主机互通的过程;本篇也描述了数据层面的转发过程;本篇网络拓扑和配置信息全部基于前两篇“4 基于BGP EVPN实现Cisco VxLAN实验 & 分布式任播网关”和“5 基于BGP EVPN实现Cisco VxLAN控制层面之MAC学习”;本篇