脆弱性专题

Java与C#在中国:我们在信息技术领域的脆弱性和依赖性

2019年8月,微软公司宣布停止在俄罗斯销售新产品和服务,并暂停相关更新和授权。这一决定对俄罗斯用户和企业造成了不小的冲击。 2024年6月,微软陆续关闭中国线下门店授权。微软官方给出的回应是:为了满足客户不断变化的需求,决定对中国大陆市场的渠道进行整合。很多高知和公知第一时间跳出来进行说明:在中国,微软的利润也根本就不来自于这些硬件方面。高知和公知的确各有洞见,他们告诉大家,人才最值钱! 2

【4th chapter】信息安全技术—安全技术、安全架构、安全策略、安全管理、软件的脆弱性

概要 安全技术安全架构安全策略安全管理软件的脆弱性加密技术(Encryption Technology)安全域架构(Security Domain Architecture)访问控制策略(Access Control Policy)信息安全管理体系(Information Security Management System, ISMS)缓冲区溢出(Buffer Overflow)防火墙(Fir

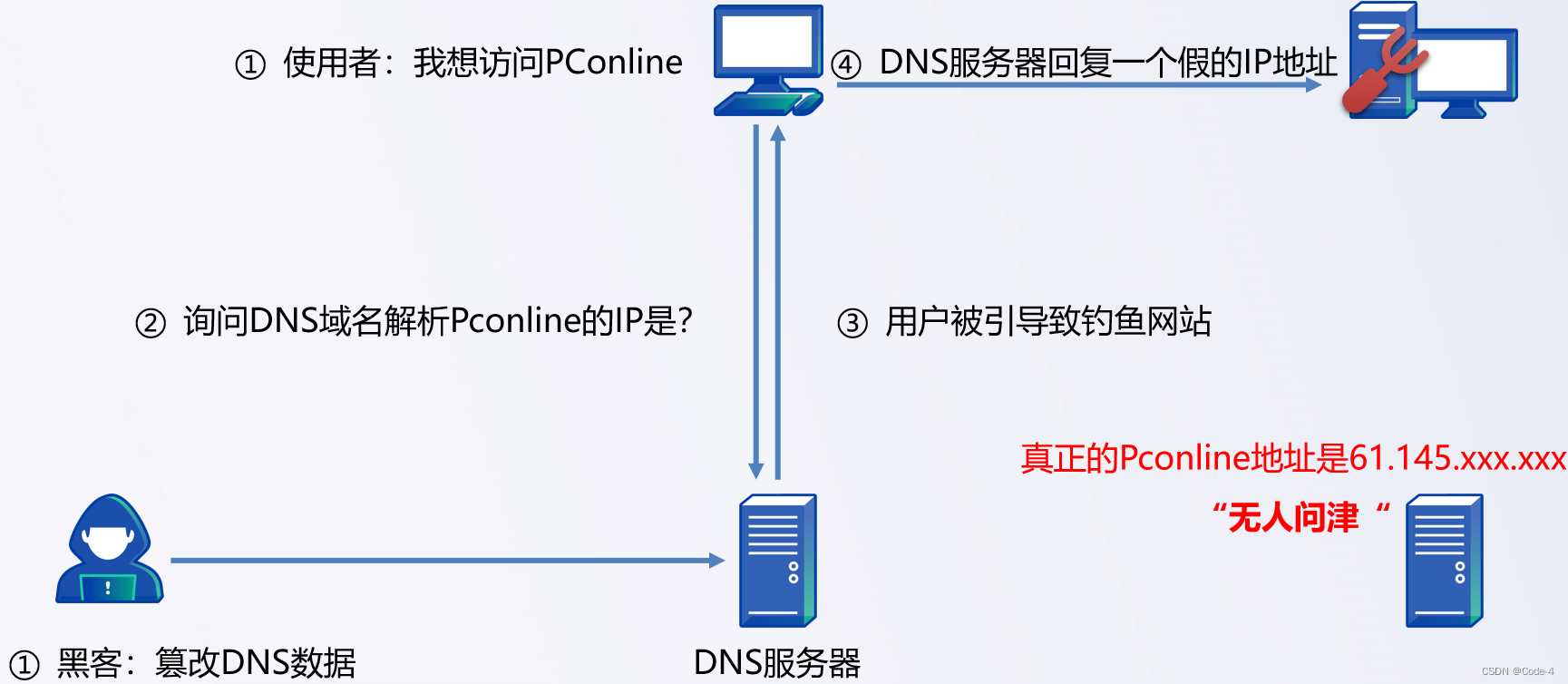

安全分析[1]之网络协议脆弱性分析

文章目录 威胁网络安全的主要因素计算机网络概述网络体系结构 网络体系结构脆弱性分组交换认证与可追踪性尽力而为匿名与隐私对全球网络基础实施的依赖无尺度网络互联网的级联特性中间盒子 典型网络协议脆弱性IP协议安全性分析IPSec(IP Security)IPv6问题 ICMP协议安全性分析ICMPv4ICMPv6安全问题 ARP协议安全性分析RIP协议安全性分析OSPF协议安全性分析BGP协议安

逻辑漏洞:Cookie脆弱性导致的逻辑漏洞

前几天学习了逻辑漏洞中的越权漏洞和支付漏洞,今天学习一下cookie脆弱性导致的逻辑漏洞 还是和之前一样,所有内容都是参考别的大佬总结好的,我只是在这里进行学习+练习 1、cookie介绍 用户在客户端 (一般为浏览器) 中访问某个页面 ,也就是向服务器发送请求。 服务器收到请求后,会在响应头中设置Set-Cookie字段值,该字段存储相关信息和状态。 客户端解析服务器HTTP响应

生态环境脆弱性评价模型构建、时空格局演变分析与RSEI 指数的生态质量评价及拓展

近年来,国内外学者在生态系统的敏感性、适应能力和潜在影响等方面开展了大量的生态脆弱性研究,他们普遍将生态脆弱性概念与农牧交错带、喀斯特地区、黄土高原区、流域、城市等相结合,评价不同类型研究区的生态脆弱特征,其研究内容主要包括脆弱性的时空演变、动态监测、影响机理和驱动因子等方面的分析。国内外学者从生态脆弱性的要素、系统结构和功能、形成机制等方面提出生态脆弱性研究框架和概念模型。其中SRP模型主要以生

4-网络鲁棒性和脆弱性研究

目录 鲁棒性 度量方式 鲁棒性 定义:网络遭遇攻击或故障时,网络中部分节点和边将会被移去,可能导致本来连通的网络变得不连通,若移去某些节点后网络中绝大多数节点仍然连通,则称该网络的连通性对这些节点的移除具有鲁棒性 破坏模式 故意攻击:从网络中移除直观上更加重要的节点(一般是度最大的节点)及与之相连的边 随机故障:从网络中移除随机移除节点及与之相连的边 度量方式 设

脆弱性评估与渗透测试

正确地理解和使用安全评估领域的技术术语十分必要。在您的职业生涯中,您可能时常会遇到那些不了解行业术语,却需要从这些专用名词里选一个进行采购的人。其实商业公司和非商业机构里大有这样的人在。至少您应该明白这些类型的测试各是什么。 脆弱性评估通过分析企业资产面临威胁的情况和程度,评估内部和外部的安全控制的安全性。这种技术上的信息系统评估,不仅要揭露现有防范措施里存在的风险,而且要提出多重备选的补救策略

“SRP模型+”多技术融合在生态环境脆弱性评价模型构建、时空格局演变分析与RSEI 指数的生态质量评价及拓展应用教程

原文链接:“SRP模型+”多技术融合在生态环境脆弱性评价模型构建、时空格局演变分析与RSEI 指数的生态质量评价及拓展应用教程https://mp.weixin.qq.com/s?__biz=MzUzNTczMDMxMg==&mid=2247597452&idx=5&sn=f723d9e5858a269d00e15dbe2c7d3dc0&chksm=fa823c6bcdf5b57d5d5cd804

代码安全_弱点(脆弱性)分析 CWE、漏洞、防御机制

目录 ■CWE ・查看方法 ・List詳細 ・CWE-117: Improper Output Neutralization for Logs ・CWE-73: External Control of File Name or Path (文件名或路径的外部控制) ・其他CWE ■漏洞 ・什么是 XSS 漏洞 ・xxx漏洞2 ■防御机制 ・什么是CSRF防御机制 ・CSRF

<网络安全>《25 工业脆弱性扫描与管理系统》

1 概念 工业脆弱性扫描与管理系统以综合的漏洞规则库(本地漏洞库、ActiveX库、网页木马库、网站代码审计规则库等)为基础,采用深度主机服务探测、Web智能化爬虫、SQL注入状态检测、主机配置检查以及弱口令检查等方式相结合的技术,实现了将Web漏洞扫描、系统漏洞扫描、数据库漏洞扫描、基线配置核查、工控漏洞检查与弱口令扫描手、体的综合漏洞评估系统。 2 用户价值 通过对各种流行攻击手段的分析

解析dapp:从底层区块链看DApp的脆弱性和挑战

每天五分钟讲解一个互联网只是,大家好我是啊浩说模式Zeropan_HH 在Web3时代,去中心化应用程序(DApps)已成为数字经济的重要组成部分。它们的同生性,即与底层区块链网络紧密相连、共存亡的特性,为DApps带来了独特的优势和挑战。在这篇文章中,我们将深入探讨DApps的同生性及其在Web3生态中的地位和作用,同时分析其优势、挑战以及应对策略。 一、DApps的同生性:紧密连接与共

<网络安全>《6 脆弱性扫描与管理系统》

1 概念 脆弱性扫描与管理系统本质上就是系统漏洞扫描,简称漏扫。 根据漏洞规则库(本地漏洞库、ActiveX库、网页木马库、网站代码审计规则库等)为基础,采用深度主机服务探测、Web智能化爬虫、SQL注入状态检测、主机配置检查以及弱口令检查等方式相结合的技术,实现了将Web漏洞扫描、系统漏洞扫描、数据库漏洞扫描、基线配置核查、工控漏洞检测与弱口令扫描于一体的综合漏洞评估系统。 2 一般功能

信息安全的脆弱性及常见安全攻击

目录 信息安全概述信息安全现状及挑战传统安全防护逐步失效 安全风险能见度不足看不清资产看不见新型威胁看不见内网潜藏风险 常见的网络安全术语信息安全的脆弱性及常见安全攻击网络环境的开放性协议栈的脆弱性及常见攻击常见安全风险 协议栈自身的脆弱性网络的基本攻击模式 链路层-- MAC洪泛攻击链路层--ARP欺骗网络层--ICMP攻击传输层--TCP SYN Flood攻击分布式拒绝服务攻击(DD

针对工行的LockBit勒索软件攻击表明了全球金融系统对网络攻击的脆弱性

内容概要: 11月8日,工行一家美国子公司被勒索软件入侵导致美国国债交易业务瘫痪,暴露了全球金融系统易受网络攻击的脆弱性。LockBit勒索软件集团声称对工行的攻击负责。工行是世界上资产规模最大的银行,管理着5.7万亿美元。这一网络攻击事件给26万亿美元的美国国债市场带来了极其强烈的冲击。 Resecurity公司发布报告称:针对工行的攻击可能是针对全球金融系统的重大恶意网络活动的前兆

统一系统脆弱性管理平台:七大功能和漏洞说“拜拜”

由国联易安的研究团队自主研发的新一代漏洞扫描管理系统——统一系统脆弱性管理平台,涵盖了网络空间资产探测、系统漏洞扫描、虚拟机漏洞扫描、Web漏洞扫描、网站安全监测、数据库安全扫描、安全基线核查、工控漏洞扫描、WiFi安全检测、App安全扫描、大数据平台漏洞扫描、Windows安全加固、等保合规关联、分布式管理等功能,可以全面、精准地检测信息系统中存在的各种脆弱性问题,提供专业、有效的漏洞

考虑极端天气线路脆弱性的配电网分布式电源配置优化模型_IEEE33节点(附带Matlab代码)

随着新能源技术及智能电网的发展,越来越多的分布式电源加入配电网中,不仅改变了配电网结构及供电方式,而且提升了配电网的供电质量。但是在全球气候变暖的背景下,极端天气发生的频率也越来越高,一旦发生必将对配电网系统造成巨大危害,引发大面积电力瘫痪,造成社会经济损失。因此,为了避免电力事故带来的经济损失及生产生活上的影响,提前辨识易故障的配电网线路并做好预防维护措施,完善配电网分布式电源接入位置及容量分配

![安全分析[1]之网络协议脆弱性分析](https://img-blog.csdnimg.cn/direct/68bf1dd2b47c4265b7900ed61ceb059f.png)