点开专题

详谈Android 编程下的代码混淆,点开就看

代码混淆是什么? Java 是一种跨平台的、解释型语言,Java 源代码编译成中间”字节码”存储于 class 文件中。由于跨平台的需要,Java 字节码中包括了很多源代码信息,如变量名、方法名,并且通过这些名称来访问变量和方法,这些符号带有许多语义信息,很容易被反编译成 Java 源代码。为了防止这种现象,我们可以使用 Java 混淆器对 Java 字节码进行混淆。

nc打开节点或者点开单据控制列表或者卡片元素

nc打开节点或者点开单据控制列表或者卡片元素 使用这两个事件 ListHeadRowChangedEvent ListHeadDoubleClickEvent 找到配置文件的billform 右击类,重写方法: @Override public void handleEvent(AppEvent evt) { if (evt instanceof ListHead

10点开抢 | 再不来“0”元电脑就没有啦!

朋友们!他来了,他来了! 他带着免费的电脑来了! 最后2小时,抢不抢得到就要看缘分了! ▼▼▼ 戴尔科技集团的“0”元秒杀 今天上午10点,准时开抢!!! 点击下方图片,即刻参与“0”元秒杀活动 点击阅读原文,立马参与“0”元秒杀!

python-模拟登陆之验证码-动态-每次点开都不同

本文只针对中国海洋大学教务管理系统,其他网站仅供参考 在模拟登陆教务网站的时候,遇到的验证码src中是动态的图片链接,每次点开得到的图片都不一样。 我一直不懂要怎么解决这种情况,因为看起来我们永远得不到正确的验证码,因为它一直在变化,但是结果却是通过直接 用这个变化的链接获得验证码 即时登录即可。 ————————————————————————————————————————————————

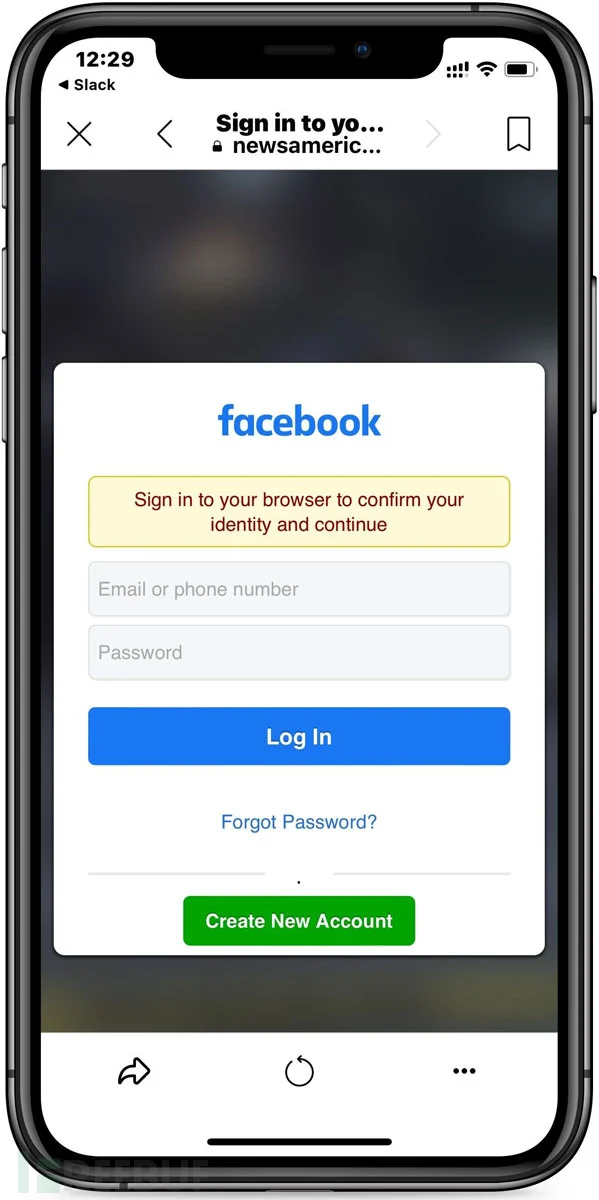

Facebook上看到这样的帖子,你还敢点开吗?

近日,Bleepingcomputer网站披露,一场针对Facebook的大规模网络钓鱼活动正在进行。威胁行为者通过盗取的账户发布“我真不敢相信他已经走了,我会非常想念他”的言论,引诱用户进入一个窃取Facebook登录信息的网站,这就意味着,只要你点进该网站,你的登录信息就泄露了。 这类钓鱼帖子正在通过Facebook上被威胁行为者侵入的账号大规模传播,与此同时,威胁行为者还利用盗取的账号

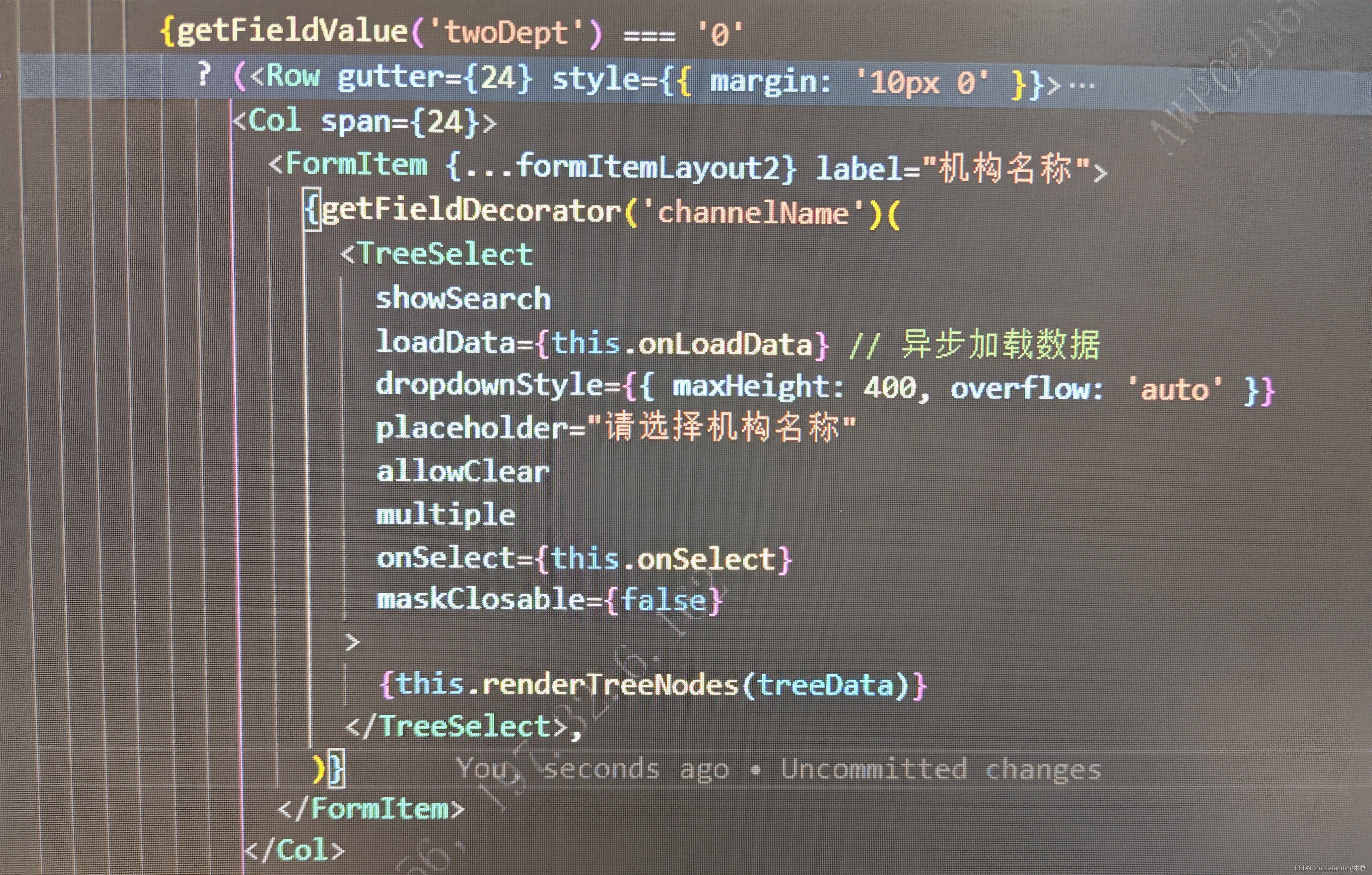

react–antd 实现TreeSelect树形选择组件,实现点开一层调一次接口

效果图: 注意: 当选择“否”,开始调接口,不要把点击调接口写在TreeSelect组件上,这样会导致问题出现,没有层级了 部分代码:

你也想当流量UP主?那就点开看看吧!

2009年6月份,哔哩哔哩(B站)在一众期待中诞生,它汇聚了天南海北当时小众的二次元同好,它也存在诸多不足,大家亲切地叫它“小破站”。 而如今,它成长为一棵枝繁叶茂的参天大树,成为当下我国年轻人高度聚集的文化社区和视频平台。聚集在这里的UP主和用户们,亦代表着视频行业的“顶流”。 在这里,你可以选择自己喜欢或擅长的视频类型,然后制作并上传,开始自己的UP主之路,进而获得粉丝和收益。在这里,你可