柏鹭杯专题

[柏鹭杯 2021]试试大数据分解?

题目:(NSSCTF | 在线CTF平台) 题目就是如此,我没看到有5个不同的文本,其中最后一个文本以pem后缀,所以我们先来了解一下什么是pem格式。 PEM 格式 PEM格式通常用于数字证书认证机构(Certificate Authorities,CA),扩展名为.pem, .crt, .cer, and .key。内容为Base64编码的ASCII码文件,有类似"-----BEGI

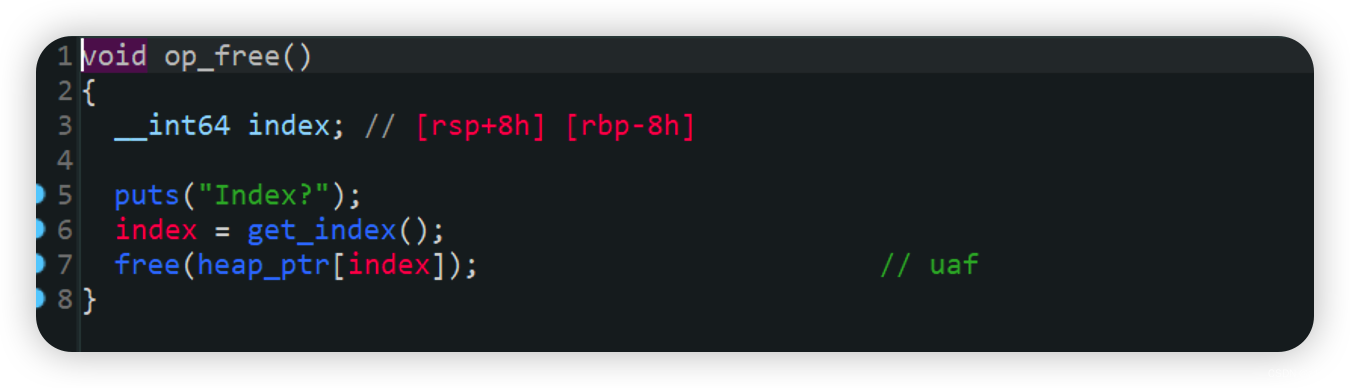

2022 网信柏鹭杯 pwn2 note2

2022 网信柏鹭杯 pwn2 note2 因2.34之后取消了malloc,free hook这两个在堆pwn中用的最多的hook,roderick师傅分享的house of apple学习了一下,是一个非常好用的调用链,包括house of emma, house of kiwi, house of banana, house of pig, house of cat都是极好的调用链,前天的

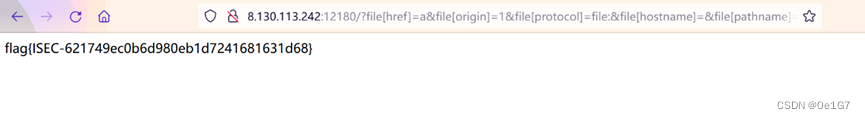

2023柏鹭杯 express fs

进去看看,发现有个file的参数 查看源码有个?file=check.html,我们尝试?file=/etc/passwd,发现可以直接访问任意文件,但是访问不到flag,可能被waf禁掉了 实际上node不能像php有伪协议可以绕,也没办法用什么编码绕过等,因为url编码后的字符串传递给 fs.readFileSync 后其并不会对得到的字符串进行解码操作,它只是尝试检查文件系统

2023 柏鹭杯 --- Crypto fractrsa wp

文章目录 题目解题过程 题目 #python3import sys sys.path.append("..") from Crypto.Util.number import *from random import *from sage.all import *from secret import flag1 as flagnum1 = 3num2 = 5wh

![[柏鹭杯 2021]试试大数据分解?](https://img-blog.csdnimg.cn/direct/f2684e35f6854d7e8ca5fe2ca763b9a1.png)