攻破专题

找准难点 攻破SAT长篇阅读

与短篇文章相比,SAT长篇阅读文章难度要更大一些。学生之所以认为其文章难以理解,题目又难以做对,原因主要有三: 一,篇幅太长,容易分散注意力,导致学生读到文章结尾不知其所以然; 二,文章题材内容生僻,往往是深度探讨和抽象概括科技,人文,历史,社会等专业内容的,如果要真正的理解这些内容,需要学生具有一定的背景知识; 三,没有掌握SKIM和SCAN阅读技巧,导致学生阅读速度较慢,

汽车信息安全--攻破SecOC,就在今天!

目录 1.SecOC和系统安全? 2.破解实录 2.1 破解安全访问授权 2.2 程序控制的漏洞 3.小结 2020年左右,汽车信息安全开始在业内普及。 对于这种新概念,部分OEM仍采取以往开发模式,在不影响软件架构的大背景下,直接进行软件的功能堆叠。 毫无疑问,这种开发逻辑没有做任何TARA分析,后门漏洞肯定存在,因此今天就来聊聊一些已知的攻击事件。 1.SecOC和

黑客是如何攻破一个网站的?

前言 一篇科普文,很适合小白,长文请静下心看。 通过本文你将了解黑客常用的入手思路和技术手法,适合热爱网络信息安全的新手朋友了解学习。本文将从最开始的信息收集开始讲述黑客是如何一步步的攻破你的网站和服务器的。阅读本文你会学到以下内容: 1.渗透测试前的简单信息收集。 2.sqlmap的使用 3.nmap的使用 4.nc反弹提权 5.linux系统的权限提升 6.backtrack

攻防演练,现在收到通知服务器已经被攻破,作为蓝方,怎么检查服务器被攻破的痕迹

在攻防演练中,如果您的服务器被告知已经被攻破,重要的是要快速并系统地响应,以确定攻击的范围、方法和影响。这包括确认攻击的痕迹、哪些数据可能被访问或盗取,以及如何尽快恢复安全状态。以下是一系列步骤和建议,帮助您有效地应对和分析这种情况: 1. 立即隔离系统 阻止进一步的数据泄漏或损害。根据您的网络和业务需求,可能需要将受影响的服务器从网络中断开或限制其网络通信。 2. 确保数据完整性 在进行

“中国传重大利好”!香港加密现货ETF最快第二季度落地!比特币飙涨攻破7.2万美元!

在经历了近20天的回调盘整后,比特币本周开局再显强势,于昨(8)日晚间20:00时最高来到72797美元,距其在3月14日创下的历史高点73777美元仅差约1.3%的涨幅。经历一晚震荡虽稍有回落,但仍力守在70000美元上方。 面对接下来比特币的走势,分析机构10xResearch创办人Markus Thielen昨日在一篇分析报告中预测,比特币在周一突破72000美元大关后

[MYSQL]当数据库被攻破如何重新恢复

前情提要:mysql数据库默认密码、默认端口没有改,也没做安全防护,导致被攻破被索要比特币。 那我们自然是不能给他们的,下面罗列我的补救方法。 密码修改相关 第一步大家自然都会想到先去修改密码: mysqladmin -u root -p password "new_password" 结果修改失败,开了跳过权限表验证也没法修改。 初始化mysql相关 当我已经无法修

一张照片攻破人脸识别系统:能点头摇头张嘴,网友

人脸识别又上热搜了。 就在最近,央视网曝出了一种分分钟攻破人脸识别的方法: 只需要一张照片的那种。 △ 图源:央视网微博 在视频的演示中我们可以看到,随便一个人,用一段包含点头、摇头、说话等动作的驱动视频。 原本照片里的人物也会随之做出一样的行为。 虽然我们知道一张静态图,现在大概率是无法解锁人脸识别。 但这样动起来之后,结果可就不一样了。 于是,人脸识别系统便自然可以轻

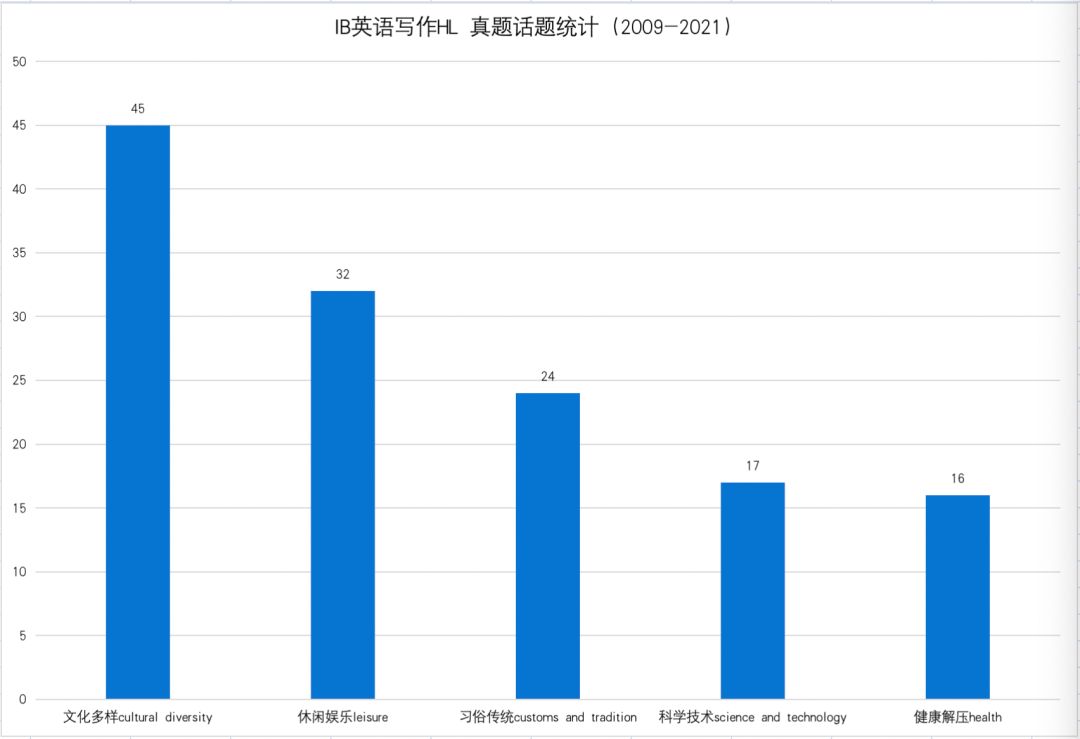

IB英语B写作如何攻破写作难点?

我的托福110+,IB英语 B 都没7分.....很多学生都以为标化很高,IB英语B不会有问题,但是后来发现标化和英语B真的不一样,每次总是差一点,也不知道怎么提高...... 英语B到底是什么啊?! IB英语B作为IBDP课程体系中的第二大类, 即语言习得,无论在英语为非母语的地区,如中国大陆和港澳台地区、马来西亚、巴西等,还是在英语为第一语言的国家,如美国、新加坡、加拿大等,都是各个IBD

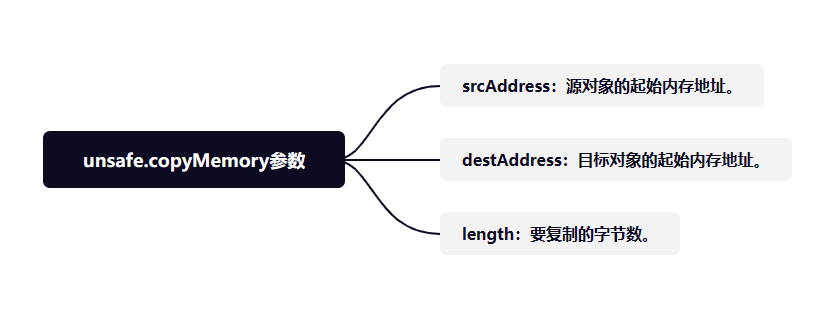

【Java技术专题】「攻破技术盲区」攻破Java技术盲点之unsafe类的使用指南(打破Java的安全管控— sun.misc.unsafe)

Java后门机制 — sun.misc.unsafe 打破Java的安全管控关于Unsafe的编程建议实例化Unsafe后门对象使用sun.misc.Unsafe创建实例单例模式处理实现浅克隆(直接获取内存的方式)直接使用copyMemory原理分析 密码安全使用`Unsafe`类—示例代码 运行时动态创建类超大数组 总结概括 打破Java的安全管控 Java是一种安全而强大的

linux下通过usb控制安卓手机,步步为营:如何通过USB方式攻破Android设备

一、概述 最近,对智能手机的物理攻击话题引起了一定的关注,其中的一个主要关注点是:攻击者是否能够在设备锁定的状态下,成功通过USB连接访问存储在设备上的数据。本文主要描述了针对Android设备如何成功实现此类攻击,我们选用了Pixel 2设备进行测试。 在Android手机启动后,会要求用户进行一次解锁(在较新的设备上,会显示“解锁所有功能和数据”页面;在较老的设备上,会显示“要启动And

谈谈一个IT杂家的职业生涯规划,你的护城河被AI 攻破了么?

文章大纲 未来AI领域的专家是深度学习老中医数据为什么不断的在变化?炼金术(Alchemy)AI“老中医”的经验难以复制 AIGC 还未能克服的难点:忽然的惊喜与价值观对齐失控既是智能获得突破的重要原因,又是智能突破所不可避免的伴生结果大模型在泛化水平上达到了前所未有的高度!价值观对齐:吸烟有害健康! 未来还能做点什么,从计算机视觉的发展走向看T 字型人才与护城河成为能够熟练使用人工智能的人

无线网络攻防实战:WEP密钥如何被攻破的

WLAN技术出现之后,“安全”就成为始终伴随在“无线”这个词身边的影子,针对无线网络技术中涉及的安全认证加密协议的攻击与破解就层出不穷。现在,因特网上可能有数以百计,甚至以千计的文章介绍关于怎么攻击与破解WEP,但有多少人能够真正地成功攻破WEP的加密算法呢?下面笔者来给大家介绍一些关于WEP加密手段的知识,以及就是菜鸟只要按照步骤操作也可成功破解WEP密钥的方法。当然最终的目的还是为了让读者做好

算法分析的目的_UCI研究人员利用漏洞攻破多传感器融合定位算法_物联网新闻_新闻中心...

自动驾驶领域目前最强的MSF(多传感器融合)定位算法,再次被攻破了。 攻击之下,平均30秒内,正常行驶中的自动驾驶汽车就撞上了马路牙子: 不仅GPS被忽悠瘸,LiDAR、轮速计和IMU一起上都没能阻止。 并且,攻击算法的成功率竟然达到了90%以上。 连多传感器融合定位算法达到SOTA的百度Apollo,在仿真环境也中了招。 这项最新研究,来自加州大学尔湾分校(UCI),目前已发表在信息

港大计算机系教授中科大毕业的吗,26岁任中科大教授,攻破世界数学难题!他的家庭背景曝光...

陈杲的父亲陈钱林 “神童”的开挂人生 这名一开始就在学术界惊艳众人的“90后”男孩,其“开挂”一般的人生,其实从小就已经开启。 陈钱林校长曾在多篇文章中介绍过自己的一对龙凤胎——儿子陈杲、女儿陈杳。“女儿取‘杳’,寓意‘深远和含蓄’;儿子取‘杲’,寓意‘阳光和自信’。”两个孩子在成长过程中,天资聪颖的特性不断闪现。在科学有效的家庭教育引导之下,俩人都在各自的学业上不断“跳跃”。 据陈钱林校长介

新型类脑神经网络仅凭极少样本就成功攻破验证码

文章来源: https://www.toutiao.com/i6482213361084793357/?tt_from=weixin&utm_campaign=client_share&from=groupmessage&app=news_article&utm_source=weixin&iid=16626894920&utm_medium=toutiao_android&wxshare_cou

![[MYSQL]当数据库被攻破如何重新恢复](https://img-blog.csdnimg.cn/direct/b635f1047b7b46f48a7af92ce63c65c6.png)