学第专题

猿人学第13题思路解题python

第十三题:入门级cookie 这道配判定为非常简单的入门级题目着实让我这个爬虫刚入门的小白摸索了很久,主要就是sessionid与yuanrenxue_cookie的获取,话不多说,给你们分享一下我解题时的思路吧 1.解析过程 老规矩打开我们的f12开发人员调试工具 找到可疑的数据包,这里我们看到收到了三个名字为13的数据包,并且是对同一个地址请求的,这就非常可疑了 观察cooki

js逆向第20例:猿人学第19题乌拉乌拉乌拉

文章目录 一、前言二、定位关键参数1、JA3/TLS指纹怎么查看2、加密值长度对比 三、代码实现四、参考文献 一、前言 任务十九:抓取这5页的数字,计算加和并提交结果 此题在以前用python写逆向代码是存在缺陷的,直到今年有个大佬开源了curl_cffi库,并且支持 JA3/TLS 和 http2 指纹模拟。 二、定位关键参数 老规矩控制台查看请求地址如下图,顺带测试

js逆向第15例:猿人学第14题备而后动-勿使有变

文章目录 一、前言二、定位关键参数2.1 mz=如何得到?2.2 m=如何得到?2.3 变量c和e怎么来的?2.4 变量aa和bb怎么来的?2.5 函数E是什么?2.6 函数m5和函数gee是什么? 三、代码实现四、参考文献 一、前言 任务十四:抓取这5页的数字,计算加和并提交结果 此题难度还是很大,整体的反爬虫手段至少有10种,全程走下来收获颇丰。

js逆向第16例:猿人学第12题入门级js

文章目录 一、前言二、定位关键参数三、代码实现 一、前言 任务:抓取这5页的数字,计算加和并提交结果 既然是入门级,那肯定很简单了 二、定位关键参数 控制台查看请求数据,m值应该就是关键参数了 进入堆栈 马上定位到了m值"m": btoa('yuanrenxue' + window.page)如下图:btoa就是base64编码,window.page就是页码

猿人学第12题(题目会不定时更新)

猿人学对抗赛系列文章目录 猿人学第13题 猿人学12题为特别简单的难度,很适合js逆向刚刚入门的新手,这里先说思路和该题js逆向的一些小技巧,最后放上博主的代码,但是最好不要直接看代码哦,js逆向的思路才是最重要的。 首先题目网址: 猿人学第12题 如果是练习js逆向的话,可以不注册登录,但是博主建议还是注册一个账号,感受一下解题刷成就的快感,绝对不是打广告(偷偷告诉你们,博主榜上有名

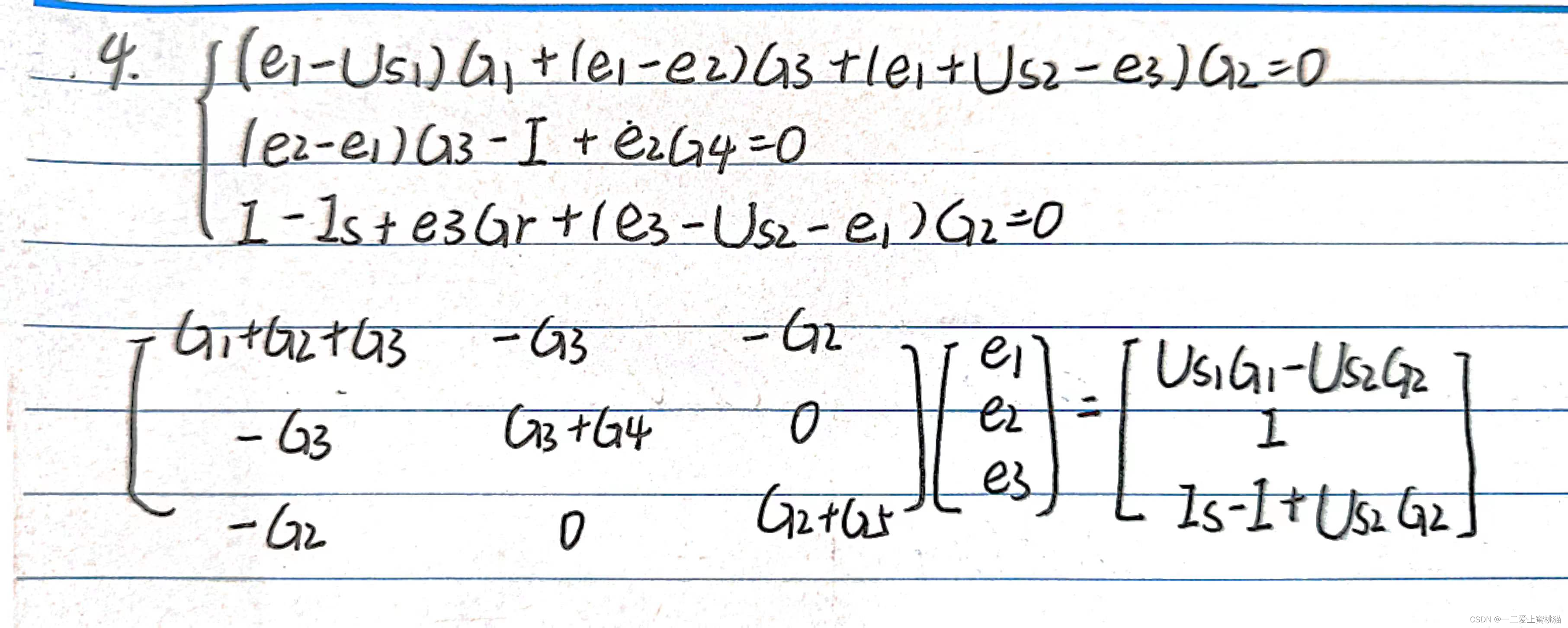

电子与电路学第5讲课堂测试(叠加定理与回路分析法)

题目: 1. (其它) 根据从下图得到的表达式 e=aV+bI,解释为什么可以先分别单独计算2个电源的作用,然后再相加得到最后结果 。 2. (其它) 用叠加定理求下图所示电路中的电压v0。 3. (其它) 用节点分析法求下面电路中的电压v。 4. (其它) 用矩阵方式列出下图所示电路的节点方程组。 答案: T1. 电压源为节点e提供的电压为aV,电流源为节点