伪装成专题

Python爬虫--伪装成浏览器

把爬虫伪装成浏览器 1. 技术原理 我们不讲很官方的属于, 简单的讲就是,一些论坛啊,博客啊 为防止别人爬他们的文章, 通常会判断是不是浏览器访问,如果不是那就屏蔽。 2. 实战 由于 urlopen() 对于一些HTTP的高级功能不支持, 所以,我们如果要修改报头,也就是添加 header 可以使用 urllib.request.build_opener() 进行,

js面试题-对象添加length属性伪装成数组进行操作

以下代码执行后打印的结果是什么? var obj = {'2': 3,'3': 4,'length': 2,'splice': Array.prototype.splice,'push': Array.prototype.push,}obj.push(1);obj.push(2);console.log(obj) 先看一下未进行任何操作的obj: 操作后打印结果如下: 知识点:

以我国为目标的网络攻击中发现 DinodasRAT的Linux版本;黑客伪装成印度空军进行钓鱼攻击;劫持GitHub进行软件供应链攻击Top.gg

关键词:Linux;TinyTurla-NG;Github;Checkmarx;软件供应链攻击; 1. 以中国在内的多个国家为目标的网络攻击中发现 DinodasRAT的Linux版本 卡巴斯基的最新发现揭示,一款名为DinodasRAT的多平台后门程序的Linux版本已在野外被发现,其攻击目标包括中国、台湾、土耳其和乌兹别克斯坦。 DinodasRAT,也被称为XDealer,是一款基

攻击者伪装成思科的“关键更新”电子邮件进行网络钓鱼攻击窃取WebEx在线会议平台凭据

伪装成思科“关键安全咨询”的电子邮件实际上是网络钓鱼活动的一部分,旨在窃取受害者的WebEx凭据。 日前,有一个网络钓鱼活动通过回收的思科安全公告来警告思科用户,称用户使用的思科系统有严重的漏洞存在,并敦促用户进行所谓的“更新”,而其实质则是窃取受害者用于Cisco WebEx Web会议平台的凭据。 这个钓鱼活动是打算利用当前远程工作的浪潮来进行。受冠状病毒肆虐的影响,远程工作的劳动者已

伪装成NodeJS的勒索病毒,勒索呼伦贝尔的空气

前言 前几天在微步上看到一个有意思的贴子,有人中了一个伪装成NodeJS程序的勒索病毒,然后把样本上传到了微步,并寻找帮助,如下: 这个样本目前VT上还没有,但是从当时的检测结果是显示0/25,笔者对新出现的一些恶意软件都会比较好奇,这究竟是一款怎么样的勒索病毒?趁周未有空,跟大家一起简单分析研究一下。 勒索 首先从微步上下载到样本,运行之后,桌面上的一些快捷方式被修改加密了,如下

朝鲜黑客伪装成三星招聘人员诱骗安全研究员,或发动供应链攻击

聚焦源代码安全,网罗国内外最新资讯! 编译:代码卫士 上周,谷歌发布《威胁局势》报告指出,朝鲜国家黑客伪装成三星招聘人员,向出售反恶意软件软件的韩国安全企业的员工发送虚假工作邀约。 谷歌在报告中指出,“邮件中含有一份声称为三星某岗位工作描述的PDF文件;然而,这些PDF文件无法在标准的PDF阅读器中打开。”如果目标抱怨无法打开工作邀约文档,则黑客提供用户可下载的“PDF安全阅读器“的链接提供

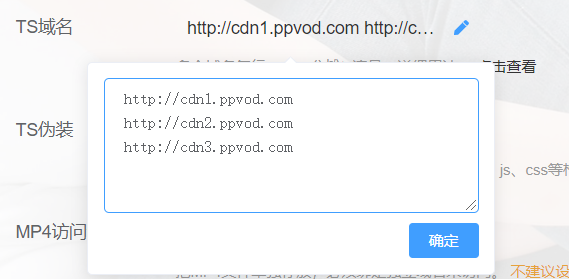

ts转码服务器系统,分发域名分摊cdn流量+ts伪装成图片格式使用免费cdn

最近cdn引起一股加速热潮,因为资金实力问题,中小网站往往很难承受高昂的CDN流量费用,但有一些免费或便宜的CDN(加速乐、百度CDN)可以提供css、js、html加速服务,但不支持视频文件格式的加速,所以把TS格式的视频文件伪装成JS,就显得很有必要了。 应客户的需求,我们软件内部做了一个TS伪装设置,只需简单勾选即可把TS文件伪装成JS请求,避免CDN厂家的限制。可伪装成jpg gif