sqllabs专题

sqllabs的order by注入

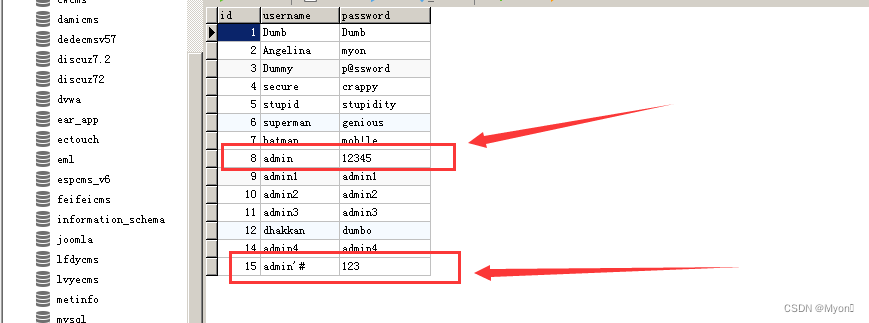

当我们在打开sqli-labs的46关发现其实是个表格,当测试sort等于123时,会根据列数的不同来进行排序 我们需要利用这个点来判断是否存在注入漏洞,通过加入asc 和desc判断页面有注入点 1、基于使用if语句盲注 如果我们配合if函数,表达式正确就根据username排序,否则根据password排序。 要在知道列名的情况下使用:?sort=if(表达式,userna

sqllabs第46关 order by 注入

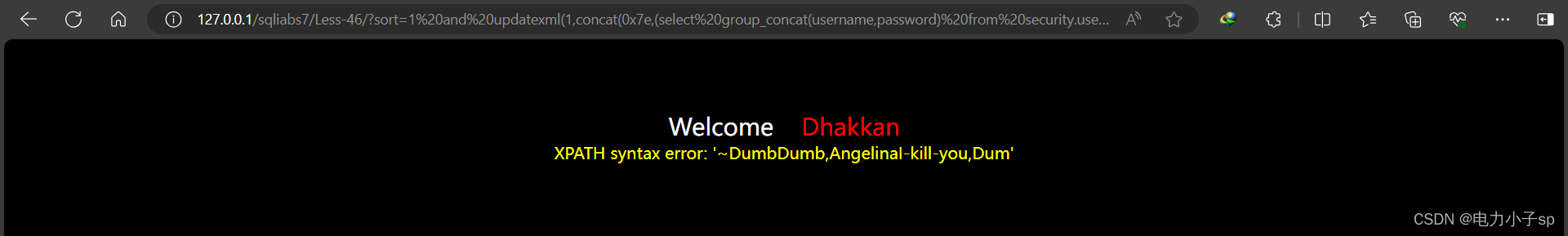

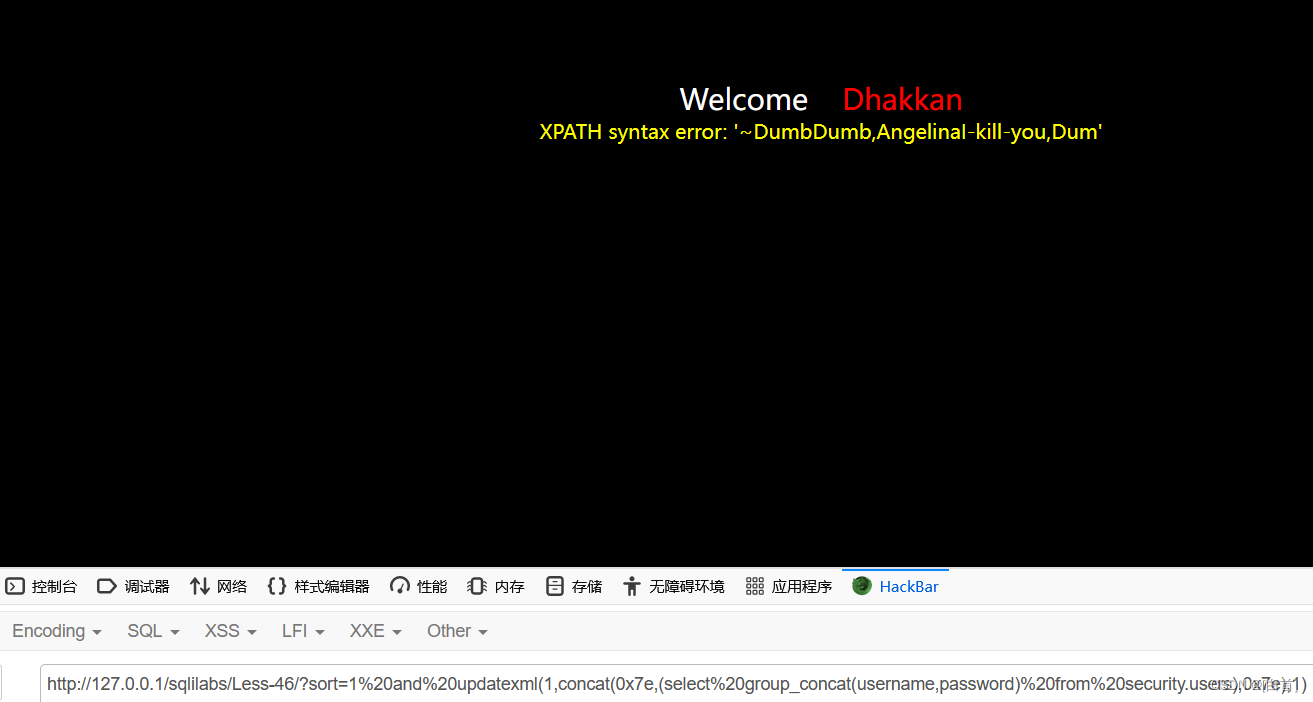

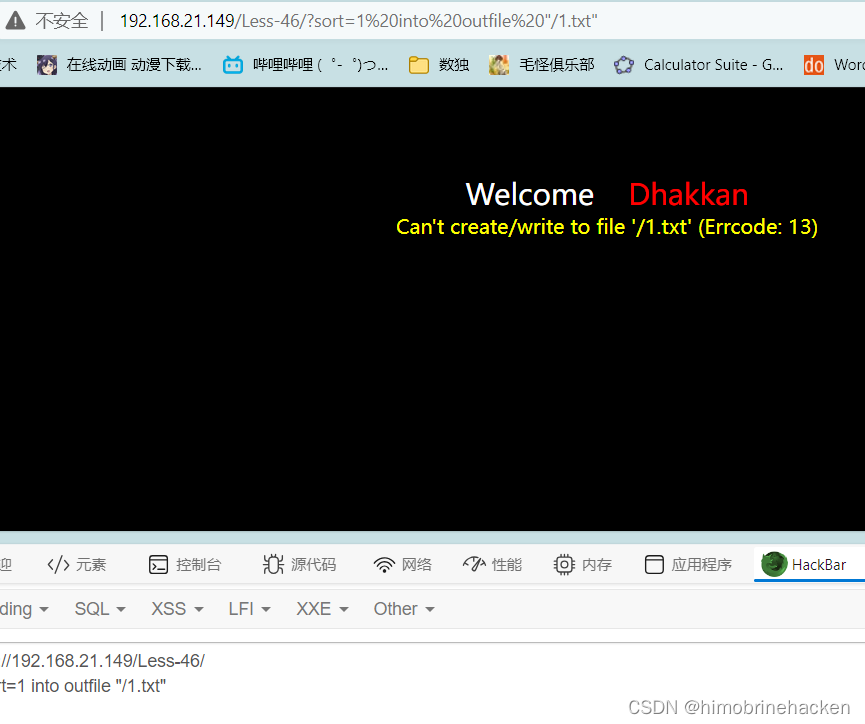

简介:(order by注入-错误回显-POST注入) 请求方法:POST 方法:order by注入+错误回显+数字型注入 先了解下 order by参数注入: order by 注入是指其后面的参数是可控的, order by 不同于我们在 where 后的注入点,不能使用 union 等注入,其后可以跟接 报错注入 或者 时间盲注。 判断库名: ?sort=-1 and updatexml

通过盲注脚本复习sqllabs第46关order by 注入

在MySQL支持使用ORDER BY语句对查询结果集进行排序处理,使用ORDER BY语句不仅支持对单列数据的排序,还支持对数据表中多列数据的排序。语法格式如下 select * from 表名 order by 列名(或者数字) asc;升序(默认升序) select * from 表名 order by 列名(或者数字) desc;降序 打开第46关,发现提示 提示我们Please

order by之后的injection(sqllabs第四十六关)

order by相关注入知识 这一关的sql语句是利用的order by 根据输入的id不同数据排序不一样可以确定就是order by order by后面无法使用ubion注入(靠找不到) 可以利用后面的参数进行攻击 1)数字 没作用考虑布尔类型 rand和select ***都可以 或者利用and 或者报错注入(延时注入也是可以的) 2))pro

简单了解SQL堆叠注入与二次注入(基于sqllabs演示)

1、堆叠注入 使用分号 ';' 成堆的执行sql语句 以sqllabs-less-38为例 ?id=1' 简单测试发现闭合点为单引号 ?id=1' order by 3?id=1' order by 4 使用order by探测发现只有三列(字段数) 尝试简单的联合注入查询 ?id=-1' union select 1,database(),user()--+ 可行