psexec专题

SMB攻击利用之-通过psexec发送命令流量数据包分析

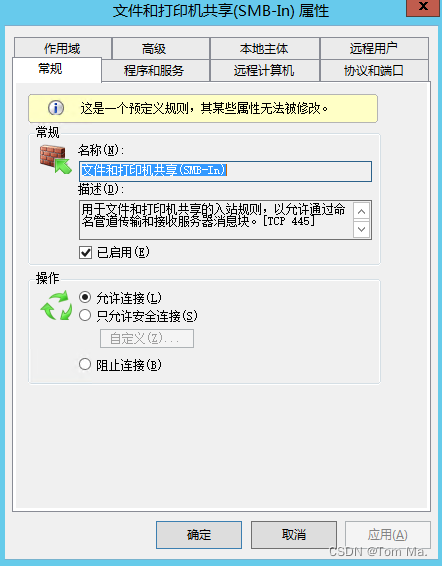

SMB协议作为windows环境下最为常见的一种协议,在历史上出现过无数的通过SMB协议进行网络攻击利用的案例,包括针对SMB协议本身以及通过SMB协议实施网络攻击。 本文将介绍一种通过SMB协议的常见利用方式,即通过psexec工具控制远程的主机,作为我的专栏《SMB攻击流量数据包分析 》中的一篇。 PSEXEC 想要分析psexec的流量,首先要对psexec的使用有所了解,关于psex

横向渗透之PsExec工具使用

psexec(微软官方工具)可以躲避检测无视杀毒软件,直接system权限 PsExec是一个轻量级的telnet替代品,它允许您在其他系统上执行进程, 并为控制台应用程序提供完整的交互性,而无需手动安装客户端软件。 PsExec的基本原理是: 通过管道在远程目标机器上创建一个psexec服务, 并在本地磁盘中生成一个名为PSEXESVC的二进制文件, 然后通过psexec服务运行命令,运行结束

Windows 远程控制之 PsExec

1、介绍: PsExec 是一种轻量级 telnet 替代品,可让你在其他系统上执行进程,并为控制台应用程序提供完整交互性,而无需手动安装客户端软件。 PsExec 最强大的用途包括在远程系统上启动交互式命令提示符,以及 IpConfig 等远程启用工具,否则无法显示有关远程系统的信息。 2、安装 官方下载地址:PsExec - Sysinternals | Microsoft Learn