ike专题

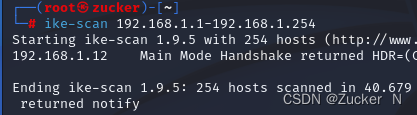

Ike-scan一键发现通过互联网的IPsec VPN服务器(KALI工具系列二十八)

目录 1、KALI LINUX 简介 2、Ike-scan工具简介 3、信息收集 3.1 目标主机IP(服务器) 3.2 KALI的IP 4、操作示例 4.1 简单扫描 4.2 范围扫描 4.3 扫描多个目标 4.4 输出扫描结果 4.5 特殊扫描 5、总结 1、KALI LINUX 简介 Kali Linux 是一个功能强大、多才多艺的 Linux 发

RFC 6071: IP Security (IPsec) and Internet Key Exchange (IKE) Document Roadmap

服务器。 DHCP 服务器的主要任务是为网络中的设备自动分配 IP 地址、子网掩码、网关等网络配置信息。当一个新设备连接到网络时,它会向 DHCP 服务器发送一个请求,DHC

详解IP安全:IPSec协议簇 | AH协议 | ESP协议 | IKE协议_ipsec esp

目录 IP安全概述 IPSec协议簇 IPSec的实现方式 AH(Authentication Header,认证头) ESP(Encapsulating Security Payload,封装安全载荷) IKE(Internet Key Exchange,因特网密钥交换) IKE的两个阶段 IP安全概述 大型网络系统内运行多种网络协议(TCP/IP、IPX/SPX和NETB

详解IP安全:【IPSec协议簇 | AH协议 | ESP协议 | IKE协议】

目录 IP安全概述 IPSec协议簇 IPSec的实现方式 AH(Authentication Header,认证头) ESP(Encapsulating Security Payload,封装安全载荷) IKE(Internet Key Exchange,因特网密钥交换) IKE的两个阶段 IP安全概述 大型网络系统内运行多种网络协议(TCP/IP、IPX/SPX和NETB

华为USG5300 采用IKE安全策略方式建立IPSec隧道

组网需求: 如图所示,网络A和网络B分别通过USG5300 A和USG5300 B与Internet相连。网络环境描述如下: 网络A属于10.1.1.0/24子网,通过接口GigabitEthernet 0/0/0与USG5300 A连接。 网络B属于10.1.3.0/24子网,通过接口GigabitEthernet 0/0/0与USG5300 B连接。 USG5300 A和USG5300 B路

IPsec之IKE协商过程详解

IPsec之IKE协商过程详解 IKE第一阶段 IKE的精髓在于它永远不在不安全的网络上直接传送密钥,而是通过一系列的计算,双方最终计算出共享密钥,并且即使第三方截获了交换中的所有数据,也无法计算出真正的密钥。其中的核心技术就是DH交换算法。 IKE协商第一阶段,参与通信的双方会生成4个秘密: SKEYID:后续三个都建立在它的基础上,由它推算出。 SKEYID_d:用于为ipsec衍生出

IKE~多预共享密钥问题~解决方案

原文链接:Configuring more than one Main-Mode Pre-Shared Key (PSK) *dialup* IPSec phase1 可能需要梯子来翻过高墙。文章内容如下: Technical Note : Configuring more than one Main-Mode Pre-Shared Key (PSK) *dialup* IPSec ph

SPD、SAD、Traffic Selector和IKE收发数据包的处理过程

在IPSec的安全体系中,有两个很重要的数据库。一个是SPD - Security Policy Database;另一个是SAD - Security Association Database。顾名思义,SPD中定义了若干策略,说明对于各个IP数据流应当做出怎样的处理,是透传、丢弃,还是执行IPSec加解密。SAD则负责保存已经建立的SA相关信息,比如SA的各种参数,如加密算法、认证算法、生存