d5专题

zhengrui集训D1-D5笔记

Day_1 计数 它咕掉了 Day_1 序列数据结构 它咕掉了 Day_2 线性代数 高 斯 消 元 \Large{高斯消元} 高斯消元 普通版:略 模质数:求逆 模合数:exgcd 逆 矩 阵 \Large{逆矩阵} 逆矩阵 A A − 1 = I = [ 1 0 ⋯ 0 0 1 ⋯ 0 ⋮ ⋮ ⋱ ⋮ 0 0 ⋯ 1 ] AA^{-1}=I=\left[ \begin{

CISSP-D5-身份与访问控制

CISSP-D1-安全与风险管理 CISSP-D2-资产安全 CISSP-D3-安全架构与工程 CISSP-D4-通讯与网络安全 D5:身份与访问管理 一、身份与访问管理相关概念: D5-1~3 二、身份管理相关技术: D5-4~5 三、访问控制相关技术: D5-6~8 D5-1-访问控制概述 1、理解访问控制的相关概念 访问是在主体和客体之间进行的信息流动。列入当程序访问文件时。程

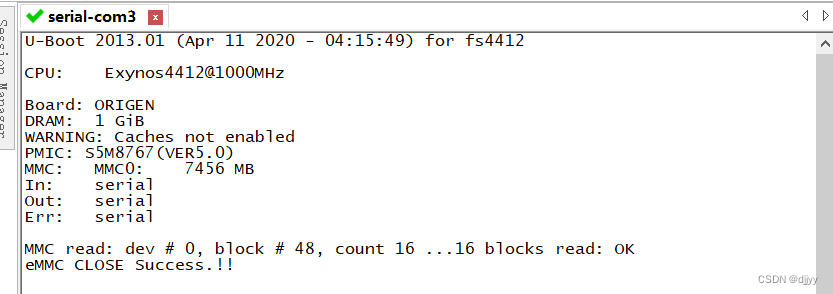

LV.13 D5 uboot概述及SD卡启动盘制作 学习笔记

一、uboot概述 1.1 开发板启动过程 开发板上电后首先运行SOC内部iROM中固化的代码(BL0),这段代码先对基本的软硬件环境(时钟等...)进行初始化,然后再检测拨码开关位置获取启动方式,然后再将对应存储器中的uboot搬移到内存,然后跳转到uboot运行。 uboot开始运行后首先对开发板上的软硬件环境做进一步初始化,然后将linux内核、设备树(

重拾潜行初心,用艾尔莎EA B760M-E D5玩转《刺客信条:幻景》

不知不觉,《刺客信条》系列游戏已经推出了有近20部作品。为了体现游戏的差异化,育碧经常会在新作上进行不同程度的玩法修改,然而在多部作品的变化与改动以后,许多玩家已经开始出现了审美疲劳,并怀念起了初代经典而纯粹的“潜行”玩法。因此,育碧在最新一部的《刺客信条:幻景》当中回归了最传统的玩法,玩家们可以重新扮演一位名副其实的“刺客”进行游戏,可玩性还是非常高的。不过熟悉该作的朋友都知道,《刺