ch4inrulz专题

CH4INRULZ-v1靶机练习实践报告

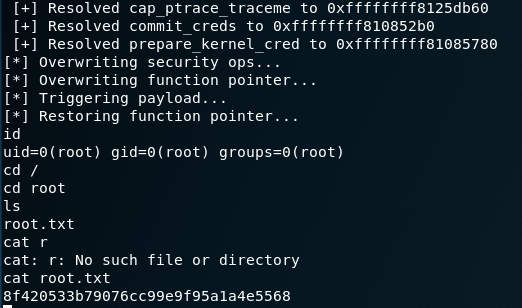

CH4INRULZ-v1靶机练习实践报告 1 安装靶机 靶机是.ova文件,需要用VirtualBox打开,但我习惯于使用VMWare,因此修改靶机文件,使其适用于VMWare打开。 解压ova文件,得到.ovf文件和.vmdk文件。直接用VMWare打开.ovf文件即可。 2 夺旗步骤 第一步:IP扫描,端口扫描 端口扫描发现靶机上注册了ftp服务、ssh服务、Apache服

VulnHub ch4inrulz: 1.0.1

🍬 博主介绍👨🎓 博主介绍:大家好,我是 hacker-routing ,很高兴认识大家~✨主攻领域:【渗透领域】【应急响应】 【python】 【VulnHub靶场复现】【面试分析】🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋🙏作者水平有限,欢迎各位大佬指点,相互学习进步! 一、信息收集 1.扫描开发端口

靶场练习第八天~vulnhub靶场之CH4INRULZ_v1.0.1

一、前期准备 1.靶机下载 链接: 百度网盘 请输入提取码 提取码: z37y 2.用命令ifconfig查看kali 二、信息收集 1.主机发现,使用nmap命令 具体使用方法:nmap -sP 192.168.101.0/24 2.查看该靶机开放了哪些端口 nmap -A 192.168.101.109 直接访问80端口 3.用dirb命令,扫描隐藏文件