本文主要是介绍iptablese防火墙【SNAT和DNAT】,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

目录

1.SNAT策略及应用

1.1SNAT原理与应用

1.2 SNAT策略的工作原理

1.3 实验操练

2.DNAT策略

2.1 DNAT策略的概述

2.2 DNAT原理与应用

2.3 实验操练

1.SNAT策略及应用

1.1SNAT原理与应用

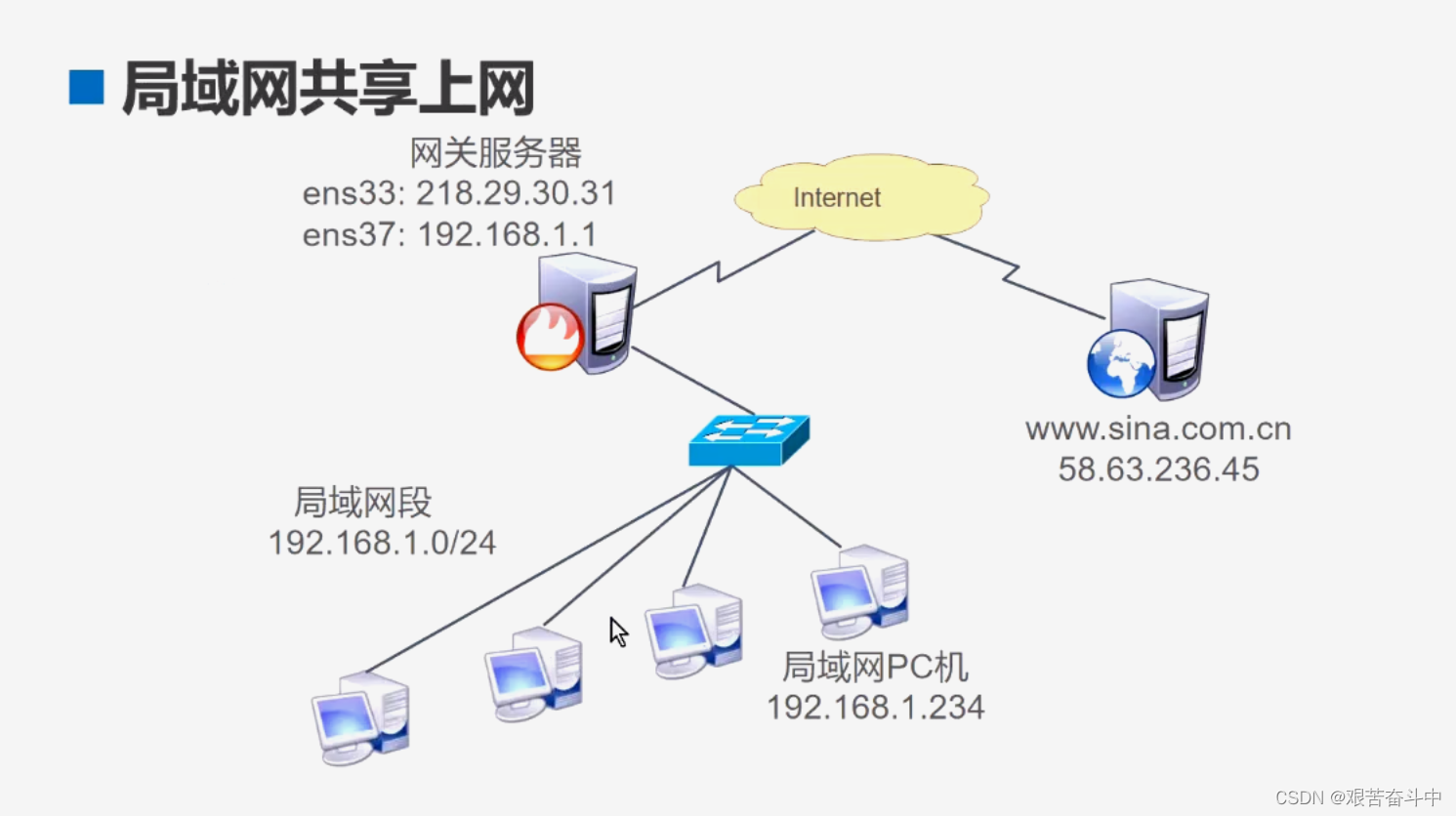

SNAT 应用环境:局域网主机共享单个公网IP地址接入Internet(私有IP不能在Internet中正常路由)

SNAT原理:修改数据包的源地址。

SNAT转换前提条件:

1.局域网各主机已正确设置IP地址、子网掩码、默认网关地址

2.Linux网关开启I

1.2 SNAT策略的工作原理

未作SNAT转换时的情况

进行SNAT转换后的情况

SNAT转换1:固定的公网IP地址

SNAT转换1:固定的公网IP地址

ptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens36 -j SNAT --to 12.0.0.1

或

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens36 -j SNAT --to-source 12.0.0.1-12.0.0.10内网IP 出站 外网网卡 外网IP或地址池

SNAT转换2:非固定的公网IP地址(共享动态IP地址)

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens36 -j MASQUERADE

小知识扩展:

一个IP地址做SNAT转换,一般可以让内网 100到200 台主机实现上网。

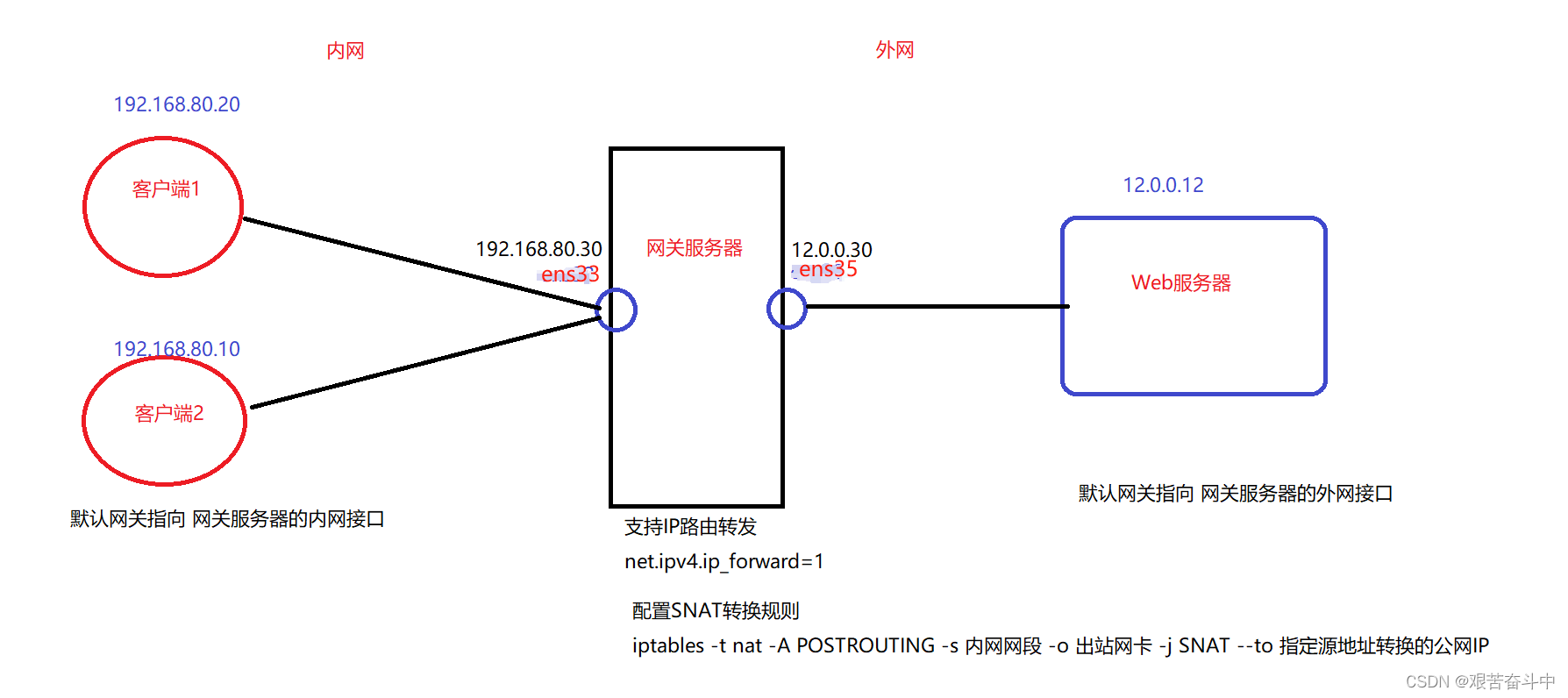

1.3 实验操练

实验条件说明:

网关服务器:CentOS 7-1

内网客户端主机1:CentOS 7-2

内网客户端主机2:CentOS 7-3

外网服务端模拟:CentOS 7-4

注意

注意

切记所有主机、服务端以及网关服务器都需要关闭防火墙,并禁止开机自启动功能;

需要在所有主机和服务器上清空iptables的所有规则以及iptables中nat表的所有规则

[root@localhost ~]# systemctl disable --now firewalld.service

[root@localhost ~]# setenforce 0

[root@localhost ~]# systemctl disable firewalld.service

[root@localhost ~]# systemctl status firewalld

● firewalld.service - firewalld - dynamic firewall daemonLoaded: loaded (/usr/lib/systemd/system/firewalld.service; disabled; vendor preset: enabled)Active: inactive (dead)Docs: man:firewalld(1)[root@localhost ~]# iptables -F && iptables -t nat -F #清楚所有iptables规则网关服务器centos7-1

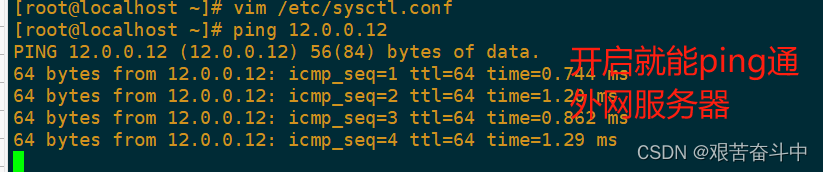

[root@localhost ~]# vim /etc/sysctl.conf

net.ipv4.ip_forward=1#添加,开启路由转发功能

SNAT 内网 --> 外网 转换源地址

iptables -t nat -A POSTROUTING -s 内网的源地址/网段 -o 出站网卡 -j SNAT --to 要转换的公网源地址

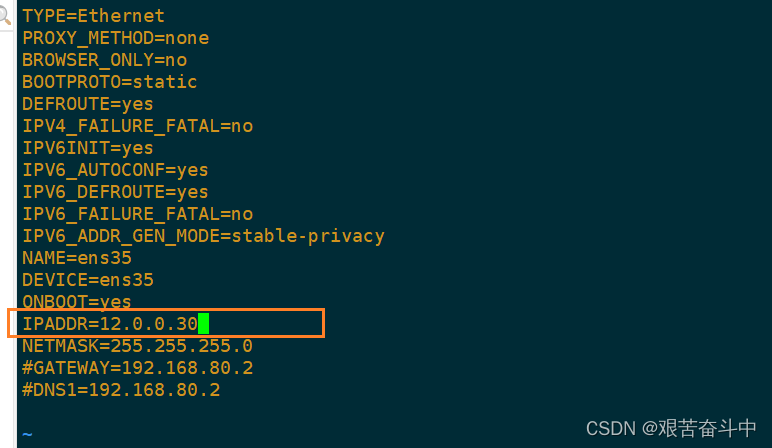

iptables -t nat -A POSTROUTING -s 192.168.80.0/24 -o ens35 -j SNAT --to 12.0.0.30

设置ens33 内网接口

ens35外网地址

ens35外网地址

内网客户端主机:CentOS 7-2

内网客户端主机2:CentOS 7-3

外网服务端模拟:CentOS 7-4

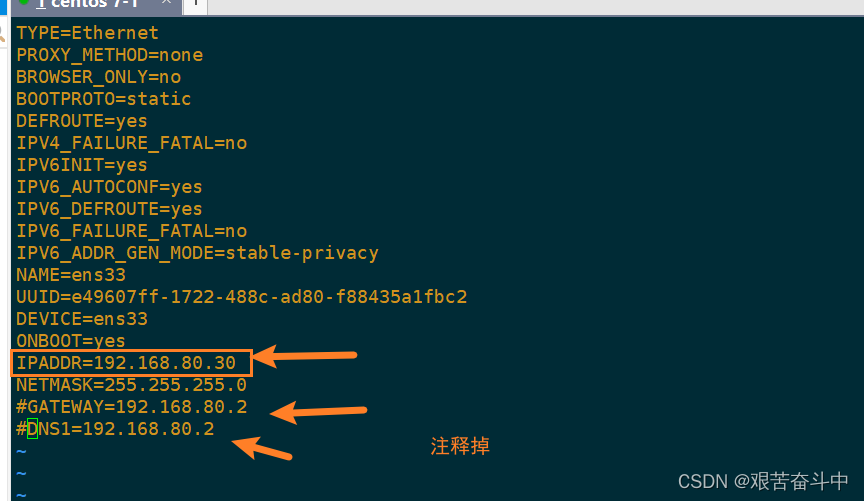

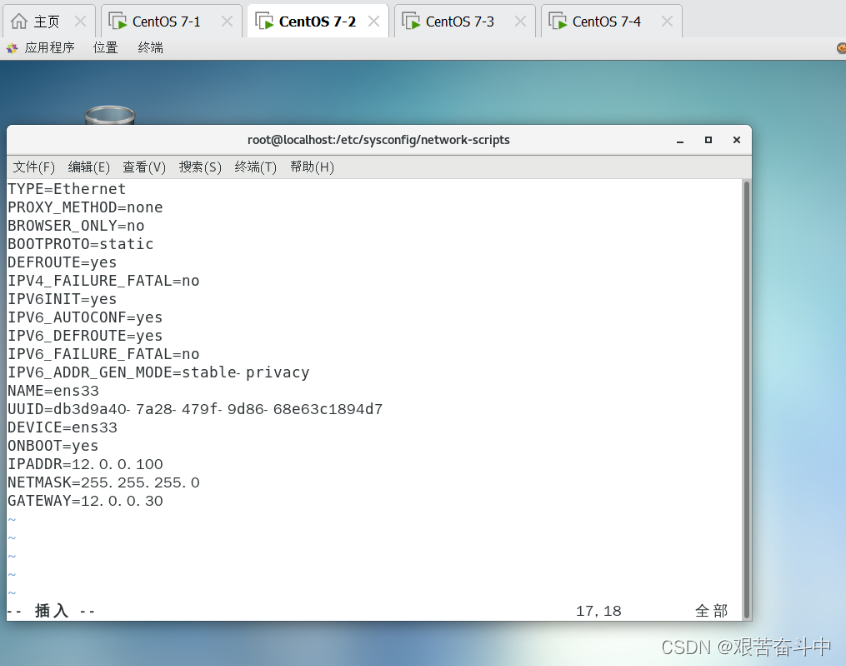

[root@localhost ~]# cd /etc/sysconfig/network-scripts/

[root@localhost network-scripts]# vim ifcfg-ens33

TYPE=Ethernet

PROXY_METHOD=none

BROWSER_ONLY=no

BOOTPROTO=static

DEFROUTE=yes

IPV4_FAILURE_FATAL=no

IPV6INIT=yes

IPV6_AUTOCONF=yes

IPV6_DEFROUTE=yes

IPV6_FAILURE_FATAL=no

IPV6_ADDR_GEN_MODE=stable-privacy

NAME=ens33

UUID=14387e34-4bca-4d9a-9e88-2d393a09e8f7

DEVICE=ens33

ONBOOT=yes

IPADDR=12.0.0.12

NETMASK=255.255.255.0

GATEWAY=12.0.0.30

#DNS1=192.168.80.2

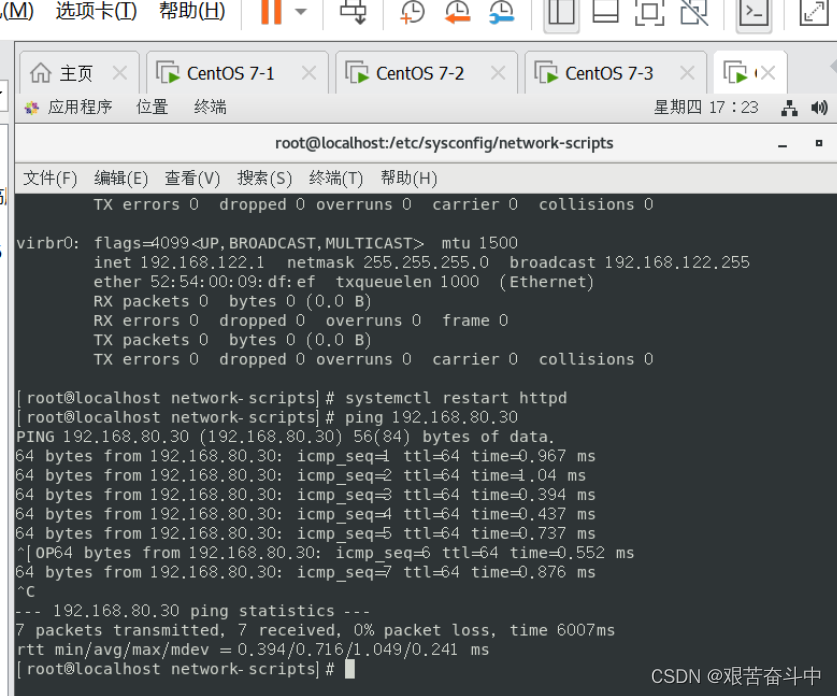

[root@localhost network-scripts]# systemctl restart network

[root@localhost yum.repos.d]# yum install -y httpd

[root@localhost network-scripts]# systemctl start httpd

[root@localhost network-scripts]# systemctl status httpd

● httpd.service - The Apache HTTP ServerLoaded: loaded (/usr/lib/systemd/system/httpd.service; disabled; vendor preset: disabled)Active: active (running) since 三 2024-05-22 21:29:42 CST; 3s ago

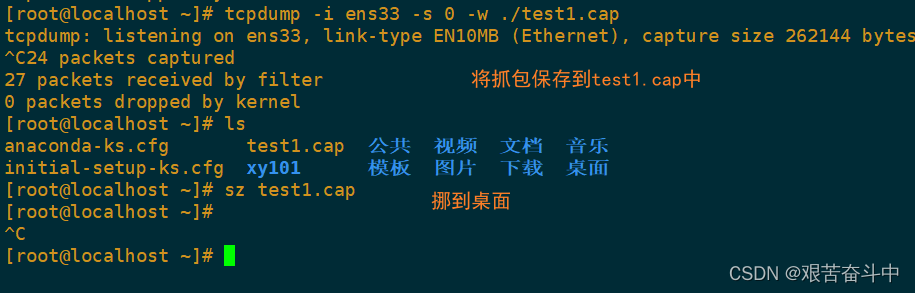

抓包

tcpdump -i ens33 -s 0 -w ./test2.cap

验证实验结果,私网地址转换为公网地址

2.DNAT策略

2.1 DNAT策略的概述

2.2 DNAT原理与应用

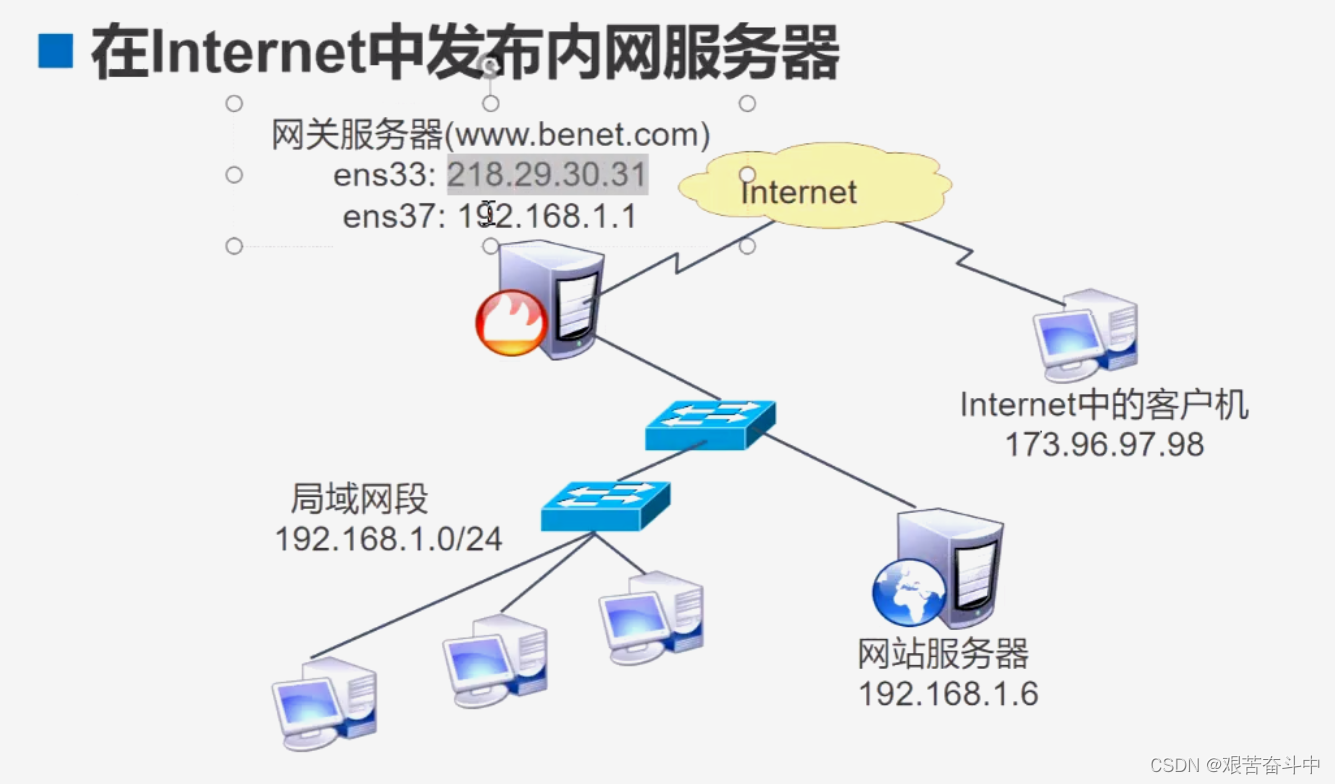

DNAT 应用环境:在Internet中发布位于局域网内的服务器

DNAT原理:修改数据包的目的地址。

DNAT转换前提条件:

1.局域网的服务器能够访问Internet

2.网关的外网地址有正确的DNS解析记录

3.Linux网关开启IP路由转发

vim /etc/sysctl.conf

net.ipv4.ip_forward = 1 sysctl -p #卸载DNAT转换1:发布内网的Web服务

#把从ens33进来的要访问web服务的数据包目的地址转换为 192.168.80.11

iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 80 -j DNAT --to 192.168.80.11

或

iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 80 -j DNAT --to-destination 192.168.80.11入站 外网网卡 外网IP 内网服务器IPiptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 80 -j DNAT --to 192.168.80.11-192.168.80.20

DNAT转换2:发布时修改目标端口

#发布局域网内部的OpenSSH服务器,外网主机需使用250端口进行连接

iptables -t nat -A PREROUTING -i ens33 -d 12.0.0.1 -p tcp --dport 250 -j DNAT --to 192.168.80.11:22

yum -y install net-tools #若没有 ifconfig 命令可提前使用 yum 进行安装

ifconfig ens33注意:使用DNAT时,同时一般要配合SNAT使用,才能实现响应数据包的正确返回

小知识扩展:

主机型防火墙 主要使用 INPUT、OUTPUT 链,设置规则时一般要详细的指定到端口

网络型防火墙 主要使用 FORWARD 链,设置规则时很少去指定到端口,一般指定到IP地址或者到网段即可

2.3 实验操练

实验情况说明

外网客户端主机1:CentOS 7-2

外网客户端主机2: CentOS 7-3

网关服务器:CentOS 7-1

内网服务端模拟:CentOS 7-4

拓扑图

内网主机改成外网主机

外网主机改成内网主机

7-4改成vmnet1

7-2 7-3改成vmnet2

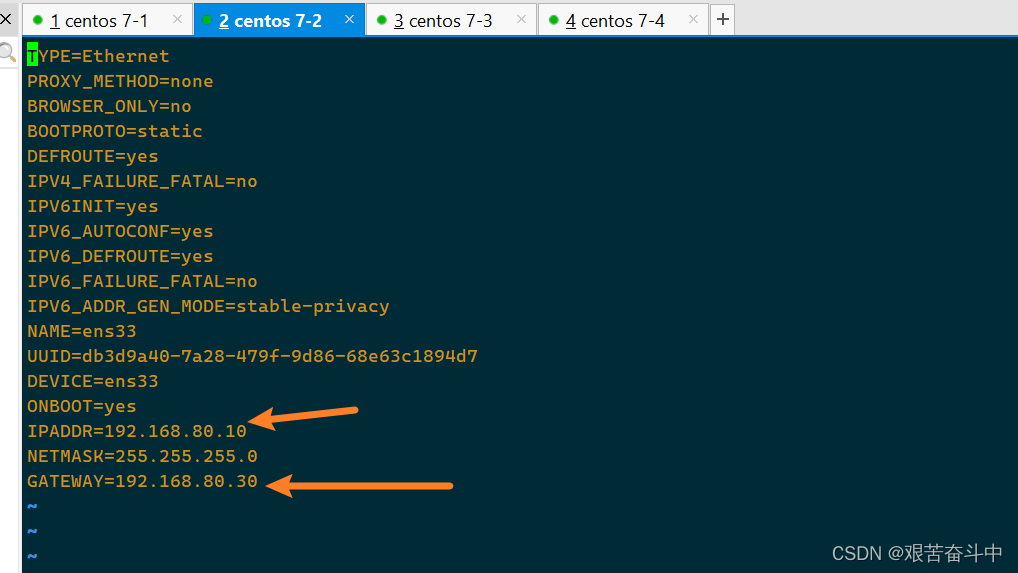

centos7-2

centos7-2

cd /etc/sysconfig/network-scripts/

vim ifcfg-ens33

[root@localhost network-scripts]# systemctl restart network [root@localhost network-scripts]# ifconfig

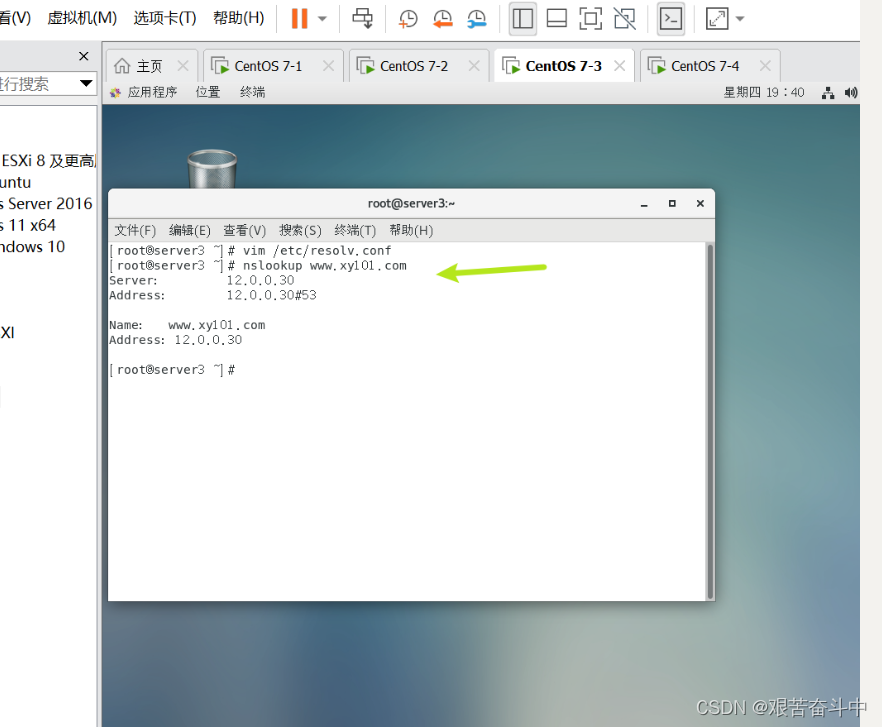

nslookup www.xy101.com

nslookup www.xy101.com

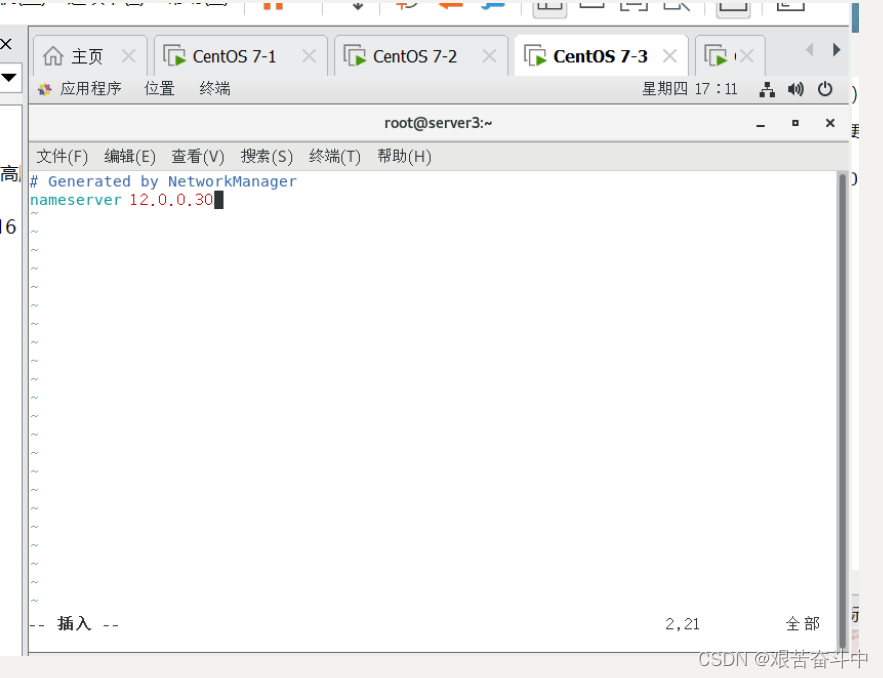

centos7-3

cd /etc/sysconfig/network-scripts/

vim ifcfg-ens33

[root@localhost network-scripts]# systemctl restart network

[root@localhost network-scripts]# ifconfig

vim /etc/resolv.conf

nslookup www.xy101.com

centos7-4

centos7-4

cd /etc/sysconfig/network-scripts/

vim ifcfg-ens33

[root@localhost network-scripts]# systemctl restart network

[root@localhost network-scripts]# ifconfig

systemctl restart httpd

centos7-1(网关服务器)

centos7-1(网关服务器)

yum install -y bind

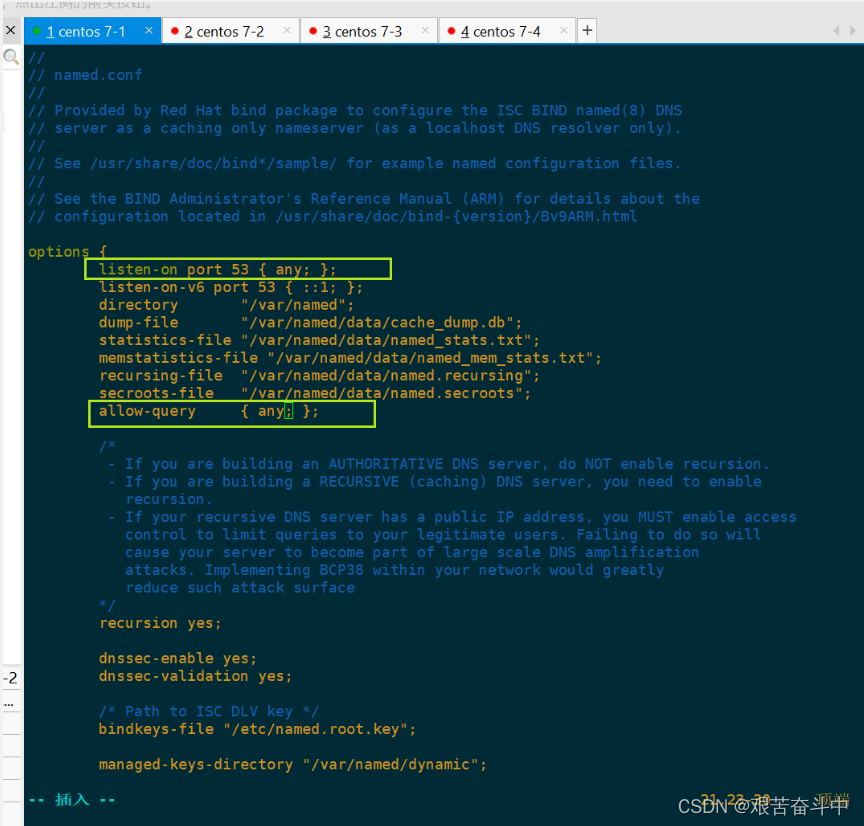

修改配置文件 vim /etc/named.conf

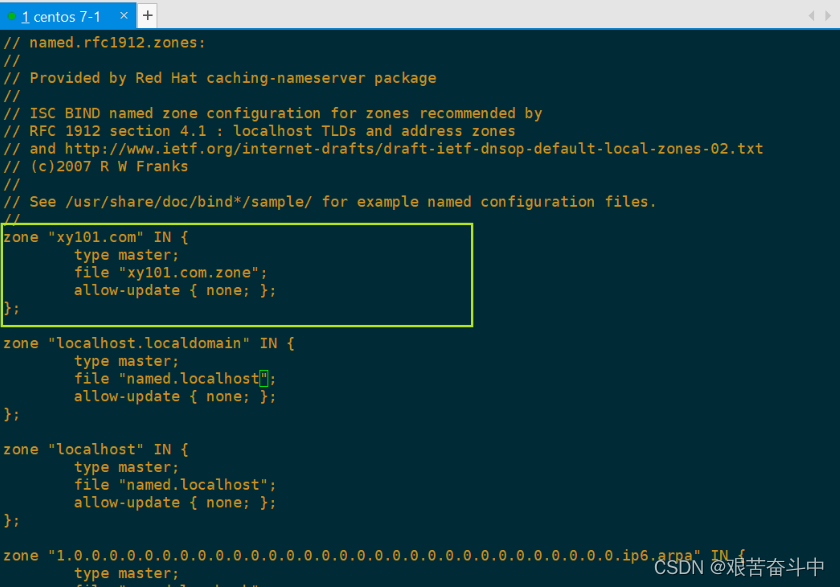

vim /etc/named.rfc1912.zones

5yy 然后按p

cd /var/named/ cp -p named.localhost xy101.com.zone 根据named.localhost复制出xy101.com.zone

vim xy101.com.zone

[root@localhost named]# systemctl start named

[root@localhost named]# systemctl enable named

vim /etc/sysctl.conf

sysctl -p

iptables -t nat -A PREROUTING -i ens35 -d 12.0.0.30 -p tcp --dport 80 -j DNAT --to 192.168.80.15:80

iptables -nL -t nat

iptables -nL -t nat

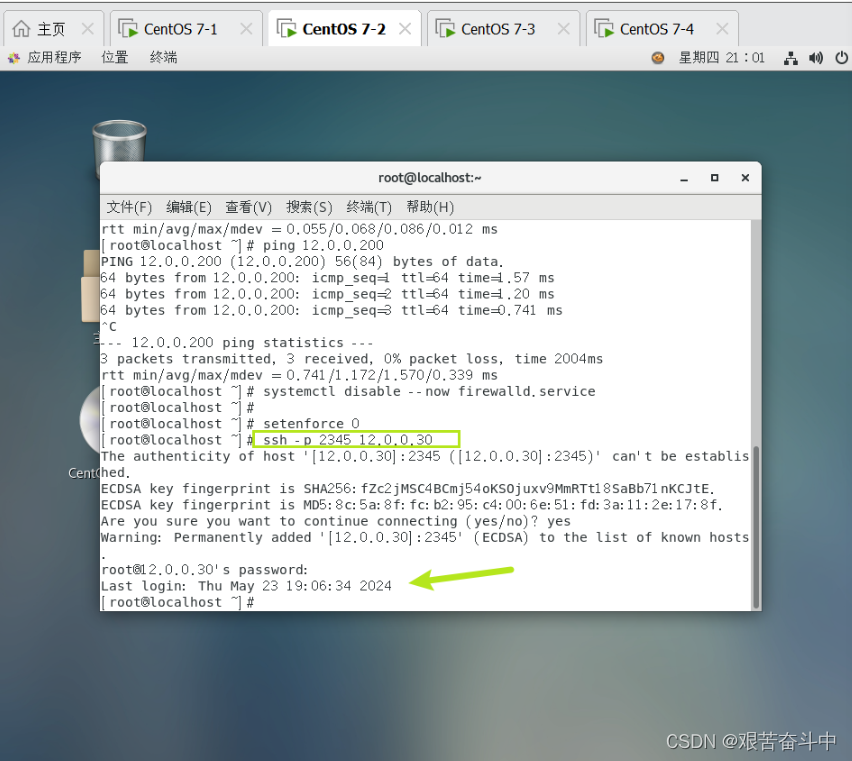

通过设置ssh进行远程登录到12.0.0.30主机

iptables -t nat -A PREROUTING -i ens35 -d 12.0.0.30 -p tcp --dport 2345 -j DNAT --to 192.168.80.15:22

ssh -p 2345 12.0.0.30

这篇关于iptablese防火墙【SNAT和DNAT】的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!