本文主要是介绍vsftp虚拟用户和ssl加密配置 —— 筑梦之路,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

为什么要用虚拟用户?

1.增强安全性:使用虚拟用户,可以避免直接使用系统账户进行 FTP 访问,通过使用虚拟用户,可以限制 FTP 用户的访问范围和权限,减少潜在的安全风险。

2.隔离用户和文件:虚拟用户可以被隔离到特定的目录或目录树中,这样可以确保 FTP 用户只能访问其分配的特定文件夹,而不能访问整个文件系统。

3.简化管理:虚拟用户可以独立于操作系统的用户管理进行配置和管理,可以更方便地添加、修改或删除 FTP 用户,而无需涉及操作系统的账户管理。

虚拟用户配置步骤

1. 创建一个ftp用户

#创建一个用户ftpuser,不创建家目录,设置ftpuser家目录为/mnt/ftp/,不允许其登录shelluseradd -M ftpuser -d /mn/ftp/ -s /sbin/nologin2. 创建ftp目录以及虚拟用户访问的根目录

mkdir -p /mnt/ftp/ceshi{01..03}chown -R ftpuser. /mnt/ftp/chmod -R 755 /mnt/ftp/3. 在vsftpd中添加配置文件信息,允许使用虚拟用户登录FTP

vim /etc/vsftpd/vsftpd.confanonymous_enable=NO

local_enable=YES

write_enable=YES

local_umask=022

dirmessage_enable=YES

xferlog_enable=YES

connect_from_port_20=YES

xferlog_std_format=YES

listen=YES

listen_ipv6=NO

pam_service_name=vsftpd #使用pam验证用户身份

userlist_enable=YES

tcp_wrappers=YES

dual_log_enable=yes

xferlog_enable=YES

xferlog_file=/var/log/xferlog

guest_enable=YES #启用虚拟用户

guest_username=ftpuser #指定虚拟用户绑定的系统用户名

virtual_use_local_privs=YES #指定虚拟用户使用本地用户权限

user_config_dir=/etc/vsftpd/vconf #虚拟用户的配置文件目录

allow_writeable_chroot=YES

anon_other_write_enable=YES

chroot_local_user=YES 4. 创建ftp虚拟用户,需严格按照一行用户名一行密码的格式来编写

mkdir /etc/vsftpd/virtuserscat >> /etc/vsftpd/virtusers <<EOF

ceshi01

123456

ceshi02

123456

ceshi03

123456

EOF5. 生成虚拟用户数据库文件,在pam认证中关联vt-users.db文件

#如果新增用户则需要重新生成db文件db_load -T -t hash -f /etc/vsftpd/virtusers /etc/vsftpd/vt-users.dbvi /etc/pam.d/vsftpd#%PAM-1.0

auth sufficient /lib64/security/pam_userdb.so db=/etc/vsftpd/vt-users

account sufficient /lib64/security/pam_userdb.so db=/etc/vsftpd/vt-users6. 创建虚拟用户配置文件,为每个用户设置独立的权限以及存储目录

mkdir /etc/vsftpd/vconf

touch /etc/vsftpd/vconf/ceshi{01..03}cat >>/etc/vsftpd/vconf/ceshi01 <<EOF

local_root=/mnt/ftp/ceshi01 #用户的根目录设置为/mnt/ftp/ceshi01

anonymous_enable=NO

anon_upload_enable=NO

anon_mkdir_write_enable=NO

write_enable=YES

local_umask=022

idle_session_timeout=600 #空闲会话超时时间为 600 秒。如果客户端在该时间内没有发送任何数据或命令,服务器将会关闭与客户端的连接

data_connection_timeout=120 #数据连接超时时间为 120 秒。在建立数据连接后,如果在该时间内未进行任何数据传输,服务器将会关闭数据连接。

local_max_rate=204800 #最大传输速率为204800bits

EOFcat >>/etc/vsftpd/vconf/ceshi02 <<EOF

local_root=/mnt/ftp/ceshi02

anonymous_enable=NO

anon_upload_enable=NO

anon_mkdir_write_enable=NO

write_enable=YES

local_umask=022

idle_session_timeout=600

data_connection_timeout=120

local_max_rate=409600

EOFcat >>/etc/vsftpd/vconf/ceshi03 <<EOF

local_root=/mnt/ftp/ceshi02

anonymous_enable=NO

anon_upload_enable=NO

anon_mkdir_write_enable=NO

write_enable=YES

local_umask=022

idle_session_timeout=600

data_connection_timeout=120

EOF7. 测试用户登录上传下载文件

# 生成一个大文件,分别用不同的账户登陆测试dd if=/dev/zero of=test bs=1M count=1000SSL加密传输配置

为什么要配置ssl加密?

那自然是不安全呗。

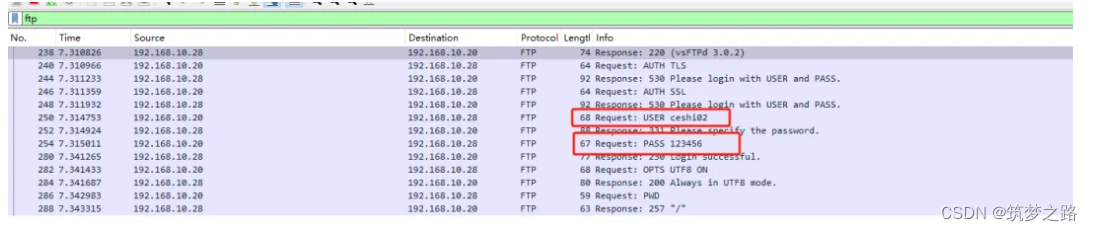

FTP传输时皆为明文传输,通过抓包软件能够轻易获取账号和密码,为了增强 FTP 服务的安全性,可以配置 SSL 证书,以确保在数据传输过程中的加密保护

1. 创建CA证书目录

1. 创建CA证书目录

#创建文件夹,默认这些文件夹都是不存在的

mkdir -p /etc/pki/CA/{certs,newcerts,crl,private}#进入到CA目录中创建索引文件

cd /etc/pki/CA/touch index.txt#指定一个证书编号echo "01">serial2. 创建私钥文件

openssl genrsa -out private/cakey.pem 20483. 创建证书文件

openssl req -new -x509 -nodes -key private/cakey.pem -days 7300 -out cacert.pem4. 为ftp应用证书,配置私钥文件与证书文件的位置在ftp配置文件末尾添加以下行

#虽然 SSLv2 和 SSLv3 协议在过去被广泛使用,但由于安全性问题,现在已不推荐使用。建议禁用 SSLv2 和 SSLv3,仅使用 TLSv1.2 或更新版本rsa_cert_file=/etc/pki/CA/cacert.pem

rsa_private_key_file=/etc/pki/CA/private/cakey.pem

force_local_data_ssl=YES

force_local_logins_ssl=YES

ssl_enable=YES

ssl_sslv1=YES

ssl_sslv2=YES

ssl_sslv3=YES#重启服务

systemctl restart vsftpd5.检查验证

略

这篇关于vsftp虚拟用户和ssl加密配置 —— 筑梦之路的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!