本文主要是介绍【网络安全】安全事件管理处置 — 事件分级分类,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

专栏文章索引:网络安全

有问题可私聊:QQ:3375119339

目录

一、安全事件分级

二、应急事件分级

三、安全事件分类

四、常见安全事件原因分析

1.web入侵

2.漏洞攻击

3.网络攻击

一、安全事件分级

- 在对安全事件的应急响应过程中,有一重要环节是对安全事件进行分级分类

- 在不同标准中不同场景下,对安全事件的分级分类标准也不同

- 依据对安全事件分级分类,可以快速的判断安全事件的第一处置措施

- 参照中央网信办2017年6月印发的《国家网络安全事件应急预案》

- 将网络安全事件分为4级

- 特别重大网络安全事件

- 重大网络安全事件

- 较大网络安全事件

- 一般网络安全事件

- 特别重大网络安全事件,符合下列情形之一:

- 重要网络和信息系统遭受特别严重的系统损失,造成系统大面积瘫痪,丧失业务处理能力。

- 国家秘密信息、重要敏感信息和关键数据丢失或被窃取、篡改、假冒,对国家安全和社会稳定构成特别严重威胁。

- 其他对国家安全、社会秩序、经济建设和公众利益构成特别严重威胁、造成特别严重影响的网络安全事件。

- 重大网络安全事件,符合下列情形之一:

- 重要网络和信息系统遭受严重的系统损失,造成系统长时间中断或局部瘫痪,业务处理能力受到极大影响。

- 国家秘密信息、重要敏感信息和关键数据丢失或被窃取、篡改、假冒,对国家安全和社会稳定构成严重威胁。

- 其他对国家安全、社会秩序、经济建设和公众利益构成严重威胁、造成严重影响的网络安全事件。

- 较大网络安全事件,符合下列情形之一且未达到重大网络安全事件:

- 重要网络和信息系统遭受较大的系统损失,造成系统中断,明显影响系统效率,业务处理能力受到影响。

- 国家秘密信息、重要敏感信息和关键数据丢失或被窃取、篡改、假冒,对国家安全和社会稳定构成较严重威胁。

- 其他对国家安全、社会秩序、经济建设和公众利益构成较严重威胁、造成较严重影响的网络安全事件。

- 一般网络安全事件

- 除上述情形外,对国家安全、社会秩序、经济建设和公众利益构成一定威胁、造成一定影响的网络安全事件,为一般网络安全事件。

- 网络和信息系统损失程度划分说明

- 特别严重的系统损失:造成系统大面积瘫痪,使其丧失业务处理能力,或系统关键数据的保密性、完整性、可用性遭到严重破坏,恢复系统正常运行和消除安全事件负面影响对于事发组织是不可承受的;

- 严重的系统损失:造成系统长时间中断或局部瘫痪,使其业务处理能力受到极大影响,或系统关键数据的保密性、完整性、可用性遭到破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价巨大,但对于事发组织是可承受的

- 较大的系统损失:造成系统中断,明显影响系统效率,使重要信息系统或一般信息系统业务处理能力受到影响,或系统重要数据的保密性、完整性、可用性遭到破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价较大,但对于事发组织是完全可以承受的

- 较小的系统损失:造成系统短暂中断,影响系统效率,使系统业务处理能力受到影响,或系统重要数据的保密性、完整性、可用性遭到影响,恢复系统正常运行和消除安全事件负面影响所需付出的代价较小

- 依据《GB/z 20986-2007信息安全技术信息安全事件分类分级指南》安全事件分级有更详细指标

二、应急事件分级

- 参照GBT 28827.3 -- 2012 信息技术服务 运维维护 第3部分:应急响应规范

- 应急事件级别划分有更加量化的方法

- 首先,应急事件分级参考因素有三个维度

- 信息系统的重要程度

- 信息系统服务时段

- 信息系统受损程度

- 信息系统的重要程度

- 信息系统安全利益主体

- 信息系统处理的业务信息类别

- 信息系统服务范围

- 业务对信息系统的依赖程度

- 参照上述维度,对信息系统的重要程度划分为4级,由其在经济建设、社会管理、公共服务、生产经营的中的重要性决定。参照GB/T 22240-2008

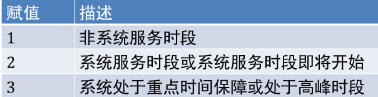

- 信息系统服务时段赋值表

- 信息系统损失程度赋值表

- 事件定级步骤,将上述三个要素赋值

- 信息系统的重要程度,取值1-4

- 信息系统服务时段赋值表,取值1-3

- 信息系统损失程度赋值表,取值1-3

- 将三要素相乘,得到取值范围为1~36,其中

- 三级事件为1~6

- 二级事件为8~18

- 一级事件为26~36

三、安全事件分类

- 国家标准 GB/Z20986-2007《信息安全事件分类指南》根据信息安全事件的起因、表现、结果等,将信息安全事件分为7个基本分类,每个基本分类包括若干个子类。

- 一、恶意程序事件(计算机病毒事件,蠕虫事件,特洛伊木马事件,僵尸网络事件,混合攻击程序事件,网页内嵌恶意代码事件,其他有害程序事件)

- 二、网络攻击事件(拒绝服务器攻击事件,后门攻击事件,漏洞攻击事件,网络扫描窃听事件,网络钓鱼事件,干扰事件,其他网络攻击事件)

- 三、信息破坏事件(信息篡改事件,信息假冒事件,信息泄露事件,信息窃取事件,信息丢失事件,其他信息破坏事件)

- 四、信息内容安全事件(违反宪法和法律,行政法规的信息安全事件、针对社会事项进行讨论评论形成网上敏感的舆论热点,出现一定规模炒作的信息安全事件、组织串联,煽动集会游行的信息安全事件、其他信息内容安全事件)

- 五、设备设施故障(软硬件自身故障、外围保障设施故障、人为破坏事故、其他设备设施故障)

- 六、灾害性事件

- 七、其他信息安全事件

- 在企业层面,不同企业有不同的应用场景与业务需求。所以事件的分级与响应没有统一执行的标准。

- 实际在执行过程可以借鉴ISO 27005风险管理的方法,来执行企业的安全事件定义

- 或者依据国家标准,简单的从受影响人数、经济损失、系统中断时长来定义安全事件等级,进而采取不同响应

四、常见安全事件原因分析

1.web入侵

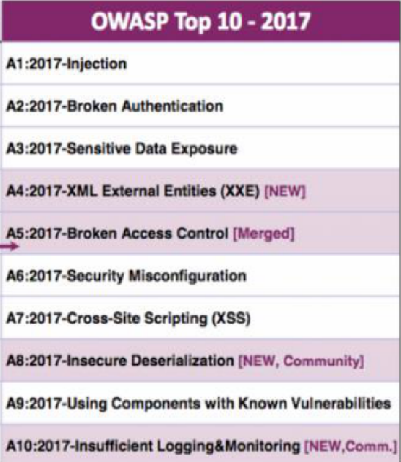

- WEB入侵事件,依据2017版owasp top10 ,有以下类型攻击

- 造成WEB被入侵的原因有很多,如

- 输入过滤问题

- 权限设计问题

- WEB组件的配置问题

- 业务逻辑问题

- 针对WEB的常见防御方式:

- 编写代码时做到完整的过滤

- 检查WEB服务器的安全基线配置

- 加强开发人员对业务逻辑学习

- 定期执行渗透测试

- 使用WAF防火墙

2.漏洞攻击

- 利用漏洞攻击

- 来自于互联网公开或未公开的漏洞

- 操作系统漏洞 ,如wannecry

- 应用软件漏洞,Nginx解析漏洞、office漏洞

- 系统组件漏洞,如heartbleed、bash破壳漏洞

- 针对漏洞的防御可以采取下列方式:

- 制定企业内补丁管理办法

- 使用自动化工具扫描并发现系统漏洞

- 借助专业化服务,加强对漏洞的响应

- 关闭不需要使用的服务

3.网络攻击

- 网络攻击

- DDoS分布式拒绝服务攻击 Tbps级流量

- 网络流量嗅探与欺骗

- 利用网络协议漏洞发起攻击

这篇关于【网络安全】安全事件管理处置 — 事件分级分类的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!