本文主要是介绍软考141-上午题-【软件工程】-杂题+小结,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

一、杂题

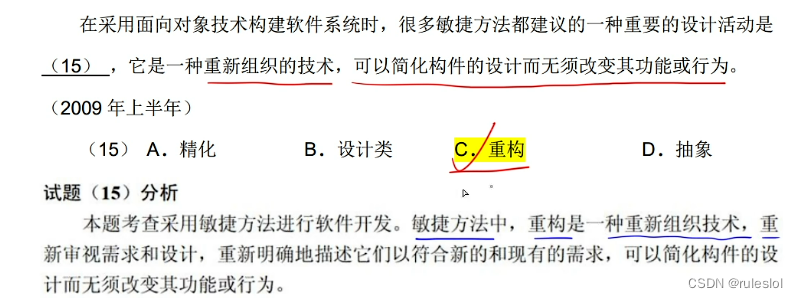

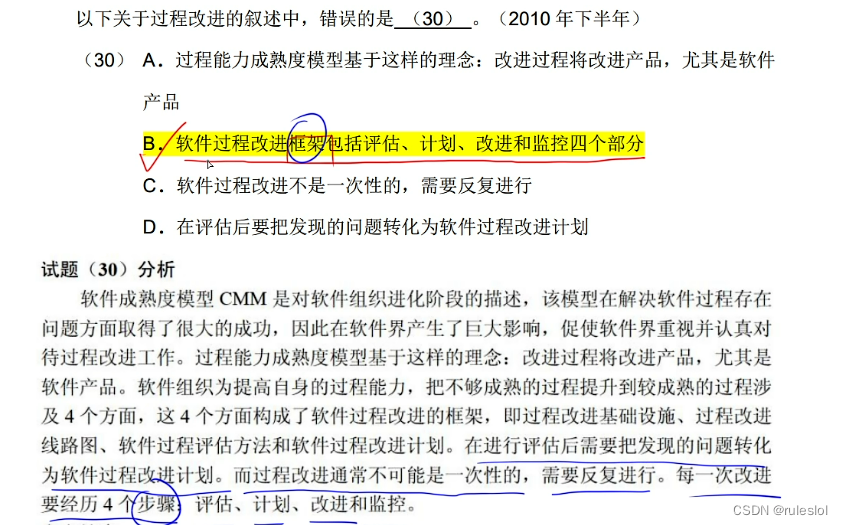

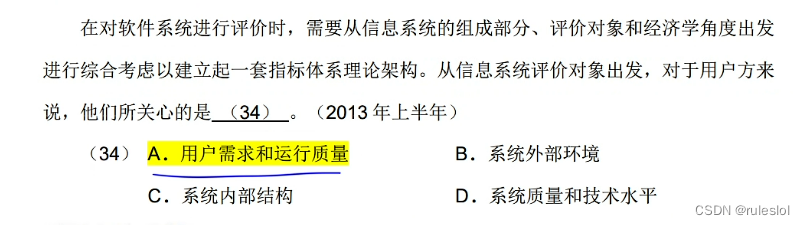

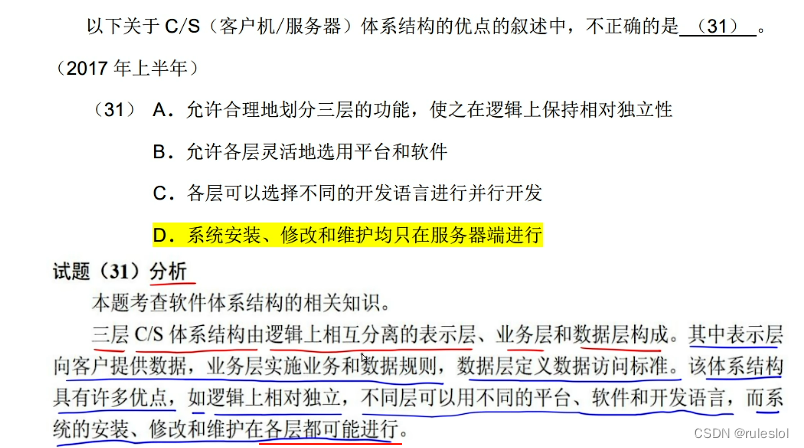

真题1:

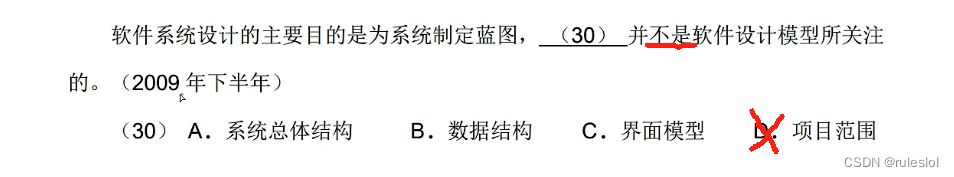

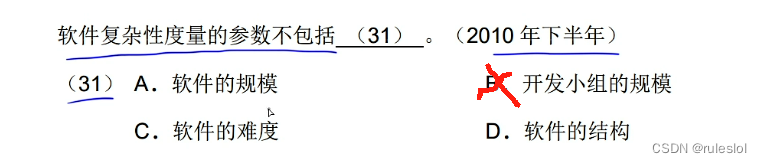

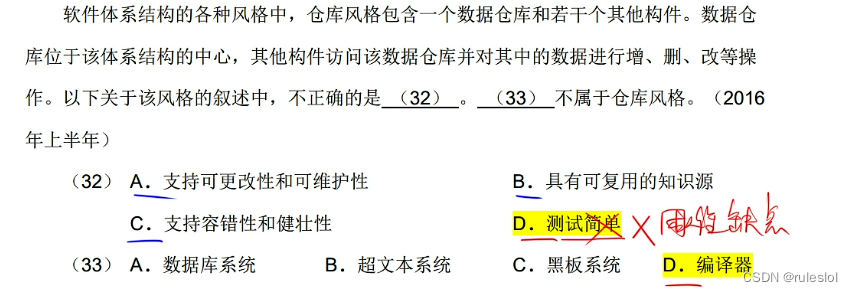

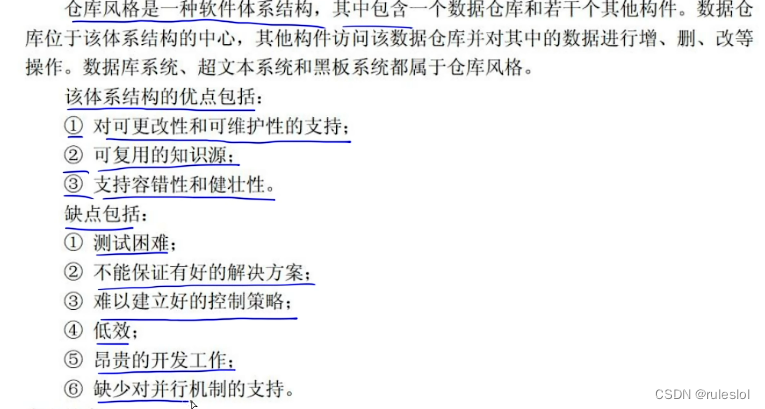

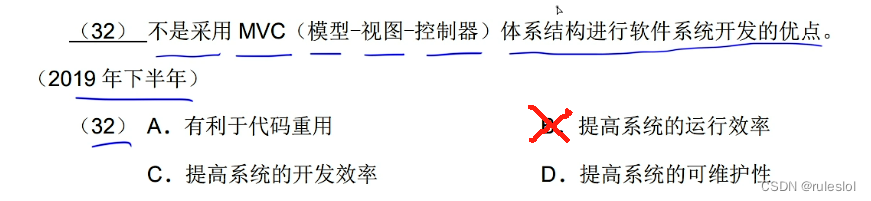

真题2:

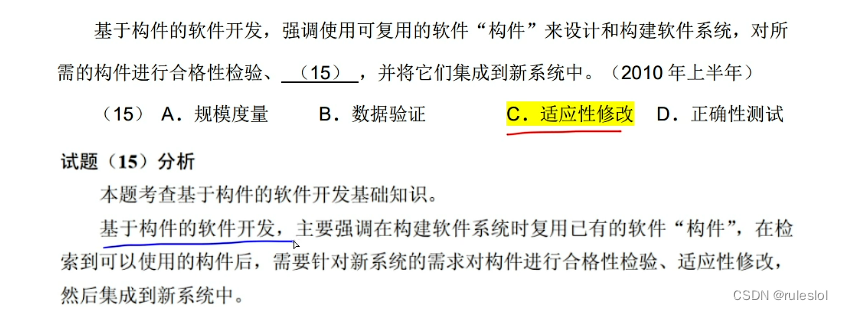

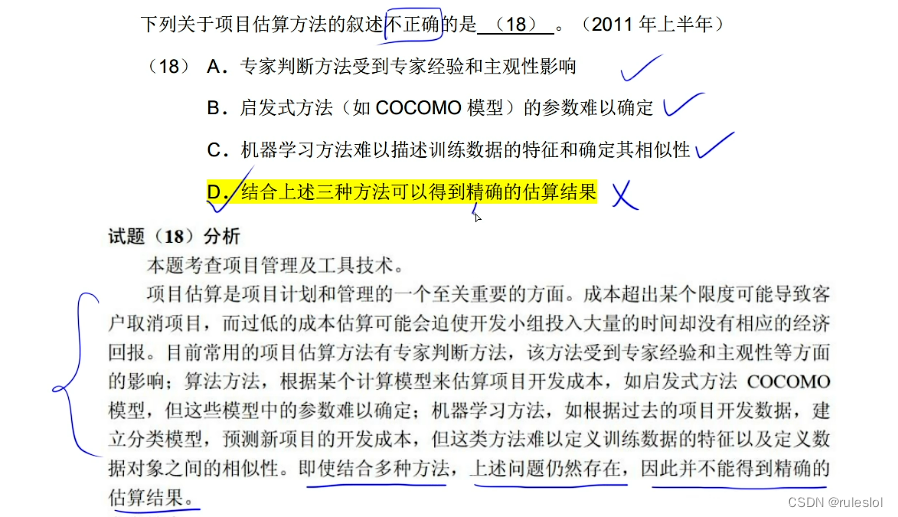

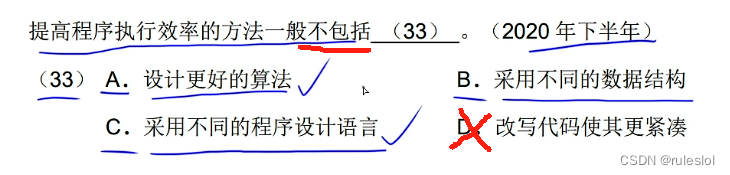

真题3:

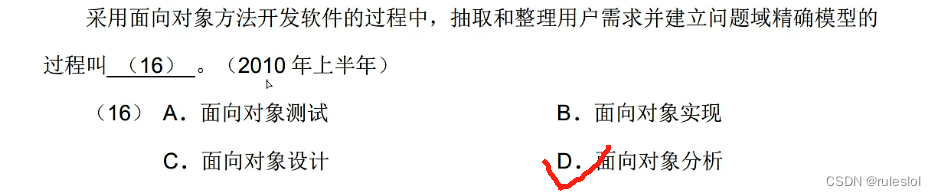

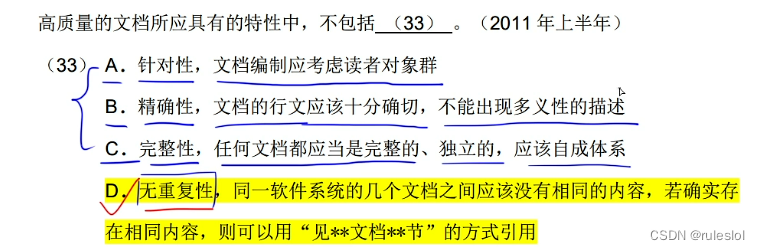

真题4:

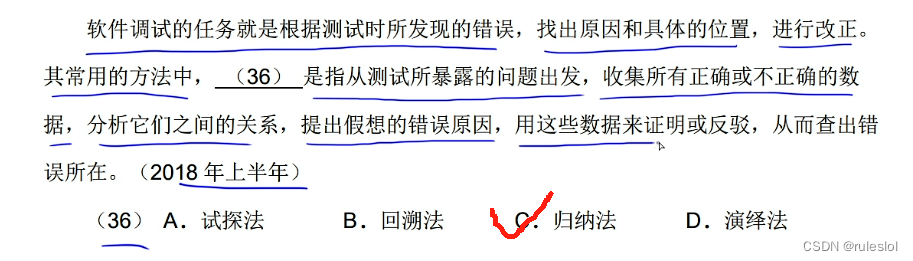

真题5:

真题6:

真题7:

真题8:

真题9:

真题10:

真题11:

真题12:

真题13:

真题14:

真题15:

真题16:

真题17:

真题18:

真题19:

真题20:

真题21:

真题22:

真题23:

真题24:

真题25:

真题26:

在开发的各个阶段都需要测试,所以,测试计划要在需求分析阶段就撰写。

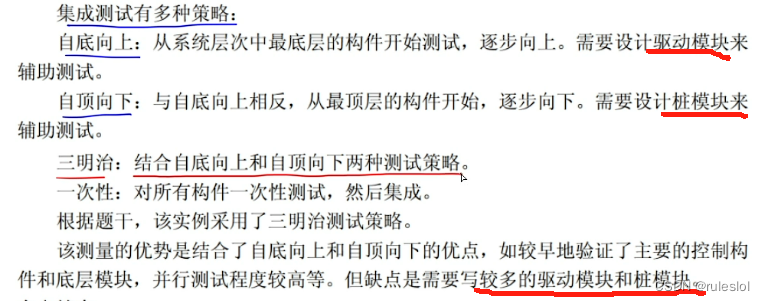

真题27:

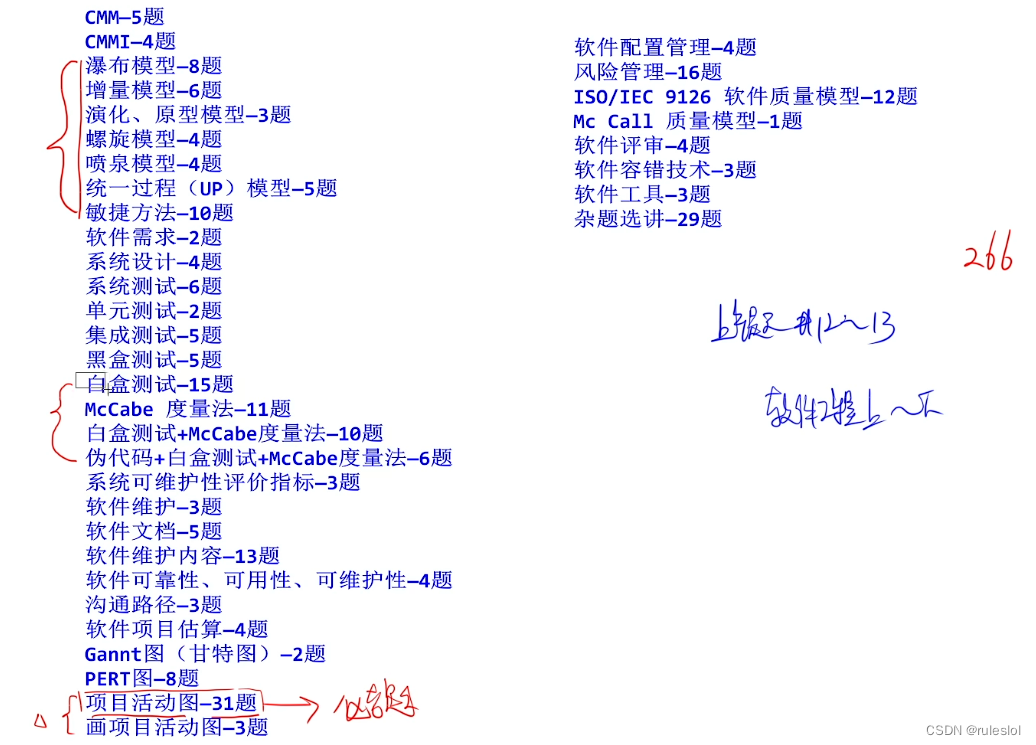

二、小结

这篇关于软考141-上午题-【软件工程】-杂题+小结的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!