本文主要是介绍【漏洞复现】致远OA fileUpload.do接口处存在任意文件上传漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

![]()

Ⅰ、漏洞描述

致远OA是一款企业级办公自动化软件,提供了办公流程管理、文档管理、协同办公、知识管理等功能。它可以帮助企业实现信息化办公,提高工作效率和协同能力。致远OA具有灵活的流程设计和定制能力,可以根据企业的需求进行个性化配置。同时,它还支持移动办公,可以在手机、平板等设备上进行办公操作。致远OA已经在各行各业得到广泛应用,成为许多企业的重要办公工具之一。

致远OA fileUpload.do接口处存在任意文件上传漏洞,恶意攻击者可以上传恶意软件,例如后门、木马或勒索软件,以获取对服务器的远程访问权限或者破坏系统,对服务器造成极大的安全隐患。

Ⅱ、fofa语句

title="协同管理软件 V5.6SP1"

Ⅲ、漏洞复现

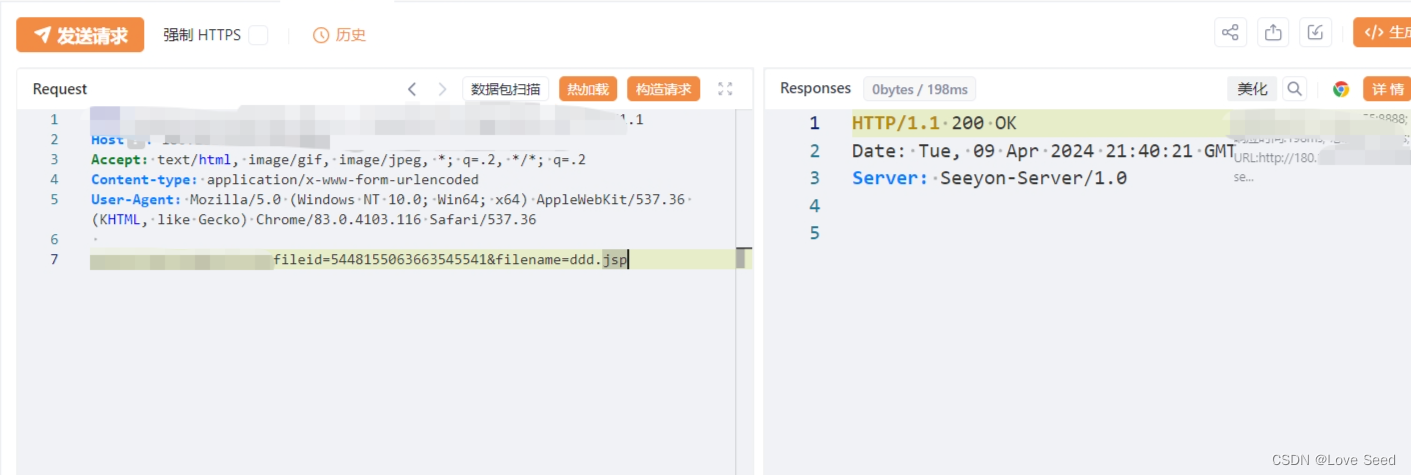

1、发送数据包,获取fileid值

2、添加获取到的fileid值,修改上传文件名称

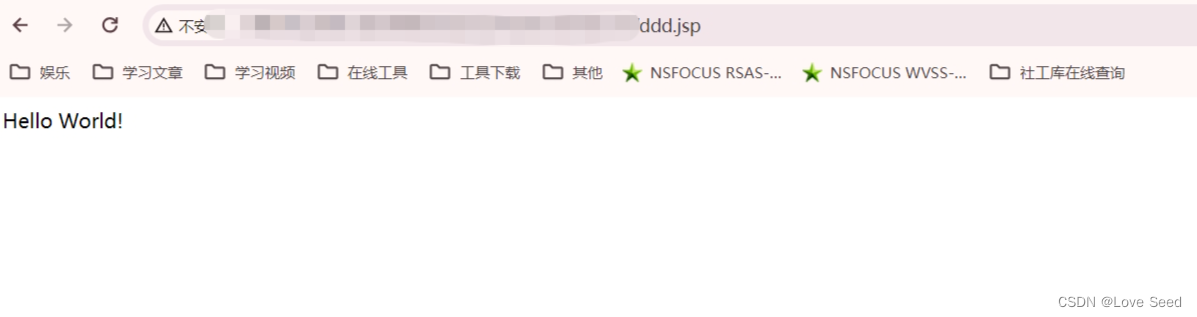

3、访问上传文件

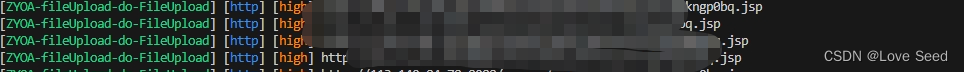

Ⅳ、Nuclei-POC

Ⅴ、修复建议

1、将网络划分为不同的安全区域,以限制 RCE 攻击的潜在影响;

2、定期检查软件更新,并及时应用安全补丁;

3、设置安全访问控制策略。

漏洞详情及批量检测POC请前往圈子获取

圈子名称:ONEPIECE

限时优惠券:入圈立减20

圈子福利:每天更新最新漏洞情报1~2篇不等,不定时发放现金红包10-30元不等。

立减20

交流群

这篇关于【漏洞复现】致远OA fileUpload.do接口处存在任意文件上传漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!