本文主要是介绍php 痔疮手术 核磁,关于pph痔疮手术的钛钉的影像,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

本人其实是一个患者。在这里发贴,主要因为很多医生认为pph的钛钉太细小,无法在影像中发现。

我做一个分享:

本人多年前因混合痔,在广州三甲医院做了pph手术。然而术后异物感严重,多种治疗无效后诊断是钛钉导致不适。然后医院找了最权威的教授帮我取钉。

取钉前,我拍过磁共振、肠镜、超声,只有肠镜能看到极少数露头的钉子,但更多的钉子已经埋在肉下。查房时,有一个医生提出叫我拍个ct,但主任拒绝了,认为ct显示不了钛钉这个尺度的细东西(据说头发丝一样细),就改成了磁共振(可能是觉得无辐射,用来排查其他问题)。的确,磁共振报告也没说看到钛钉。

所以,我手术取钉时,医生是靠现场用手指去摸,然后猜测钉子的位置。有盲目性。后来的确在肉下取出一些钉子。

但由于还有钉子残留,我后来还去了很多有名医院,找最好的主任看。全部都叫我拍磁共振,没一个人叫我拍ct。

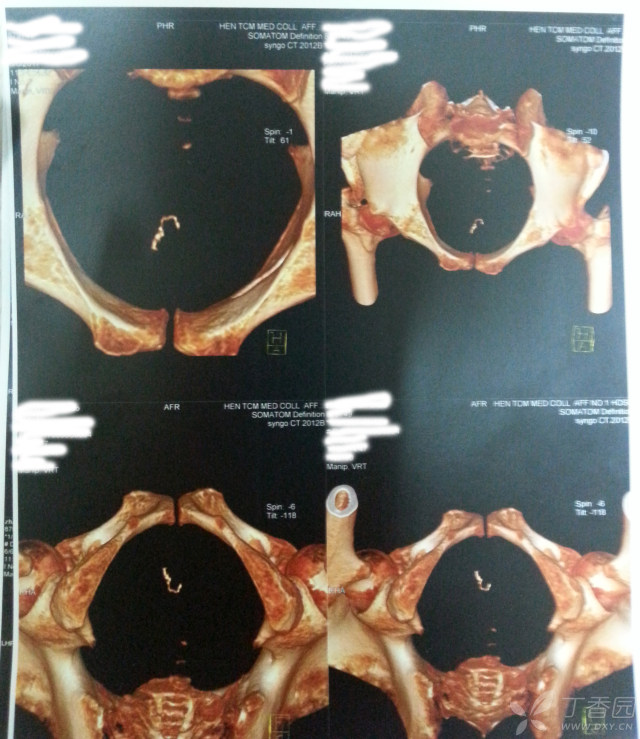

结果几年后,有人告诉我,拍螺旋ct能很清晰的看到钛钉,而且假如3d重建,还相当直观。我去试试,真的很清晰,以下有图。

所以,我认为,很多医生根本不知道ct能看到pph的钛钉。所以,我希望在此分享一下。希望医生也跟同事分享,谢谢!祝福大家。

另外,有些医生说x线能看到pph的钛钉,本人亲测,完全看不到。(少数患者告诉我,x线能看到很模糊的钛钉。我猜可能某些厂家的仪器比较敏感。)反正,我拍x线完全看不到钛钉,即使把图像放大的再大,也看不到。但如果拍ct,即使把ct的胶片缩小成很小的一格,钛钉也能在影像中非常清晰霸气地发光,很粗的一圈光。以上是我的分享。我也会在外科板块分享。谢谢

这篇关于php 痔疮手术 核磁,关于pph痔疮手术的钛钉的影像的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!