本文主要是介绍内存中的核心频率I/O频率和等效频率带宽如何计算,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

-

核心频率

核心频率是指内存核心频率是内存的真实运行频率,内存Cell阵列(内存电容)的刷新频率。

-

I/O频率

I/O频率是指时钟频率即I/O Buffer(输入/输出缓冲)的传输频率

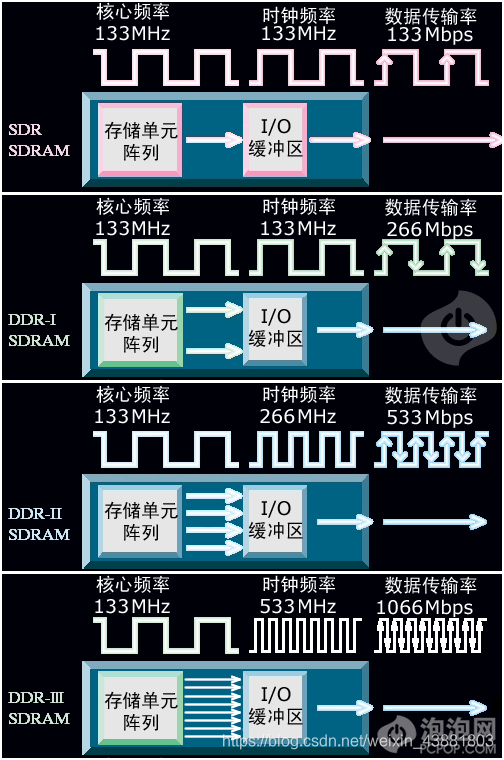

DDR内存最关键的技术就是分别采用了2/4/8bit数据预取技术(Prefetch),由此得以将带宽翻倍,与此同时I/O控制器也必须做相应的改进。

关系图如下:

-

等效频率

这是相对于之前的内存技术SDR(等效内存随机存储)而言的

SDR技术就是三个频率相等,对于DDR1而言能上升下降同时传输,那等效频率就是核心频率的两倍,借此来表达相当于SDR技术的什么水平。

则DDR技术的带宽计算公式为:

B a n d W i d t h t h e o r y = C l o c k R a t e m e m o r y ∗ B i t w i d t h ∗ 2 BandWidth_{theory}=Clock Rate_{memory}*Bit width*2 BandWidththeory=ClockRatememory∗Bitwidth∗2

这篇关于内存中的核心频率I/O频率和等效频率带宽如何计算的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!