本文主要是介绍【学网攻】 第(20)节 -- 网络端口地址转换NAPT配置,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

系列文章目录

目录

系列文章目录

文章目录

前言

一、NAPT是什么?

二、实验

1.引入

实验目的

技术原理

实验步骤

实验设备

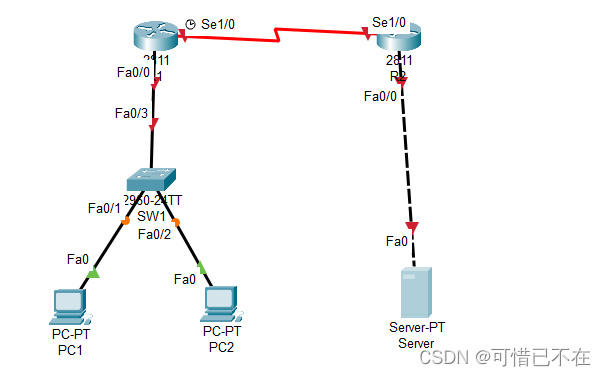

实验拓扑图

实验配置

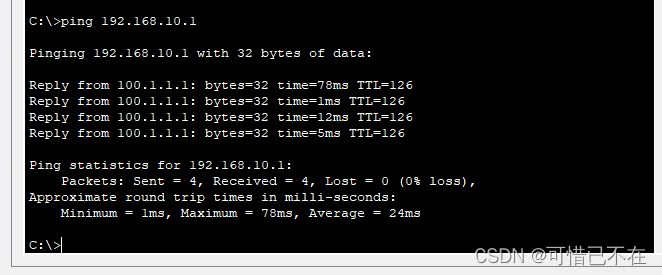

实验验证

文章目录

- 【学网攻】 第(1)节 -- 认识网络

- 【学网攻】 第(2)节 -- 交换机认识及使用

- 【学网攻】 第(3)节 -- 交换机配置聚合端口

- 【学网攻】 第(4)节 -- 交换机划分Vlan

- 【学网攻】 第(5)节 -- Cisco VTP的使用

- 【学网攻】 第(6)节 -- 三层交换机实现VLAN间路由

- 【学网攻】 第(7)节 -- 生成树配置

- 【学网攻】 第(8)节 -- 端口安全

- 【学网攻】 第(9)节 -- 路由器使用以及原理

- 【学网攻】 第(10)节 -- 路由器单臂路由配置

- 【学网攻】 第(11)节 -- 静态路由及默认路由

- 【学网攻】 第(12)节 -- 动态路由(RIP)

- 【学网攻】 第(13)节 -- 动态路由(OSPF)

- 【学网攻】 第(14)节 -- 动态路由(EIGRP)

- 【学网攻】 第(15)节 -- 标准ACL访问控制列表

- 【学网攻】 第(16)节 -- 扩展ACL访问控制列表

- 【学网攻】 第(17)节 -- 命名ACL访问控制列表

- 【学网攻】 第(18)节 -- 网络地址转换静态NAT

- 【学网攻】 第(19)节 -- 网络地址转换动态NAT

前言

网络已经成为了我们生活中不可或缺的一部分,它连接了世界各地的人们,让信息和资源得以自由流动。随着互联网的发展,我们可以通过网络学习、工作、娱乐,甚至是社交。因此,学习网络知识和技能已经成为了每个人都需要掌握的重要能力。

本课程博主将带领读者深入了解网络的基本原理、结构和运作方式,帮助读者建立起对网络的全面理解。我们将介绍网络的发展历程、网络的分类和组成、网络的安全和隐私保护等内容,帮助读者掌握网络知识,提高网络素养。

通过学习本篇博客,读者将能够更好地利用网络资源,提高工作效率,拓展人际关系,甚至是保护自己的网络安全。网络世界充满了无限的可能,希望本课程能够帮助读者更好地驾驭网络,享受网络带来的便利和乐趣。

一、NAPT是什么?

NAPT(Network Address Port Translation),即网络地址端口转换,可将多个内部地址映射为一个合法公网地址,但以不同的协议端口号与不同的内部地址相对应,也就是与之间的转换。NAPT普遍用于接入设备中,它可以将中小型的网络隐藏在一个合法的IP地址后面。NAPT也被称为“多对一”的NAT,或者叫PAT(Port Address Translations,端口地址转换)、地址超载(address overloading)。

NAPT与动态地址NAT不同,它将内部连接映射到外部网络中的一个单独的IP地址上,同时在该地址上加上一个由NAT设备选定的TCP端口号。NAPT算得上是一种较流行的NAT变体,通过转换TCP或UDP协议端口号以及地址来提供并发性。除了一对源和目的IP地址以外,这个表还包括一对源和目的协议端口号,以及NAT盒使用的一个协议端口号。

NAPT的主要优势在于,能够使用一个全球有效IP地址获得通用性。主要缺点在于其通信仅限于TCP或UDP。当所有通信都采用TCP或UDP,NAPT允许一台内部计算机访问多台外部计算机,并允许多台内部主机访问同一台外部计算机,相互之间不会发生冲突。

二、实验

1.引入

实验目的

理解NAT网络地址转换的原理及功能;

掌握NAPT的配置,实现局域网访问互联网;

实验背景

你是某公司的网络管理员,公司办公网需要接入互联网,公司只向ISP申请了一条专线,该专线分配了一个公司IP地址,配置实现全公司的主机都能访问外网。

技术原理

NAT将网络划分为内部网络和外部网络两部分,局域网主机利用NAT访问网络时,是将局域网内部的本地地址转换为全局地址(互联网合法的IP地址)后转发数据包;

NAT分为两种类型:NAT(网络地址转换)和NAPT(网络端口地址转换IP地址对应一个全局地址)。

NAPT:使用不同的端口来映射多个内网IP地址到一个指定的外网IP地址,多对一。

NAPT采用端口多路复用方式。内部网络的所有主机均可共享一个合法外部IP地址实现对Internet的访问,从而可以最大限度地节约IP地址资源。同时,又可隐藏网络内部的所有主机,有效避免来自Internet的攻击。因此,目前网络中应用最多的就是端口多路复用方式。

实验步骤

新建Packet Tracer拓扑图

(1)R1为公司出口路由器,其与ISP路由器之间通过V.35电缆串口连接,DCE端连接在R1上,配置其时钟频率64000;

(2)配置PC机、服务器及路由器接口IP地址;

(3)在各路由器上配置静态路由协议,让PC间能相互Ping通;

(4)在R1上配置NAPT。

(5)在R1上定义内外网络接口。

(6)验证主机之间的互通性。

实验设备

PC 2台;Server-PT 1台;Switch_2950-24 1台Router-PT 2台;直通线;交叉线;DCE串口线

实验拓扑图

实验配置

PC1 ,PC2,Server基础配置

PC1: IP 地址:192.168.10.1 子网掩码:255.255.255.0 默认网关:192.168.10.254 DNS地址:172.16.1.1 PC2: IP 地址:192.168.20.1 子网掩码:255.255.255.0 默认网关:192.168.20.254 DNS地址:172.16.1.1 Server: IP 地址:172.16.1.1 子网掩码:255.255.255.0 默认网关:172.16.1.254

SW ,R1 ,R2 基础配置加路由

SW: Switch>en Switch#conf t Enter configuration commands, one per line. End with CNTL/Z. Switch(config)#h sw sw(config)#vlan 10 sw(config-vlan)#vlan 20 sw(config-vlan)#int f0/1 sw(config-if)#sw acc vlan 10 sw(config-if)#int f0/2 sw(config-if)#sw acc vlan 20 sw(config-if)#int f0/3 sw(config-if)#sw mo tR1: R1>en R1#conf t Enter configuration commands, one per line. End with CNTL/Z. R1(config)#int f0/0 R1(config-if)#no shut R1(config)#int f0/0.1 R1(config-subif)#encapsulation dot1Q 10 R1(config-subif)#ip add 192.168.10.254 255.255.255.0 R1(config)#int f0/0.2 R1(config-subif)#en d 20 R1(config-subif)#ip add 192.168.20.254 255.255.255.0 R1(config)#int s1/0 R1(config-if)#no shut R1(config-if)#ip add 100.1.1.1 255.0.0.0 R1(config-if)#clock r 64000 R1(config)#ip route 172.16.1.0 255.255.255.0 100.1.1.2R2: Router>en Router#conf t Enter configuration commands, one per line. End with CNTL/Z. Router(config)#h R2 R2(config)#int s1/0 R2(config-if)#ip add 100.1.1.2 255.0.0.0 R2(config-if)#no shut R2(config)#ip route 192.168.0.0 255.255.0.0 100.1.1.1 R2(config)#int f0/0 R2(config-if)#ip add 172.16.1.254 255.255.255.0 R2(config-if)#no shut

R1上配置NAPT

R1(config)#ip acc e gby R1(config-ext-nacl)#pe ip 192.168.0.0 0.0.255.255 h 172.16.1.1 R1(config-ext-nacl)#exit R1(config)#ip nat in s l gby int s1/0 o R1(config)#int f0/0.1 R1(config-if)#ip nat i R1(config)#int f0/0.2 R1(config-if)#ip nat i R1(config-if)#int s1/0 R1(config-if)#ip nat o

实验验证

Server Ping RC1

这篇关于【学网攻】 第(20)节 -- 网络端口地址转换NAPT配置的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!