本文主要是介绍Python武器库开发-武器库篇之zip文件暴力破解(五十一),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

Python武器库开发-武器库篇之zip文件暴力破解(五十一)

Zip文件是一种常用的存档文件格式,用于将多个文件和文件夹压缩成一个单独的文件。它是一种广泛接受和支持的文件格式,几乎所有操作系统和计算机都能够处理Zip文件。Zip文件使用一种压缩算法来减小文件的大小,从而节省存储空间和网络带宽。它可以包含任意类型的文件,包括文本文件、图像文件、音频文件、视频文件等。Zip文件还可以包含文件夹,用于将多个相关文件组织在一起。压缩后的Zip文件可以通过解压缩软件解压,将其中的文件恢复到原始的文件夹结构中。Zip文件还支持密码保护,可以通过设置密码来保护文件的安全性。这对于存储敏感数据或需要限制访问的文件非常有用。总之,Zip文件是一种方便、常用的存档文件格式,用于将多个文件和文件夹压缩成一个单独的文件,节省存储空间和带宽,并保护文件的安全性。

我们在做渗透测试的过程中,有时会得到目标的一些加密的信息文件,比如 .zip,.pdf 等文件,这时我们常常会对这些目标文件进行暴力破解,以此来得到相关的文件信息,那么本篇文章就将教会大家如何使用python暴力破解zip文件。本文中所用到的工具文件可有此链接下载:链接:https://pan.baidu.com/s/1wyaX4O8r451r-IhXdLpAZw?pwd=8888 提取码:8888。

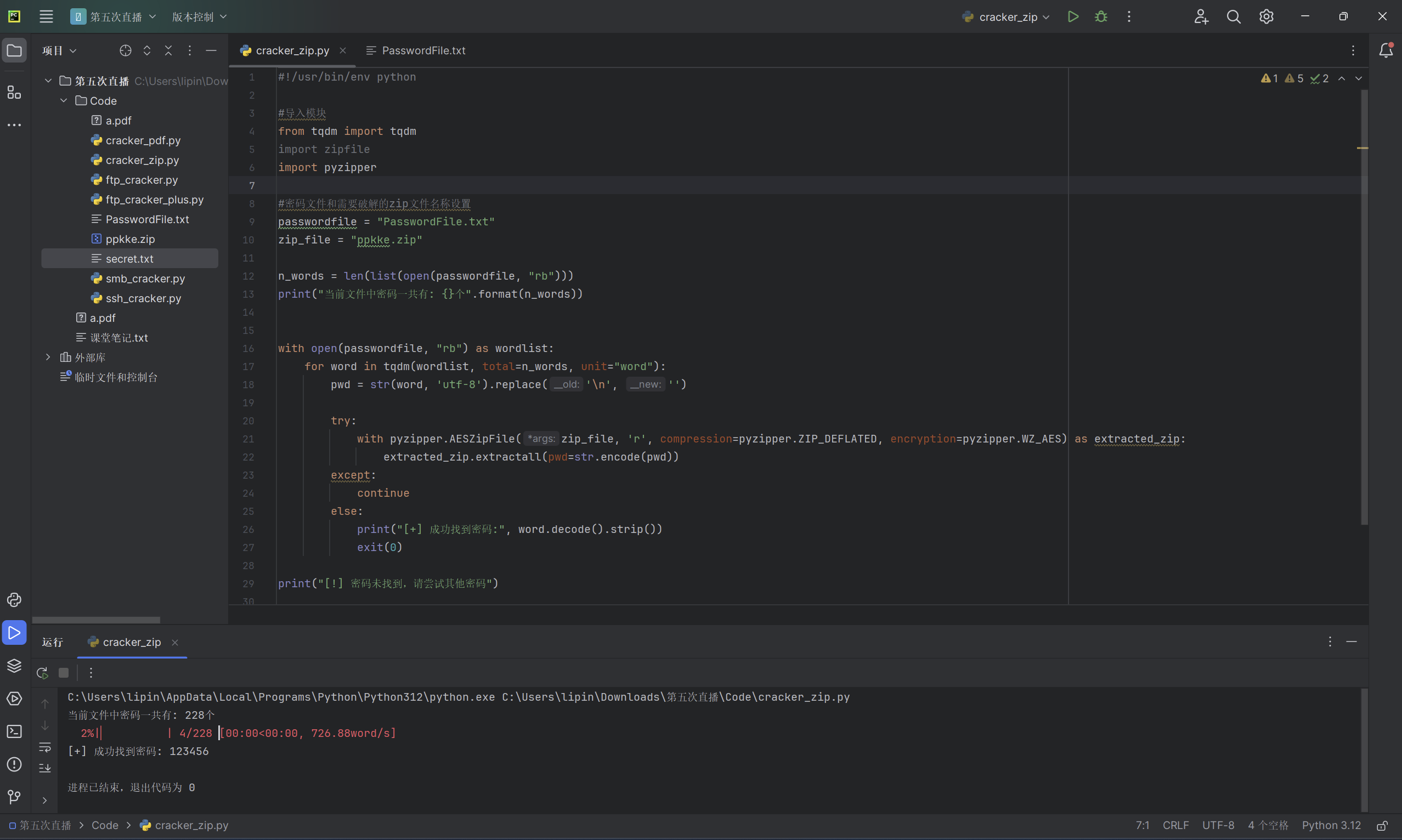

使用python暴力破解zip文件的代码如下:

#!/usr/bin/env python#导入模块

from tqdm import tqdm

import zipfile

import pyzipper#密码文件和需要破解的zip文件名称设置

passwordfile = "PasswordFile.txt"

zip_file = "ppkke.zip"n_words = len(list(open(passwordfile, "rb")))

print("当前文件中密码一共有: {}个".format(n_words))with open(passwordfile, "rb") as wordlist:for word in tqdm(wordlist, total=n_words, unit="word"):pwd = str(word, 'utf-8').replace('\n', '')try:with pyzipper.AESZipFile(zip_file, 'r', compression=pyzipper.ZIP_DEFLATED, encryption=pyzipper.WZ_AES) as extracted_zip:extracted_zip.extractall(pwd=str.encode(pwd))except:continueelse:print("[+] 成功找到密码:", word.decode().strip())exit(0)print("[!] 密码未找到,请尝试其他密码")

这段代码是用于破解一个被密码保护的zip文件。首先,通过from tqdm import tqdm导入了tqdm模块用于显示进度条。然后导入了zipfile和pyzipper模块。

代码使用了一个密码文件并设置了需要破解的zip文件的名称。然后通过len(list(open(passwordfile, "rb")))来获取密码文件中密码的数量,并打印出来。

接下来,使用with open(passwordfile, "rb") as wordlist:打开密码文件,通过for word in tqdm(wordlist, total=n_words, unit="word"):循环遍历密码文件中的每个密码。在每次循环中,将密码转换为字符串,并将换行符替换为空字符串。

然后,在一个try块中,使用pyzipper.AESZipFile打开被破解的zip文件,使用密码进行解压缩操作。如果解压缩成功,则打印出找到的密码,并退出程序。如果解压缩失败,继续下一次循环。

最后,如果循环结束仍没有找到正确的密码,则打印出密码未找到的提示信息。

实验结果如图所示:

这篇关于Python武器库开发-武器库篇之zip文件暴力破解(五十一)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!