本文主要是介绍泛微-getE9DevelopAllNameValue2-任意文件读取漏洞-未公开Day漏洞复现,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

0x01 阅读须知

技术文章仅供参考,此文所提供的信息只为网络安全人员对自己所负责的网站、服务器等(包括但不限于)进行检测或维护参考,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!!

0x02 漏洞概述

泛微是一款全面的企业协同办公平台,提供了丰富的功能模块,包括流程管理、文档管理、协作办公、移动办公等。它可以帮助企业实现信息共享、团队协作和业务流程的数字化转型,提高工作效率和合作效能。泛微具有灵活的定制能力,可以根据企业的需求进行个性化配置和扩展,适用于各行各业的企事业单位。同时,它还具备高安全性和稳定性,保障企业数据的安全和可靠性。

0x03 漏洞描述

文件下载或获取文件显示内容页面由于未对传入的文件名进行过滤,利用路径回溯符../跳出程序本身的限制目录,来下载或显示任意文件。

0x04 POC利用

完整POC及漏洞利用,请点击下方链接查看文章,在文章末尾加入星球获取。或点击链接关注渗透安全HackTwo回复" 星球 "进入领取poc

地址1 >>>点击直接加入星球获取更多未公开漏洞POC

此地2 >>>点击关注在址末尾加入星球获取更多1day/0day-漏洞POC-末尾加入星球

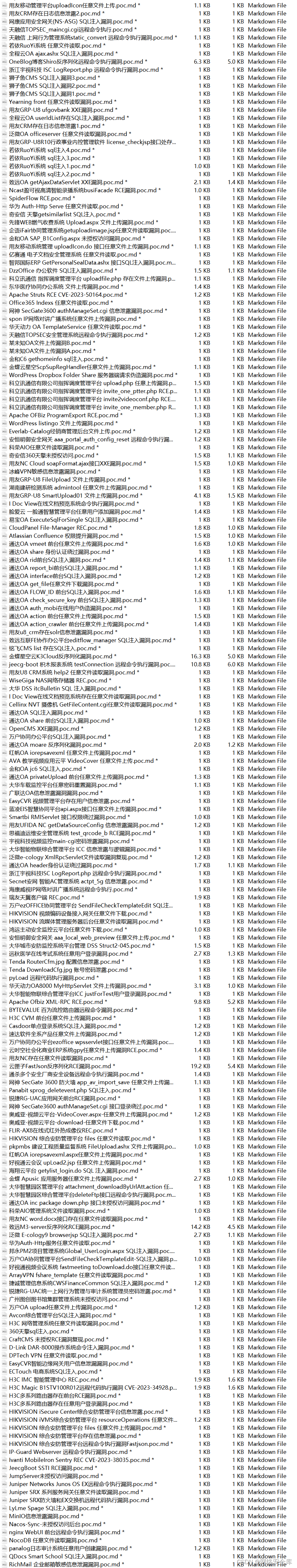

星球2023年末-2024收录poc-500+并持续更新中

这篇关于泛微-getE9DevelopAllNameValue2-任意文件读取漏洞-未公开Day漏洞复现的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!