本文主要是介绍CTF网络安全大赛是干什么的?发展史、赛制、赛程介绍,参赛需要学什么?,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

CTF(Capture The Flag)是一种网络安全竞赛,它模拟了各种信息安全场景,旨在提升参与者的网络安全技能。CTF 赛事通常包含多种类型的挑战,如密码学、逆向工程、网络攻防、Web 安全、二进制利用等。

发展史

CTF 的概念最早源于军事领域,用于描述夺取敌方旗帜的行动。在网络安全领域,CTF 起源于 1990 年代中期,当时用于评估网络安全技能和提高安全意识。随着时间的发展,CTF 成为了网络安全领域内一个重要的竞赛活动,吸引了全球众多安全爱好者、专家和学生的参与。

赛制

CTF 赛事通常分为以下几种类型:

-

Jeopardy Style:

- 这种形式下,参赛队伍需要解决一系列不同类别的挑战。每个挑战都有一定的分值,通常难度越高分值越大。

-

Attack-Defense Style:

- 在这种赛制中,每支队伍都有自己的网络或系统,同时需要攻击对手的系统并防御自己的系统不被攻破。

-

Mixed Style:

- 结合 Jeopardy 和 Attack-Defense 两种形式的元素。

- 结合 Jeopardy 和 Attack-Defense 两种形式的元素。

赛程规划

-

准备阶段:

- 参赛者通常需要学习相关的网络安全知识,如密码学、网络安全基础、编程技能等。

-

预赛/资格赛:

- 在大型比赛中,可能需要通过预赛来挑选进入决赛的队伍。

-

决赛:

- 决赛通常在特定的时间和地点进行,竞赛时间可能从几个小时到几天不等。

-

得分和评估:

- 根据解决的挑战和攻防表现进行得分。

-

颁奖和总结:

- 赛事结束后进行颁奖,并对参赛者的表现进行总结和评价。

CTF比赛规则

1. 比赛形式

- Jeopardy Style:参赛者需要解答一系列安全问题,涵盖不同的类别,如密码学、逆向工程、Web安全等。

- Attack-Defense Style:每个团队既要保护自己的服务器,同时还要攻击其他团队的服务器。

2. 团队组成

- 参赛者可以单独参赛或组成团队参赛,团队人数通常有上限。

3. 比赛时间

- CTF比赛通常有明确的开始和结束时间,持续时间可能从几小时到几天不等。

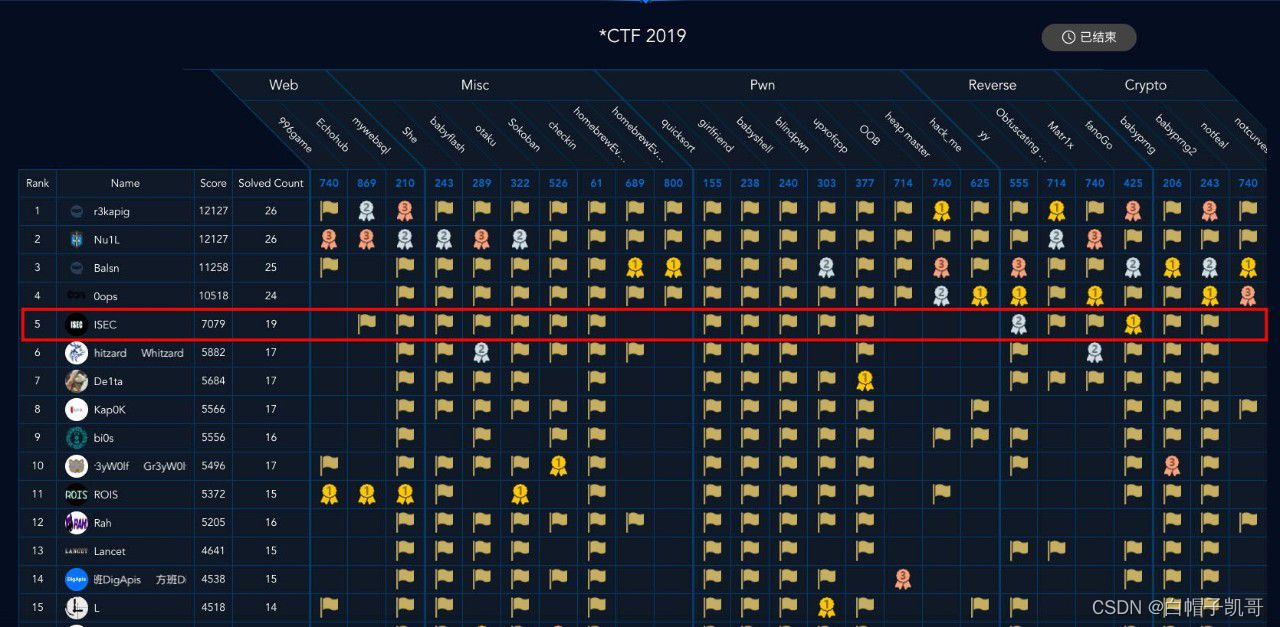

4. 得分规则

- 在Jeopardy模式中,解决每个挑战会获得一定的分数,通常难度越大分数越高。

- 在Attack-Defense模式中,攻击对手的成功和防御自己的成功都会获得分数。

5. 挑战类型

- 挑战可能包括但不限于:密码破解、逆向工程、网络安全、程序漏洞利用、Web安全等。

6. 提交答案

- 参赛者需要在规定时间内通过比赛平台提交答案或Flag。

7. 禁止行为

- 禁止攻击比赛平台或其他非比赛目标的网络和服务。

- 禁止与其他团队合谋或共享答案。

- 禁止使用自动化工具对挑战进行爆破尝试。

8. 安全和合法性

- 参赛者必须遵守当地的法律法规,确保所有活动在合法范围内。

- 保持网络和信息安全,不得利用比赛进行非法活动。

9. 赛事组织

- 比赛组织者负责设定规则、准备挑战、记录得分和解决比赛期间的问题。

10. 最终解释权

- 比赛组织者保留对比赛规则的最终解释权。

重要性

CTF 不仅仅是一种竞赛,它也是一种学习和练习网络安全技能的有效途径。通过这些挑战,参赛者可以提高自己在网络安全领域的实战能力,了解最新的安全技术和攻防策略。同时,它也是企业寻找网络安全人才的一个重要平台。

参赛需要学什么

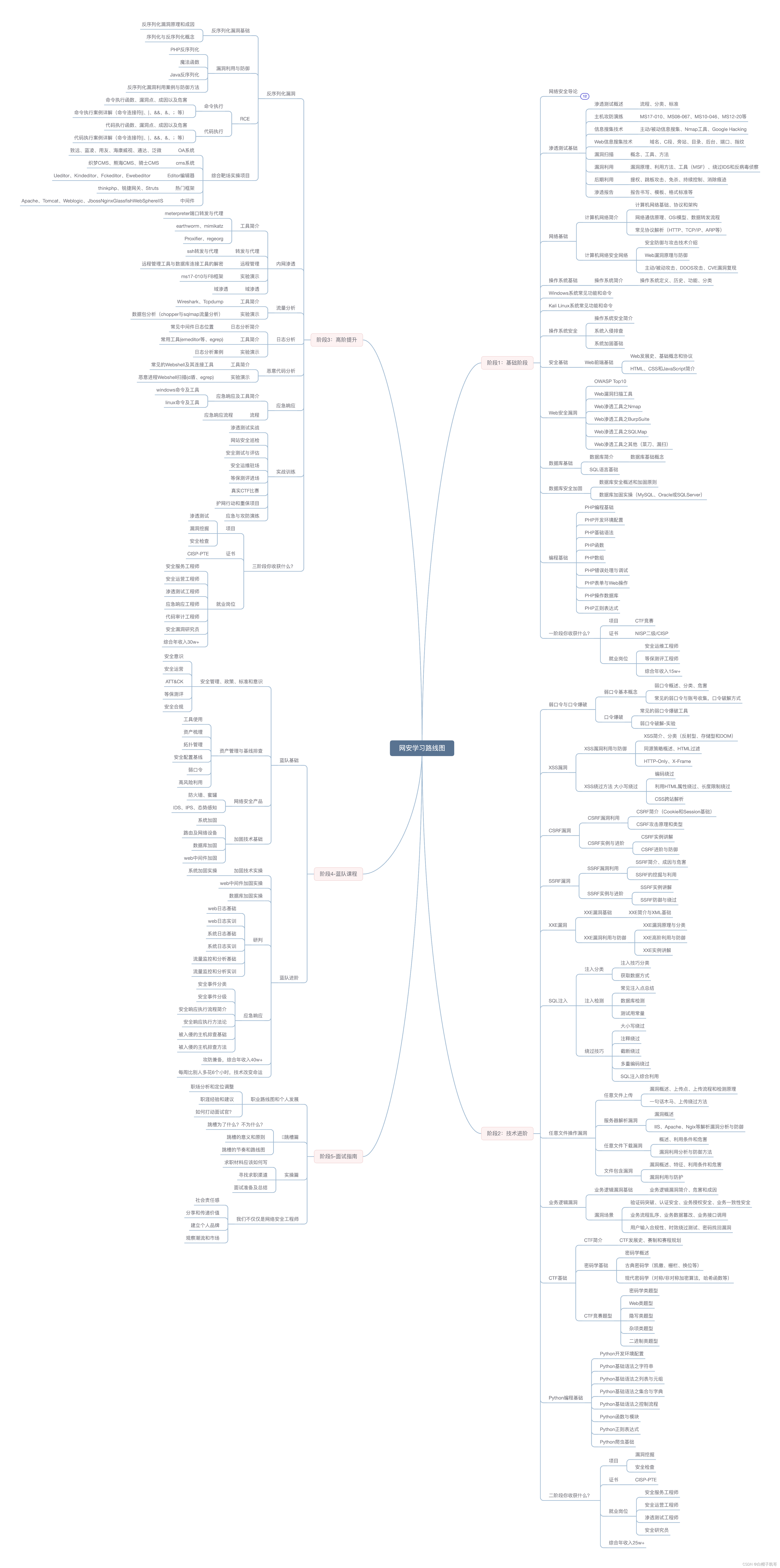

我给大伙准备了一份学习路线,可以参考看看呢。

这篇关于CTF网络安全大赛是干什么的?发展史、赛制、赛程介绍,参赛需要学什么?的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!