本文主要是介绍涉及金额超8.5亿美元 复盘BNB Chain遭受攻击始末,希望对大家解决编程问题提供一定的参考价值,需要的开发者们随着小编来一起学习吧!

2022年10月7日,据成都链安鹰眼-区块链安全态势感知平台舆情监测显示,BNB Chain跨链桥“代币中心”(Token Hub)遭遇黑客攻击,由于涉及的金额较为庞大,并且涉及多个链之间的跨链,根据成都链安安全团队的整理与追踪,目前整理出7.1亿美元是币安链上未涉及跨链部分的被盗资产,加上跨链部分的被盗资产,我们初步估计涉及金额在8.5亿左右。

这场震动整个行业的“攻击”事件因何发生,关于本次事件,成都链安安全团队第一时间进行了分析。

1 BNB Chain如何被黑客盯上

北京时间10月7日6点左右,BNB Chain发推表示,由于活动异常,目前正在维护中,暂时暂停所有通过BNB链的存取款,直到有进一步的更新。

BNB Chain在另一推文表示,被提取资金约7000万至8000万美元,已冻结700万美元。

7点41分,币安CEO赵长鹏发推表示,在BNB Chain跨链桥“代币中心”(Token Hub)上的一个漏洞导致了额外的BNB,已要求所有验证者暂停BNB Chain,这个问题现在得到了控制,资金是安全的,将相应地提供进一步的更新。

这一次,黑客再次盯上跨链桥,因为跨链桥的复杂性以及累计的巨额财产,因此跨链桥往往成为黑客攻击的首要目标,关于本次攻击事件的详细经过,我们接着往下看。

2 攻击时间以及黑客手法解析

10月7号零点55分,黑客于区块高度 21955968 通过调用合约缴纳 100 BNB 注册成为 Relayer。

凌晨两点半左右开始,黑客从BNB Chain的“代币中心”(TokenHub)系统合约分两次(2:26、4:43)共获取了200万枚BNB。并将其中90万枚BNB在BNB Chain上借贷协议Venus进行抵押,借出6250万BUSD、5000万USDT、3500万USDC。

成都链安安全团队现将手法解析如下:

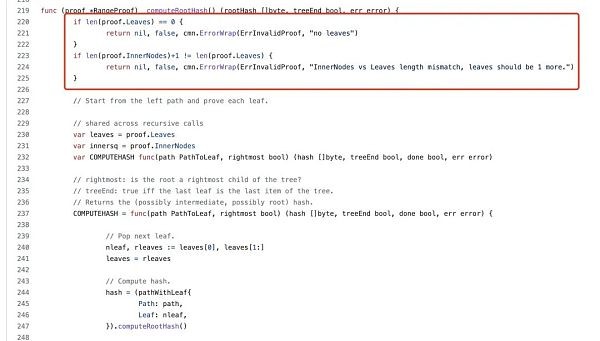

币安跨链桥BSC Token Hub在进行跨链交易验证时,使用了一个特殊的预编译合约用于验证 IAVL 树。而该实现方式存在漏洞,该漏洞可能允许攻击者伪造任意消息。

1)攻击者先选取一个提交成功的区块的哈希值(指定块:110217401)

2)然后构造一个攻击载荷,作为验证IAVL树上的叶子节点

3)在IAVL树上添加一个任意的新叶子节点

4)同时,添加一个空白内部节点以满足实现证明

5)调整第3步中添加的叶子节点,使得计算的根哈希等于第1步中选取的提交成功的正确根哈希

6)最终构造出该特定区块(110217401)的提款证明

当然,有一些细节还要进一步推敲,成都链安安全团队正在进行深入研究,有结果将第一时间与大家分享。

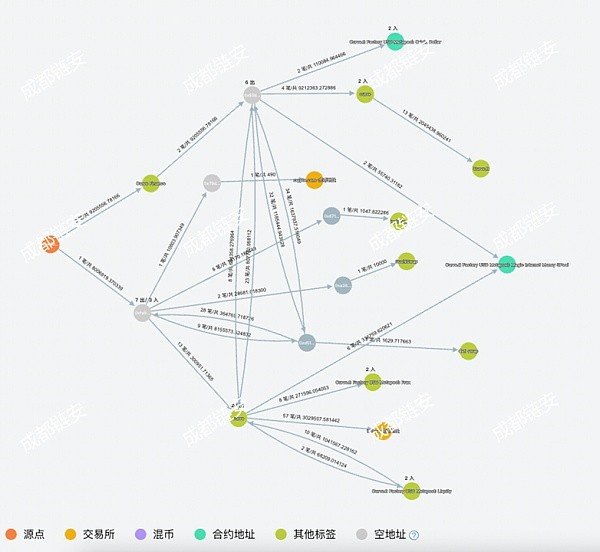

成都链安安全团队通过链必追-虚拟货币案件智能研判平台对被盗资金进行追踪分析,发现总计有1亿4357万美元的被盗资金通过跨链进行转移(含借贷)。被盗资金中有7739万美元的资金通过各种跨链转入了以太坊,5896万美元的资金留存在FTM链中(含各种gUSDT),400万美元的资金在Arbitrum链中,172万美元的资金在Avalanche链中,40万美元的资金在Polygon和110万美元在Optimism。

链必追-虚拟货币案件智能研判平台智能研判模块

链必追-虚拟货币案件智能研判平台地址分析模块

链必追-虚拟货币案件智能研判平台资金分析模块

成都链安安全团队根据链必追平台进行的资金统计

3 恢复出块的BNB Chian还安全吗?

10月7日9点半左右,BNB Chain官方在社交媒体上发文表示,已要求BNB Chain节点验证者在未来几个小时内与其联系,以便可以计划进行节点升级。

到了下午13点,BNB Chain发推称,已发布BSC v1.1.15版本,BSC验证者正在协调,以寻求在1小时内恢复BNB智能链(BSC)。新版本将阻止黑客账户相关活动。BNB信标链和BNB智能链之间的原生跨链通信已禁用。官方要求所有节点运营者尝试升级至上述版本。验证者和社区将讨论进一步升级以完全解决此问题。

下午三点左右,BNB Chain发推称,BNB智能链(BSC)20多分钟前开始良好运行。验证者正在确认他们的状态,社区基础设施也在升级。此外,BscScan数据显示,BNB Chain网络已恢复出块。

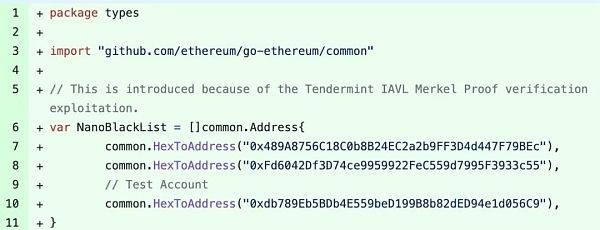

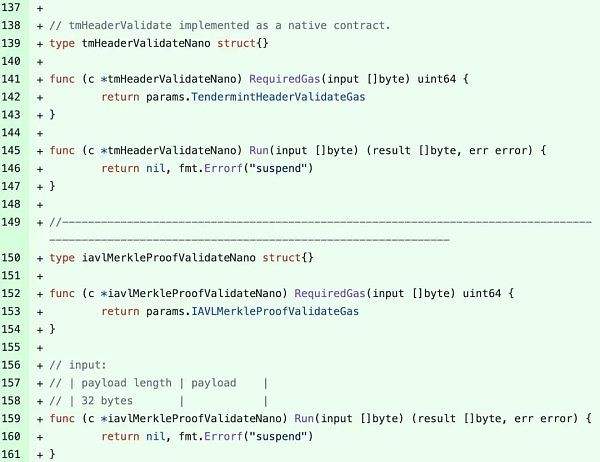

成都链安安全团队监测显示,重启之后,当前BSC节点程序通过黑名单与暂停iavlMerkleProofValidate功能的方式阻止被盗资金流动与潜在的攻击。

4 写在最后,关于跨链桥安全的讨论

由于区块链经过了一段不短的发展时间,无论是区块链项目方自己还是区块链安全公司对于安全的重视程度都高于了以往,但是跨链桥这种代码复杂且含有链下部分的项目非常容易遭受攻击。

跨链桥通常都是一些大项目,代码量较多,多个环节的组合下就容易出现一些组合型漏洞,然而这些漏洞又是较为隐蔽的,容易被黑客所利用。跨链桥还有一个高危点就是链下安全,由于链下代码一般与链上代码分开审计,并且通常由项目方自己来保证安全,导致很多漏洞被忽视。

以往的跨链桥攻击通过线下漏洞或者是私钥泄露等方式的攻击较多,本次攻击通过的构造特定的根哈希来构造出特定区块的提款证明,从而使攻击成立,攻击难度比较大,并且数额较以往来说也比较高。本次事件也提醒了我们漏洞往往就在一些我们想不到的地方,因此只能不断去完善项目安全,比别有用心者更早的去发现这些问题所在,才能够更加维护我们的区块链生态安全。

成都链安作为一家致力于区块链安全生态建设的全球领先区块链安全公司,也是最早将形式化验证技术应用到区块链安全的公司,成都链安目前已与国内外头部区块链企业建立了深度合作;为全球2500多份智能合约、100多个区块链平台和落地应用系统提供了安全审计与防御部署服务。成都链安同时具备全链条打击虚拟货币犯罪和反洗钱技术服务能力,为公安等执法部门提供案件前、中、后期全链条技术支持服务千余次,包括数起进入混币器平台Tornado Cash的案件,成功协助破获案件总涉案金额数百亿。

这篇关于涉及金额超8.5亿美元 复盘BNB Chain遭受攻击始末的文章就介绍到这儿,希望我们推荐的文章对编程师们有所帮助!